Active Directory を使用するように vCenter ID ソースを設定する

VMware vCenter ID ソースについて

VMware vCenter では、vCenter にアクセスするユーザーの認証にさまざまな ID ソースがサポートされています。 VMware 管理者が vCenter にアクセスできるように、CloudSimple プライベート クラウド vCenter を Active Directory で認証するように設定できます。 セットアップが完了すると、cloudowner ユーザーは ID ソースから vCenter にユーザーを追加できます。

Active Directory ドメインとドメイン コントローラーは、次のいずれかの方法で設定できます。

- オンプレミスで実行されている Active Directory ドメインとドメイン コントローラー

- Azure サブスクリプションの仮想マシンとして Azure で実行されている Active Directory ドメインとドメイン コントローラー

- プライベート クラウドで実行されている新しい Active Directory ドメインとドメイン コントローラー

- Azure Active Directory サービス

このガイドでは、オンプレミスまたはサブスクリプション内の仮想マシンとして実行されている Active Directory ドメインおよびドメイン コントローラーを設定するタスクについて説明します。 ID ソースとして Azure AD を使用する場合は、「Azure AD を CloudSimple プライベート クラウド上の vCenter の ID プロバイダーとして使用する」を参照して、ID ソースの設定に関する詳細な手順を参照してください。

ID ソース の追加をする前に、vCenter 特権を一時的にエスカレート 。

注意事項

新しいユーザーは、Cloud-Owner-Group、Cloud-Global-Cluster-Admin-Group、Cloud-Global-Storage-Admin-Group、Cloud-Global-Network-Admin-Group、または Cloud-Global-VM-Admin-Groupにのみ追加する必要があります。 Administrators グループに追加されたユーザーは自動的に削除されます。 Administrators グループにサービス アカウントのみを追加する必要があり、サービス アカウントを使用して vSphere Web UI にサインインすることはできません。

アイデンティティ ソース オプション

- シングル サインオン ID ソース としてオンプレミスの Active Directory を追加する

- プライベート クラウド で新しい Active Directory を設定する

- Azure で Active Directory を設定する

重要

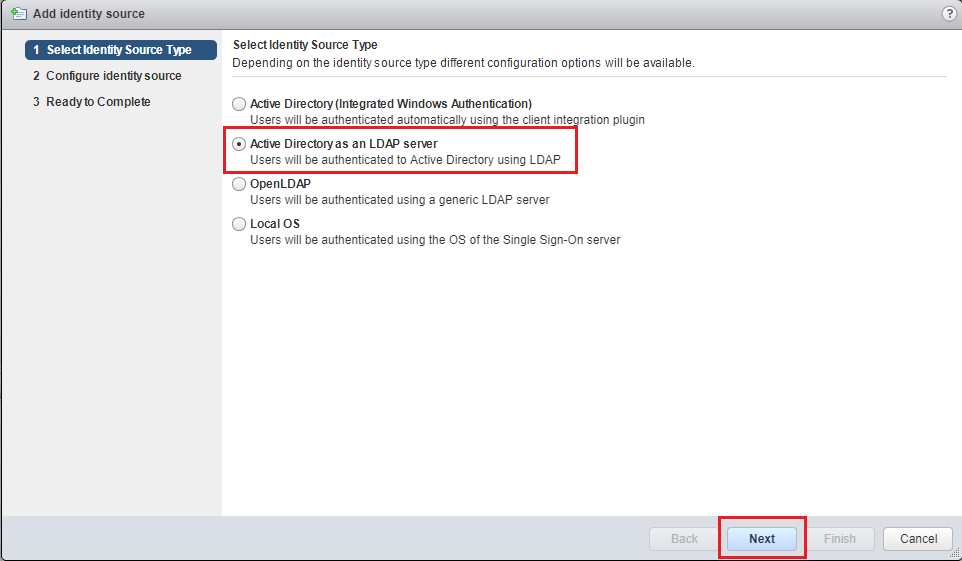

Active Directory (Windows 統合認証) はサポートされていません。 ID ソースとしてサポートされるのは、Active Directory over LDAP オプションのみです。

オンプレミスの Active Directory を単一 Sign-On ID ソースとして追加する

オンプレミスの Active Directory を単一 Sign-On ID ソースとして設定するには、次のものが必要です。

- サイト間 VPN 接続 をオンプレミスのデータセンターからプライベートクラウドへ行います。

- vCenter and Platform Services Controller (PSC) に追加されたオンプレミスの DNS サーバー IP。

Active Directory ドメインを設定するときは、次の表の情報を使用します。

| オプション | 説明 |

|---|---|

| 名前 | ID ソースの名前。 |

| ユーザーのベース DN | ユーザーの基本識別名。 |

| ドメイン名 | ドメインの FQDN (たとえば、example.com)。 このテキスト ボックスには IP アドレスを指定しないでください。 |

| ドメイン エイリアスの | ドメイン NetBIOS 名。 SSPI 認証を使用している場合は、ID ソースのエイリアスとして Active Directory ドメインの NetBIOS 名を追加します。 |

| グループのためのベース DN | グループのベース識別名。 |

| プライマリ サーバー URL | ドメインのプライマリ ドメイン コントローラー LDAP サーバー。 形式 ldap://hostname:port または ldaps://hostname:portを使用します。 通常、ポートは LDAP 接続の場合は 389、LDAPS 接続の場合は 636 です。 Active Directory マルチドメイン コントローラーの展開の場合、通常、ポートは LDAP の場合は 3268、LDAPS の場合は 3269 です。プライマリまたはセカンダリ LDAP URL で ldaps:// を使用する場合は、Active Directory サーバーの LDAPS エンドポイントに対する信頼を確立する証明書が必要です。 |

| セカンダリサーバーのURLを | フェールオーバーに使用されるセカンダリ ドメイン コントローラー LDAP サーバーのアドレス。 |

| 証明書 の選択 | Active Directory LDAP サーバーまたは OpenLDAP Server ID ソースで LDAPS を使用する場合は、URL テキスト ボックスに「ldaps://」と入力すると、[証明書の選択] ボタンが表示されます。 セカンダリ URL は必要ありません。 |

| ユーザー名 | ユーザーおよびグループのベースDNに対して、少なくとも読み取り専用アクセス権を持つドメイン内のユーザーのID。 |

| パスワード | ユーザー名で指定されたユーザーのパスワード。 |

前の表の情報がある場合は、オンプレミスの Active Directory を vCenter の単一 Sign-On ID ソースとして追加できます。

ヒント

単一 Sign-On ID ソースの詳細については、VMware のドキュメント ページを参照してください。

プライベート クラウドで新しい Active Directory を設定する

プライベート クラウドに新しい Active Directory ドメインを設定し、シングル サインオンの ID ソースとして使用できます。 Active Directory ドメインは、既存の Active Directory フォレストの一部にすることも、独立したフォレストとして設定することもできます。

新しい Active Directory フォレストとドメイン

新しい Active Directory フォレストとドメインを設定するには、次のものが必要です。

- 新しい Active Directory フォレストとドメインのドメイン コントローラーとして使用する、Microsoft Windows Server を実行する 1 つ以上の仮想マシン。

- 名前解決のために DNS サービスを実行している 1 つ以上の仮想マシン。

詳細な手順については、「新しい Windows Server 2012 Active Directory フォレスト をインストールする」を参照してください。

ヒント

サービスの高可用性を実現するために、複数のドメイン コントローラーと DNS サーバーを設定することをお勧めします。

Active Directory フォレストとドメインを設定した後、新しい Active Directory の vCenter に ID ソースを追加。

既存の Active Directory フォレスト内の新しい Active Directory ドメイン

既存の Active Directory フォレストに新しい Active Directory ドメインを設定するには、次のものが必要です。

- Active Directory フォレストの場所へのサイト間 VPN 接続。

- 既存の Active Directory フォレストの名前を解決する DNS サーバー。

詳細な手順については、「新しい Windows Server 2012 Active Directory の子ドメインまたはツリー ドメイン をインストールする」を参照してください。

Active Directory ドメインを設定したら、新しい Active Directory の id ソースを vCenter に追加。

Azure で Active Directory を設定する

Azure で実行されている Active Directory は、オンプレミスで実行されている Active Directory に似ています。 vCenter 上の単一 Sign-On ID ソースとして Azure で実行されている Active Directory を設定するには、vCenter サーバーと PSC が、Active Directory サービスが実行されている Azure Virtual Network へのネットワーク接続を持っている必要があります。 この接続は、Active Directory サービスが実行されている Azure 仮想ネットワークから CloudSimple プライベート クラウド ExpressRoute を使用した Azure Virtual Network 接続を使用して確立できます。

ネットワーク接続が確立されたら、「オンプレミスの Active Directory を単一 Sign-On ID ソースとして追加する」 の手順に従って、ID ソースとして追加します。

vCenter に ID ソースを追加する

プライベート クラウドで 特権をエスカレートします。

プライベート クラウドの vCenter にサインインします。

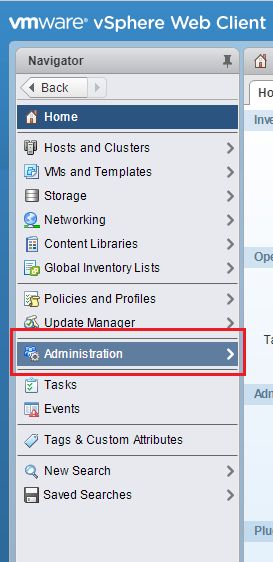

ホーム > 管理を選択します。

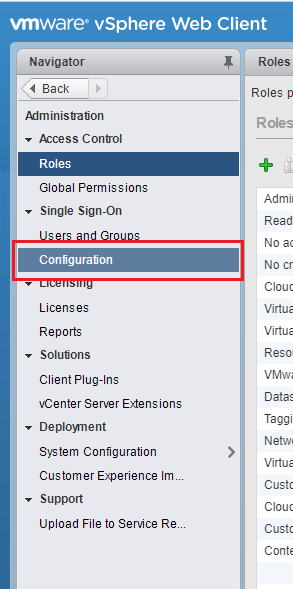

シングルサインオン > 構成を選択します。

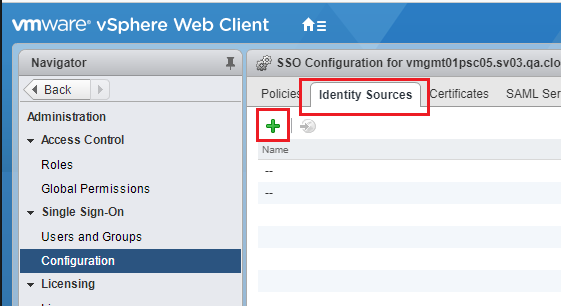

ID ソース タブを開き、+ をクリックして新しい ID ソースを追加します。

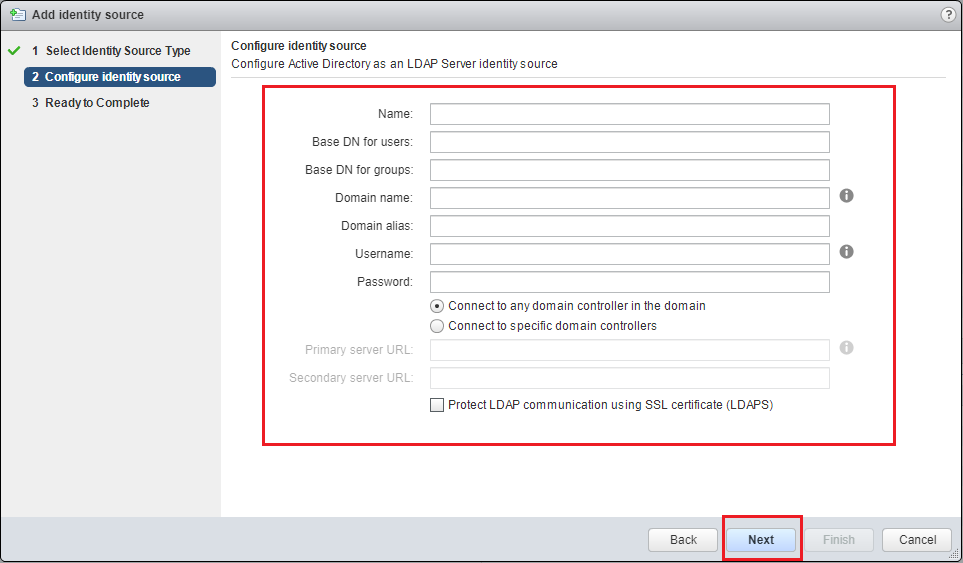

Active Directory を LDAP サーバー として選択し、 次へ をクリックします。

環境の ID ソース パラメーターを指定し、[次へ] クリックします。

Active Directory の

設定を確認し、[完了] クリックします。