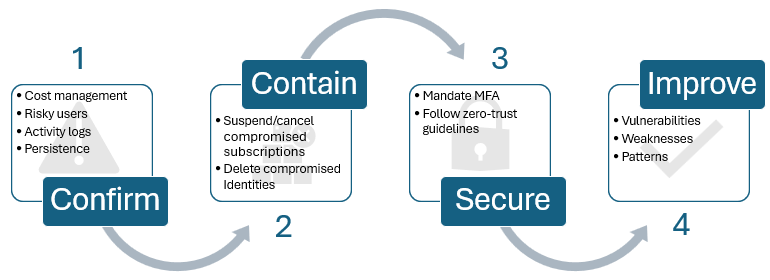

侵害を確認、封じ込め、セキュリティで保護するための重要な手順

適切なロール: 管理エージェント |セキュリティ連絡先

この記事は、侵害を確認、封じ込め、セキュリティで保護するためのアクションを実行するのに役立ちます。

- 確認:

- 侵害された Azure サブスクリプションを確認し、支出の異常を確認します。 詳細については、「 Microsoft コスト管理」を参照してください。

- risky ユーザーとAzure Monitor アクティビティ ログを調べて侵害を確認し、直ちに露出を含める徹底した調査を行います。 調査中に見逃した永続化方法は、攻撃者による継続的なアクセスを引き起こす可能性があり、その結果、潜在的な逆コンパイルにつながる可能性があることに注意することが重要です。 そのため、今後の攻撃を防ぐために、調査に細心の注意を払う必要があります。

- Contain:

- 顧客が侵害され、不正アクセスが発生したと判断した場合は、顧客と連携するか、一方的なアクションを実行してサブスクリプションを取り消すことができます。 最初に、侵害 含まれていることが確認された Azure サブスクリプション をすぐに開始できます。 次に、脅威アクターをすばやく特定して削除するために必要な手順を実行します。 詳細については、「 侵害された ID をすばやく修復する方法を参照してください。

- セキュリティで保護:

- 不正使用が含まれている場合は、テナントをセキュリティで保護する作業を行う必要があります。 クラウド ソリューション プロバイダーテナントとテナントとカスタム テナントのベスト プラクティス ガイドラインに従。 詳細については、セキュリティ アラートに対処する方法の の説明を参照してください。

- 改善:

- 少し時間をかけて調査し、侵害がどのように発生したかを理解してください。 そうすることで、修復可能な全体的なセキュリティ体制の弱点が明らかになる可能性があります。

詳細については、「 support」を参照してください。