顧客の多要素認証の統計情報

この記事では、顧客のテナントに多要素認証 (MFA) を設定するための拡張セキュリティのベスト プラクティスについて説明します。

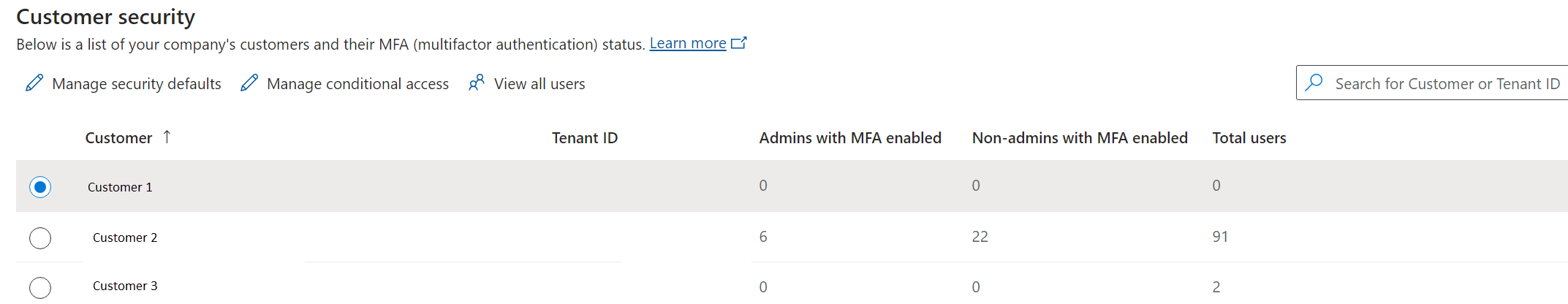

パートナー センターの Customer MFA 統計 ページには、顧客のテナント セキュリティの集計ビューが表示されます。 このリソースを使用すると、データを活用して、すべての顧客アカウントで MFA コンプライアンスを確保し、潜在的な侵害に対する防御を強化するための予防的な対策を講じるのに役立ちます。

攻撃を防ぐために MFA や先進認証プロトコルなどの適切なセキュリティ プラクティスを実装することの重要性の詳細については、「 組織でのセキュリティを参照してください。 この記事では、パートナー テナントのセキュリティを評価し、アクションを実行する必要がある領域を特定する方法について説明します。

ページを開きます

Customer MFA 統計に移動します。

このページでは、次の列を含むテーブル内の顧客の MFA セキュリティ体制に関する重要な情報が強調表示されます。

- 顧客: 顧客の名前。

- MFA が有効になっている管理者: MFA が有効になっている顧客のテナント内の管理者の数。

- MFA が有効になっている非管理者: MFA が有効になっている顧客のテナント内の管理者以外のユーザーの数。

- Total Users: 顧客のテナント内のユーザーの合計数。

Search ボックスを使用して、特定の顧客の統計を検索できます。

顧客の MFA セキュリティ体制を管理する

顧客に対して MFA を有効にするには、適切な詳細な委任された管理者特権 (GDAP) ロールが必要です。

コマンド バーを使用して顧客の MFA を有効にするには:

顧客に関連付けられているすべてのユーザーを表示するには:

顧客を選択し、 [すべてのユーザーの表示]を選択。

アカウントを無効にしたユーザーを含め、MFA スコアの計算が表示されます。 アカウントが不要な場合は、アカウントを無効にしたすべてのユーザーを削除することをお勧めします。

または、適切な管理者ロールを持つ顧客テナントに対する GDAP アクセス許可がある場合は、顧客に代わって Microsoft Entra 管理センターにサインインできます ( 代理管理者 または AOBO とも呼ばれます)。

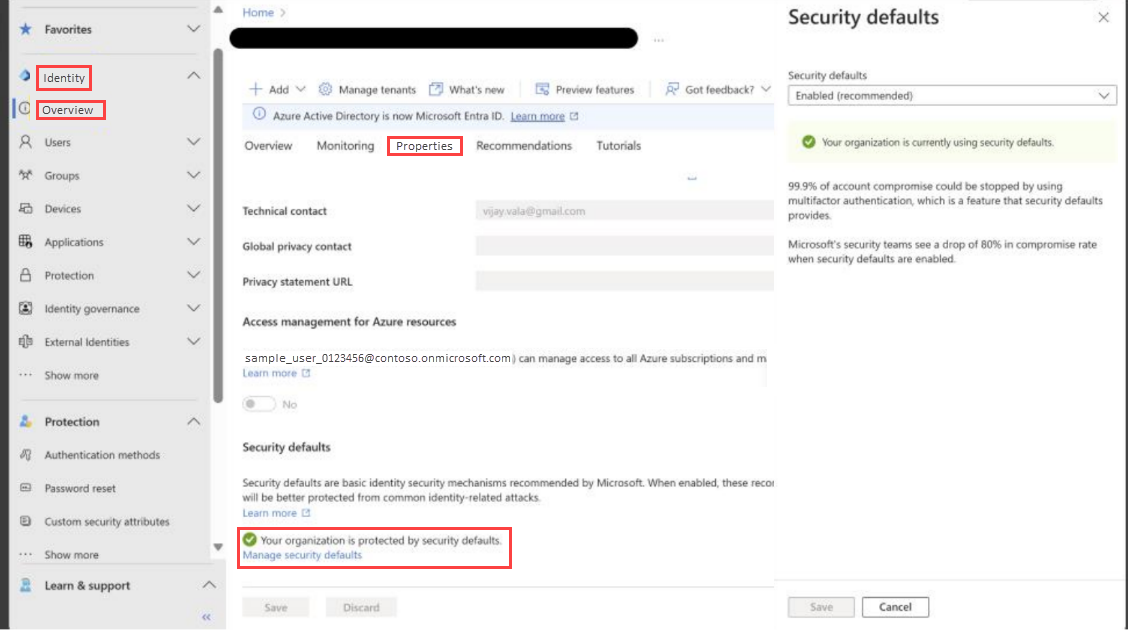

セキュリティの既定値を構成する

条件付きアクセスなど、MFA を含む クラウド ソリューション プロバイダー (CSP) テナントに対して他のセキュリティ保護を実装していない限り、セキュリティの既定値を有効にすることを強くお勧めします。

顧客のディレクトリでセキュリティの既定値を構成するには、少なくともセキュリティ管理者ロールが割り当てられている必要があります。 適切な管理者ロールがない場合は、顧客と協力して、適切な管理者ロールを持つ組織内のユーザーがテナントの Microsoft Entra 管理センターにサインインして MFA を設定できるようにします。

次のようにして、セキュリティの既定値群を有効にします。