手順 6. セキュリティ ベースラインのデバイス リスクとコンプライアンスを監視する

organizationがMicrosoft Defender for Endpointをデプロイした後、Microsoft Intuneと Defender for Endpoint を統合することで、デバイスのより大きな洞察と保護を得ることができます。 モバイル デバイスの場合、これにはアクセスの条件としてデバイスのリスクを監視する機能が含まれます。 Windows デバイスの場合、これらのデバイスのセキュリティ ベースラインへの準拠を監視できます。

Microsoft Defender for Endpoint の展開には、エンドポイントのオンボーディングが含まれます。 Intuneを使用してエンドポイントをオンボード (推奨) した場合は、Intuneを Defender for Endpoint に接続しました。 別の方法を使用してエンドポイントを Defender for Endpoint にオンボードした場合は、「IntuneでMicrosoft Defender for Endpointを構成する」を参照して、Intuneと Defender for Endpoint の間のサービス間接続を確実に設定します。

この図について:

- Microsoft Defender for Endpoint は、デバイスの脅威保護の洗練度を大幅に向上させます。

- Microsoft Intuneを使用すると、アプリ保護ポリシーを設定し、デバイスを管理できます (構成の変更を含む)。 Defender for Endpoint は、脅威のデバイスを継続的に監視し、攻撃を修復するための自動アクションを実行できます。

- Intuneを使用して Defender for Endpoint にデバイスをオンボードできます。これにより、これらのデバイスを Microsoft Purview エンドポイント データ損失防止 (DLP) で動作させることができます。

この記事には、次の手順が含まれています。

- デバイスのリスクを監視する

- セキュリティ ベースラインのコンプライアンスを監視する

Defender for Endpoint がまだ設定されていない場合は、脅威保護管理者と協力して、評価環境とパイロット環境を設定します。 パイロット グループと協力して、この記事の機能を試すことができます。

アクセスの条件としてデバイスのリスクを監視する

Microsoft Defender for Endpoint を展開すると、脅威のリスク信号を利用できます。 これにより、リスク スコアに基づいてデバイスへのアクセスをブロックできます。 Microsoft では、リスク スコアが中程度以下のデバイスへのアクセスを許可することをお勧めします。

Android および iOS/iPadOS の場合、脅威シグナルはアプリ保護ポリシー内で使用できます。 詳細については、「 アプリ保護ポリシーを作成して割り当てて、デバイスのリスク レベルを設定する」を参照してください。

すべてのプラットフォームで、既存のデバイス コンプライアンス ポリシーにリス クレベルを設定できます。 詳細については、「条件付きアクセス ポリシーを作成する」をご覧ください。

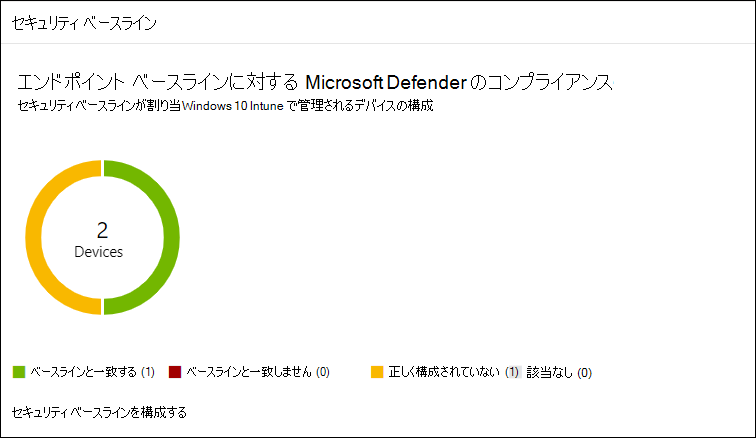

セキュリティ ベースラインを展開し、これらの設定のコンプライアンスを監視する

適用対象: Windows 10、Windows 11

手順 5.構成プロファイルの展開に関する記事では、Windows 10とWindows 11で使用できるIntune セキュリティ ベースラインを使用して、構成プロファイルの使用を開始することをお勧めします。 Intuneには、エンドポイントの検出と応答 (EDR) の設定など、Defender for Endpoint スタック内のすべてのセキュリティ制御を最適化するための設定を提供するMicrosoft Defender for Endpointのセキュリティ ベースラインも含まれています。

理想的には、Defender for Endpoint にオンボードされたデバイスは、Windows が最初にセキュリティで保護されるセキュリティ ベースラインと、Defender for Endpoint セキュリティ コントロールを最適に構成するために上に階層化された Defender for Endpoint セキュリティ ベースラインの両方のベースラインを受け取ります。

リスクと脅威に関する最新のデータの恩恵を受け、ベースラインの進化に伴う競合を最小限に抑えるには、リリースされるとすぐにすべての製品に最新バージョンのベースラインを常に適用します。

Defender for Endpoint を使用すると、これらのベースラインのコンプライアンスを監視できます。

セキュリティ ベースラインを展開し、これらの設定のコンプライアンスを監視するには、次の表の手順を使用します。

| 手順 | 説明 |

|---|---|

| 1 | 主要な概念を確認し、IntuneのMicrosoft Defender for Endpointと Windows セキュリティ ベースラインを比較します。 Defender for Endpoint の推奨事項については、「Microsoft Defender for Endpointセキュリティ ベースラインへのコンプライアンスを強化する」を参照してください。 Intuneで使用できるセキュリティ ベースラインの一覧と競合を回避する方法については、「セキュリティ ベースラインを使用してIntuneで Windows デバイスを構成する」を参照してください。 |

| 2 | Intuneを使用して、Windows 設定のセキュリティ ベースラインを展開します。 詳細については、手順 5 の関連ガイダンスを参照してください 。デバイス プロファイルを展開します。 |

| 3 | Intuneを使用して、Defender for Endpoint のベースライン設定を展開します。 プロファイルを作成し、適切なベースラインを選択するには、「Microsoft Intuneのセキュリティ ベースライン プロファイルを管理する」を参照してください。 Defender for Endpoint のドキュメントの「Microsoft Defender for Endpointセキュリティ ベースラインを確認して割り当てる」の手順に従うこともできます。 |

| 4 | Defender for Endpoint のドキュメントで、「デバイスが正しく構成されていることと、デバイス構成管理に関するセキュリティ ベースラインのカードを確認する」を参照してください。 |