Intuneを備えた SentinelOne Mobile Threat Defense コネクタ

Microsoft Intuneと統合されたモバイル脅威防御 (MTD) ソリューションである SentinelOne によって行われたリスク評価に基づいて、条件付きアクセスを使用して、企業リソースへのモバイル デバイス アクセスを制御できます。 リスクは、SentinelOne アプリを実行しているデバイスから収集されたテレメトリに基づいて評価されます。

SentinelOne リスク評価に基づく条件付きアクセス ポリシーを構成するには、登録済みデバイスのIntuneデバイス コンプライアンス ポリシーを使用して有効にします。 これらのポリシーを使用して、検出された脅威に基づいて企業リソースへの非準拠デバイスのアクセスを許可またはブロックできます。 登録されていないデバイスの場合、アプリ保護ポリシーを使用して、検出された脅威に基づいてブロックまたは選択的ワイプを強制することができます。

サポートされるプラットフォーム

- Android 5.0 以降

- iOS 10.0 以降

前提条件

- Microsoft Entra ID P1

- Microsoft Intune プラン 1 サブスクリプション

- SentinelOne Mobile Threat Defense サブスクリプション

- 詳細については、「 SentinelOne Web サイト」を参照してください。

Intuneと SentinelOne は、会社のリソースの保護にどのように役立ちますか?

Android および iOS/iPadOS の場合 SentinelOne アプリは、ファイル システム、ネットワーク スタック、デバイス、およびアプリケーションテレメトリを可能な場合にキャプチャします。 その後、アプリは SentinelOne クラウド サービスにデータを送信して、モバイルの脅威に対するデバイスのリスクを評価します。

登録済みデバイスのサポート - Intuneデバイス コンプライアンス ポリシーには、SentinelOne からのリスク評価情報を使用できる Mobile Threat Defense (MTD) の規則が含まれています。 MTD ルールを有効にすると、Intune では、有効にされたポリシーに基づいてデバイスの準拠状態が評価されます。 デバイスが準拠していないことが判明した場合、ユーザーは Exchange Online や SharePoint Online などの会社リソースへのアクセスをブロックされます。 また、ユーザーは、デバイスにインストールされている SentinelOne アプリからガイダンスを受け取り、問題を解決し、企業リソースへのアクセスを回復します。 登録済みデバイスでの SentinelOne の使用をサポートするには:

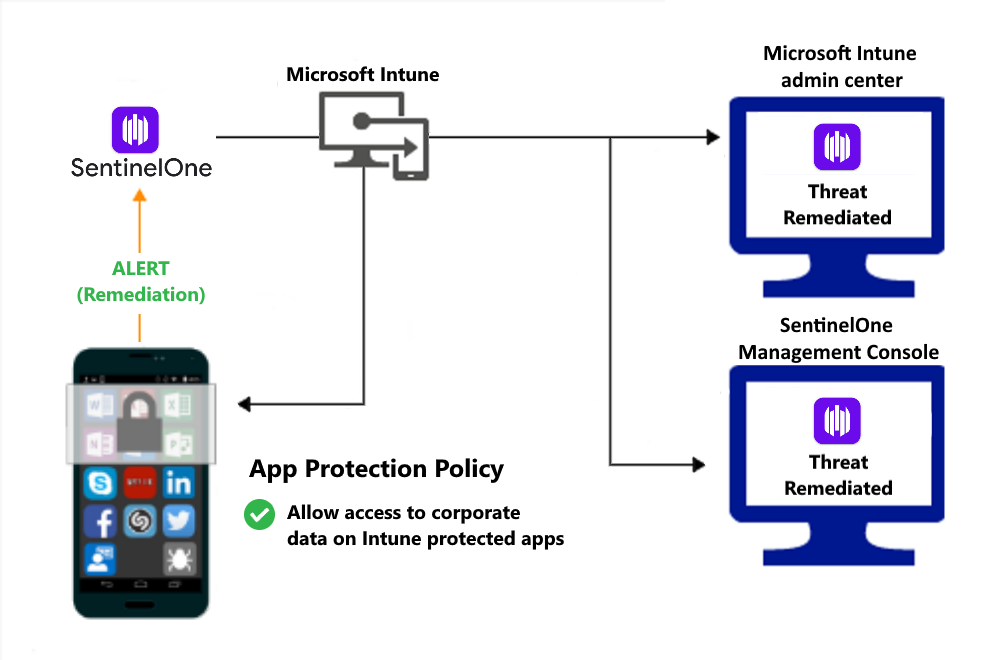

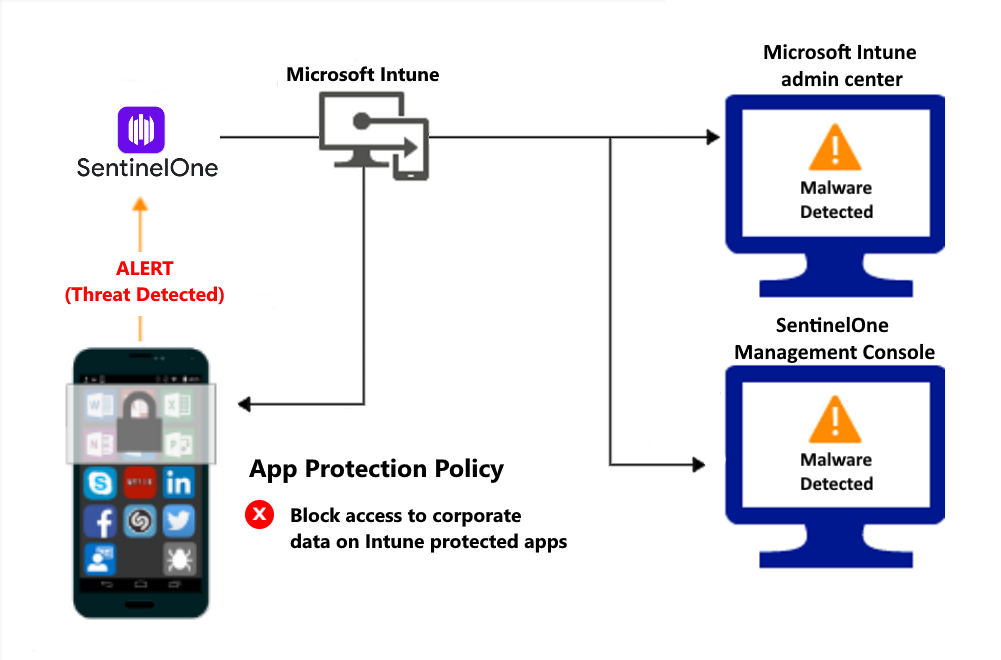

登録解除されたデバイスのサポート - Intuneアプリ保護ポリシーを使用するときに、登録されていないデバイスで SentinelOne アプリのリスク評価データIntune使用できます。 管理者は、この組み合わせを使用して、Microsoft Intune の保護されたアプリ内の企業データを保護することができ、それらの登録されていないデバイス上の企業データに対してブロックまたは選択的ワイプを発行することもできます。 登録されていないデバイスでの SentinelOne の使用をサポートするには:

サンプル シナリオ

SentinelOne とIntuneを統合する場合のシナリオをいくつか以下に示します。

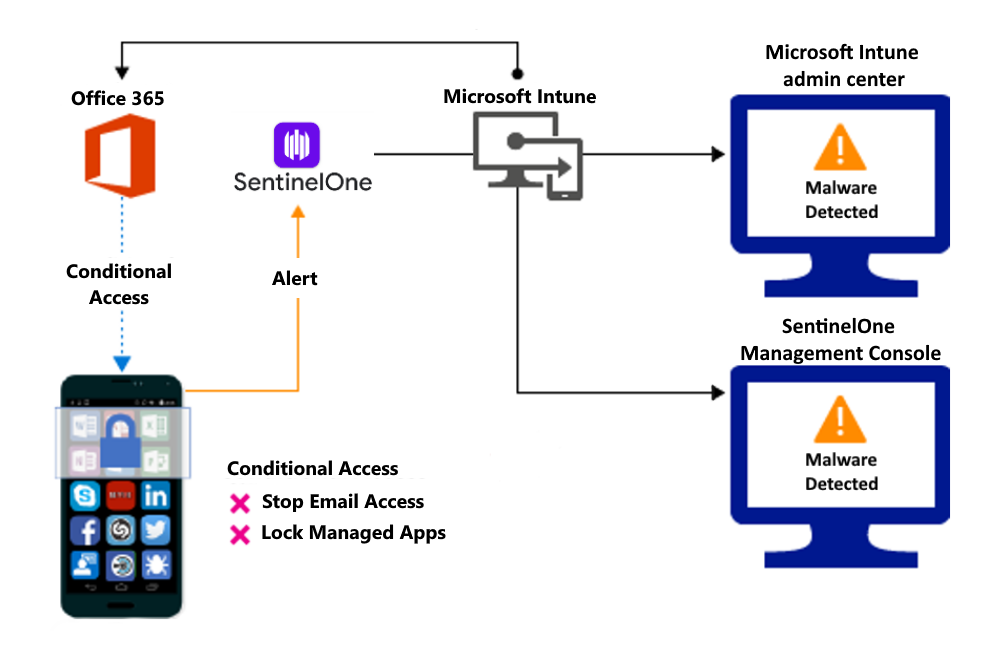

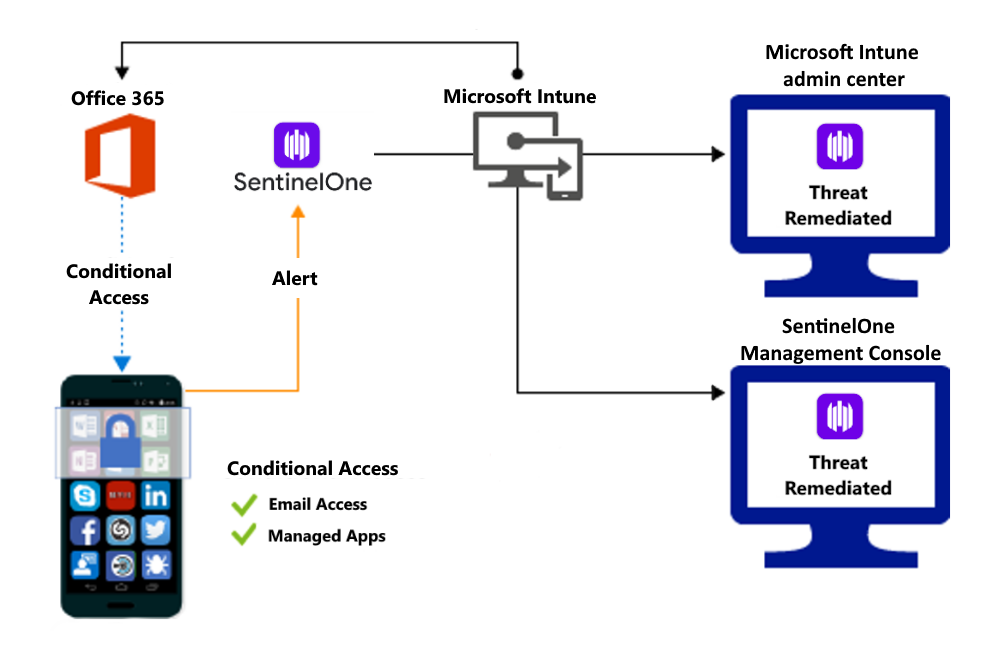

悪意のあるアプリの脅威に基づいてアクセスを制御する

マルウェアなどの悪意のあるアプリがデバイスで検出されると、脅威が解決されるまで、デバイスで次の行為が禁止されます。

- 会社の電子メールに接続する

- OneDrive for Work アプリを使用して会社のファイルを同期する

- 会社のアプリにアクセスする

悪意のあるアプリが検出されたときにブロックする:

修復後、アクセスが与えられる:

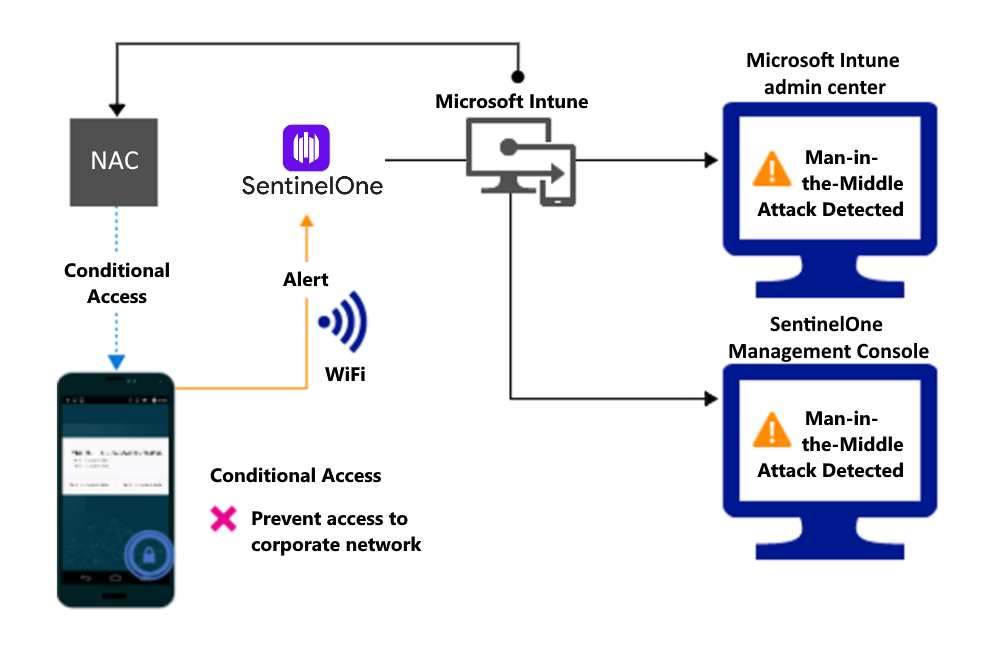

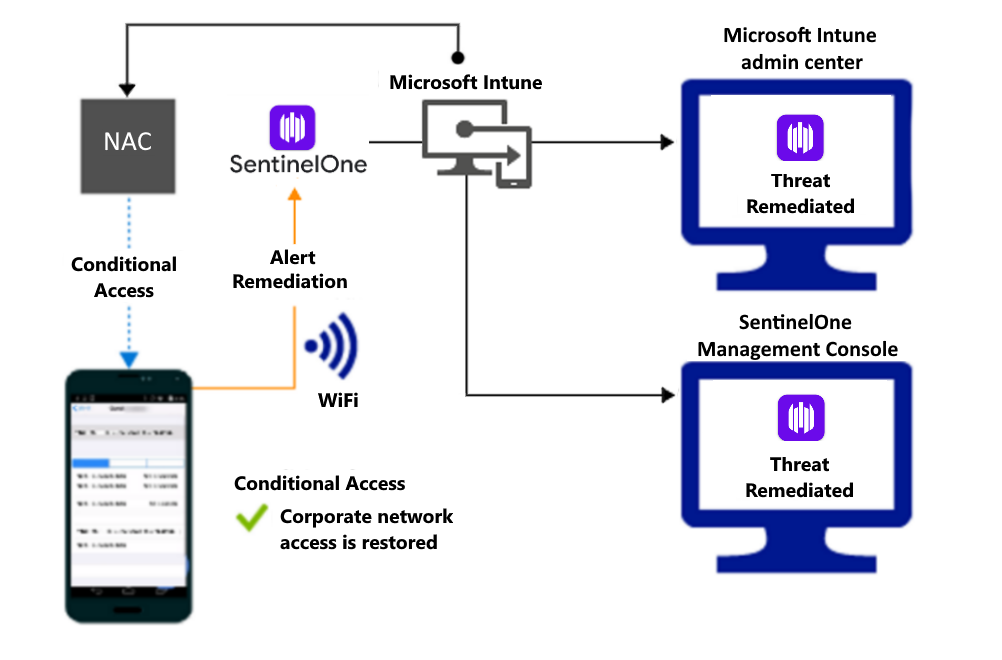

ネットワークに対する脅威に基づいてアクセスを制御する

ネットワークで Man-in-the-middle のような脅威を検出し、デバイスのリスクに基づいて Wi-Fi ネットワークへのアクセスを保護します。

Wi-Fi 経由のネットワーク アクセスをブロックする:

修復後、アクセスが与えられる:

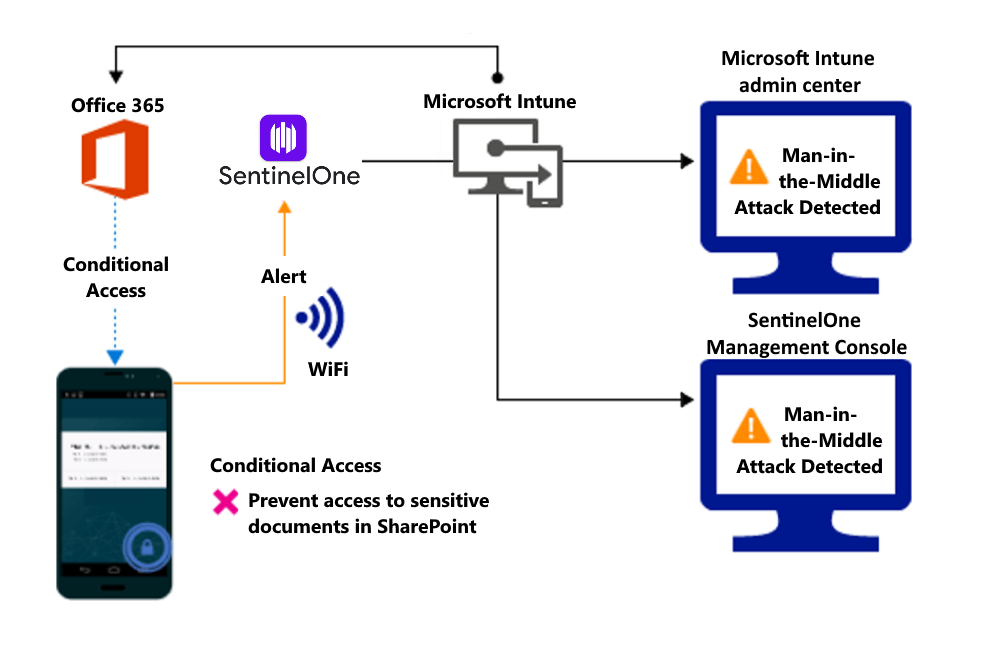

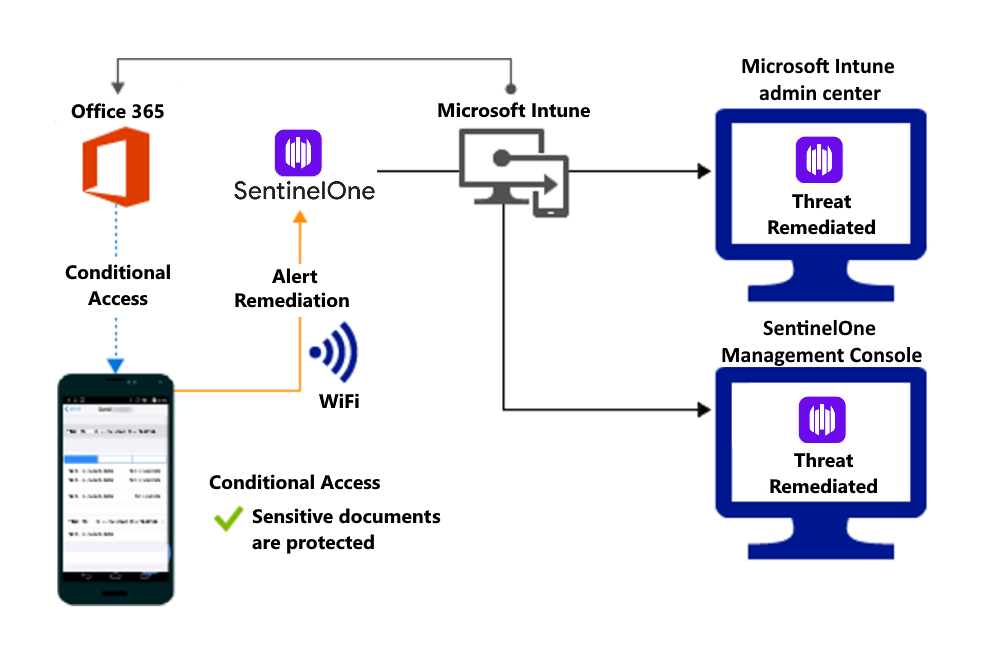

ネットワークへの脅威に基づいて SharePoint Online へのアクセスを制御する

ネットワークで Man-in-the-middle のような脅威を検出し、デバイスのリスクに基づいて会社内のファイルの同期を阻止します。

ネットワークの脅威が検出されたときに SharePoint Online をブロック:

修復後、アクセスが与えられる:

悪意のあるアプリの脅威に基づいて登録されていないデバイスでアクセスを制御する

sentinelone Mobile Threat Defense ソリューションがデバイスが感染したと見なす場合:

修復時にアクセス権が付与されます。