Microsoft Entra SSO と SSO for Jama Connect® の統合

この記事では、SSO for Jama Connect® を Microsoft Entra ID と統合する方法について説明します。 Jama Software® の業界をリードするプラットフォームは、実績のあるサイクル時間の短縮と品質の向上のためのシステム開発プロセスを通じて、チームが Live Traceability™ を使用して要件を管理するのに役立ちます。 SSO for Jama Connect® を Microsoft Entra ID と統合すると、次のことができます:

- SSO for Jama Connect® にアクセスできるユーザーを Microsoft Entra ID で制御します。

- ユーザーが自分の Microsoft Entra アカウントを使用して SSO for Jama Connect® に自動的にサインインできるようにします。

- 1 つの場所でアカウントを管理します。

テスト環境で SSO for Jama Connect® 用の Microsoft Entra シングル サインオンを構成してテストします。 SSO for Jama Connect® では、SP と IDP initiated シングル サインオンと、Just In Time ユーザー プロビジョニングの両方がサポートされています。

前提条件

Microsoft Entra ID を SSO for Jama Connect® に統合するには、次のものが必要です:

- Microsoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール: アプリケーション管理者、クラウド アプリケーション管理者、アプリケーション所有者。

- Microsoft Entra サブスクリプション。 サブスクリプションがない場合は、無料アカウントを取得できます。

- SSO for Jama Connect® でのシングル サインオン (SSO) が有効なサブスクリプション。

アプリケーションを追加してテスト ユーザーを割り当てる

シングル サインオンの構成プロセスを開始する前に、Microsoft Entra ギャラリーから SSO for Jama Connect® アプリケーションを追加する必要があります。 アプリケーションに割り当て、シングル サインオン構成をテストするには、テスト ユーザー アカウントが必要です。

Microsoft Entra ギャラリーから SSO for Jama Connect® を追加する

Microsoft Entra アプリケーション ギャラリーから SSO for Jama Connect® を追加して、SSO for Jama Connect® でシングル サインオンを構成します。 ギャラリーからアプリケーションを追加する方法の詳細については、クイック スタート: ギャラリーからのアプリケーションの追加に関する記事を参照してください。

Microsoft Entra テスト ユーザーを作成して割り当てる

「ユーザー アカウントを作成して割り当てる」の記事のガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、テナントへのアプリケーションの追加、アプリへのユーザーとグループの追加、ロールの割り当てができます。 このウィザードには、シングル サインオン構成ウィンドウへのリンクも表示されます。 Microsoft 365 ウィザードの詳細をご覧ください。

Microsoft Entra SSO の構成

Microsoft Entra シングル サインオンを有効にするには、次の手順を行います。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

[ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[SSO for Jama Connect®]>[シングル サインオン] の順に移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

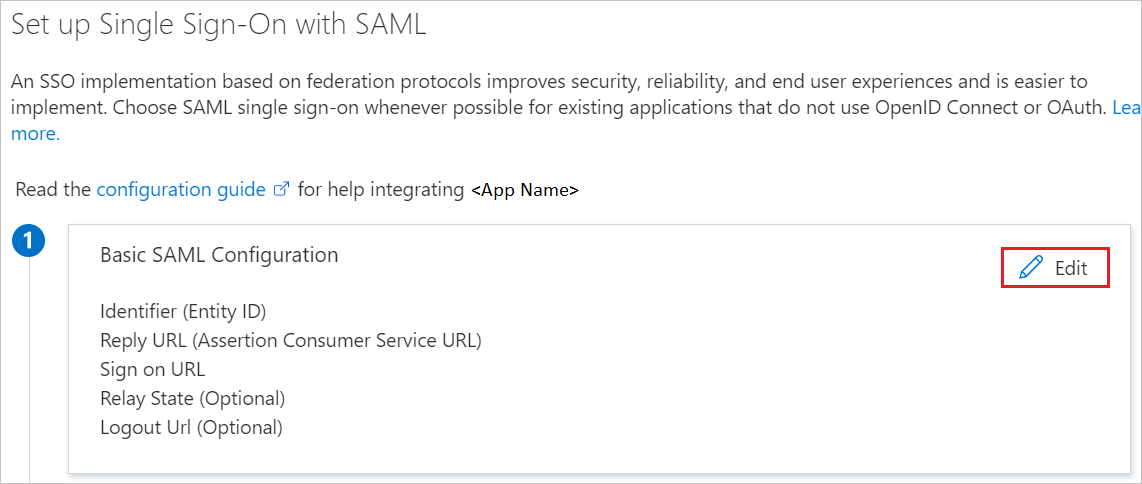

[SAML でシングル サインオンをセットアップします] ページで、 [基本的な SAML 構成] の鉛筆アイコンを選択して設定を編集します。

[基本的な SAML 構成] セクションで、次の手順を実行します。

a. [識別子] ボックスに、

urn:auth0:<First_Part_of_Auth0_Domain>:<TenantID>の形式で値を入力します。b. [応答 URL] ボックスに、

https://<Auth0_Domain>/login/callback?connection=<TenantID>のパターンを使用して URL を入力します。SP 開始モードでアプリケーションを構成する場合は、次の手順を実行します。

[サインオン URL] ボックスに、

https://<Tenant_Name>.jamacloud.com/login.reqのパターンを使用して URL を入力します。注意

これらは実際の値ではありません。 これらの値は、実際の識別子、応答 URL、サインオン URL で更新してください。 これらの値を取得するには、SSO for Jama Connect® サポート チームにお問い合わせください。 [基本的な SAML 構成] セクションに示されているパターンを参照することもできます。

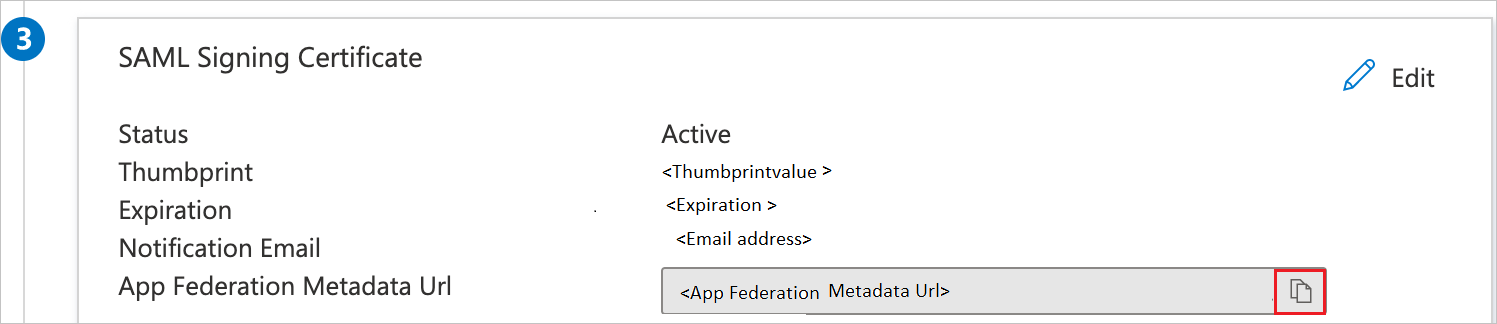

[SAML でシングル サインオンをセットアップします] ページの [SAML 署名証明書] セクションで、[コピー] ボタンをクリックして [アプリのフェデレーション メタデータ URL] をコピーして、お使いのコンピューターに保存します。

SSO for Jama Connect® の SSO を構成する

SSO for Jama Connect® 側でシングル サインオンを構成するには、アプリのフェデレーション メタデータ URL を SSO for Jama Connect® サポート チームに送信する必要があります。 サポート チームはこれを設定して、SAML SSO 接続が両方の側で正しく設定されるようにします。

SSO for Jama Connect® テスト ユーザーを作成する

このセクションでは、B. Simon というユーザーを SSO for Jama Connect® に作成します。 SSO for Jama Connect® では、既定で有効になっている Just-In-Time ユーザー プロビジョニングがサポートされています。 このセクションでは、ユーザー側で必要な操作はありません。 SSO for Jama Connect® にユーザーがまだ存在していない場合は、認証後に新規作成されます。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

SP Initiated:

[このアプリケーションをテストします] をクリックし、ログイン フローを開始できる SSO for Jama Connect® のサインオン URL にリダイレクトされます。

SSO for Jama Connect® サインオン URL に直接移動し、そこからログイン フローを開始します。

IDP Initiated:

- [このアプリケーションをテストします] をクリックすると、SSO を設定した SSO for Jama Connect® に自動的にサインインします。

また、Microsoft マイ アプリを使用して、任意のモードでアプリケーションをテストすることもできます。 [マイ アプリ] で [SSO for Jama Connect®] タイルをクリックすると、SP モードで構成されている場合は、ログイン フローを開始するためのアプリケーションのサインオン ページにリダイレクトされ、IDP モードで構成されている場合は、SSO を設定した SSO for Jama Connect® に自動的にサインインします。 詳細については、「Microsoft Entra のマイ アプリ」を参照してください。

その他のリソース

次の手順

SSO for Jama Connect® を構成すると、セッション制御を適用して、組織の機密データの流出と侵入をリアルタイムで保護できます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Cloud App Security でセッション制御を強制する方法をご覧ください。