インサイダー リスクのあるユーザーのアクセスをブロックする

ほとんどのユーザーは、追跡できる正常な動作をしています。この規範から外れた場合は、そのユーザーにサインインを許可すると危険であることがあります。 たとえば、そのユーザーをブロックすることや、そのユーザーに利用規約ポリシーを確認するよう求めることが考えられます。 Microsoft Purview は、条件付きアクセスにインサイダー リスク シグナルを提供し、アクセス制御の決定を調整できます。 インサイダー リスク管理は Microsoft Purview の一部です。 条件付きアクセスでシグナルを使用する前に、これを有効にする必要があります。

ユーザーの除外

条件付きアクセス ポリシーは強力なツールであり、次のアカウントをポリシーから除外することをお勧めします。

- ポリシー構成の誤りによるロックアウトを防ぐための緊急アクセスまたはブレークグラス アカウント。 すべての管理者がロックアウトされるというごくまれなシナリオにおいて、緊急アクセス用管理アカウントは、ログインを行い、アクセスを復旧させるための手順を実行するために使用できます。

- 詳細は、「Microsoft Entra ID で緊急アクセス用アカウントの管理」の記事を参照してください。

- サービス アカウントとサービス プリンシパル (Microsoft Entra Connect 同期アカウントなど)。 サービス アカウントは、特定のユーザーに関連付けられていない非対話型のアカウントです。 通常、アプリケーションへのプログラムによるアクセスを可能にするバックエンド サービスによって使用されますが、管理目的でシステムにログインするときにも使用されます。 サービス プリンシパルによる呼び出しは、ユーザーにスコーピングされる条件付きアクセス ポリシーによってブロックされません。 ワークロード ID の条件付きアクセスを使用して、サービス プリンシパルを対象とするポリシーを定義します。

- 組織がスクリプトまたはコードでこれらのアカウントを使用している場合、マネージド ID に置き換えることを検討してください。

テンプレートのデプロイ

組織は、このポリシーをデプロイするのに以下に示す手順を使用するか、条件付きアクセス テンプレートを使用するかを選ぶことができます。

条件付きアクセス ポリシーを使用してアクセスを部六する

ヒント

次のポリシーを作成する前に、適応型保護を構成します。

- 条件付きアクセス管理者以上として Microsoft Entra 管理センターにサインインします。

- [保護]>[条件付きアクセス]>[ポリシー] に移動します。

- [新しいポリシー] を選択します。

- ポリシーに名前を付けます。 ポリシーの名前に対する意味のある標準を組織で作成することをお勧めします。

- [割り当て] で、 [ユーザーまたはワークロード ID] を選択します。

- [Include](含める) で、 [すべてのユーザー] を選択します。

- [除外] で、次のようにします。

- [ユーザーとグループ] を選択し、組織の緊急アクセス用または非常用アカウントを選択します。

- [ゲストまたは外部ユーザー] を選択し、次の内容を選択します。

- B2B 直接接続ユーザー。

- サービス プロバイダー ユーザー。

- その他の外部ユーザー。

- [ターゲット リソース]>[リソース] (以前の [クラウド アプリ])>[含める] で、[すべてのリソース] (以前の [すべてのクラウド アプリ]) を選択します。

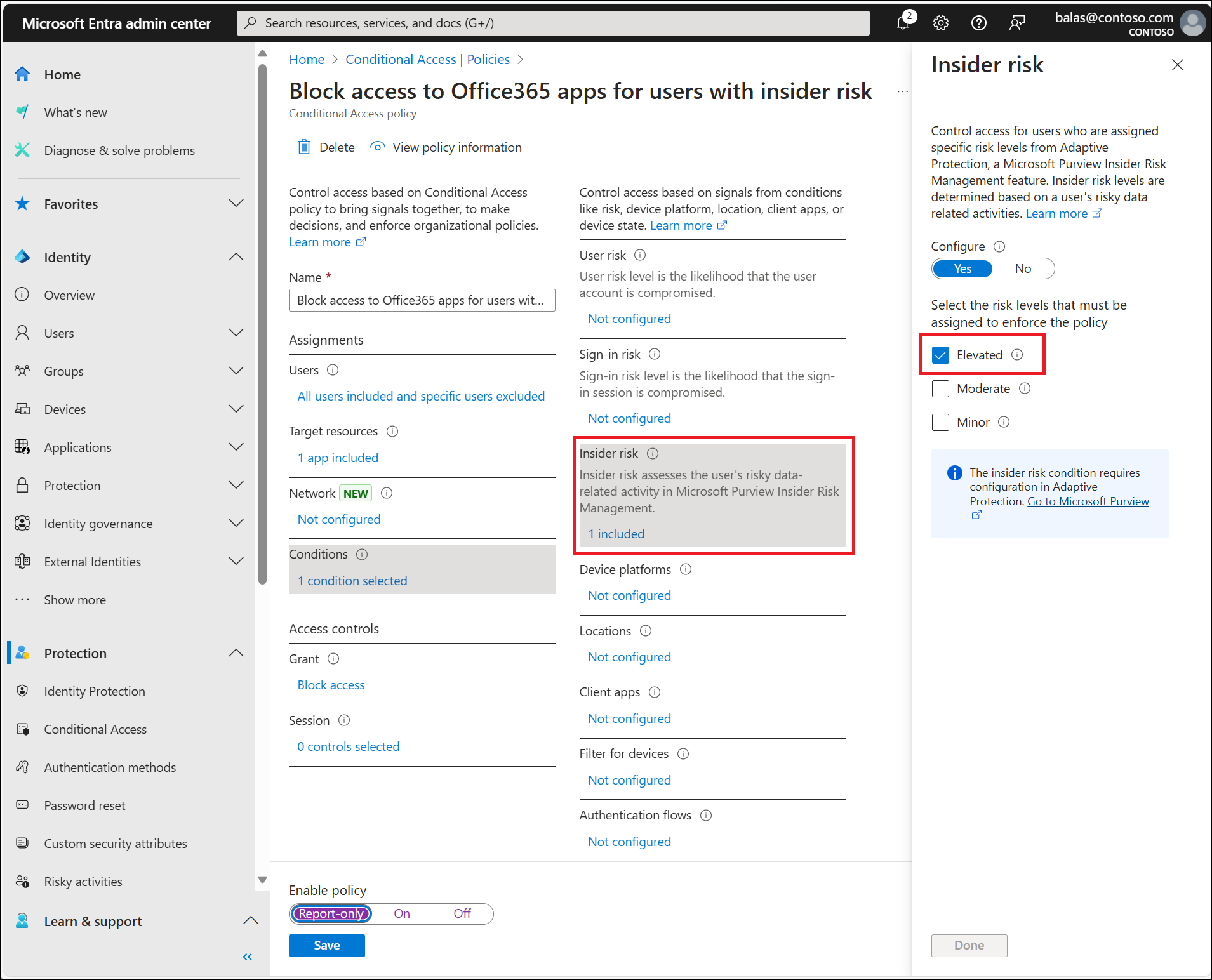

- [条件]>[インサイダー リスク] で、[構成] を [はい] に設定します。

- [ポリシーを適用するために割り当てる必要があるリスク レベルを選択する] で

- [昇格済み] を選択します。

- 完了 を選択します。

- [ポリシーを適用するために割り当てる必要があるリスク レベルを選択する] で

- [アクセス制御]>[許可] で、 [アクセスのブロック] 、 [選択] の順に選択します。

- 設定を確認し、 [ポリシーの有効化] を [レポート専用] に設定します。

- [作成] を選択して、ポリシーを作成および有効化します。

管理者は、レポート専用モードを使用して設定を確認したら、[ポリシーの有効化] トグルを [レポートのみ] から [オン] に移動できます。

場合によっては、管理者が別の条件付きアクセス ポリシーを作成して異なるアクセス制御を適用することも考えられます (たとえば、インサイダー リスクのレベルが低い場合に適用する使用条件など)。