Windows デバイス上でアプリ保護ポリシーを要求する

アプリ保護 ポリシーは、モバイル アプリケーション管理 (MAM) をデバイス上の特定のアプリケーションに適用します。 これらのポリシーを使用すると、Bring Your Own Device (BYOD) などのシナリオをサポートするアプリケーション内のデータをセキュリティで保護できます。

前提条件

- Windows 11 および Windows 10 バージョン 20H2 以降を KB5031445 で実行しているデバイスで、Microsoft Edge ブラウザーへのポリシーの適用をサポートしています。

- Windows デバイスを対象とするアプリ保護ポリシーを構成しました。

- 現在、ソブリン クラウドではサポートされていません。

ユーザーの除外

条件付きアクセス ポリシーは強力なツールであり、次のアカウントをポリシーから除外することをお勧めします。

- ポリシー構成の誤りによるロックアウトを防ぐための緊急アクセスまたはブレークグラス アカウント。 すべての管理者がロックアウトされるというごくまれなシナリオにおいて、緊急アクセス用管理アカウントは、ログインを行い、アクセスを復旧させるための手順を実行するために使用できます。

- 詳細は、「Microsoft Entra ID で緊急アクセス用アカウントの管理」の記事を参照してください。

- サービス アカウントとサービス プリンシパル (Microsoft Entra Connect 同期アカウントなど)。 サービス アカウントは、特定のユーザーに関連付けられていない非対話型のアカウントです。 通常、アプリケーションへのプログラムによるアクセスを可能にするバックエンド サービスによって使用されますが、管理目的でシステムにログインするときにも使用されます。 サービス プリンシパルによる呼び出しは、ユーザーにスコーピングされる条件付きアクセス ポリシーによってブロックされません。 ワークロード ID の条件付きアクセスを使用して、サービス プリンシパルを対象とするポリシーを定義します。

- 組織がスクリプトまたはコードでこれらのアカウントを使用している場合、マネージド ID に置き換えることを検討してください。

条件付きアクセス ポリシーを作成する

以下のポリシーは、最初はレポート専用モードとなり、管理者が既存のユーザーに与える影響を判断できるようになります。 ポリシーが意図したとおりに適用されると管理者が判断した場合は、オンに切り替えたり、特定のグループを追加し他のグループを除外することでデプロイをステージングしたりすることができます。

Windows デバイスのアプリ保護ポリシーを要求する

次の手順を実行すると、Windows デバイスを使用して Office 365 アプリ グループに条件付きアクセスでアクセスする際に、アプリ保護ポリシーを要求する条件付きアクセス ポリシーを作成できます。 さらにアプリ保護ポリシーを構成し、Microsoft Intune のユーザーに対して割り当てる必要があります。 アプリ保護ポリシーの作成方法の詳細については、「Windows 向けのアプリ保護ポリシーの設定」の記事を参照してください。 次のポリシーには、デバイスがモバイル アプリケーション管理 (MAM) にアプリ保護ポリシーを使用するか、デバイスをモバイル デバイス管理 (MDM) ポリシーに従って管理および準拠できるようにする複数のコントロールが含まれています。

ヒント

アプリ保護ポリシー (MAM) では、アンマネージド デバイスがサポートされます:

- デバイスがモバイル デバイス管理 (MDM) によって既に管理されている場合、Intune MAM 登録はブロックされ、アプリ保護ポリシー設定は適用されません。

- MAM 登録後にデバイスが管理されると、アプリ保護ポリシー設定は適用されなくなります。

- 条件付きアクセス管理者以上として Microsoft Entra 管理センターにサインインします。

- [保護]>[条件付きアクセス]>[ポリシー] に移動します。

- [新しいポリシー] を選択します。

- ポリシーに名前を付けます。 ポリシーの名前に対する意味のある標準を組織で作成することをお勧めします。

- [割り当て] で、 [ユーザーまたはワークロード ID] を選択します。

- [Include](含める) で、 [すべてのユーザー] を選択します。

- [除外] で、[ユーザーとグループ] を選択し、少なくとも組織の緊急アクセス用または緊急用アカウントを選択します。

- [ターゲット リソース]>[リソース (以前のクラウド アプリ)]>[対象] で、[Office 365] を選びます。

- [条件] で、次の手順を実行します。

- [デバイス プラットフォーム] で、[構成する] を [はい]に設定します。

- [Include](含める) で、 [デバイス プラットフォーム] を選択します。

- [Windows] のみを選択します。

- 完了を選択します。

- [クライアント アプリ] で、[構成する] を [はい]に設定します。

- [ブラウザー] のみを選択します。

- [デバイス プラットフォーム] で、[構成する] を [はい]に設定します。

- [アクセス制御]>[許可] で、 [アクセス権の付与] を選択します。

- [アプリの保護ポリシーを必須にする] と [デバイスは準拠としてマーク済みである必要がある] を選択します。

- 複数のコントロールの場合、 [選択したコントロールのいずれかが必要] を選択します

- 設定を確認し、 [ポリシーの有効化] を [レポート専用] に設定します。

- [作成] を選択して、ポリシーを作成および有効化します。

管理者は、レポート専用モードを使用して設定を確認したら、[ポリシーの有効化] トグルを [レポートのみ] から [オン] に移動できます。

ヒント

組織は、このポリシーと共に、サポートされていないデバイス プラットフォームまたは不明なデバイス プラットフォームからのアクセスをブロックするポリシーも展開する必要があります。

Windows デバイスへのサインイン

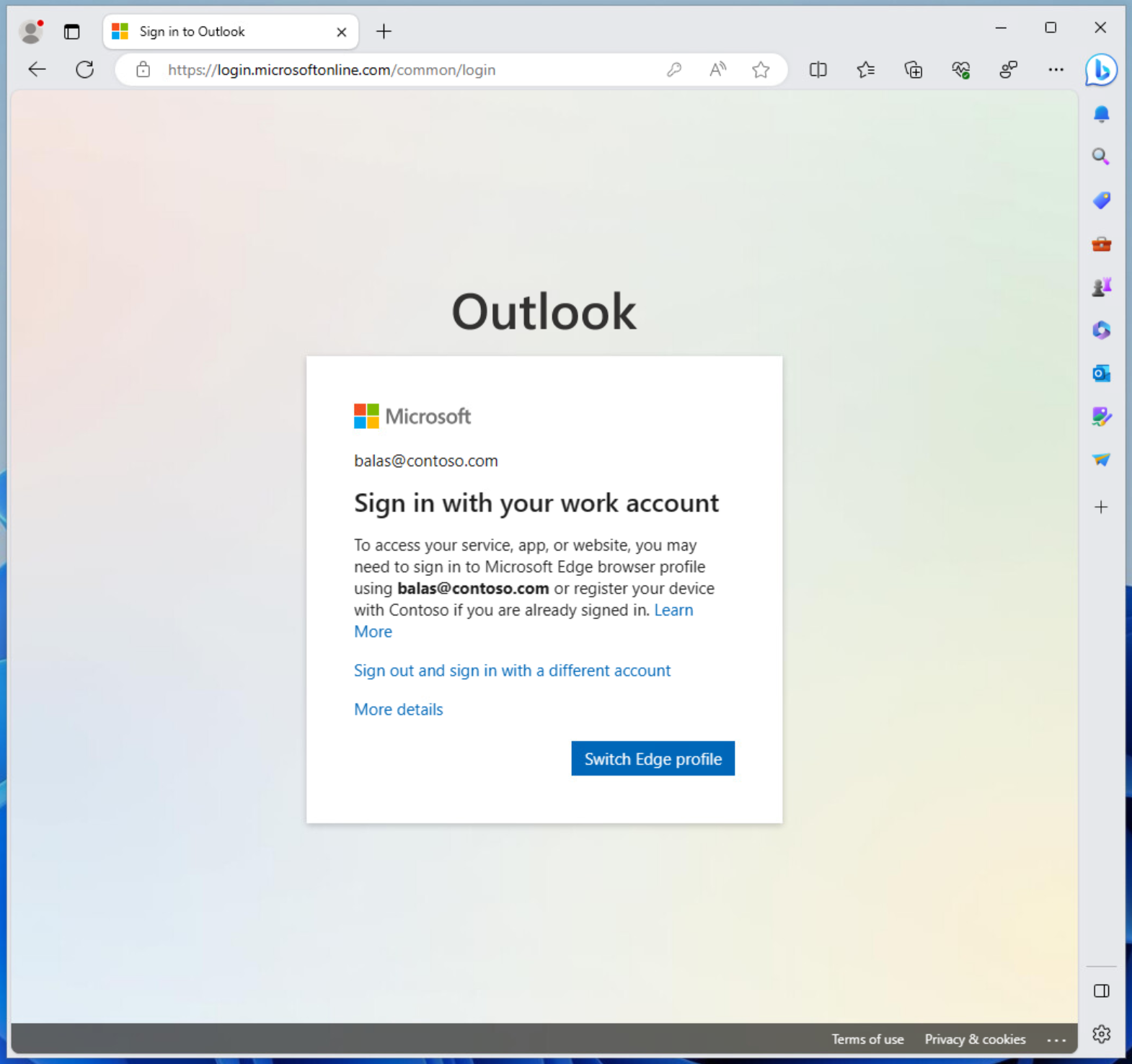

ユーザーがアプリ保護ポリシーによって保護されたサイトに初めてサインインしようとすると、次のメッセージが表示されます。サービス、アプリ、または Web サイトにアクセスするには、username@domain.com を使用して Microsoft Edge にサインインするか、既にサインインしている場合は、organization を使用してデバイスを登録する必要があります。

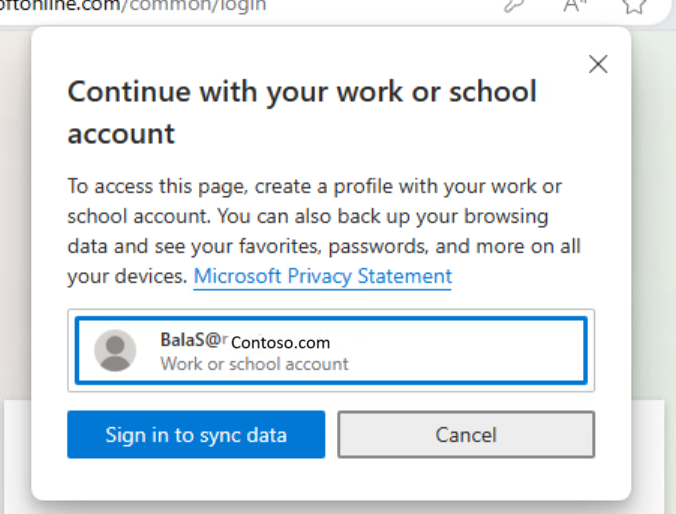

[Edge プロファイルの切り替え] をクリックすると、職場または学校アカウントの一覧と、[サインインしてデータを同期する] オプションが表示されたウィンドウが開きます。

このプロセスにより、Windows がアカウントを記憶し、アプリや Web サイトに自動的にサインインできるようにするサービスのウィンドウが開きます。

注意事項

[組織にデバイスの管理を許可する] チェックボックスをオフにする必要があります。 このチェック ボックスをオンにすると、モバイル アプリケーション管理 (MAM) ではなく、モバイル デバイス管理 (MDM) にデバイスが登録されます。

[いいえ、このアプリにのみサインインする] を選択しないでください。

![[すべてのアプリでサインイン状態を維持します] ウィンドウを示すスクリーンショット。[組織がデバイスを管理できるようにする] のチェック ボックスはオフにします。](media/policy-all-users-windows-app-protection/stay-signed-in-to-all-your-apps.png)

[OK] を選択すると、ポリシー適用の進行状況ウィンドウが表示される場合があります。 しばらくすると、設定が完了しました というウィンドウが表示され、アプリ保護ポリシーが適用されます。

トラブルシューティング

一般的な問題

状況によっては、"設定が完了しました" ページが表示された後も、職場アカウントでサインインするように求められる場合があります。 これは以下の場合に起こる可能性があります。

- プロファイルは Microsoft Edge に追加されたが、MAM 登録がまだ処理中の場合。

- プロファイルは Microsoft Edge に追加されたが、自動サインインのウィンドウで "このアプリのみ" を選択した場合。

- MAM に登録したが、登録の有効期限が切れているか、組織の要件に準拠していない場合。

これらのシナリオを解決するには、以下の手順を実行します。

- 数分待ってから、新しいタブでもう一度やり直してください。

- 管理者に問い合わせて、Microsoft Intune MAM ポリシーがアカウントに正しく適用されていることを確認してください。

既存のアカウント

Microsoft Edge に、user@contoso.com などの既存の未登録のアカウントがある場合、またはユーザーが自動サインインのページを使用して登録せずにサインインした場合、アカウントは MAM に正しく登録されないという不具合が知られています。 この構成は、ユーザーが MAM に適切に登録されることをブロックします。