セキュリティ評価: ユーザーが証明書テンプレート (ESC1) に基づいて任意のユーザーに対して有効な証明書を要求できないようにする (プレビュー)

この記事では、証明書テンプレート (ESC1) ID セキュリティ体制評価レポートに基づいて、Microsoft Defender for Identityの [ユーザーが任意のユーザーに対して有効な証明書を要求できないようにする] について説明します。

任意のユーザーに対する証明書要求とは

各証明書は、サブジェクト フィールドを介してエンティティに関連付けられます。 ただし、証明書には サブジェクト代替名 (SAN) フィールドも含まれています。これにより、証明書を複数のエンティティに対して有効にすることができます。

SAN フィールドは、同じサーバーでホストされている Web サービスでよく使用され、サービスごとに個別の証明書ではなく 1 つの HTTPS 証明書を使用できます。 特定の証明書が認証にも有効な場合は、 クライアント認証などの適切な EKU を含めることで、複数の異なるアカウントを認証するために使用できます。

証明書テンプレート で [要求の入力 ] オプションがオンになっている場合、テンプレートは脆弱であり、攻撃者は任意のユーザーに対して有効な証明書を登録できる可能性があります。

重要

証明書の認証も許可されており、 マネージャーの承認 や必要な承認された署名など、適用される軽減策がない場合、特権のないユーザーがドメイン管理者ユーザーを含む任意のユーザーを引き継ぐので、証明書テンプレートは危険です。

この特定の設定は、最も一般的な構成ミスの 1 つです。

このセキュリティ評価を使用して、組織のセキュリティ体制を改善操作方法。

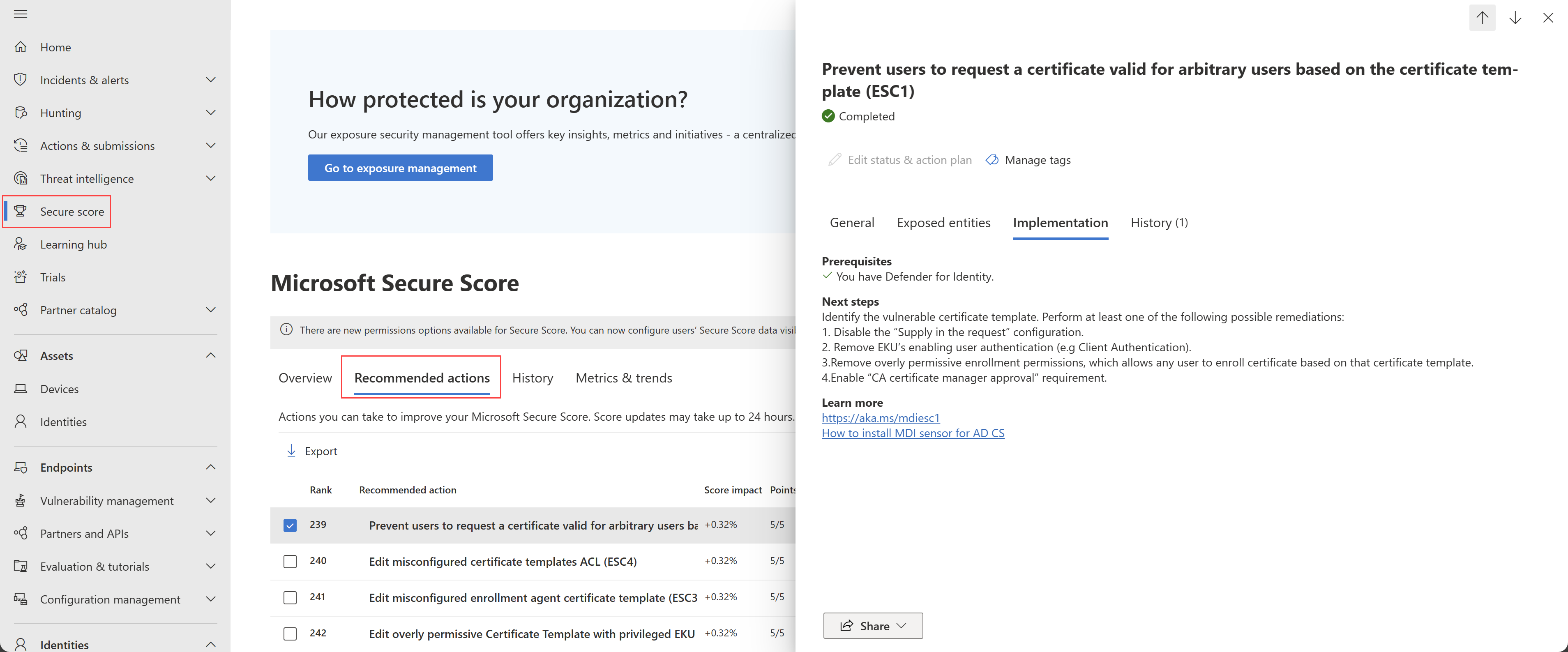

任意のユーザーに対する証明書要求については、 https://security.microsoft.com/securescore?viewid=actions で推奨されるアクションを確認します。 以下に例を示します。

任意のユーザーに対する証明書要求を修復するには、次の手順の少なくとも 1 つを実行します。

要求構成 で [供給] を オフにします。

クライアント認証、スマートカード ログオン、PKINIT クライアント認証、任意の目的など、ユーザー認証を有効にする EKU を削除します。

過度に制限された登録アクセス許可を削除します。これにより、すべてのユーザーがその証明書テンプレートに基づいて証明書を登録できます。

Defender for Identity によって脆弱としてマークされた証明書テンプレートには、組み込みの特権のないグループの登録をサポートする少なくとも 1 つのアクセス リスト エントリがあり、これを任意のユーザーが悪用できるようにします。 組み込みの特権のないグループの例としては、 Authenticated Users や Everyone などがあります。

CA 証明書 マネージャーの承認 要件を有効にします。

任意の CA によって発行される証明書テンプレートを削除します。 発行されていないテンプレートは要求できないため、悪用することはできません。

運用環境でオンにする前に、制御された環境で設定をテストしてください。

注:

評価はほぼリアルタイムで更新されますが、スコアと状態は 24 時間ごとに更新されます。 影響を受けるエンティティの一覧は、推奨事項を実装してから数分以内に更新されますが、状態は 完了としてマークされるまで時間がかかる場合があります。