セキュリティ評価: GPO で見つかったパスワードを元に戻す

このポスチャの推奨事項は、パスワード データを含む環境内のすべてのグループ ポリシー オブジェクトを一覧表示します。

パスワード データを含むグループ ポリシー オブジェクトがリスクになるのはなぜですか?

グループ ポリシー基本設定 (GPP) では、以前に管理者がドメイン ポリシーに埋め込み資格情報を含めることができました。 ただし、この機能は、パスワードの安全でないストレージに関するセキュリティ上の懸念があるため、MS14-025 のリリースで削除されました。 ただし、これらの資格情報を含むファイルは SYSVOL フォルダーに存在する可能性があります。つまり、すべてのドメイン ユーザーがファイルにアクセスし、一般公開されている AES キーを使用してパスワードを復号化できます。

敵対者による悪用の可能性を防ぐために、埋め込み資格情報を含む既存の基本設定を削除することをお勧めします。

修復手順

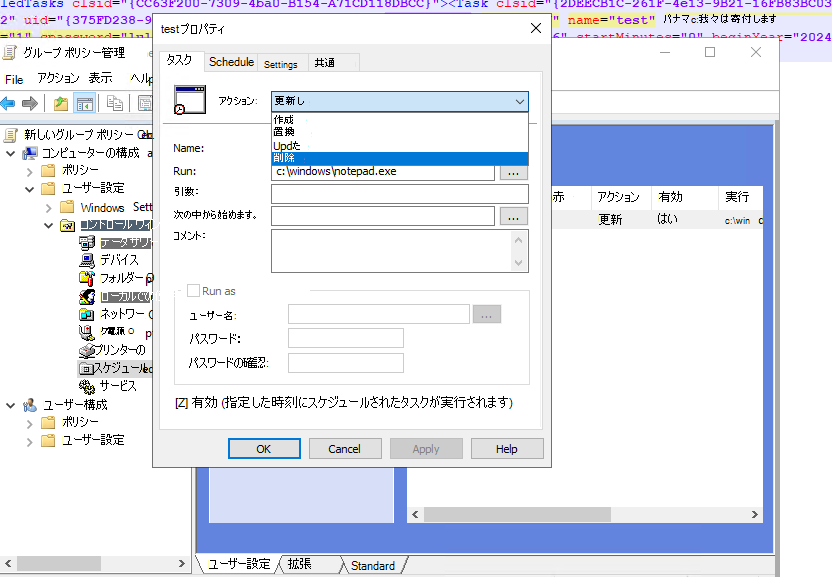

パスワード データを含む基本設定を削除するには、ドメイン コントローラーまたはリモート サーバー管理ツール (RSAT) がインストールされているクライアントから、グループ ポリシー管理コンソール (GPMC) を使用します。 次の手順に従って、任意の基本設定を削除できます。

GPMC で、[公開されたエンティティ] タブで報告されたグループ ポリシーを開きます。

パスワード データを含む基本設定に移動し、オブジェクトを削除します。 [ 適用 ] と [OK] を クリックして変更を保存します。

以下に例を示します。

グループ ポリシー更新サイクルを待機して、変更がクライアントに反映されるようにします (通常は最大 120 分)。

すべてのクライアントに変更が適用されたら、基本設定を削除します。

必要に応じて手順 1 ~ 5 を繰り返して、環境全体をクリーンします。