セキュリティ評価: Microsoft Entra Connect AD DS Connector アカウントの不要なレプリケーションアクセス許可を削除する

この記事では、Microsoft Entra Connect (Azure AD Connect とも呼ばれます) AD DS Connector アカウントのセキュリティ体制評価レポートに対するMicrosoft Defender for Identityの不要なレプリケーションアクセス許可について説明します。

注:

このセキュリティ評価は、Microsoft Defender for Identity センサーが Microsoft Entra Connect サービスを実行しているサーバーにインストールされている場合にのみ使用できます。

さらに、パスワード ハッシュ同期 (PHS) のサインオン方法が設定されている場合、レプリケーションアクセス許可を持つ AD DS コネクタ アカウントは、これらのアクセス許可が必要であるため影響を受けることはありません。

不要なレプリケーション アクセス許可を持つ Microsoft Entra Connect AD DS Connector アカウントがリスクになるのはなぜですか?

スマート攻撃者は、オンプレミス環境で Microsoft Entra Connect をターゲットにする可能性が高く、正当な理由があります。 Microsoft Entra Connect サーバーは、特に AD DS Connector アカウントに割り当てられたアクセス許可 (MSOL_ プレフィックスを持つオンプレミス AD で作成) に基づいて、主要なターゲットにすることができます。 Microsoft Entra Connect の既定の 'express' インストールでは、コネクタ サービス アカウントにレプリケーションアクセス許可が付与されます。特に、適切な同期を確保します。 パスワード ハッシュ同期が構成されていない場合は、潜在的な攻撃対象を最小限に抑えるために不要なアクセス許可を削除することが重要です。

このセキュリティ評価を使用して、ハイブリッド組織のセキュリティ体制を改善操作方法。

Microsoft Entra Connect AD DS Connector アカウントの不要なレプリケーションアクセス許可を削除するhttps://security.microsoft.com/securescore?viewid=actionsで推奨されるアクションを確認します。

公開されているエンティティの一覧を確認して、不要なレプリケーションアクセス許可を持つ AD DS コネクタ アカウントを検出します。

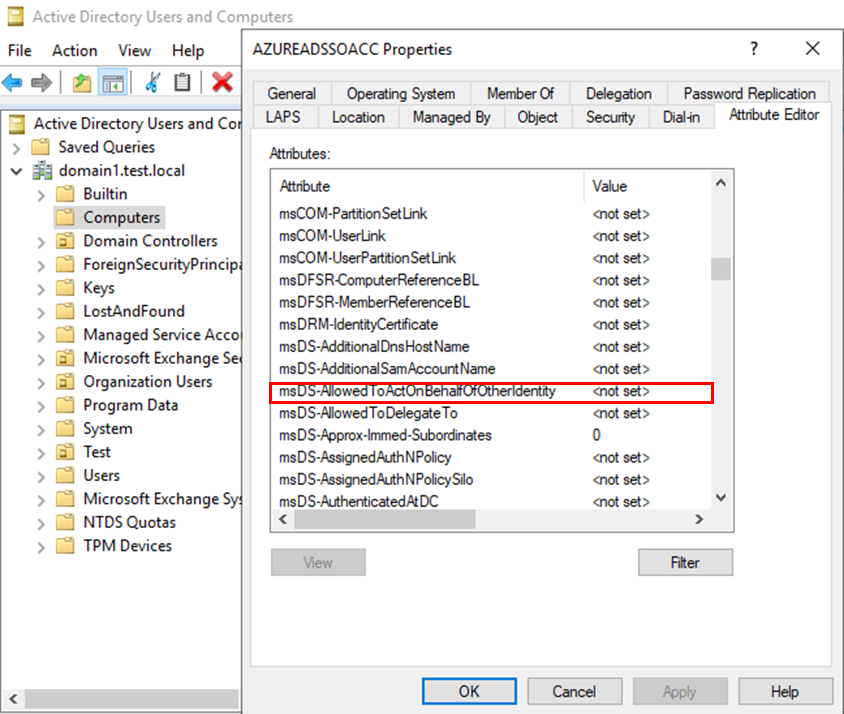

これらのアカウントに対して適切なアクションを実行し、次のアクセス許可をオフにして、"レプリケーション ディレクトリの変更" アクセス許可と "レプリケーション ディレクトリの変更すべて" アクセス許可を削除します。

重要

複数の Microsoft Entra Connect サーバーを使用する環境では、セットアップを完全に監視できるように、各サーバーにセンサー Microsoft Defender for Identityインストールすることが重要です。 Microsoft Entra Connect 構成でパスワード ハッシュ同期が使用されていないことが検出されました。つまり、[公開されたエンティティ] の一覧のアカウントにレプリケーションアクセス許可は必要ありません。 さらに、公開されている各 MSOL アカウントが、他のアプリケーションによるレプリケーションのアクセス許可に必要ないことを確認することが重要です。

注:

評価はほぼリアルタイムで更新されますが、スコアと状態は 24 時間ごとに更新されます。 影響を受けるエンティティの一覧は、推奨事項を実装してから数分以内に更新されますが、状態は 完了としてマークされるまで時間がかかる場合があります。