Microsoft Defender for Endpoint から Microsoft Defender for Cloud へのサーバーの移行

適用対象:

- Microsoft Defender for Endpoint Server

- サーバーのMicrosoft Defender

この記事では、サーバーを Microsoft Defender for Endpoint Server から Defender for Servers (Defender for Cloud の一部) に移行する方法について説明します。

Microsoft Defender for Endpointは、エンタープライズ ネットワークが高度な脅威を防止、検出、調査、対応できるように設計されたエンタープライズ エンドポイント セキュリティ プラットフォームです。 Microsoft Defender for Endpoint サーバー ライセンスを使用すると、サーバーを Defender for Endpoint にオンボードできます。

Microsoft Defender for Cloud は、クラウド構成全体の弱点を検出するクラウド セキュリティ体制管理 (CSPM) とクラウド ワークロード保護 (CWP) のソリューションです。 また、環境の全体的なセキュリティ体制を強化するのにも役立ち、進化する脅威からマルチクラウドおよびハイブリッド環境全体のワークロードを保護できます。

どちらの製品もサーバー保護機能を提供しますが、Microsoft Defender for Cloud は、サーバーを含むインフラストラクチャ リソースを保護するための主要なソリューションです。

操作方法サーバーを Microsoft Defender for Endpoint から Microsoft Defender for Cloud に移行しますか?

Defender for Endpoint にオンボードされているサーバーがある場合、移行プロセスはマシンの種類によって異なりますが、共有の前提条件のセットがあります。

Microsoft Defender for Cloud は、Microsoft Azure portalのサブスクリプション ベースのサービスです。 そのため、Defender for Cloud と Microsoft Defender for Servers プラン 2 などの基になるプランは、Azure サブスクリプションで有効にする必要があります。

Azure Arc 対応サーバーを介して接続されている Azure VM および Azure 以外のマシンに対して Defender for Servers を有効にするには、次のガイドラインに従います。

Azure をまだ使用していない場合は、 Azure Well-Architected Framework に従って環境を計画します。

サブスクリプションで Cloud のMicrosoft Defenderを有効にします。

サブスクリプションでサーバー プランのMicrosoft Defenderを有効にします。 Defender for Servers プラン 2 を使用している場合は、マシンが接続されている Log Analytics ワークスペースでも有効にしてください。これにより、ファイルの整合性の監視、アダプティブ アプリケーションコントロールなどのオプション機能を使用できます。

サブスクリプションでMDE統合が有効になっていることを確認します。 既存の Azure サブスクリプションがある場合は、次の図に示す 2 つのオプトイン ボタンの 1 つ (または両方) が表示される場合があります。

環境内にこれらのボタンがある場合は、両方の統合を有効にしてください。 新しいサブスクリプションでは、両方のオプションが既定で有効になります。 この場合、環境内にこれらのボタンは表示されません。

Azure Arc の接続要件が満たされていることを確認します。 Microsoft Defender for Cloud では、オンプレミスと Azure 以外のすべてのマシンを Azure Arc エージェント経由で接続する必要があります。 さらに、Azure Arc では、サポートされているすべてのオペレーティング システムMDEサポートされているわけではありません。 そのため、Azure Arc デプロイを計画する方法については、 こちらを参照してください。

推奨:Defender for Cloud で脆弱性の結果を確認する場合は、必ず Defender for Cloud のMicrosoft Defender 脆弱性の管理を有効にします。

既存の Azure VM を Microsoft Defender for Cloud に移行操作方法

Azure VM の場合、追加の手順は必要ありません。これらは、Azure プラットフォームと Defender for Cloud のネイティブ統合により、クラウドのMicrosoft Defenderに自動的にオンボードされます。

操作方法オンプレミスのマシンをサーバー用のMicrosoft Defenderに移行しますか?

すべての前提条件が満たされたら、Azure Arc 接続 サーバーを介してオンプレミスのマシンを接続します。

AWS または GCP 環境から VM を移行操作方法

サブスクリプションに新しいマルチクラウド コネクタを作成します。 (コネクタの詳細については、「 AWS アカウント または GCP プロジェクト」を参照してください。

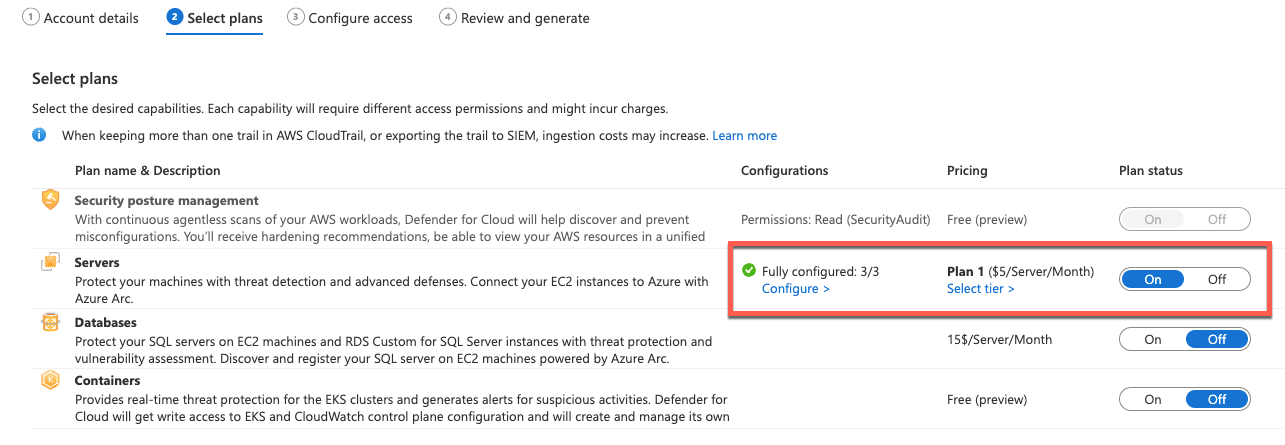

マルチクラウド コネクタで、 AWS または GCP コネクタで Defender for Servers を有効にします。

Azure Arc エージェント、Microsoft Defender for Endpoint拡張機能、脆弱性評価、および必要に応じて Log Analytics 拡張機能のマルチクラウド コネクタで自動プロビジョニングを有効にします。

詳細については、「 Defender for Cloud のマルチクラウド機能」を参照してください。

すべての移行手順が完了するとどうなりますか?

関連する移行手順を完了すると、Microsoft Defender for Cloud は、Azure Arc を介して接続された Azure VM と Azure 以外のマシン (AWS および GCP コンピューティングの VM を含む) に、MDE.WindowsまたはMDE.Linux拡張機能をデプロイします。

拡張機能は管理およびデプロイ インターフェイスとして機能し、オペレーティング システム内のMDEインストール スクリプトを調整してラップし、そのプロビジョニング状態を Azure 管理プレーンに反映します。 インストール プロセスは、既存の Defender for Endpoint インストールを認識し、Defender for Endpoint サービス タグを自動的に追加して Defender for Cloud に接続します。

R2 または Windows Server 2016 Windows Server 2012実行されているデバイスがあり、これらのデバイスが従来の Log Analytics ベースのMicrosoft Defender for Endpoint ソリューションでプロビジョニングされている場合は、Microsoft Defenderクラウドのデプロイ プロセスでは、Defender for Endpoint 統合ソリューションがデプロイされます。 デプロイが成功すると、これらのマシンで従来の Defender for Endpoint プロセスが停止および無効化されます。

ヒント

さらに多くの情報を得るには、 Tech Community 内の Microsoft Security コミュニティ (Microsoft Defender for Endpoint Tech Community) にご参加ください。