Microsoft Sentinel の監査と稼働状況の監視を有効にする (プレビュー)

Microsoft Sentinel の [設定] ページで監査と稼働状況の監視機能を有効にして、サポートされる Microsoft Sentinel リソースの正常性を監視し、整合性を監査します。 最新のエラー イベント、成功から失敗への状態の変化、承認されていないアクションなどの正常性ドリフトに関する分析情報を入手し、その情報を使用して、通知などの自動化されたアクションを作成します。

"SentinelHealth" データ テーブルからの正常性データの取得や、"SentinelAudit" データ テーブルからの監査情報の取得を行うには、まずワークスペースに対して Microsoft Sentinel の監査と稼働状況の監視機能を有効にする必要があります。 この記事では、これらの機能を有効にする方法について説明します。

API (Bicep/AZURE RESOURCE MANAGER (ARM)/REST) を使用して正常性と監査の機能を実装するには、診断設定の操作に関するページを確認してください。 監査と正常性のイベントの保持期間を構成するには、「Log Analytics ワークスペース内のデータ保持を管理する」をご覧ください。

重要

SentinelHealth と SentinelAudit データ テーブルは現在プレビュー段階です。 ベータ版、プレビュー版、または一般提供としてまだリリースされていない Azure の機能に適用されるその他の法律条項については、「Microsoft Azure プレビューの追加使用条件」を参照してください。

前提条件

- 開始する前に、Microsoft Sentinel での稼働状況の監視と監査の詳細を確認してください。 詳細については、「Microsoft Sentinel での監査と稼働状況の監視」を参照してください。

ワークスペースの監査と稼働状況の監視を有効にする

開始するには、Microsoft Sentinel の設定から監査と正常性の監視を有効にします。

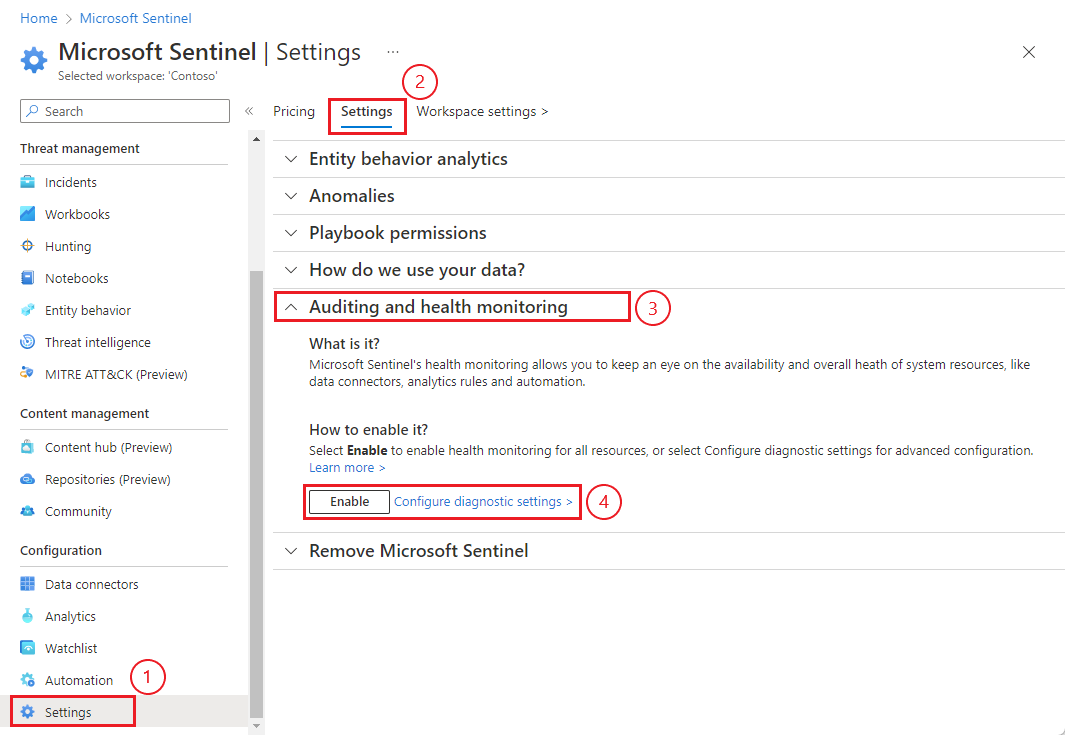

Azure portal 内の Microsoft Sentinel の場合、[構成] の下にある [設定]>[設定] を選択します。

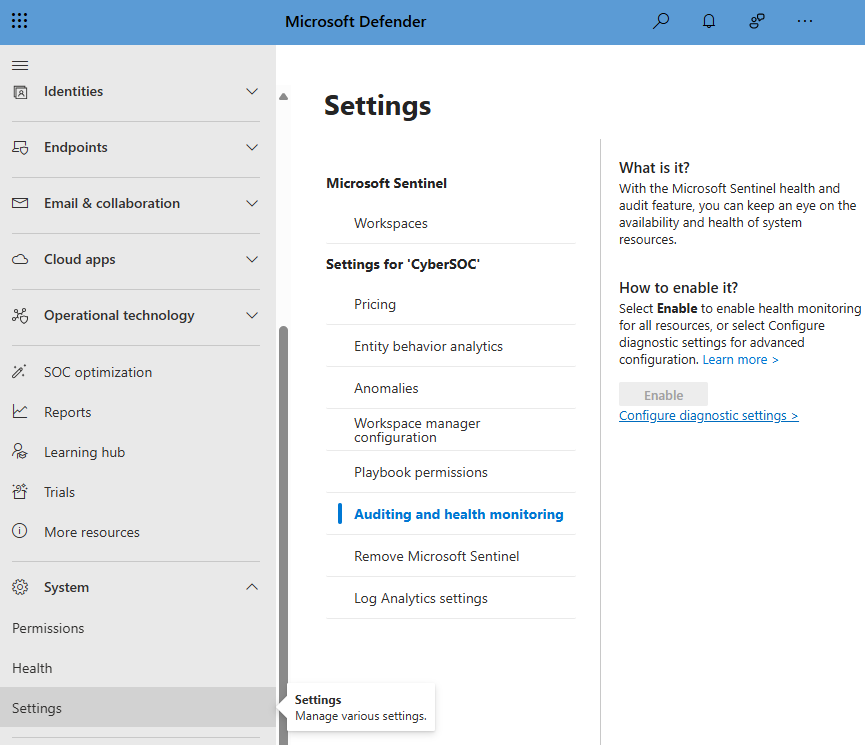

Defender ポータル内の Microsoft Sentinel の場合、[システム] の下にある [設定]>[Microsoft Sentinel] を選択します。[監査と正常性の監視] を選択します。

[有効にする] を選択して、すべてのリソースの種類にわたる監査と稼働状況の監視を有効にし、監査と監視のデータを Microsoft Sentinel ワークスペースに送信します (それ以外にはしない)。

または、[診断設定の構成] リンクを選択して、データ コレクターやオートメーション リソースに対してのみ稼働状況の監視を有効にするか、データを送信する追加の場所などの詳細オプションを構成します。

[有効にする] を選択した場合、ボタンは淡色表示され、[有効化中]、次に [有効済み] と表示が変わります。 その時点で、監査と稼働状況の監視が有効になり、作業は完了します。 適切な診断設定がバックグラウンドで追加され、[診断設定の構成] リンクを選択して表示および編集できます。

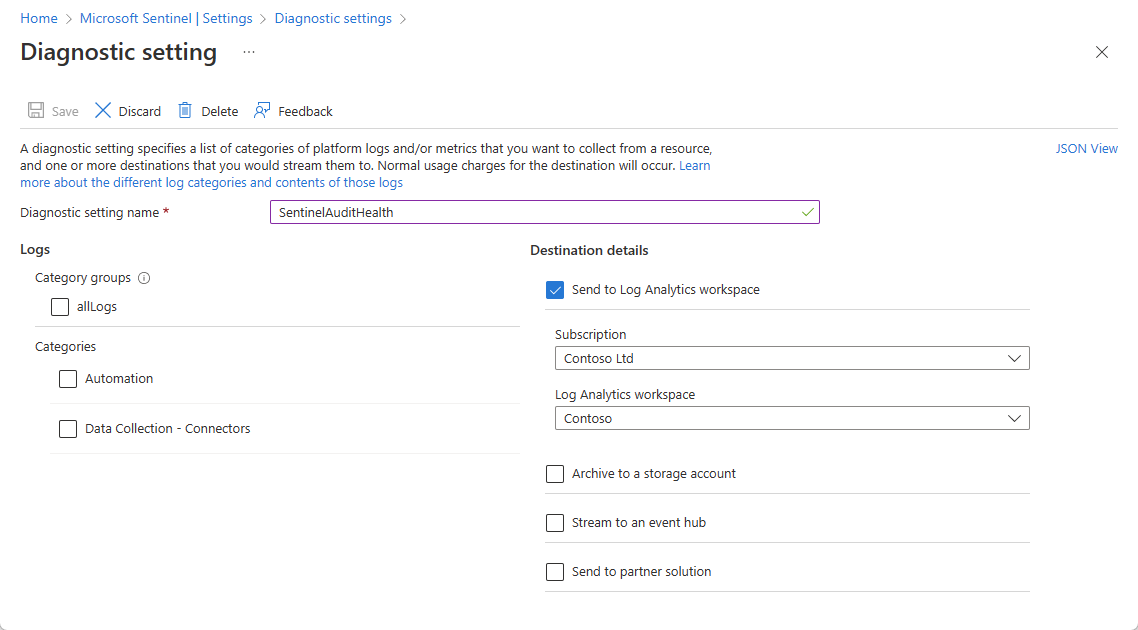

[診断設定の構成] を選択した場合は、[診断設定] 画面で [+ 診断設定を追加する] を選択します。

(既存の設定を編集する場合は、診断設定の一覧から選択します)。

[診断設定の名前] フィールドに、わかりやすい設定名を入力します。

[ログ] 列で、監視したいリソースの種類の適切なカテゴリを選択します ([Data Collection - Connectors] (データ収集 - コネクタ) など)。 分析ルールを監視する場合は、[allLogs] を選択します。

[宛先の詳細] で [Log Analytics ワークスペースへの送信] を選択し、該当するサブスクリプションと Log Analytics ワークスペースをドロップダウン メニューから選択します。

必要に応じて、Log Analytics ワークスペースに加えて他の宛先を、データの送信先に選択することもできます。

上部のバナーにある [保存] を選択して、新しい設定を保存します。

選択したリソースに対して生成された最初のイベントで "SentinelHealth" と "SentinelAudit" データ テーブルが作成されます。

テーブルがデータを受信していることを確認する

Azure portal または Defender ポータル内で Kusto 照会言語 (KQL) のクエリを実行して、正常性および監査のデータを取得していることを確認します。

Azure portal の Microsoft Sentinel の場合、[全般] の下にある [ログ] を選びます。

Defender ポータル内の Microsoft Sentinel の場合、[調査と対応] の下にある [追及]>[高度な追及] を選択します。SentinelHealth テーブル上でクエリを実行します。 次に例を示します。

_SentinelHealth() | take 20SentinelAudit テーブル上でクエリを実行します。 次に例を示します。

_SentinelAudit() | take 20

サポートされているデータ テーブルとリソースの種類

この機能を有効にすると、選択したリソースに対して生成された最初のイベントで "SentinelHealth" と "SentinelAudit" データ テーブルが作成されます。

Microsoft Sentinel の稼働状況の監視では、現在、次の種類のリソースがサポートされています。

- 分析ルール

- データ コネクタ

- オートメーション ルール

- プレイブック (Azure Logic Apps ワークフロー)

Note

プレイブックの正常性を監視するときは、プレイブックのアクティビティの全体像を把握するため、プレイブックから Azure Logic Apps 診断イベントも収集するようにしてください。 詳細については、「オートメーション ルールとプレイブックの正常性を監視する」を参照してください。

現在、監査については分析ルールというリソースの種類のみがサポートされています。