Microsoft Sentinel の自動化ルールに高度な条件を追加する

この記事では、インシデントのより効果的なトリアージのため、高度な "OR" 条件を Microsoft Sentinel の自動化ルールに追加する方法について説明します。

自動化ルールの [条件] セクションで、"条件グループ" の形式で "OR" 条件を追加します。

条件グループには、2 つのレベルの条件を含めることができます。

単純:

OR演算子で区切られた、2 つ以上の条件:- A

ORB - A

ORBORC (後の例 1B を参照) - その他にもあります。

- A

複合:

OR演算子の少なくとも一方の側に少なくとも 2 つの条件がある、3 つ以上の条件:- (A

andB)ORC - (A

andB)OR(CandD) - (A

andB)OR(CandDandE) - (A

andB)OR(CandD)OR(EandF) - その他にもあります。

- (A

この機能により、ルールを実行するタイミングの決定に関する優れた能力と柔軟性が得られます。 また、多くの古い自動化ルールを 1 つの新しいルールに結合できるので、効率を大幅に向上させることもできます。

重要

Microsoft Sentinel は Microsoft Defender ポータルの Microsoft の統合セキュリティ オペレーション プラットフォーム内で一般提供されています。 プレビュー版については、Microsoft Defender XDR または E5 ライセンスなしで Defender ポータルで Microsoft Sentinel を使用できます。 詳細については、Microsoft Defender ポータルの Microsoft Sentinel に関する記事を参照してください。

条件グループを追加する

条件グループを使うと、自動化ルールを作成する能力と柔軟性が大きく向上します。これを行う方法を説明する最善の方法は、いくつかの例を示すことです。

設定する条件を満たしている場合に、着信したインシデントの重大度を任意の状態から高に変更するルールを作成しましょう。

Azure portal の Microsoft Sentinel の場合、[構成]>[自動化] ページを選択します。 Defender ポータルの Microsoft Sentinel の場合、[Microsoft Sentinel]>[構成]>[自動化] を選択します。

[オートメーション] ページで、上部のボタン バーから [作成] > [オートメーション ルール] を選びます。

詳しくは、オートメーション ルールを作成するための一般的な手順に関する記事をご覧ください。

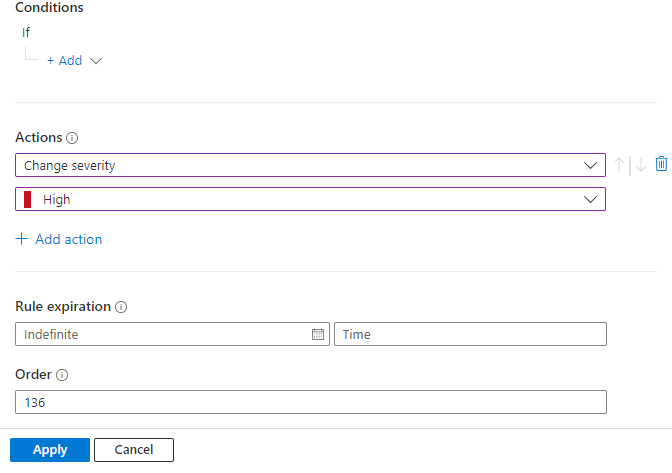

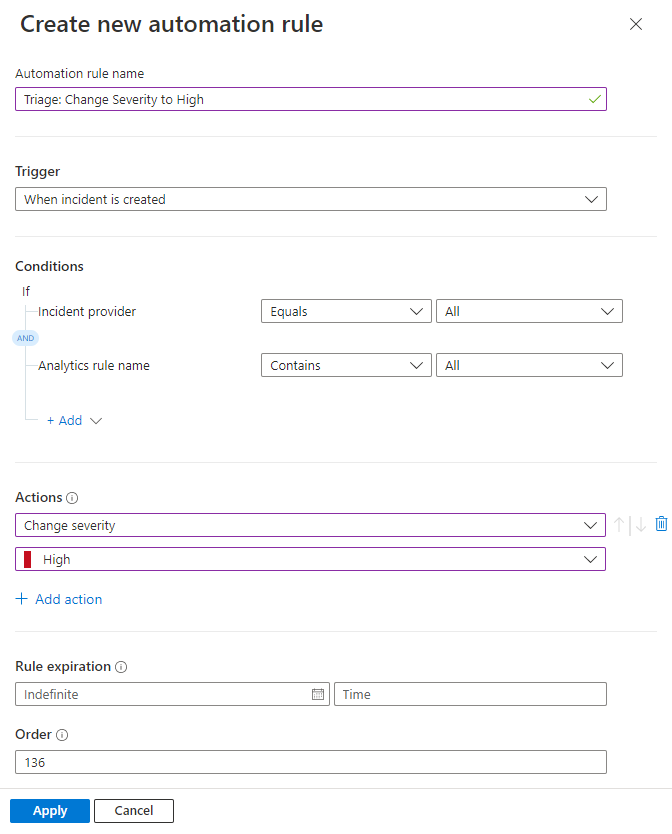

ルールに "Triage: Change Severity to High" という名前を付けます。

トリガー [インシデント作成時] を選びます。

[条件] で、[インシデント プロバイダー] と [分析ルール名] の条件が表示される場合は、そのままにします。 ワークスペースが Microsoft Defender ポータルにオンボードされている場合、これらの条件は使用できません。 どちらの場合も、このプロセスの後半で条件を追加します。

[アクション] で、ドロップダウン リストから [重要度の変更] を選びます。

[重要度の変更] の下に表示されるドロップダウン リストから [高] を選びます。

たとえば、次のタブには、Azure または Defender ポータルのいずれかで Defender ポータルにオンボードされているワークスペースと、オンボードされていないワークスペースのサンプルが示されています。

例 1: 単純な条件

この最初の例では、単純な条件グループを作成します。条件 A または条件 B のいずれかが true の場合、ルールが実行され、インシデントの重要度が "高" に設定されます。

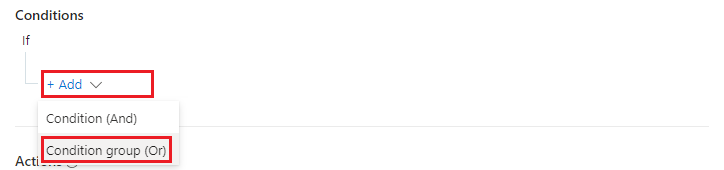

[+ 追加] 展開コントロールを選び、ドロップダウン リストから [条件グループ (Or)] を選びます。

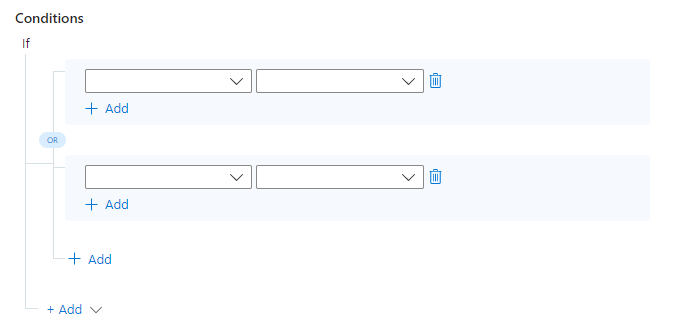

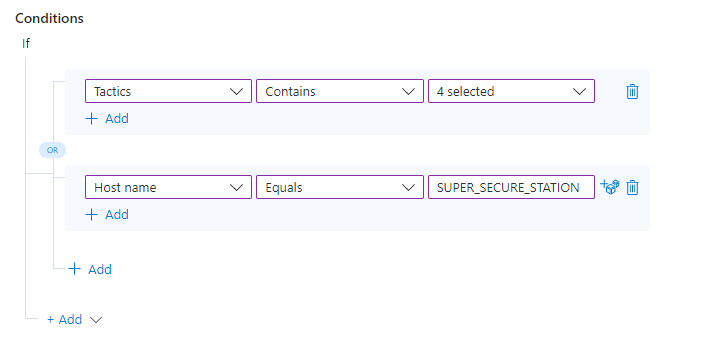

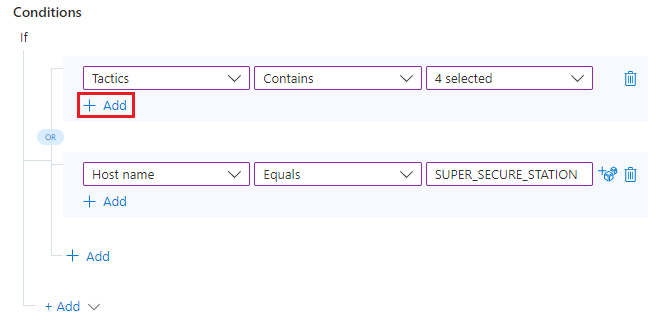

条件フィールドの 2 つのセットが、

OR演算子で区切られて表示されることを確認します。 これらは、上で説明した "A" と "B" の条件です。A または B が true の場合、ルールが実行されます。

("追加" リンクのすべての異なるレイヤーで混乱しないでください。これらについては説明します)。

これらの条件を決定しましょう。 つまり、インシデントの重要度が "高" に変更される原因となる 2 つの "異なる" 条件です。 次のことを指定します。

インシデントに関連付けられている MITRE ATT&CK の [方針] に、ドロップダウンから選択した 4 つのいずれかが含まれている場合 (下の図を参照)、重要度を [高] に設定する必要があります。

インシデントに "SUPER_SECURE_STATION" という名前の Host name エンティティが含まれている場合、重要度を高に設定する必要があります。

これらの条件の少なくとも 1 つが当てはまる限り、ルールで定義したアクションが実行され、インシデントの重要度が高に変更されます。

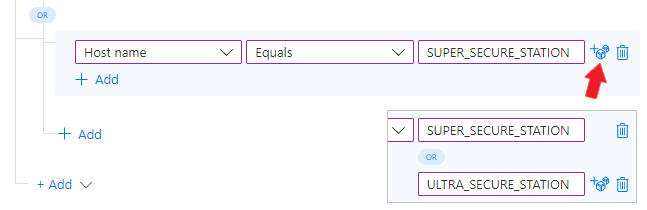

例 1A: 1 つの条件に OR 値を追加する

インシデントの重要度を高くしたい超高機密ワークステーションが、1 つではなく 2 つあるとします。 既存の値の右側にあるサイコロ アイコンを選び、次の新しい値を追加することで、既存の条件に別の値を追加できます (エンティティ プロパティに基づく任意の条件)。

例 1B: さらに OR 条件を追加する

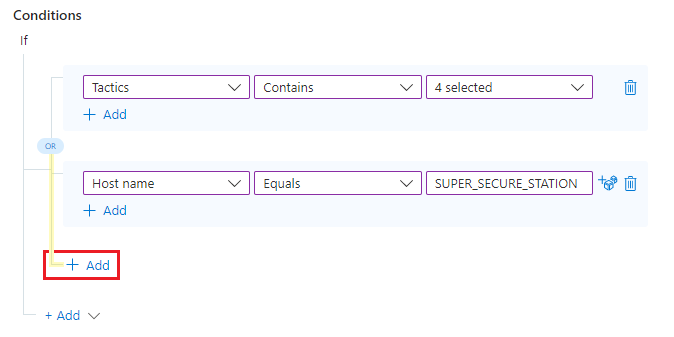

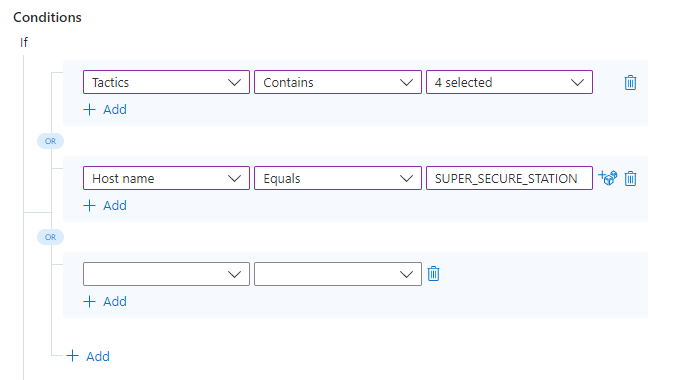

3 つ (またはそれより多く) の条件のいずれかが true の場合に、このルールを実行するとします。 A "または" B "または" C が true の場合、ルールが実行されます。

それらのすべての "追加" リンクを覚えていますか。 別の OR 条件を追加するには、

OR演算子に線で結び付けられた [+ 追加] を選びます。

次に、最初の 2 つと同じ方法で、この条件のパラメーターと値を入力します。

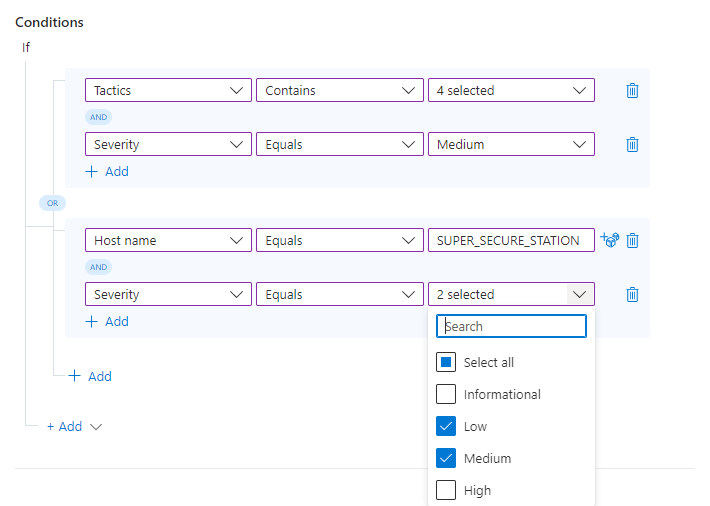

例 2: 複合条件

もう少し複雑にします。 元の OR 条件の両側にさらに条件を追加します。 つまり、A "と" B が true "または" C "と" D が true の場合にルールを実行します。

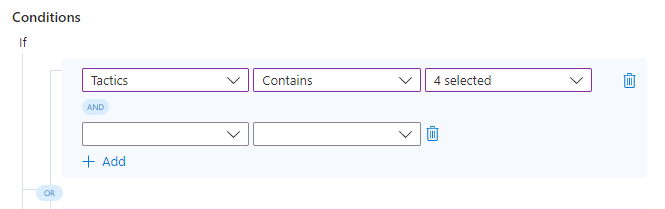

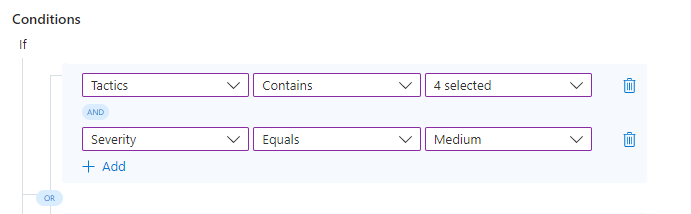

OR 条件グループの一方の側に条件を追加するには、新しい条件を追加する

OR演算子の同じ側 (同じ青い網掛け領域) で、既存の条件のすぐ下にある [+ 追加] リンクを選びます。

既存の条件 (同じ青い網かけの領域にあります) の下に新しい行が追加されます。行は

AND演算子によって条件にリンクされています。

他と同じ方法で、この条件のパラメーターと値を入力します。

前の 2 つのステップを繰り返して、OR 条件グループのいずれかの側に AND 条件を追加します。

これで完了です。 ここで学習した内容を使用し、AND および OR 演算子のさまざまな組み合わせを使って、より多くの条件と条件グループを追加することで、強力で柔軟で効率的なオートメーション ルールを作成し、SOC のスムーズな実行と、応答時間と解決時間の短縮に、役立てることができます。

次の手順

このドキュメントでは、OR 演算子を使って条件グループをオートメーション ルールに追加する方法について説明しました。

- 基本的なオートメーション ルールの作成方法については、「Microsoft Sentinel オートメーション ルールを作成および使用して対応を管理する」をご覧ください。

- オートメーション ルールの詳細については、オートメーション ルールにより Microsoft Sentinel でのインシデント処理を自動化する方法に関する記事を参照してください

- 高度な自動化オプションの詳細については、「Microsoft Sentinel のプレイブックを使用して脅威への対応を自動化する」を参照してください。

- オートメーション ルールとプレイブックを実装する方法については、プレイブックを使用して Microsoft Sentinel で脅威への対応を自動化する方法のチュートリアルに関するページをご覧ください。