データ暗号化を構成する

適用対象:  Azure Database for PostgreSQL - フレキシブル サーバー

Azure Database for PostgreSQL - フレキシブル サーバー

この記事では、Azure Database for PostgreSQL フレキシブル サーバーのデータ暗号化を構成するための詳細な手順について説明します。

重要

Azure Database for PostgreSQL フレキシブル サーバーのデータ暗号化のためのシステムまたはカスタマー マネージド暗号化キーの選択は、サーバーを展開するときにのみ行うことができます。

この記事では、新しいサーバーを作成し、そのデータ暗号化オプションを構成する方法について学習します。 カスタマー マネージド暗号化キーを使用するようにデータ暗号化が構成されている既存のサーバーについて、以下の方法を学習します。

- サービスが暗号化キーにアクセスする際に使用する別のユーザー割り当てマネージド ID を選択する方法。

- 別の暗号化キーを指定する方法、またはデータ暗号化に現在使用されている暗号化キーをローテーションする方法。

Azure Database for PostgreSQL - フレキシブル サーバーのコンテキストでのデータ暗号化については、「データの暗号化」を参照してください。

サーバーのプロビジョニング中にシステム マネージド キーを使用してデータ暗号化を構成する

Azure portal を使用して以下を実行します。

サーバーのプロビジョニング中にカスタマー マネージド キーを使用したデータ暗号化を構成する

Azure portal を使用して以下を実行します。

まだお持ちでない場合は、ユーザー割り当てマネージド ID を作成します。 サーバーで geo 冗長バックアップが有効になっている場合は、異なる ID を作成する必要があります。 これらの各 ID は、2 つのデータ暗号化キーのそれぞれにアクセスするために使用されます。

Note

必須ではありませんが、リージョンの回復性を維持するために、サーバーと同じリージョンにユーザー マネージド ID を作成することをお勧めします。 また、サーバーで geo バックアップ冗長が有効になっている場合は、geo 冗長バックアップのデータ暗号化キーへのアクセスに使用する 2 番目のユーザー マネージド ID を、サーバーのペア リージョンに作成することをお勧めします。

キーストアがまだ作成されていない場合は、Azure Key Vault を 1 つ作成するか、マネージド HSM を 1 つ作成します。 要件を満たしていることを確認します。 また、キーストアを構成する前、およびキーを作成して、必要なアクセス許可をユーザー割り当てマネージド ID に割り当てる前に、推奨事項に従ってください。 サーバーで geo 冗長バックアップが有効になっている場合は、2 つ目のキーストアを作成する必要があります。 その 2 つ目のキーストアは、サーバーのペア リージョンにコピーされたバックアップを暗号化するときに使用するデータ暗号化キーを保持するために使用されます。

Note

データ暗号化キーを保持するために使用するキーストアは、サーバーと同じリージョンに配置する必要があります。 また、サーバーで geo バックアップ冗長が有効になっている場合は、geo 冗長バックアップのデータ暗号化キーを保持するキーストアを、サーバーのペア リージョンに作成する必要があります。

キーストアにキーを 1 つ作成します。 サーバーで geo 冗長バックアップが有効になっている場合は、各キーストアにキーが 1 つ必要になります。 これらのキーのいずれかを使用して、サーバーのすべてのデータ (すべてのシステムとユーザー データベース、一時ファイル、サーバー ログ、先書きログ セグメント、バックアップを含む) を暗号化します。 2 番目のキーを使用して、サーバーのペア リージョンに非同期でコピーされるバックアップのコピーを暗号化します。

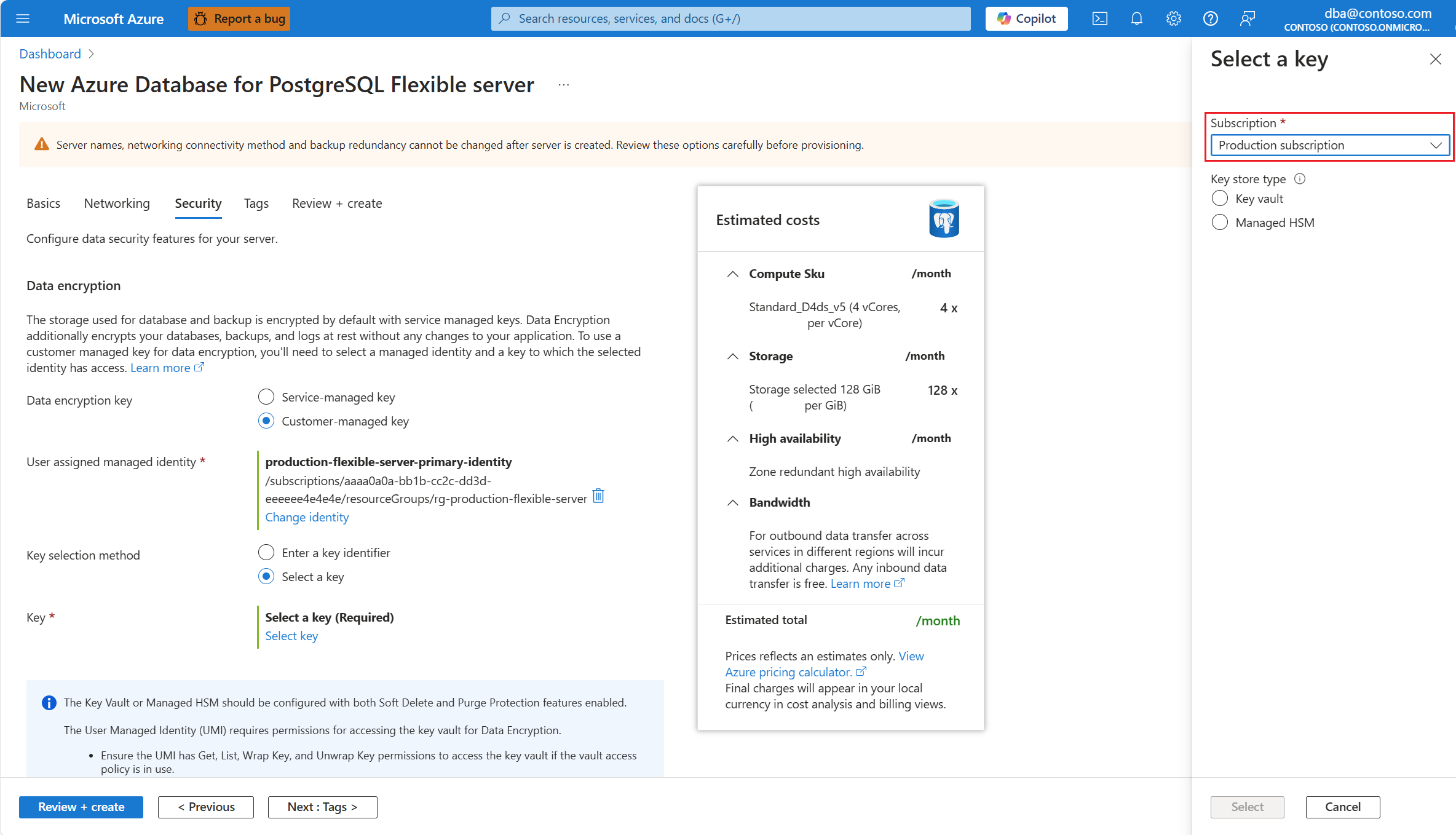

Azure Database for PostgreSQL フレキシブル サーバーの新しいインスタンスのプロビジョニング中に、[セキュリティ] タブに移動します。

[データ暗号化キー] で、[サービス マネージド キー] ラジオ ボタンを選択します。

geo 冗長バックアップ ストレージがサーバーと共にプロビジョニングされるように設定すると、サーバーが 2 つの別個の暗号化キーを使用するため、[セキュリティ] タブの表示が若干変わります。 1 つはサーバーを展開するプライマリ リージョン用、もう 1 つはサーバー バックアップが非同期的にレプリケートされるペア リージョン用です。

[ユーザー割り当てマネージド ID] で、[ID の変更] を選択します。

ユーザー割り当てマネージド ID の一覧から、Azure Key Vault に格納されているデータ暗号化キーにアクセスする際にサーバーで使用するものを選択します。

[追加] を選択します。

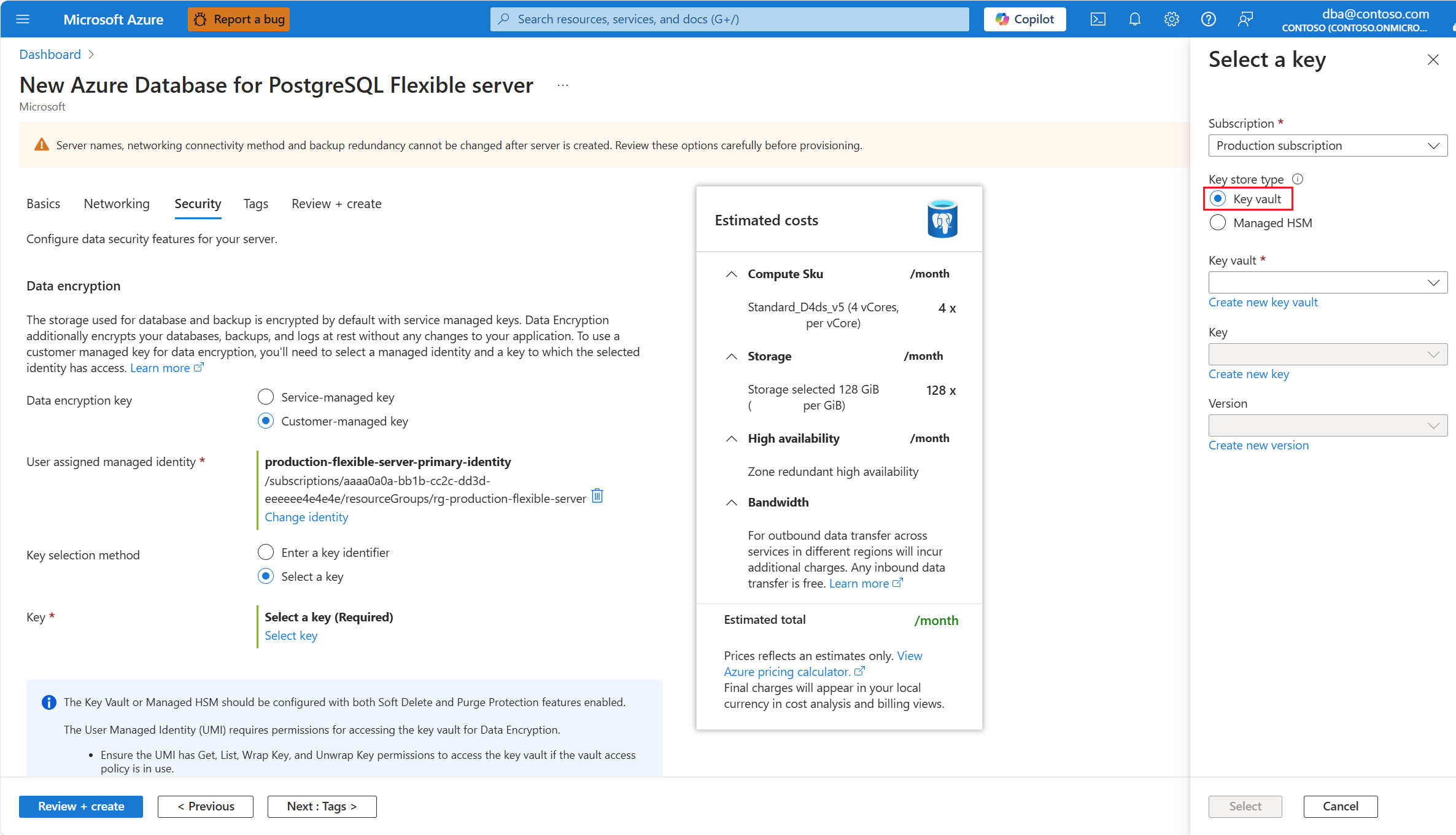

[キーの選択] を選択します。

[サブスクリプション] には、サーバーが作成されるサブスクリプションの名前が自動的に入力されます。 データ暗号化キーを保持するキーストアは、サーバーと同じサブスクリプションに存在する必要があります。

[キー ストアの種類] で、データ暗号化キーを格納する予定のキーストアの種類に対応するラジオ ボタンを選択します。 この例では、[キー コンテナー] を選択しますが、[マネージド HSM] を選択した場合でもエクスペリエンスは同様です。

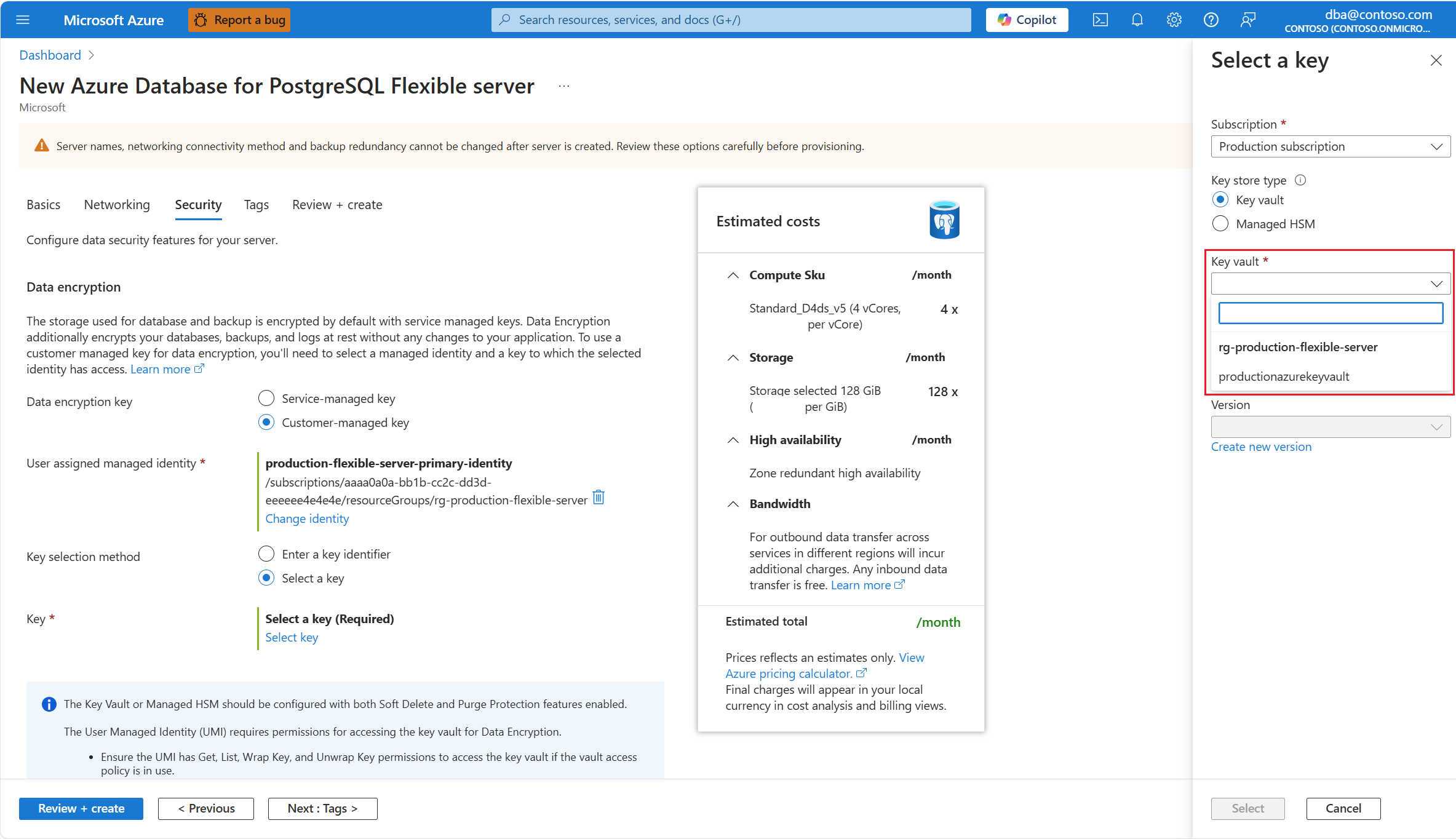

[キー コンテナー] (または、[マネージド HSM] (そのストレージの種類を選択した場合)) を展開し、データ暗号化キーが存在するインスタンスを選択します。

Note

ドロップダウン ボックスを展開すると、[使用できる項目がありません] と表示されます。 サーバーと同じリージョンに展開されているキー コンテナーのすべてのインスタンスが一覧表示されるまで、数秒かかります。

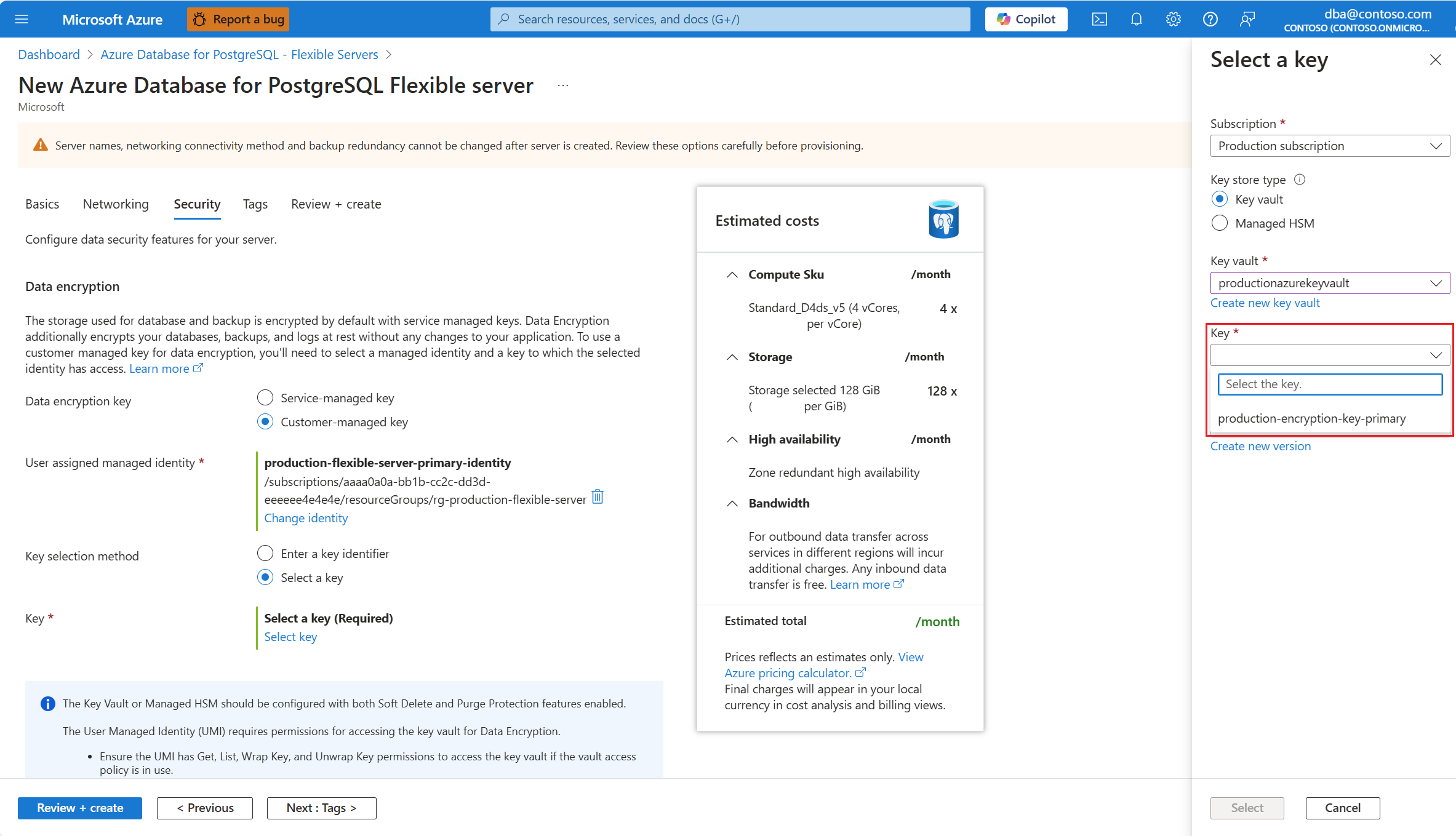

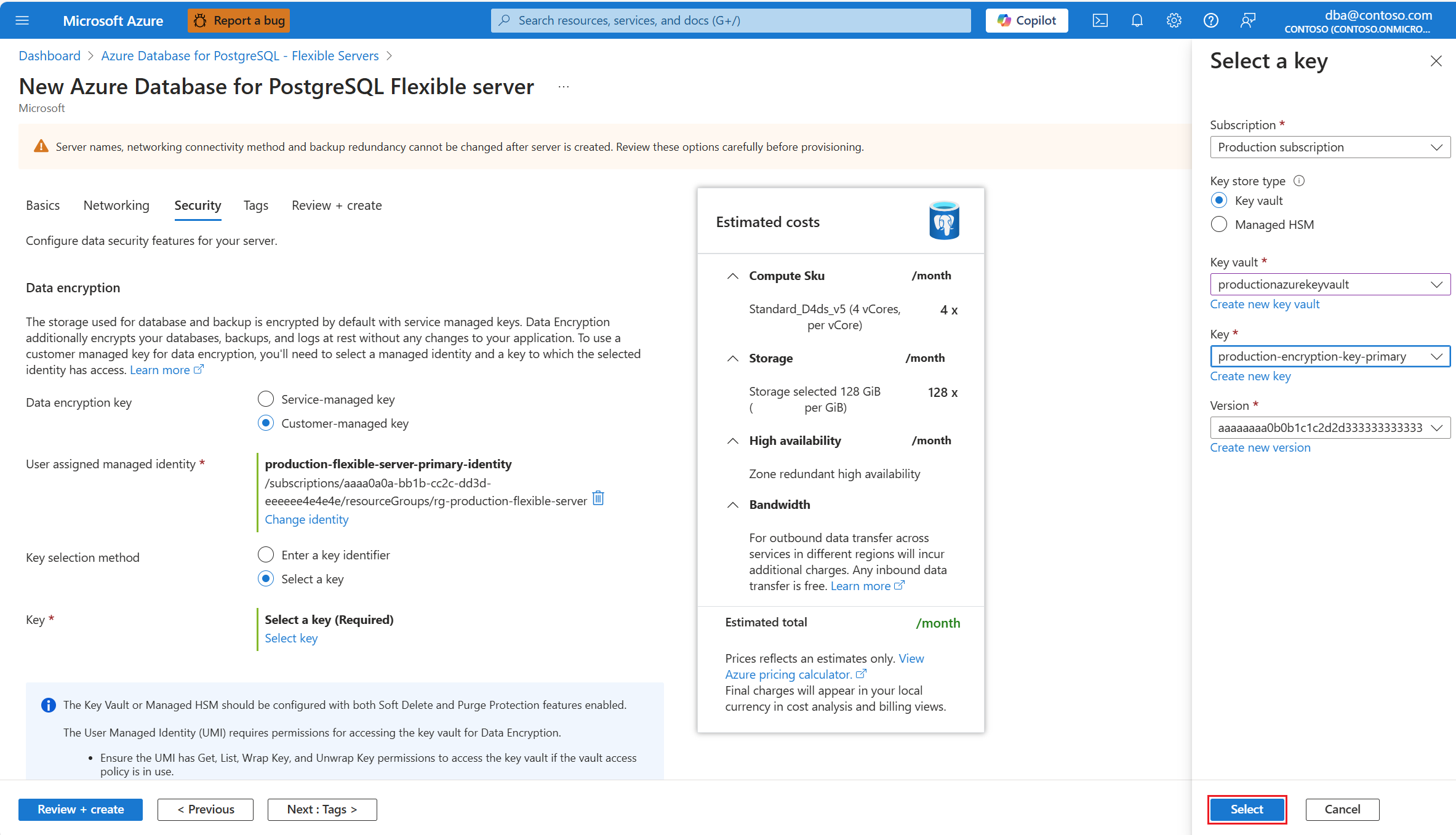

[キー] を展開し、データ暗号化に使用するキーの名前を選択します。

[バージョン] を展開し、データ暗号化に使用するキーのバージョンの識別子を選択します。

[選択] を選択します。

新しいサーバーの他のすべての設定を構成し、[確認と作成] を選択します。

既存のサーバーでカスタマー マネージド キーを使用したデータ暗号化を構成する

データ暗号化にシステム マネージド キーとカスタマー マネージド キーのどちらを使用するかを決定できる時点は、サーバーの作成時のみです。 その決定を行い、サーバーを作成したら、2 つのオプション間の切り替えを行うことはできません。 一方から他方に変更したい場合、唯一の代替手段では、サーバーの使用可能なバックアップのいずれかを新しいサーバーに復元する必要があります。 復元を構成するときに、新しいサーバーのデータ暗号化構成を変更することができます。

カスタマー マネージド キーを使用したデータ暗号化で展開された既存のサーバーでは、いくつかの構成変更を実行できます。 変更できるのは、暗号化に使用されるキーへの参照と、キーストアに保持されているキーにアクセスするためにサービスによって使用されるユーザー割り当てマネージド ID への参照です。

次の場合に、Azure Database for PostgreSQL フレキシブル サーバーが保持しているキーへの参照を更新する必要があります。

- キーストアに格納されているキーを手動または自動でローテーションする場合。

- 別のキーストアに格納されている同じキーまたは別のキーを使用する場合。

次の場合に、Azure Database for PostgreSQL フレキシブル サーバーが暗号化キーにアクセスするために使用するユーザー割り当てマネージド ID を更新する必要があります。

- 別の ID を使用する場合。

Azure portal を使用して以下を実行します。

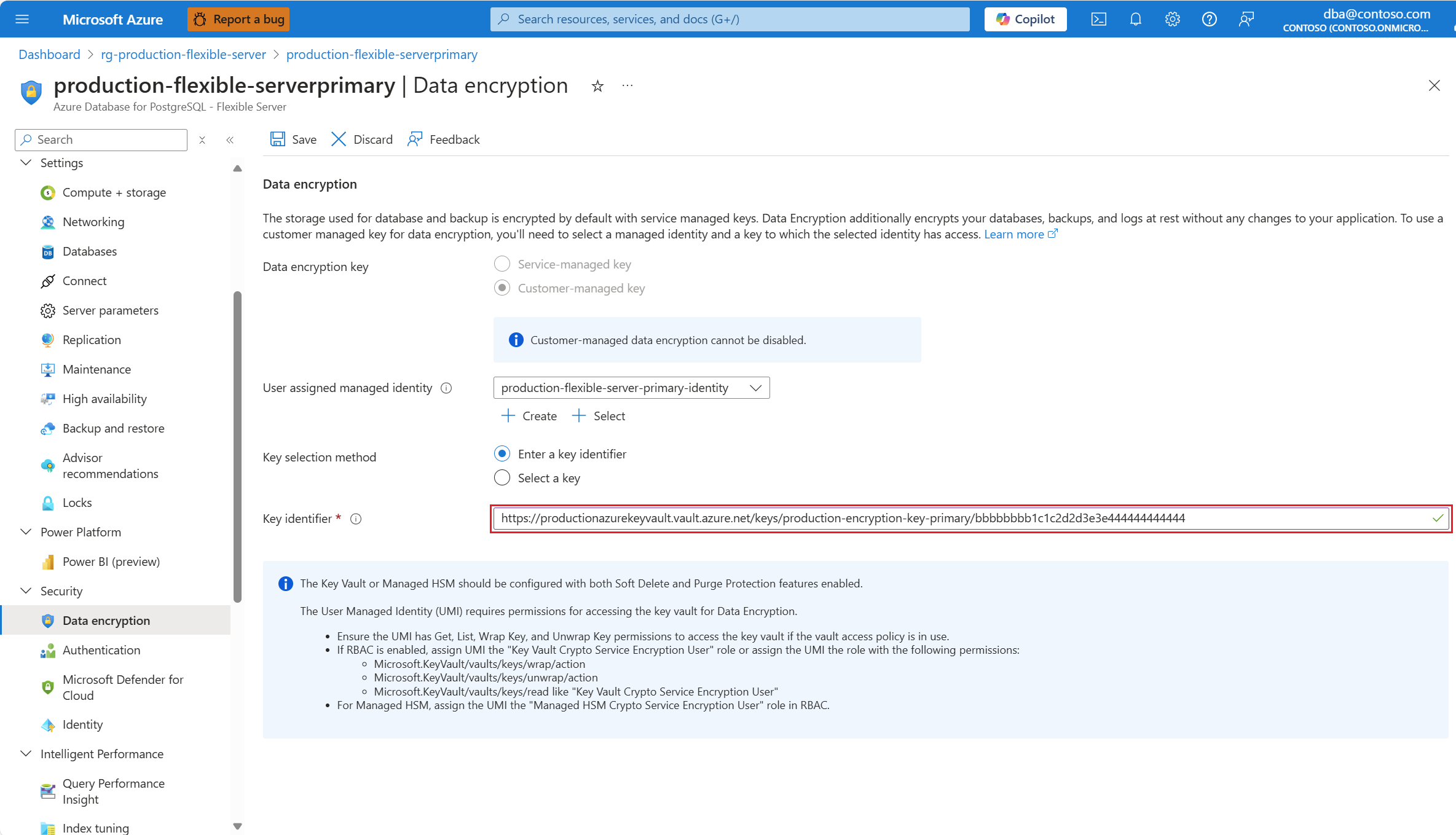

お使いの Azure Database for PostgreSQL フレキシブル サーバーを選択します。

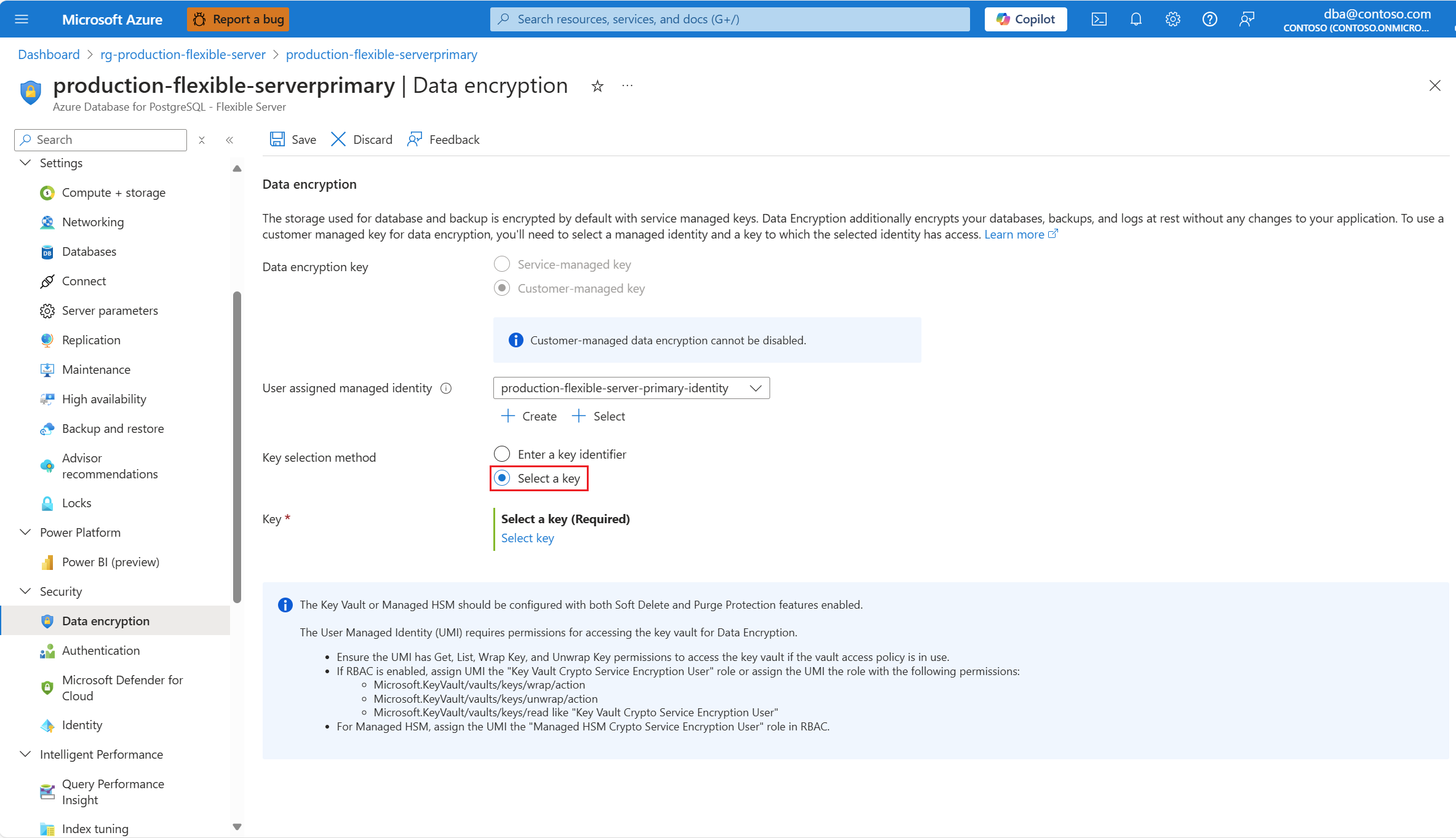

リソース メニューの [セキュリティ] セクションで、[データ暗号化] を選択します。

キーが保持されているキーストアにサーバーがアクセスする際に使用するユーザー割り当てマネージド ID を変更するには、[ユーザー割り当てマネージド ID] ドロップダウンを展開し、使用可能な任意の ID を選択します。

Note

コンボ ボックスに表示される ID は、Azure Database for PostgreSQL フレキシブル サーバーに割り当てられた ID のみです。 必須ではありませんが、リージョンの回復性を維持するために、サーバーと同じリージョンでユーザー マネージド ID を選択することをお勧めします。 また、サーバーで geo バックアップ冗長が有効になっている場合は、geo 冗長バックアップのデータ暗号化キーへのアクセスに使用する 2 番目のユーザー マネージド ID が、サーバーのペア リージョンに存在することが推奨されます。

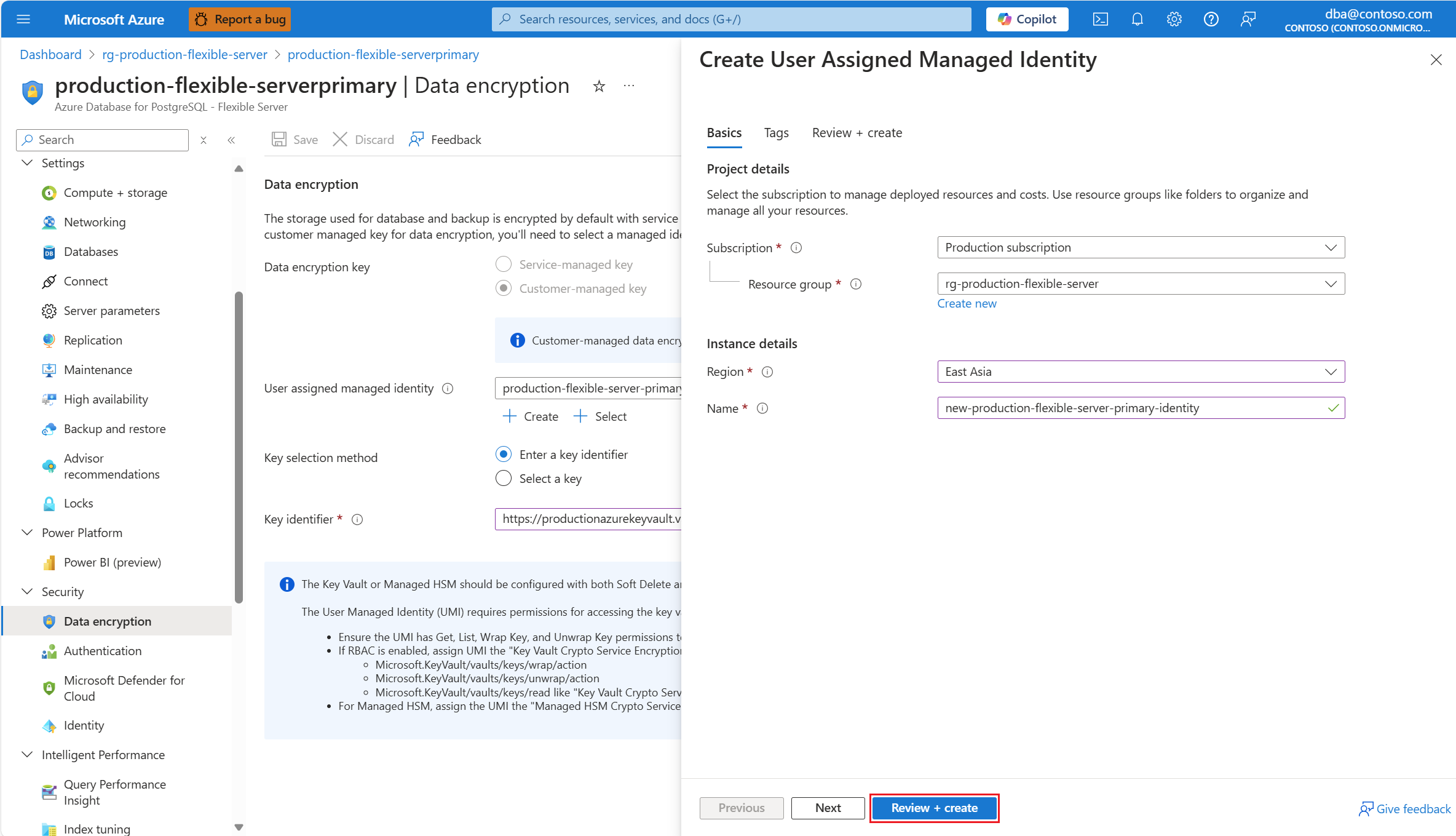

データ暗号化キーへのアクセスに使用するユーザー割り当てマネージド ID が、Azure Database for PostgreSQL フレキシブル サーバーに割り当てられておらず、Microsoft Entra ID 内の対応するオブジェクトを持つ Azure リソースとしても存在しない場合は、[作成] を選択して作成できます。

[ユーザー割り当てマネージド ID の作成] パネルで、作成するユーザー割り当てマネージド ID の詳細を入力し、データ暗号化キーにアクセスするために Azure Database for PostgreSQL フレキシブル サーバーに自動的に割り当てます。

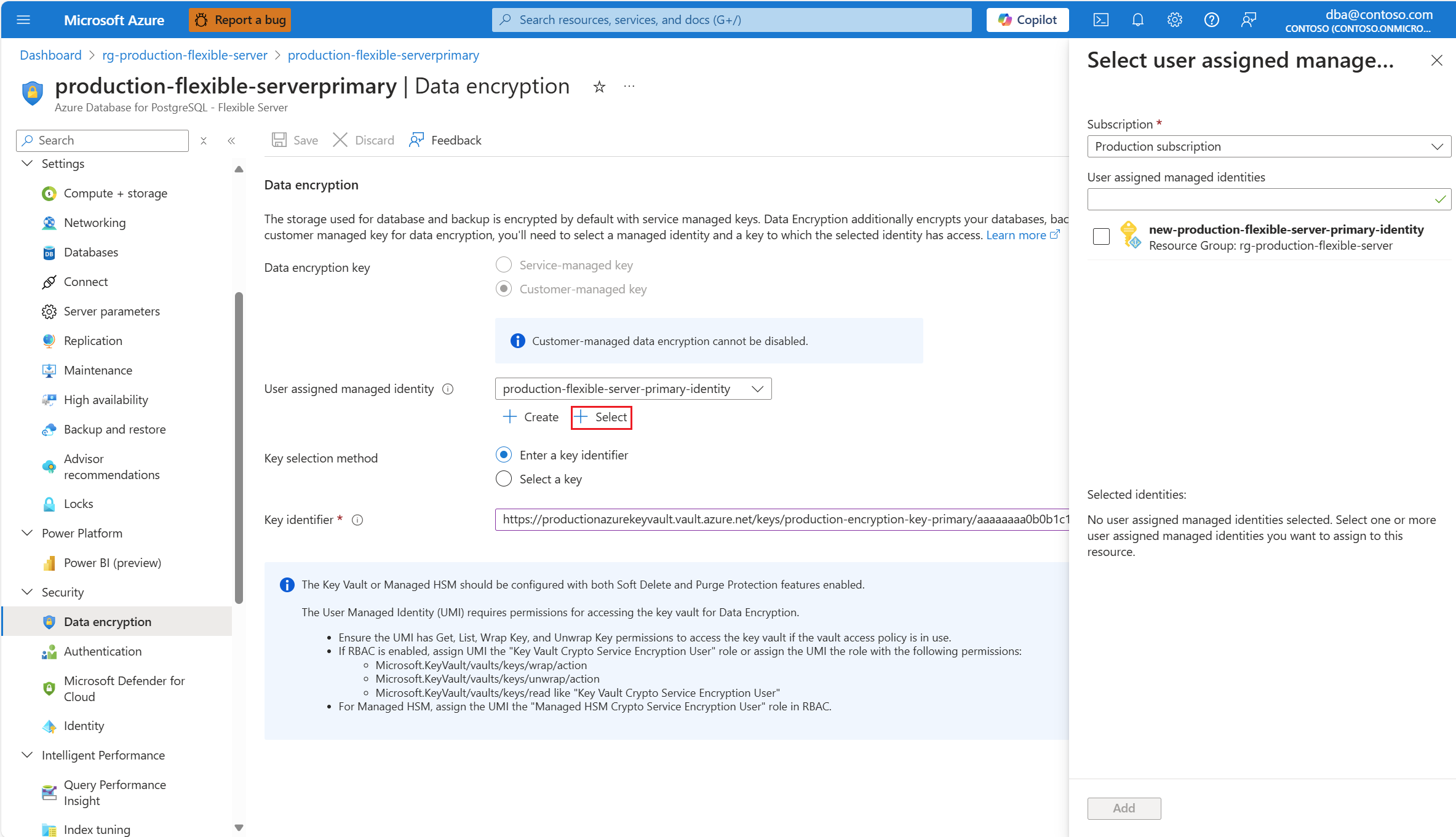

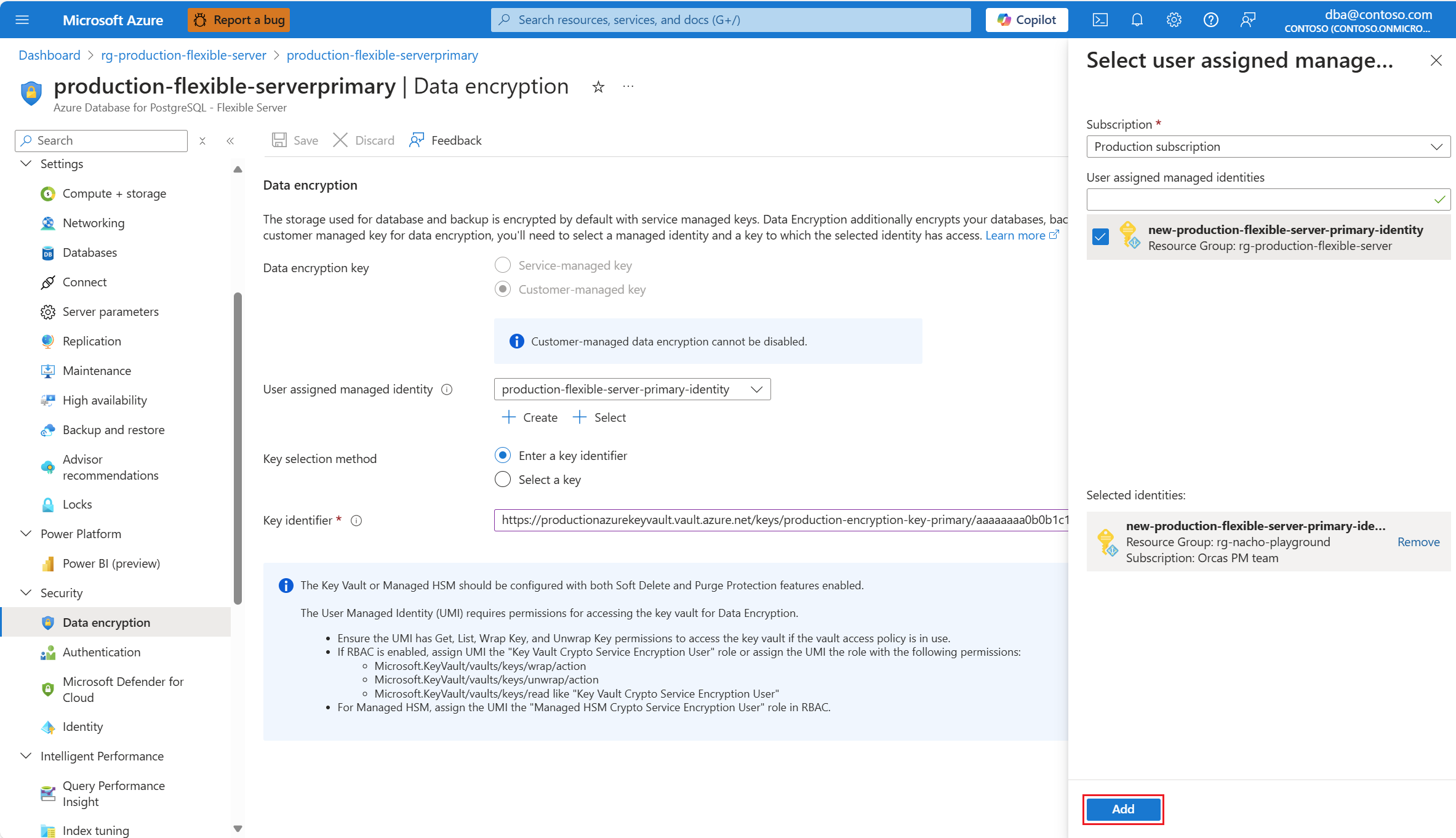

データ暗号化キーへのアクセスに使用するユーザー割り当てマネージド ID が、Azure Database for PostgreSQL フレキシブル サーバーに割り当てられていないが、Microsoft Entra ID 内の対応するオブジェクトを持つ Azure リソースとして存在する場合は、[選択] を選択してそれを割り当てることができます。

ユーザー割り当てマネージド ID の一覧から、Azure Key Vault に格納されているデータ暗号化キーにアクセスする際にサーバーで使用するものを選択します。

[追加] を選択します。

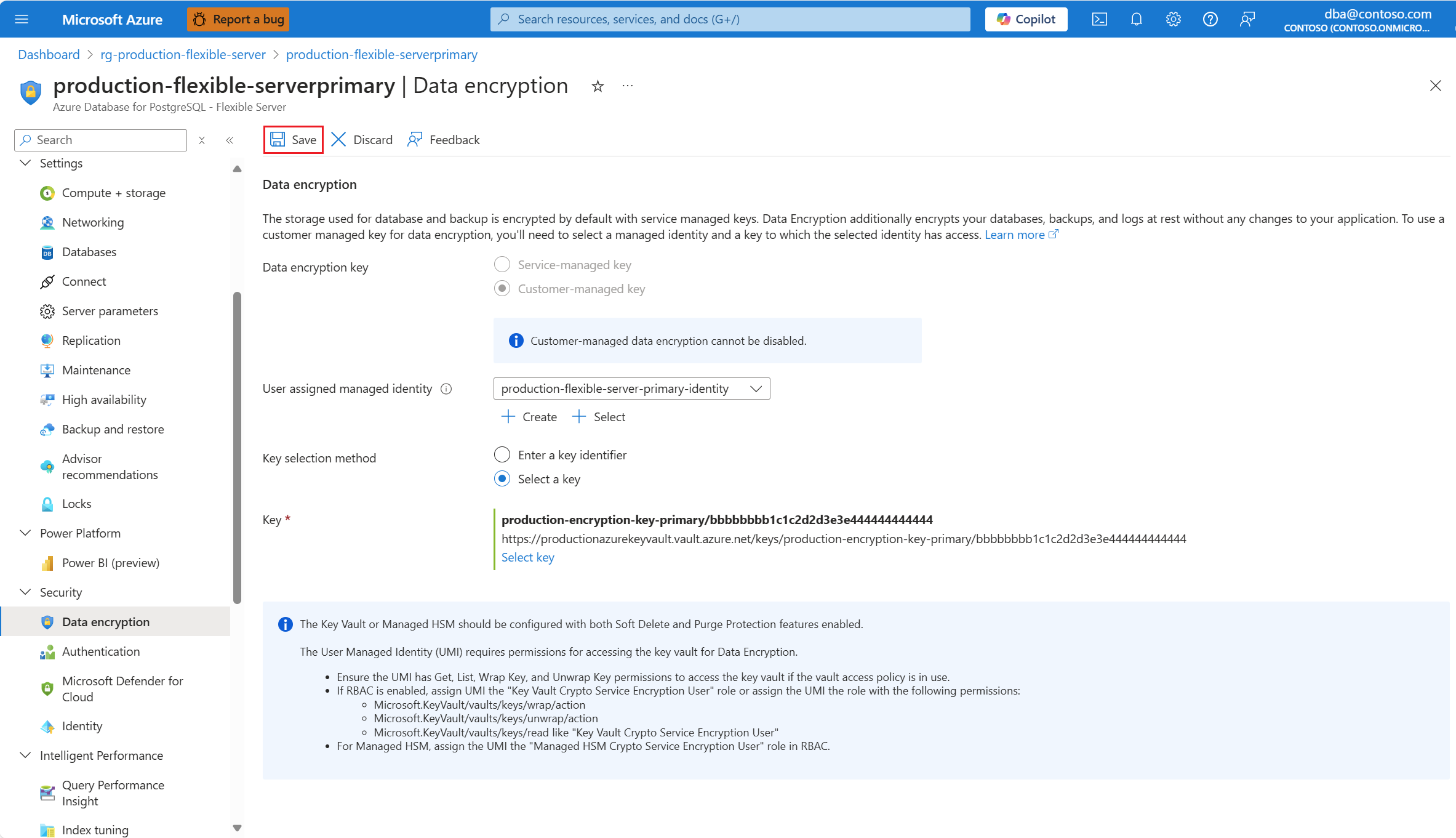

キーをローテーションする場合、または別のキーを使用する場合は、Azure Database for PostgreSQL フレキシブル サーバーを更新して、新しいキー バージョンまたは新しいキーを指すようにする必要があります。 これを行うには、キーのリソース識別子をコピーして、[キー識別子] ボックスに貼り付けます。

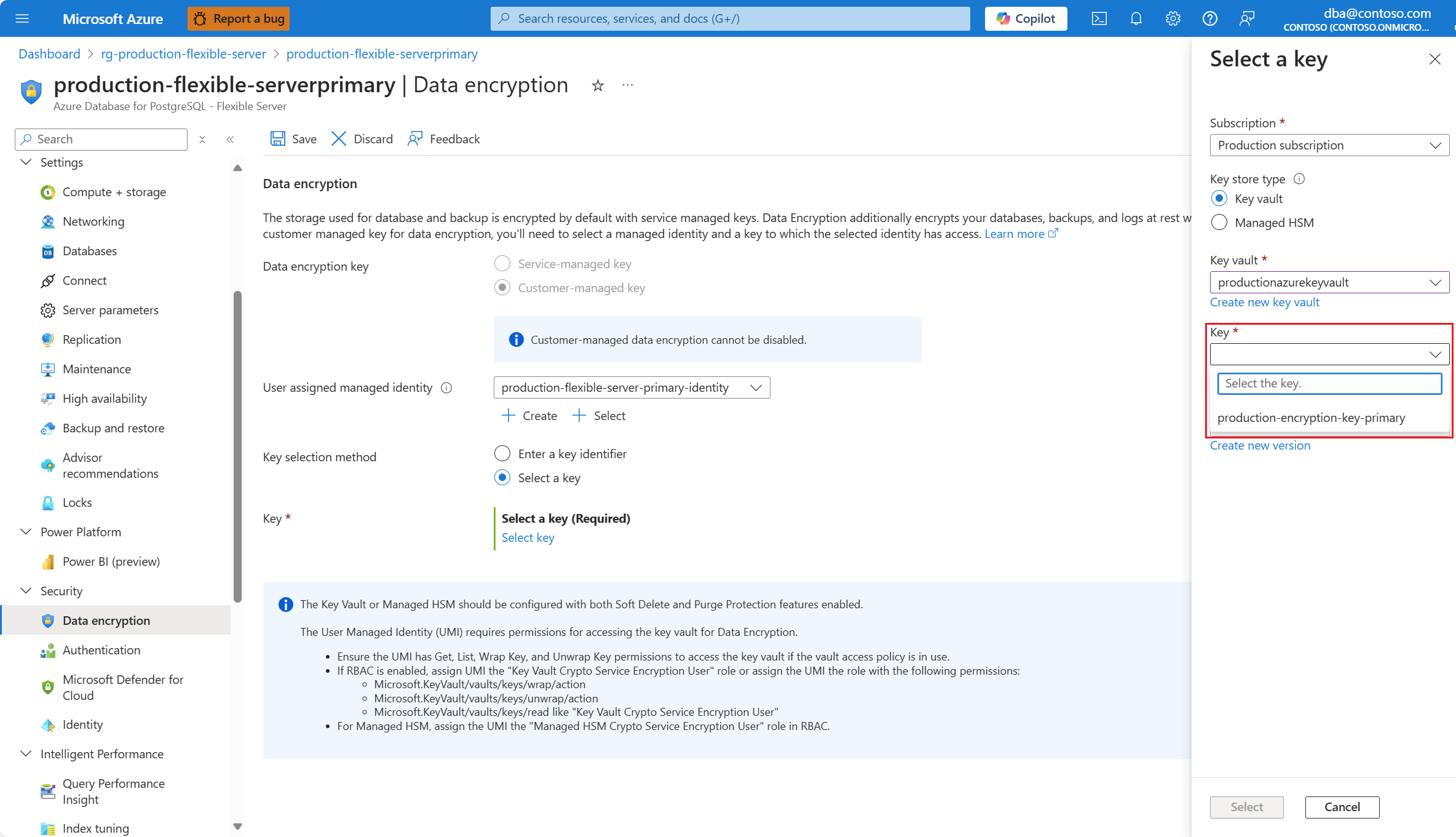

Azure portal にアクセスするユーザーに、キーストアに格納されているキーにアクセスするためのアクセス許可がある場合は、別の方法を使用して、新しいキーまたは新しいキー バージョンを選択できます。 これを行うには、[キーの選択方法] で、[キーの選択] ラジオ ボタンを選択します。

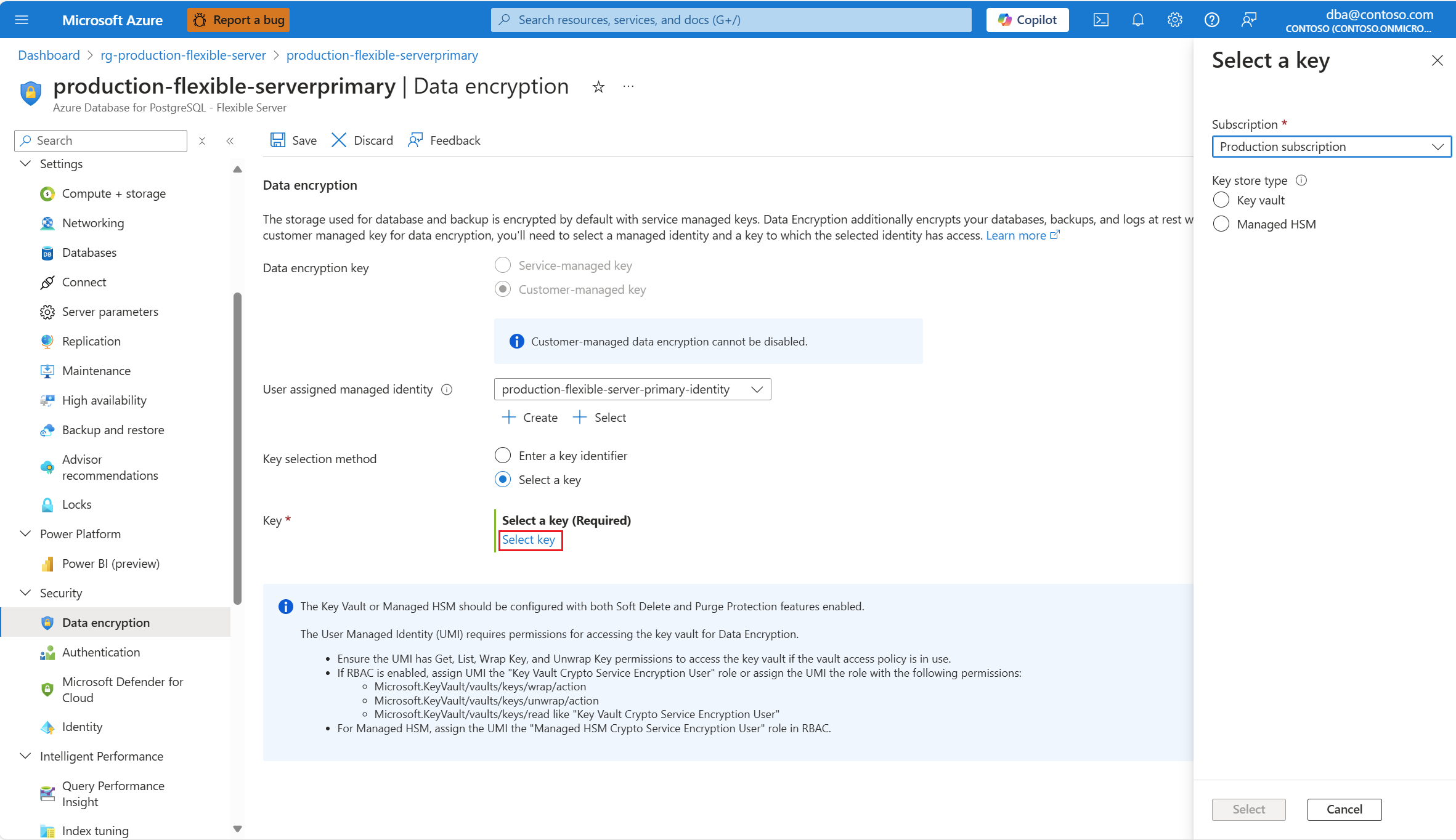

[キーの選択] を選択します。

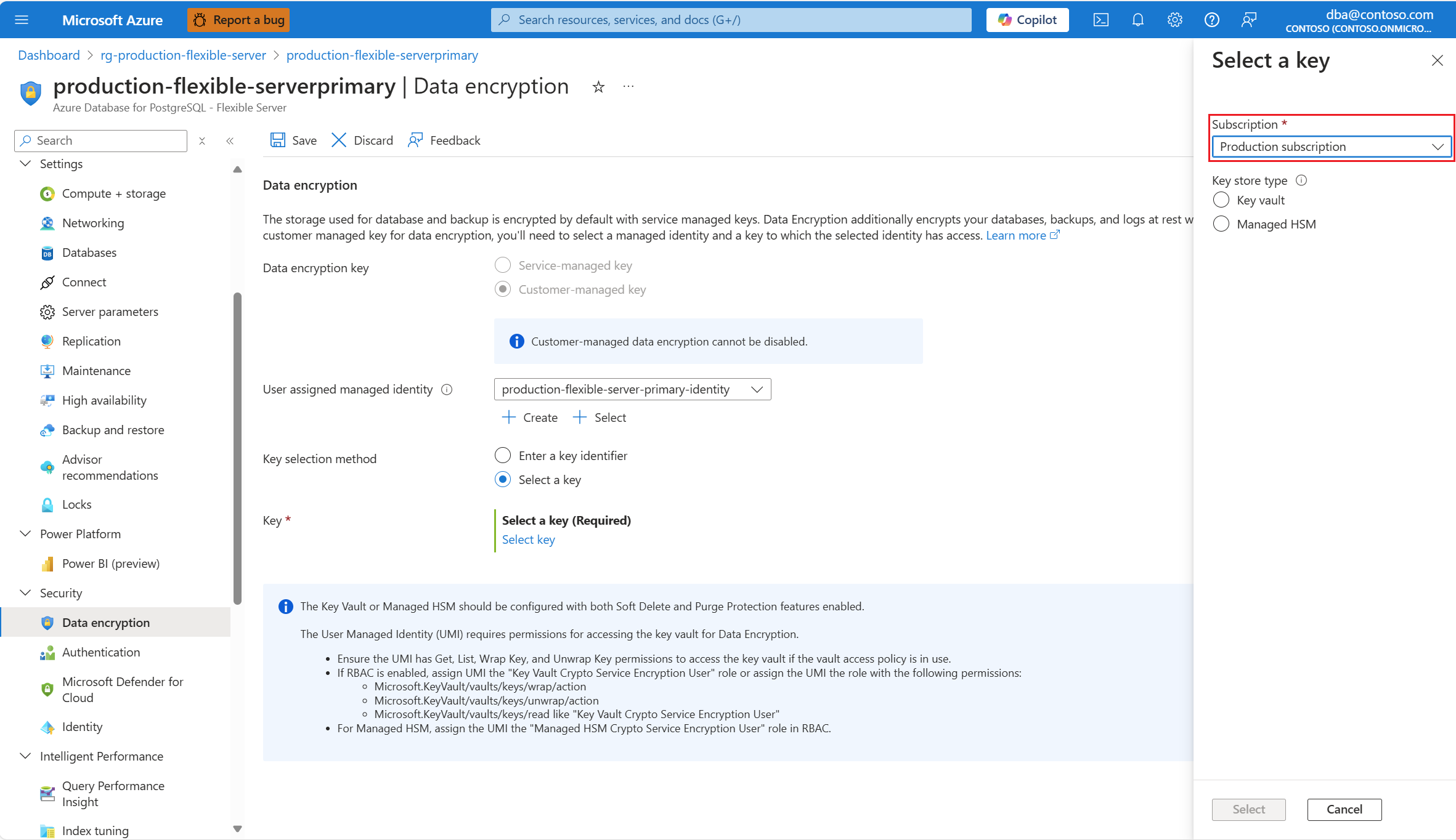

[サブスクリプション] には、サーバーが作成されるサブスクリプションの名前が自動的に入力されます。 データ暗号化キーを保持するキーストアは、サーバーと同じサブスクリプションに存在する必要があります。

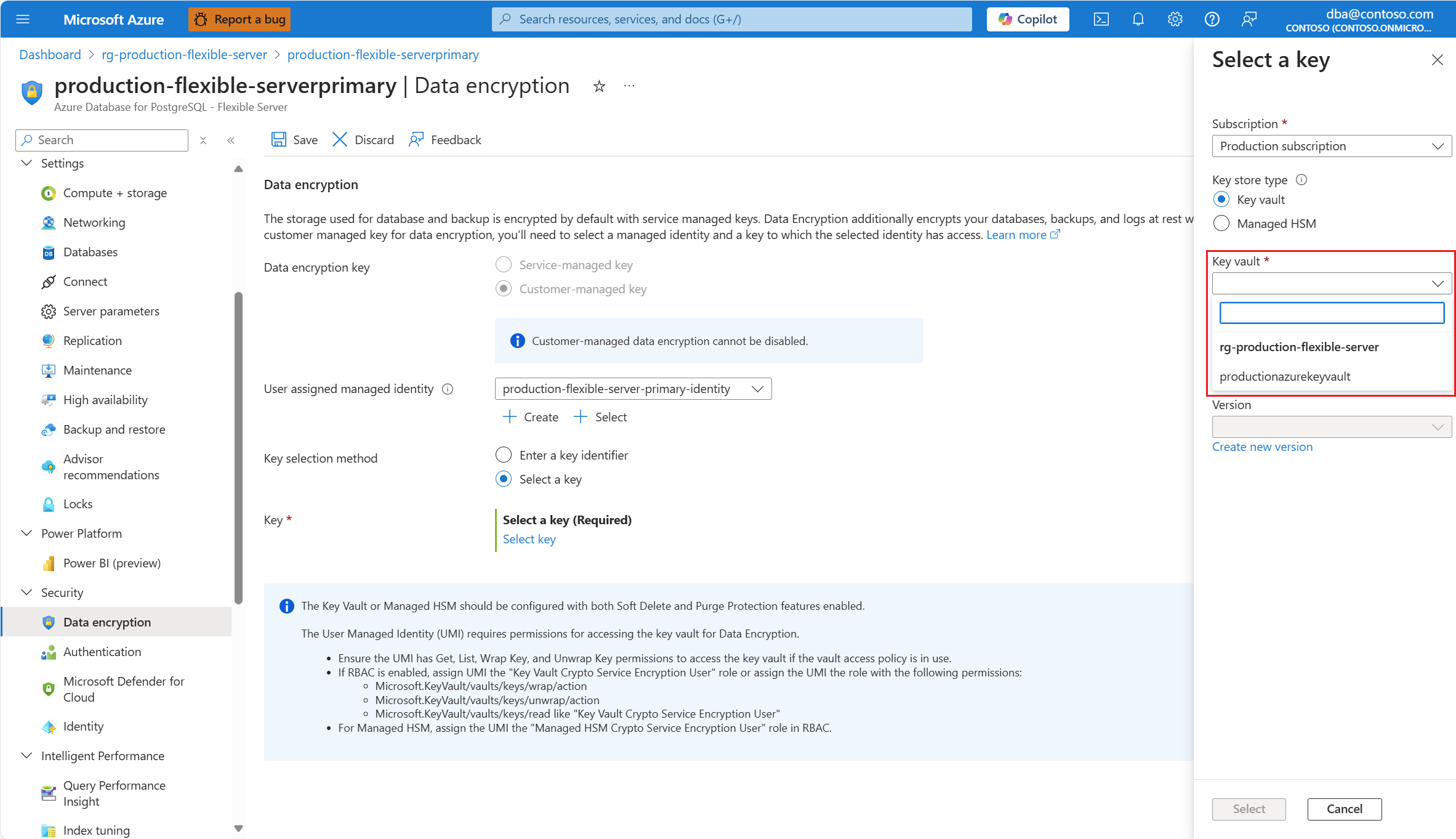

[キー ストアの種類] で、データ暗号化キーを格納する予定のキーストアの種類に対応するラジオ ボタンを選択します。 この例では、[キー コンテナー] を選択しますが、[マネージド HSM] を選択した場合でもエクスペリエンスは同様です。

[キー コンテナー] (または、[マネージド HSM] (そのストレージの種類を選択した場合)) を展開し、データ暗号化キーが存在するインスタンスを選択します。

Note

ドロップダウン ボックスを展開すると、[使用できる項目がありません] と表示されます。 サーバーと同じリージョンに展開されているキー コンテナーのすべてのインスタンスが一覧表示されるまで、数秒かかります。

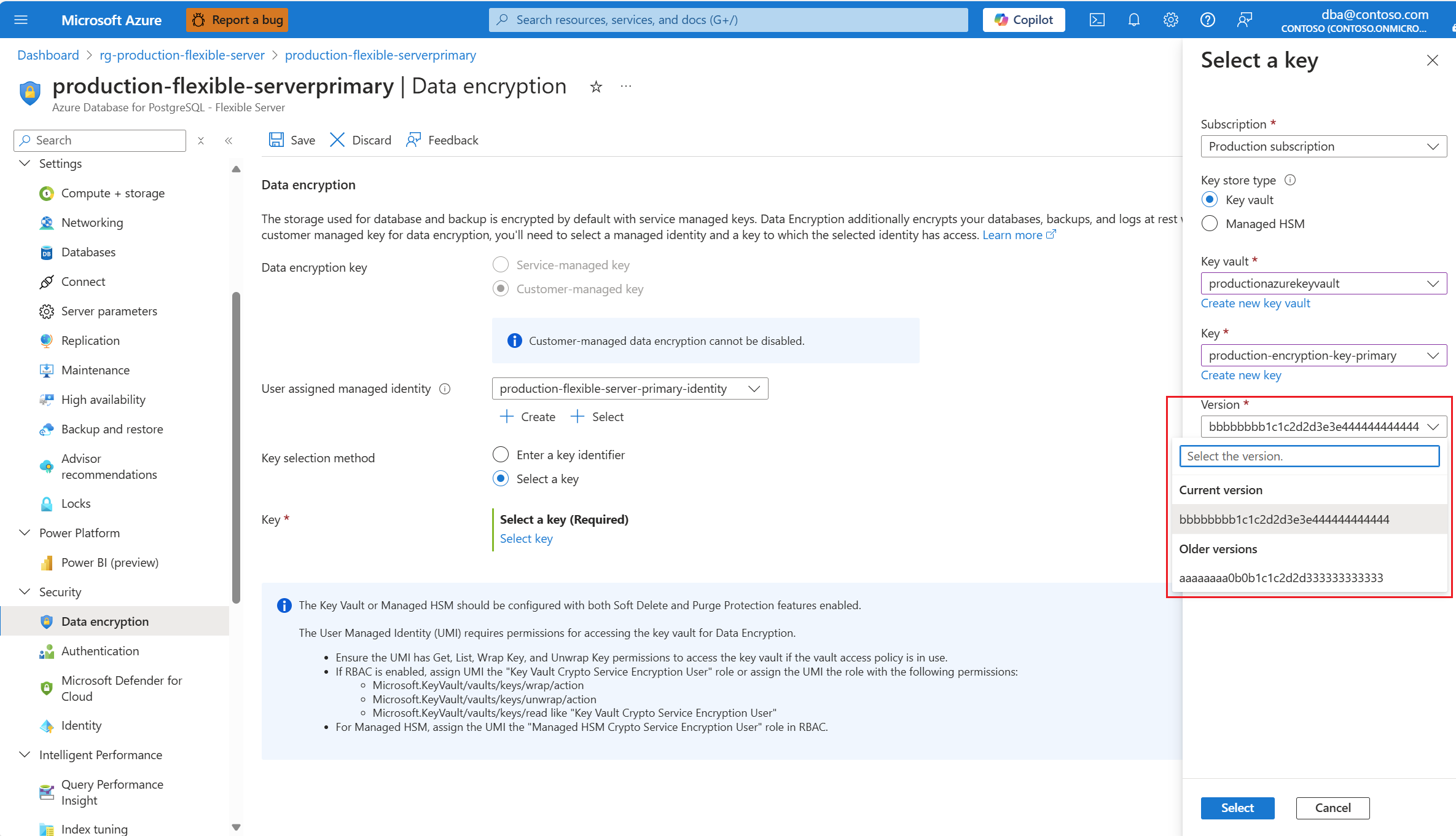

[キー] を展開し、データ暗号化に使用するキーの名前を選択します。

[バージョン] を展開し、データ暗号化に使用するキーのバージョンの識別子を選択します。

[選択] を選択します。

変更内容に問題がない場合は、[保存] を選択します。

![[セキュリティ] タブに移動する方法を示すスクリーンショット。このタブで、データ暗号化の設定を構成できます。](media/how-to-data-encryption/create-server-security-tab.png)

![サーバーがデータ暗号化キーにアクセスする際に使用する ID を割り当てる [追加] ボタンの場所を示すスクリーンショット。](media/how-to-data-encryption/create-server-customer-assigned-add-identity.png)

![既存のサーバーの [データ暗号化] にアクセスする方法を示すスクリーンショット。](media/how-to-data-encryption/existing-server-data-encryption.png)