チュートリアル: Azure Migrate の検出および評価を使用して Google Cloud Platform (GCP) インスタンスを検出する

Azure への移行の一環として、評価と移行のためにサーバーを検出します。

このチュートリアルでは、Azure Migrate の検出および評価ツールで軽量の Azure Migrate アプライアンスを使用して、Google Cloud Platform (GCP) インスタンスを検出する方法について説明します。 アプライアンスを GCP 上のサーバーにデプロイし、マシンとパフォーマンスのメタデータを継続的に検出します。

このチュートリアルでは、以下の内容を学習します。

- Azure アカウントを設定します。

- 検出のために GCP 上のサーバーを準備します。

- プロジェクトを作成します。

- Azure Migrate アプライアンスを設定します。

- 継続的な検出を開始します。

Note

各チュートリアルでは、シナリオを試すための最も簡単な方法を紹介し、既定のオプションを使用します。

Azure サブスクリプションをお持ちでない場合は、開始する前に 無料アカウント を作成してください。

前提条件

このチュートリアルを開始する前に、次の前提条件を満たしていることを確認してください。

| 要件 | 詳細 |

|---|---|

| アプライアンス | Azure Migrate アプライアンスを実行する GCP 上のサーバーが必要です。 このマシンには以下が必要です。 - Windows Server 2019 または Windows Server 2022 がインストールされています。 Windows Server 2019 がインストールされているマシンでのアプライアンスの実行はサポートされていません。 - 16 GB の RAM、8 つの vCPU、約 80 GB のディスク記憶域、外部仮想スイッチ。 - 直接またはプロキシ経由でインターネットにアクセスできる、静的または動的 IP アドレス。 |

| Windows サーバー インスタンス | Windows サーバーの検出のために WinRM ポート 5985 (HTTP) で受信用の接続を許可します。 |

| Linux サーバー インスタンス | Linux サーバーの検出のためにポート 22 (TCP) で受信用の接続を許可します。 |

Azure ユーザー アカウントを準備する

プロジェクトを作成し、Azure Migrate アプライアンスを登録するには、次を備えたアカウントが必要です。

- Azure サブスクリプションに対する共同作成者または所有者のアクセス許可。

- Microsoft Entra アプリを登録できるアクセス許可。

無料の Azure アカウントを作成したばかりであれば、自分のサブスクリプションの所有者になっています。 サブスクリプションの所有者でない場合は、所有者と協力して、次のようにアクセス許可を割り当てます。

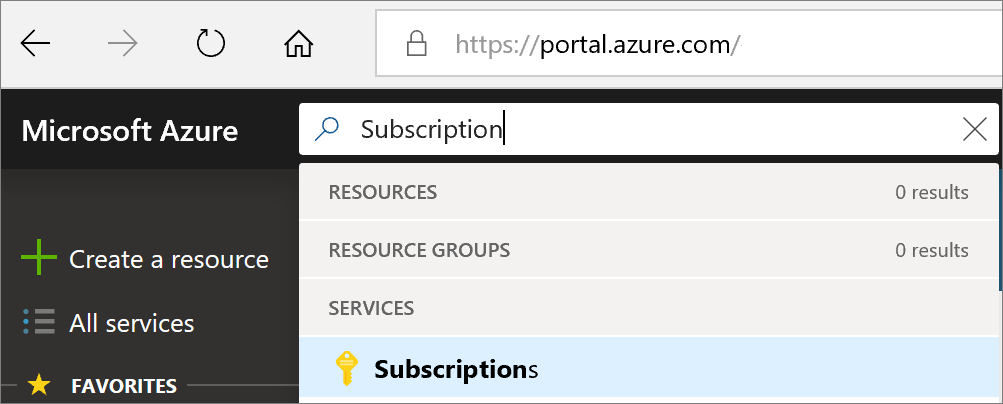

Azure portal で "サブスクリプション" を検索し、 [サービス] で [サブスクリプション] を選択します。

[サブスクリプション] ページで、プロジェクトを作成するサブスクリプションを選択します。

[アクセス制御 (IAM)] を選択します。

[追加]>[ロールの割り当ての追加] を選択して、[ロールの割り当ての追加] ページを開きます。

次のロールを割り当てます。 詳細な手順については、「Azure portal を使用して Azure ロールを割り当てる」を参照してください。

設定 値 Role 共同作成者または所有者 アクセスの割り当て先 User メンバー azmigrateuser ![Azure portal の [ロールの割り当て] ページのスクリーンショット。](../reusable-content/ce-skilling/azure/media/role-based-access-control/add-role-assignment-page.png)

アプライアンスを登録するには、お使いの Azure アカウントに Microsoft Entra アプリを登録するためのアクセス許可が必要です。

ポータルで、 Microsoft Entra ID>Usersに移動します。

ユーザーが Microsoft Entra アプリを登録できるよう、テナントまたは特権ロール管理者に、アカウントへのアプリケーション開発者ロールの割り当てを要求します。 詳細情報。

GCP インスタンスを準備する

アプライアンスが GCP 上のサーバーへのアクセスに使用できるアカウントを設定します。

-

Windows サーバーの場合:

- ドメインに参加していないサーバーにローカル ユーザー アカウントを設定し、検出に含めるドメインに参加しているサーバーにドメイン アカウントを設定します。 次のグループにユーザー アカウントを追加します。

- リモート管理ユーザー

- パフォーマンス モニター ユーザー

- パフォーマンス ログ ユーザー。

- ドメインに参加していないサーバーにローカル ユーザー アカウントを設定し、検出に含めるドメインに参加しているサーバーにドメイン アカウントを設定します。 次のグループにユーザー アカウントを追加します。

-

Linux サーバーの場合:

- 検出する Linux サーバーのルート アカウントが必要です。 ルート アカウントを提供できない場合は、サポート マトリックスの代替手順を参照してください。

- Azure Migrate では、GCP インスタンスを検出するときにパスワード認証が使用されます。 GCP インスタンスは、既定ではパスワード認証をサポートしていません。 インスタンスを検出するには、パスワード認証を有効にする必要があります。

- 各 Linux マシンにサインインします。

- 次のように sshd_config ファイルを開きます: vi /etc/ssh/sshd_config

- ファイルで、PasswordAuthentication 行を見つけ、値を yes に変更します。

- ファイルを保存して閉じます。 sshdサービスを再起動します。

- ルート ユーザーを使用して Linux サーバーを検出する場合、サーバーでルート ログインが許可されることを確認してください。

- 各 Linux マシンにサインインします。

- 次のように sshd_config ファイルを開きます: vi /etc/ssh/sshd_config

- ファイルで、PermitRootLogin 行を見つけ、値を yes に変更します。

- ファイルを保存して閉じます。 sshdサービスを再起動します。

プロジェクトの設定

新しいプロジェクトを設定します。

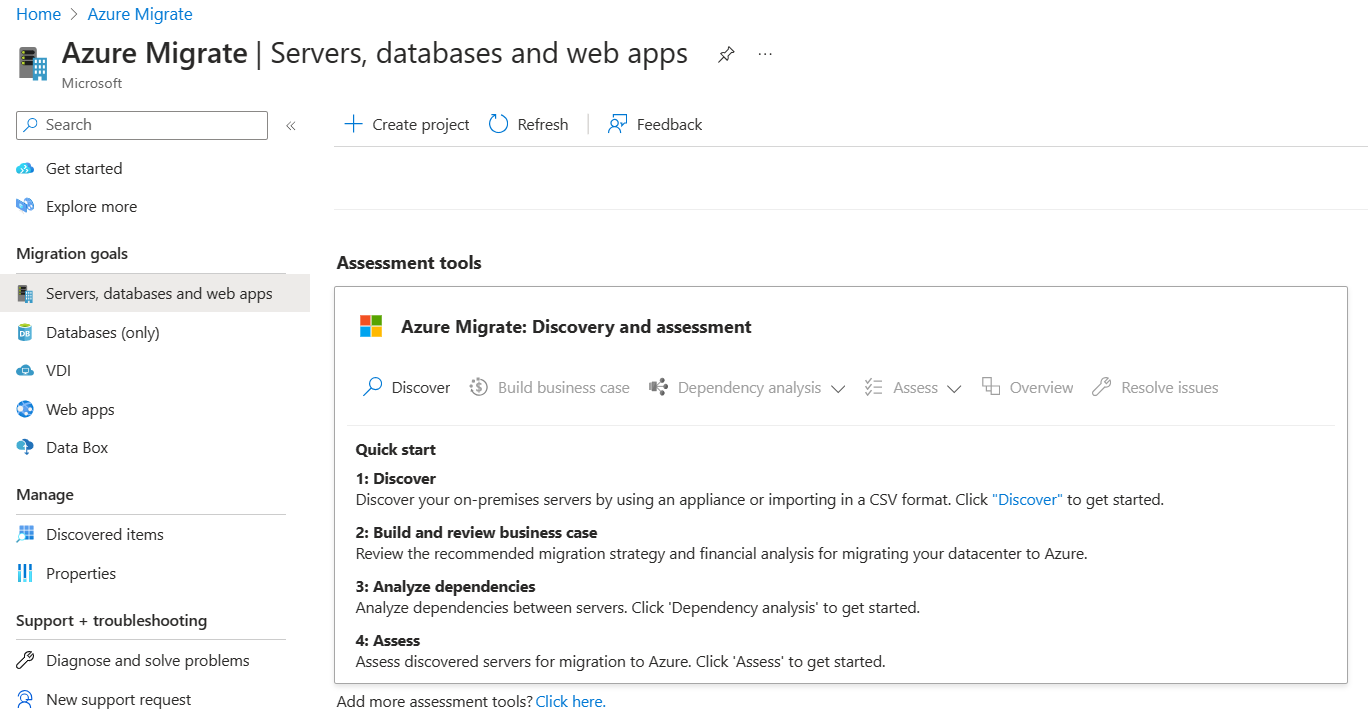

Azure portal の >> で、Azure Migrate を検索します。

[サービス] で [Azure Migrate] を選択します。

[作業の開始] で、[プロジェクトの作成] を選択します。

[プロジェクトの作成] で、Azure サブスクリプションとリソース グループを選択します。 リソース グループがない場合は作成します。

[プロジェクトの詳細] で、プロジェクト名と、プロジェクトを作成したい地理的な場所を指定します。 パブリックと Government クラウドでサポートされている地域を確認してください。

[作成] を選択します

プロジェクトがデプロイされるまで数分待ちます。 Azure Migrate の検出および評価ツールは、新しいプロジェクトに既定で追加されます。

Note

既にプロジェクト作っている場合は、その同じプロジェクトを使って追加のアプライアンスを登録して、より多くの数のサーバーを検出して評価することができます。 詳細については、こちらを参照してください。

アプライアンスを設定する

Azure Migrate アプライアンスは、次の操作を行うために Azure Migrate の検出および評価によって使用される軽量アプライアンスです。

- オンプレミスのサーバーを検出する。

- 検出されたサーバーのメタデータとパフォーマンス データを、Azure Migrate: Discovery and Assessment に送信する。

Azure Migrate アプライアンスに関する詳細を確認します。

アプライアンスを設定するには、次の手順を実行します。

- ポータルで、アプライアンス名を指定してプロジェクト キーを生成します。

- Azure portal から、Azure Migrate インストーラー スクリプトが含まれた ZIP ファイルをダウンロードします。

- ZIP ファイルの内容を抽出します。 管理特権で PowerShell コンソールを起動します。

- PowerShell スクリプトを実行して、アプライアンス Web アプリケーションを起動します。

- 初回のアプライアンス構成を行い、プロジェクト キーを使用してプロジェクトに登録します。

1.プロジェクト キーを生成する

- [サーバー、データベース、Web アプリ]>[Azure Migrate: 検出と評価] で、[検出] を選択します。

- [サーバーの検出]>[Are your servers virtualized?]\(サーバーは仮想化されていますか?\) で、[物理またはその他 (AWS、GCP、Xen など)] を選択します。

- [1: プロジェクト キーを生成します] で、GCP 仮想サーバーの検出用に設定する Azure Migrate アプライアンスの名前を指定します。 名前は、14 文字以下の英数字にする必要があります。

- [キーの生成] を選択して、必要な Azure リソースの作成を開始します。 リソースの作成中に [Discover Servers] (サーバーの検出) ページを閉じないでください。

- Azure リソースが正常に作成されると、プロジェクト キーが生成されます。

- このキーは、アプライアンスの構成時に登録を完了するために必要となるため、コピーしてください。

2. インストーラー スクリプトをダウンロードする

[2: Azure Migrate アプライアンスをダウンロードする] で、[ダウンロード] を選択します。

セキュリティを確認する

ZIP ファイルをデプロイする前に、それが安全であることを確認します。

- ファイルをダウンロードしたマシンで、管理者用のコマンド ウィンドウを開きます。

- 次のコマンドを実行して、圧縮されたファイルのハッシュを生成します。

C:\>CertUtil -HashFile <file_location> [Hashing Algorithm]- 使用例 (パブリック クラウドの場合):

C:\>CertUtil -HashFile C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-Public.zip SHA256 - 使用例 (政府機関向けクラウドの場合):

C:\>CertUtil -HashFile C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-USGov.zip SHA256

- 最新のアプライアンス バージョンとハッシュ値を確認します。

3. Azure Migrate インストーラー スクリプトを実行する

インストーラー スクリプトでは以下が実行されます。

- エージェントと、GCP サーバーの検出と評価のための Web アプリをインストールする。

- Windows の役割 (Windows Activation Service、IIS、PowerShell ISE など) をインストールする。

- IIS 書き込み可能モジュールをダウンロードしてインストールする。

- Azure Migrate の永続的な設定の詳細でレジストリ キー (HKLM) を更新する。

- パスに次のファイルを作成する。

- 構成ファイル: %Programdata%\Microsoft Azure\Config

- ログ ファイル: %Programdata%\Microsoft Azure\Logs

次のようにスクリプトを実行します。

アプライアンスをホストするサーバー上のフォルダーに ZIP ファイルを抽出します。 既存の Azure Migrate アプライアンス マシンでスクリプトを実行しないよう注意してください。

管理 (昇格された) 特権を使用して上記のサーバーで PowerShell を起動します。

PowerShell ディレクトリを、ダウンロードした ZIP ファイルの内容が抽出されたフォルダーに変更します。

次のコマンドを実行して

AzureMigrateInstaller.ps1という名前のスクリプトを実行します。パブリック クラウドの場合:

PS C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-Public> .\AzureMigrateInstaller.ps1Azure Government の場合:

PS C:\Users\Administrators\Desktop\AzureMigrateInstaller-Server-USGov>.\AzureMigrateInstaller.ps1

スクリプトが正常に終了すると、アプライアンス Web アプリケーションが起動します。

問題が発生した場合は、トラブルシューティングのために、C:\ProgramData\Microsoft Azure\Logs\AzureMigrateScenarioInstaller_Timestamp.log のスクリプト ログにアクセスできます。

アプライアンスによる Azure へのアクセスを確認する

パブリック クラウドと政府機関向けクラウドの Azure URL にアプライアンスから接続できることを確認します。

4. アプライアンスを構成する

アプライアンスを初めて設定します。

アプライアンスに接続できる任意のマシンでブラウザーを開き、アプライアンス Web アプリの URL を開きます (https://アプライアンス名または IP アドレス: 44368)。

または、アプリのショートカットを選択して、デスクトップからアプリを開くこともできます。

ライセンス条項に同意し、サード パーティの情報を確認します。

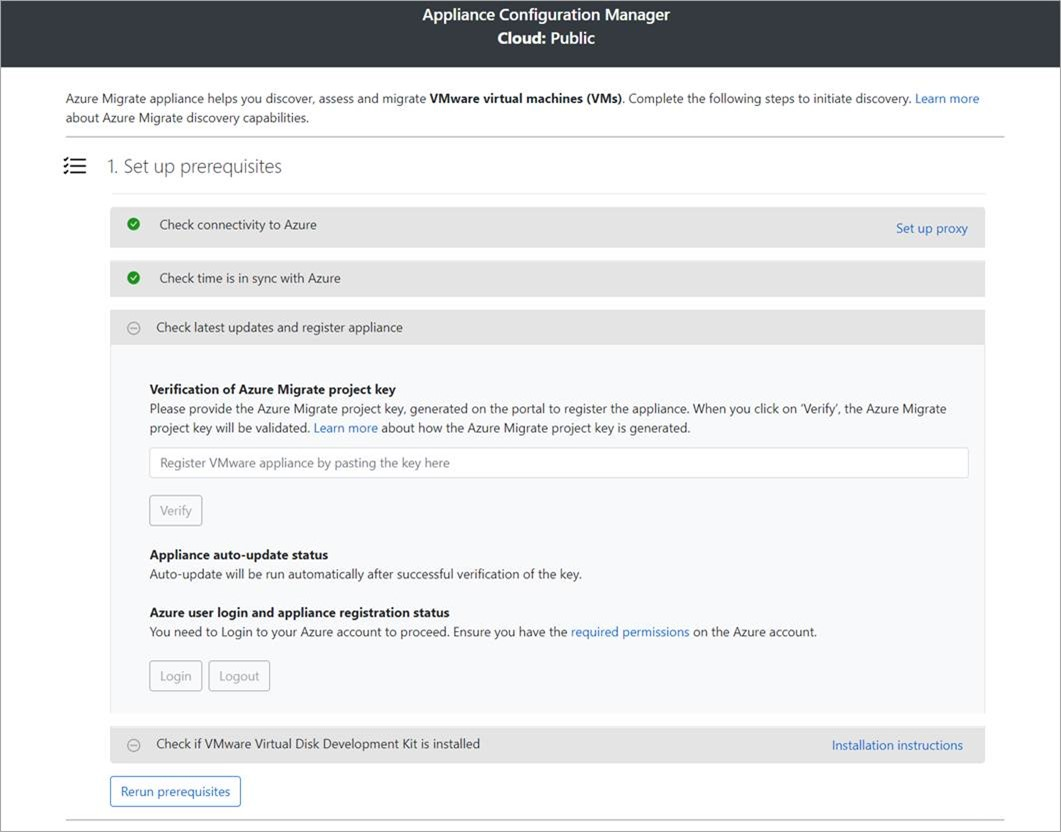

前提条件の設定とアプライアンスの登録

構成マネージャーで、 [前提条件のセットアップ] を選択し、これらの手順を完了します。

接続:サーバーがインターネットにアクセスできることが、アプライアンスによって確認されます。 サーバーでプロキシを使用する場合は、次の操作を行います。

プロキシの設定 を選択して、プロキシのアドレス (

http://ProxyIPAddressまたはhttp://ProxyFQDNの形式。FQDN は "完全修飾ドメイン名" を指す) とリスニング ポートを指定します。プロキシで認証が必要な場合は資格情報を入力します。

プロキシの詳細を追加した場合、あるいはプロキシまたは認証を無効にした場合は、 [保存] を選択し、接続をトリガーしてもう一度接続を確認します。

サポートされるのは HTTP プロキシのみです。

時刻同期: 検出が正常に機能するように、アプライアンス上の時刻がインターネットの時刻と同期していることを確認します。

更新プログラムのインストールとアプライアンスの登録: 自動更新を実行してアプライアンスを登録するには、次の手順に従います。

Note

これは Azure Migrate アプライアンスの新しいユーザー エクスペリエンスであり、ポータルからダウンロードした最新の OVA/インストーラー スクリプトを使用してアプライアンスを設定した場合にのみ使用できます。 既に登録されているアプライアンスでは、引き続き前のバージョンのユーザー エクスペリエンスが提供されて問題なく動作します。

アプライアンスで自動更新を実行するには、ポータルからコピーしたプロジェクト キーを貼り付けます。 キーがない場合は、[Azure Migrate: Discovery and Assessment]>[概要]>[既存のアプライアンスの管理] の順に移動します。 プロジェクト キーを生成したときに指定したアプライアンスの名前を選択して、表示されたキーをコピーします。

アプライアンスでキーが検証され、自動更新サービスが開始されることにより、アプライアンス上のすべてのサービスが最新バージョンに更新されます。 自動更新が実行されたら、[View appliance services](アプライアンス サービスを表示) を選択して、アプライアンス サーバーで実行されているサービスの状態とバージョンを確認できます。

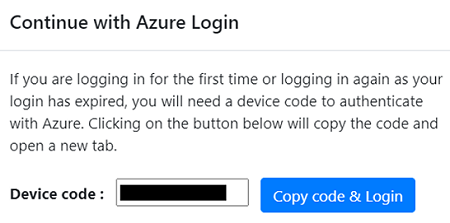

アプライアンスを登録するには、[ログイン] を選択する必要があります。 [Azure ログインの続行] で、[コードのコピーとログイン] を選択してデバイス コードをコピーし (Azure での認証にはデバイス コードが必要です)、新しいブラウザー タブで Azure ログイン プロンプトを開きます。プロンプトが表示されるように、ブラウザーでポップアップ ブロックを無効にしておいてください。

ブラウザーの新しいタブで、デバイス コードを貼り付け、自分の Azure ユーザー名とパスワードを使用してサインインします。 PIN を使用したサインインはサポートされていません。

Note

ログインせずに誤って [サインイン] タブを閉じた場合、アプライアンス構成マネージャーのブラウザー タブを最新の表示に更新して、デバイス コードと [コードのコピーとログイン] ボタンを表示します。

正常にサインインした後、アプライアンス構成マネージャーが表示されているブラウザー タブに戻ります。 サインインに使用した Azure ユーザー アカウントに、キーの生成時に作成された Azure リソースに対する必要なアクセス許可がある場合は、アプライアンスの登録が開始されます。

アプライアンスが正常に登録された後は、 [詳細の表示] を選択して、登録の詳細を確認できます。

アプライアンスの構成中はいつでも 「r前提条件の再実行」 を行って、アプライアンスがすべての前提条件を満たしているかどうかを確認できます。

継続的な検出を開始する

次に、アプライアンスから検出対象の GCP サーバーに接続し、検出を開始します。

[Step 1: Provide credentials for discovery of Windows and Linux physical or virtual servers] (ステップ 1: Windows および Linux 物理サーバーまたは仮想サーバーを検出するための資格情報を指定する) で、[資格情報の追加] を選択します。

Windows サーバーの場合、ソースの種類として [Windows サーバー] を選択し、資格情報のフレンドリ名を指定して、ユーザー名とパスワードを追加します。 [保存] を選択します。

Linux サーバーでパスワードベースの認証を使用する場合は、ソースの種類として [Linux サーバー (パスワードベース)] を選択し、資格情報のフレンドリ名を指定し、ユーザー名とパスワードを追加します。 [保存] を選択します。

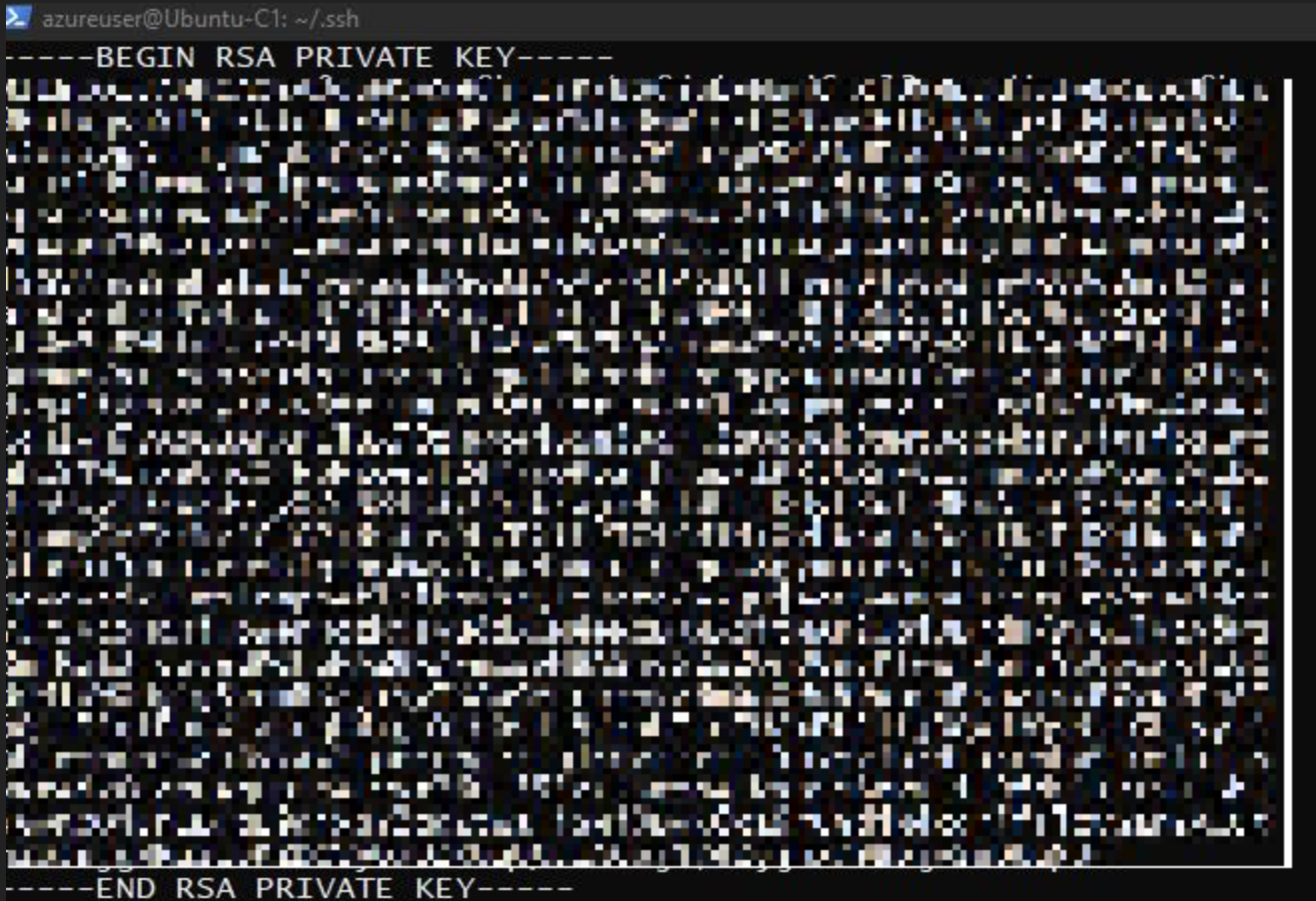

Linux サーバーで SSH キーベースの認証を使用する場合は、ソースの種類として [Linux サーバー (SSH キーベース)] を選択し、資格情報のフレンドリ名を指定し、ユーザー名を追加し、SSH 秘密キー ファイルを参照して選択します。 [保存] を選択します。

- Azure Migrate では、RSA、DSA、ECDSA、ed25519 の各アルゴリズムを使用して、ssh-keygen コマンドによって生成された SSH 秘密キーがサポートされています。

- 現在、Azure Migrate では、パスフレーズベースの SSH キーはサポートされていません。 パスフレーズなしで SSH キーを使用してください。

- 現在、Azure Migrate では、PuTTY によって生成された SSH 秘密キー ファイルはサポートされていません。

- Azure Migrate では、次に示すように、OpenSSH 形式の SSH 秘密キー ファイルがサポートされています。

複数の資格情報を一度に追加するには、[さらに追加] を選択して、資格情報を保存して追加します。

Note

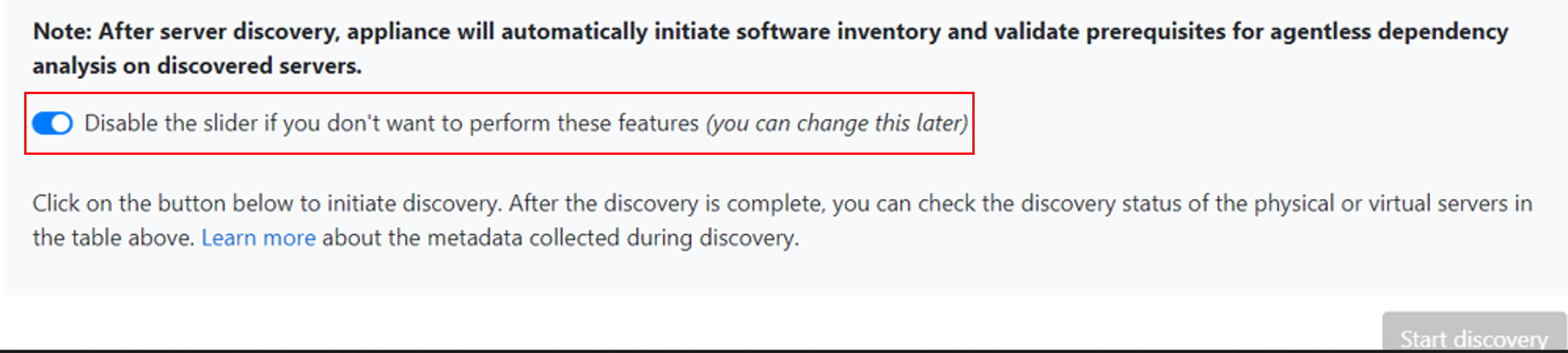

既定では、資格情報を使用して、インストールされているアプリケーション、ロール、機能に関するデータを収集したり、Windows および Linux サーバーから依存関係データを収集したりします。ただし、スライダーを無効にしてこれらの機能を実行しないようにした場合を除きます (最後の手順で説明します)。

[Step 2:Provide physical or virtual server details] (ステップ 2: 物理サーバーまたは仮想サーバーの詳細を指定する) で、[Add discovery source] (検出ソースの追加) を選択して、サーバーの [IP アドレスまたは FQDN] と、サーバーに接続するための資格情報のフレンドリ名を指定します。

一度に 1 つの項目を追加するか、一括で複数の項目を追加することができます。 また、[Import CSV] (CSV のインポート) を使用して、サーバーの詳細を指定することもできます。

- [Add single item] (1 つの項目を追加) を選択した場合、OS のタイプを選択すること、資格情報のフレンドリ名を指定すること、サーバーの [IP アドレスまたは FQDN] を追加し、[保存] を選択することができます。

- [複数の項目を追加] を選択した場合は、テキスト ボックスでサーバーの [IP アドレスまたは FQDN] を資格情報のフレンドリ名と共に指定することで、一度に複数のレコードを追加できます。 追加したレコードを確認し、[保存] を選択します。

- [Import CSV]\(CSV のインポート\)(既定で選択) を選択した場合は、CSV テンプレート ファイルをダウンロードし、そのファイルにサーバーの [IP address/FQDN]\(IP アドレスまたは FQDN\) および資格情報のフレンドリ名を入力します。 その後、ファイルをアプライアンスにインポートし、ファイル内のレコードを [Verify] (検証) し、[保存] を選択します。

[保存] を選択すると、アプライアンスによって追加されたサーバーへの接続が検証され、各サーバーの [検証状態] が表に表示されます。

- サーバーの検証に失敗した場合は、表の [状態] 列にある [検証に失敗しました] を選択して、エラーを確認します。 問題を修正し、もう一度検証してください。

- サーバーを削除するには、[削除] を選択します。

検出を開始する前に、サーバーへの接続はいつでも再検証できます。

検出を始める前に、スライダーを無効にして、追加されたサーバーでソフトウェアインベントリおよびエージェントレスの依存関係分析を実行しないようにすることができます。 このオプションはいつでも変更できます。

SQL Server インスタンスとデータベースの検出を実行するには、追加の資格情報 (Windows ドメイン/非ドメイン、SQL 認証資格情報) を追加すると、アプライアンスによって資格情報が SQL サーバーに自動的にマップされます。 ドメイン資格情報を追加すると、アプライアンスではドメインの Active Directory に対して資格情報が認証され、ユーザー アカウントがロックアウトされないようになります。ドメイン資格情報の検証を確認するには、次の手順に従います。

- 構成マネージャーの資格情報テーブルで、ドメイン資格情報の検証状態を確認します。 ドメイン資格情報のみ検証されます。

- 検証が失敗した場合は、失敗の状態を選択して検証エラーを確認できます。 問題を修正し、 [資格情報の再検証] を選択して資格情報の検証を再試行します。

検出を開始する

正常に検証されたサーバーの検出を開始するには、[Start discovery] (検出の開始) を選択します。 検出が正常に開始されたら、各サーバーに対する検出の状態を表で確認できます。

検出のしくみ

100 台のサーバーとそのメタデータがすべて検出され、Azure portal に表示されるまでに、約 2 分かかります。

サーバーの検出が終わると、ソフトウェア インベントリ (インストールされているアプリケーションの検出) が自動的に始まります。

ソフトウェア インベントリでは、サーバー上で実行されている SQL Server インスタンスを特定します。 そこで収集された情報を使用し、アプライアンスで指定された Windows 認証資格情報または SQL Server 認証資格情報を介して、アプライアンスから SQL Server インスタンスへの接続が試行されます。 次に、SQL Server データベースとそのプロパティに関するデータが収集されます。 SQL Server の検出は 24 時間ごとに実行されます。

アプライアンスは、ネットワークの見通し線がある SQL Server インスタンスにのみ接続できますが、ソフトウェア インベントリ自体ではネットワークの見通し線は必要ない場合があります。

インストールされているアプリケーションの検出に要する時間は、検出されるサーバーの数によって異なります。 500 台のサーバーでは、検出されたインベントリがポータルの Azure Migrate プロジェクトに表示されるまで約 1 時間かかります。

ソフトウェア インベントリの間、エージェントレスの依存関係分析のために、追加されたサーバー資格情報がサーバーに対して繰り返され、検証されます。 サーバーの検出が完了すると、ポータルでサーバーに対するエージェントレスの依存関係分析を有効にできます。 エージェントレスの依存関係分析を有効にするように選択できるのは、検証が成功したサーバーだけです。

検出の開始後 24 時間以内に、SQL Server インスタンスおよびデータベースのデータがポータルに表示され始めます。

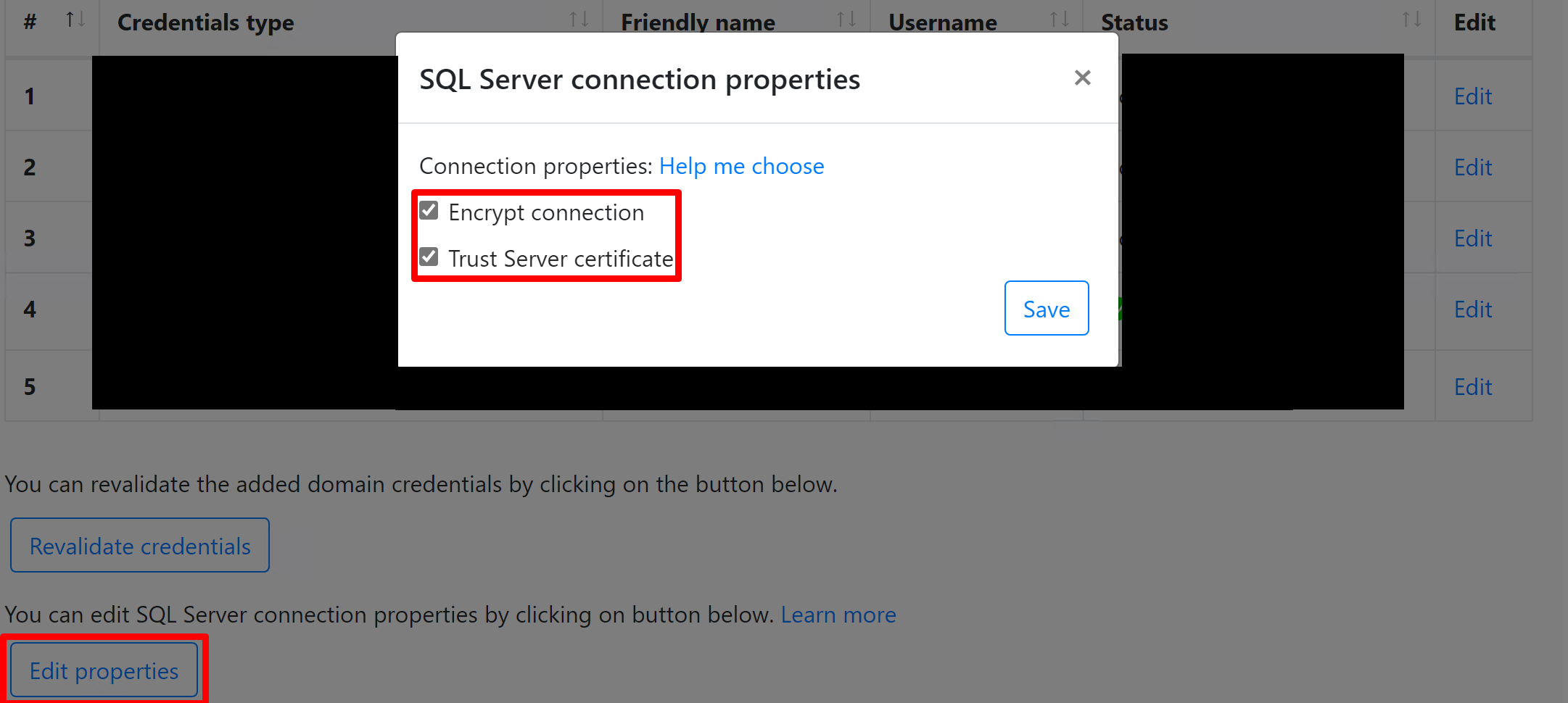

Azure Migrate の既定では、SQL インスタンスに接続する最も安全な方法が使用されます。つまり、Azure Migrate により、TrustServerCertificate プロパティが

trueに設定され、Azure Migrate アプライアンスとソース SQL Server インスタンス間の通信が暗号化されます。 さらに、トランスポート層で SSL を使用してチャネルが暗号化され、証明書チェーンによる信頼性の検証がバイパスされます。 そのため、証明書のルート証明機関を信頼するようにアプライアンス サーバーを設定する必要があります。 ただし、アプライアンス上で [Edit SQL Server connection properties](SQL Server の接続プロパティの編集) を選択して、接続設定を変更することができます。 選択内容の詳細については、こちらを参照してください。SQL Server インスタンスとデータベースを検出するには、Windows または SQL Server アカウントが sysadmin サーバー ロールのメンバーであるか、各 SQL Server インスタンスに対してこれらのアクセス許可を持っている必要があります。

ポータルでサーバーを確認する

検出の完了後、サーバーがポータルに表示されることを確認できます。

- Azure Migrate ダッシュボードを開きます。

- [サーバー、データベース、Web アプリ]>[Azure Migrate: Discovery and Assessment] ページで、[検出済みサーバー] の数を表示するアイコンを選択します。

次のステップ

- Azure VM への移行のために GCP サーバーを評価します。

- 検出中にアプライアンスによって収集されるデータを確認します。