AMD SEV-SNP 機密 VM を使用した AKS での機密 VM ノード プールのサポート

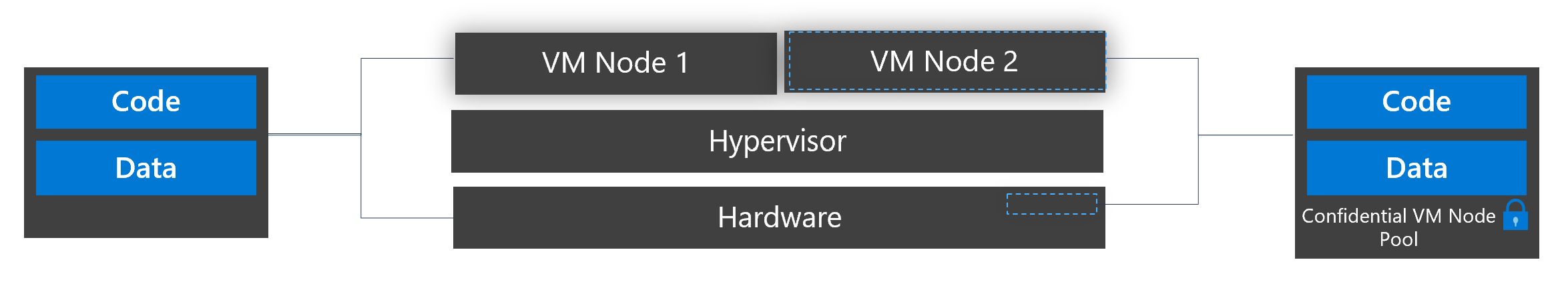

Azure Kubernetes Service (AKS) を使用すると、マネージド Kubernetes クラスターを Azure 内に簡単にデプロイできます。 AKS では、同じ構成のノードはノード プールにグループ化されます。 これらのノード プールには、お使いのアプリケーションを実行する基になる VM が含まれています。

AKS では、Azure 機密 VM を使用した機密 VM ノード プールがサポートされるようになりました。 これらの機密 VM は、Secure Encrypted Virtualization-Secure Nested Paging (SEV-SNP) セキュリティ機能を備えた第 3 世代 AMD EPYCTM プロセッサを利用する、一般提供されている DCasv5 および ECasv5 機密 VM シリーズです。 このオファリングの詳細については、お知らせをご覧ください。

メリット

機密ノード プールは、ハードウェア ベースの高信頼実行環境 (TEE) で VM を利用します。 AMD SEV-SNP 機密 VM は、ハイパーバイザーやその他のホスト管理コードによる VM のメモリや状態へのアクセスを拒否し、オペレーター アクセスに対する多層防御による保護を追加します。

AKS での機密ノード プールでは、セキュリティ プロファイルの強化に加えて、次の機能も有効になります。

- AKS 機能をフルサポートするリフトアンドシフト - Linux コンテナー ワークロードのシームレスなリフトアンドシフトを可能にします

- 異種ノード プール - チップセット自体から生成されたメモリ暗号化キーを使用して、VM レベルの TEE ノード プールに機密データを格納します

- ハードウェア構成証明レポートを生成するアプリケーションを使用して、AMD SEV-SNP ハードウェアでコードが実行されることを暗号化で証明します。

このクイック スタート ガイドを使用して、作業を開始し、既存の AKS クラスターに機密ノード プールを追加します。

疑問がある場合

コンテナー オファリングに関する質問がある場合は、acconaks@microsoft.com にご連絡ください。

次のステップ

- AKS クラスターに機密ノード プールをデプロイする

- 汎用とメモリ最適化機密 VM のサイズと仕様の詳細について説明します。