Azure への接続

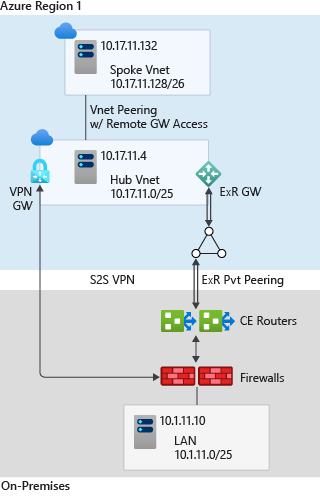

このセクションでは、オンプレミスの場所を Azure に接続するための推奨モデルを検討するために、ネットワーク トポロジについて説明します。

設計上の考慮事項:

Azure ExpressRoute は、オンプレミスの場所から Azure サービスとしてのインフラストラクチャ (IaaS) とサービスとしてのプラットフォーム (PaaS) 機能への専用のプライベート接続を提供します。

Azure VPN (S2S) ゲートウェイ は、オンプレミスの場所から Azure サービスとしてのインフラストラクチャ (IaaS) 仮想ネットワークへのパブリック インターネット経由のサイト間共有接続を提供します。

Azure ExpressRoute と azure VPN (S2S)

、さまざまな機能、コスト、パフォーマンスを備えています。比較のために テーブル を使用できます。プライベート リンク を使用して、オンプレミスの接続された場所からプライベート ピアリングまたは VPN s2s を使用して ExpressRoute 経由で PaaS サービスへの接続を確立できます。

複数の仮想ネットワークが同じ ExpressRoute 回線に接続されている場合、それらは同じ ルーティング ドメインの一部になり、され、すべての仮想ネットワークが帯域幅を共有します。

ExpressRoute Global Reach(使用可能な場合) を使用して、ExpressRoute 回線を介してオンプレミスの場所を相互に接続し、Microsoft バックボーン ネットワーク経由でトラフィックを転送できます。

ExpressRoute Global Reach は、多くの ExpressRoute ピアリングロケーションで利用可能です。

ExpressRoute Direct では、ExpressRoute Direct ポート容量 (10 Gbps または 100 Gbps) まで、追加コストなしで複数の ExpressRoute 回線を作成できます。 また、Microsoft の ExpressRoute ルーターに直接接続することもできます。 100 Gbps SKU の場合、最小回線帯域幅は 5 Gbps です。 10 Gbps SKU の場合、最小回線帯域幅は 1 Gbps です。

ExpressRoute 回線で有効にすると、FastPath

は、ゲートウェイをバイパスして、ネットワーク トラフィックを仮想ネットワーク内の仮想マシンに直接送信します。 FastPath は、オンプレミス ネットワークと仮想ネットワークの間のデータ パスのパフォーマンスを向上させるために設計されており、ゲートウェイでボトルネックが発生することはありません。

設計に関する推奨事項:

オンプレミス ネットワークを Azure に接続するためのプライマリ接続チャネルとして ExpressRoute を使用します。 VPN をバックアップ接続 のソースとして使用して、接続の回復性を強化できます。

オンプレミスの場所を Azure の仮想ネットワークに接続するときは、異なるピアリングの場所からデュアル ExpressRoute 回線を使用します。 このセットアップにより、オンプレミスと Azure の間の単一障害点が削除され、Azure への冗長パスが確保されます。

複数の ExpressRoute 回線を使用する場合は、BGP ローカル設定と AS PATH プリペンドを使用して ExpressRoute ルーティングを最適化

。 帯域幅とパフォーマンスの要件に基づいて、ExpressRoute/VPN ゲートウェイに 適切な SKU を使用していることを確認します。

サポートされている Azure リージョンに ゾーン冗長 ExpressRoute ゲートウェイ をデプロイします。

10 Gbps を超える帯域幅または専用の 10/100 Gbps ポートを必要とするシナリオでは、ExpressRoute Directを使用します。

低待機時間が必要な場合、またはオンプレミスから Azure へのスループットが 10 Gbps を超える必要がある場合は、FastPath

を有効にして、データ パスから ExpressRoute ゲートウェイをバイパスします。 VPN ゲートウェイを使用して、ブランチまたはリモートの場所を Azure に接続します。 回復性を高めるには、ゾーン冗長ゲートウェイ 展開します。 新規デプロイ、既存デプロイ、価格、移行ガイドラインの詳細情報については、VpnGw1~5(非可用性ゾーン SKU)の廃止に関する案内をご確認ください。

ExpressRoute Global Reach を使用して、ExpressRoute 経由で Azure に接続されている大規模なオフィス、地域の本社、またはデータセンターを接続します。

運用環境と非運用環境を分離する場合など、トラフィックの分離または専用の帯域幅が必要な場合は、異なる ExpressRoute 回線を使用します。 分離されたルーティング ドメインを確保し、ノイズの多い近隣のリスクを軽減するのに役立ちます。

ExpressRoute ネットワーク分析情報 を使用して、ExpressRoute コンポーネント (ピアリング、接続、ゲートウェイ) を監視します。 ExpressRoute では、ネットワーク分析情報を使用して、すべての ExpressRoute コンポーネント (ピアリング、接続、ゲートウェイ) の詳細なトポロジ マッピングを提供し、可用性、スループット、パケットドロップ、ゲートウェイ メトリックのメトリック ダッシュボードが事前に読み込まれています。

- ExpressRoute

接続モニターを使用して、Azure クラウドデプロイとオンプレミスの場所 (ブランチ オフィスなど) 間の接続を監視し、ネットワークの問題を検出し、接続の問題を特定して排除します。

- ExpressRoute

単一のピアリングの場所から ExpressRoute 回線を明示的に使用しないでください。 これにより、単一障害点が生じ、組織はネットワークピアリング接続拠点の障害の影響を受けやすくなります。