ポータルを使用して Application Gateway での相互認証を構成する

この記事では、Azure portal を使用して、アプリケーション ゲートウェイで相互認証を構成する方法について説明します。 相互認証とは、Application Gateway にアップロードされるクライアント証明書を使用して、要求を送信するクライアントを Application Gateway が認証することを意味します。

Azure サブスクリプションをお持ちでない場合は、開始する前に 無料アカウント を作成してください。

開始する前に

アプリケーション ゲートウェイでの相互認証を構成するには、ゲートウェイにアップロードするクライアント証明書が必要です。 クライアント証明書は、クライアントが Application Gateway に提示する証明書の検証に使用されます。 テスト目的で、自己署名証明書を使用してもかまいません。 ただし、これらは管理が難しく、完全にセキュリティで保護されていないため、運用環境のワークロードには推奨されません。

アップロードできるクライアント証明書の種類などの詳細については、Application Gateway での相互認証の概要に関するセクションを参照してください。

新しい Application Gateway の作成

最初に、通常のポータルでの操作と同じようにして、新しいアプリケーション ゲートウェイを作成します。相互認証を有効にするために、作成時に必要な追加の手順はありません。 ポータルでアプリケーション ゲートウェイを作成する方法の詳細については、ポータルのクイックスタート チュートリアルを参照してください。

相互認証を構成する

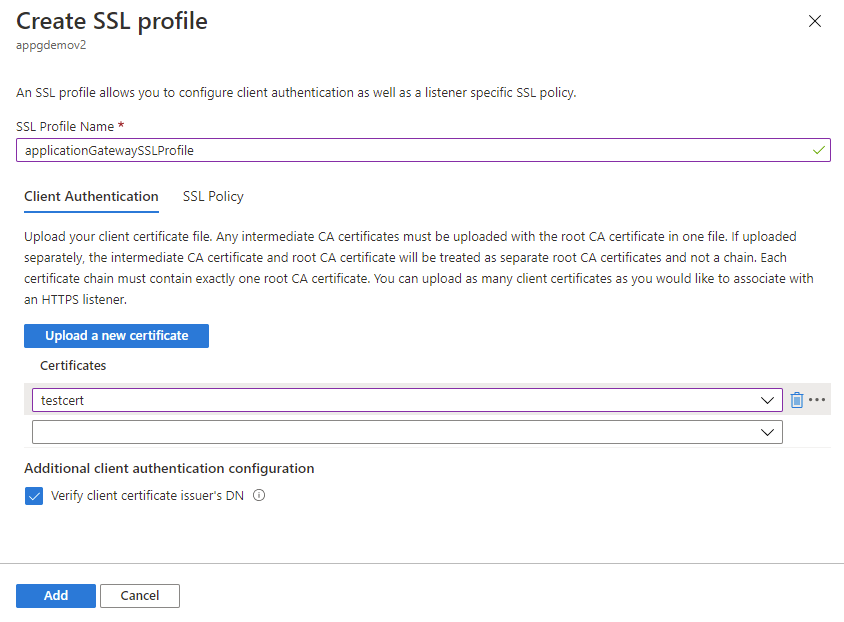

相互認証を使用して既存の Application Gateway を構成するには、まず、ポータルの [SSL settings] (SSL 設定) タブにアクセスし、新しい SSL プロファイルを作成する必要があります。 SSL プロファイルを作成すると、[クライアント認証] と [SSL ポリシー] の 2 つのタブが表示されます。 [クライアント認証] タブでは、クライアント証明書をアップロードします。 [SSL ポリシー] タブでは、リスナー固有の SSL ポリシーを構成します。詳細については、リスナー固有の SSL ポリシーの構成に関するページを参照してください。

重要

クライアント CA 証明書チェーン全体を 1 つのファイルでアップロードし、ファイルにはチェーンが 1 つだけ含まれるようにしてください。

ポータルで「アプリケーション ゲートウェイ」を検索し、[アプリケーション ゲートウェイ] を選択して、既存のアプリケーション ゲートウェイをクリックします。

左側のメニューで [SSL 設定] を選択します。

上部にある [SSL Profiles]\(SSL プロファイル\) の横にあるプラス記号をクリックして、新しい SSL プロファイルを作成します。

[SSL Profile Name]\(SSL プロファイル名\) に名前を入力します。 この例では、SSL プロファイルに applicationGatewaySSLProfile という名前を付けます。

[クライアント認証] タブで、[新しい証明書のアップロード] ボタンを使用して、クライアントと Application Gateway の間の相互認証に使用する PEM 証明書をアップロードします。

ここでアップロードする信頼されたクライアント CA 証明書チェーンを抽出する方法の詳細については、信頼されたクライアント CA 証明書チェーンを抽出する方法に関するページを参照してください。

Note

これが最初の SSL プロファイルではなく、アプリケーション ゲートウェイに他のクライアント証明書をアップロードしたことがある場合は、ドロップダウン メニューを使用して、ゲートウェイ上の既存の証明書を再利用できます。

クライアント証明書の直接の発行者の識別名が Application Gateway によって確認されるようにする場合にのみ、[Verify client certificate issuer's DN]\(クライアント証明書の発行者の DN を確認する\) チェック ボックスをオンにします。

リスナー固有のポリシーを追加することを検討してください。 リスナー固有の SSL ポリシーの設定に関するページの手順を参照してください。

[追加] を選択して保存します。

SSL プロファイルをリスナーに関連付ける

これで、相互認証が構成された SSL プロファイルが作成できました。相互認証の設定を完了するには、SSL プロファイルをリスナーに関連付ける必要があります。

既存のアプリケーション ゲートウェイに移動します。 上の手順を完了したばかりの場合、ここでは何もする必要がありません。

左側のメニューで [リスナー] を選択します。

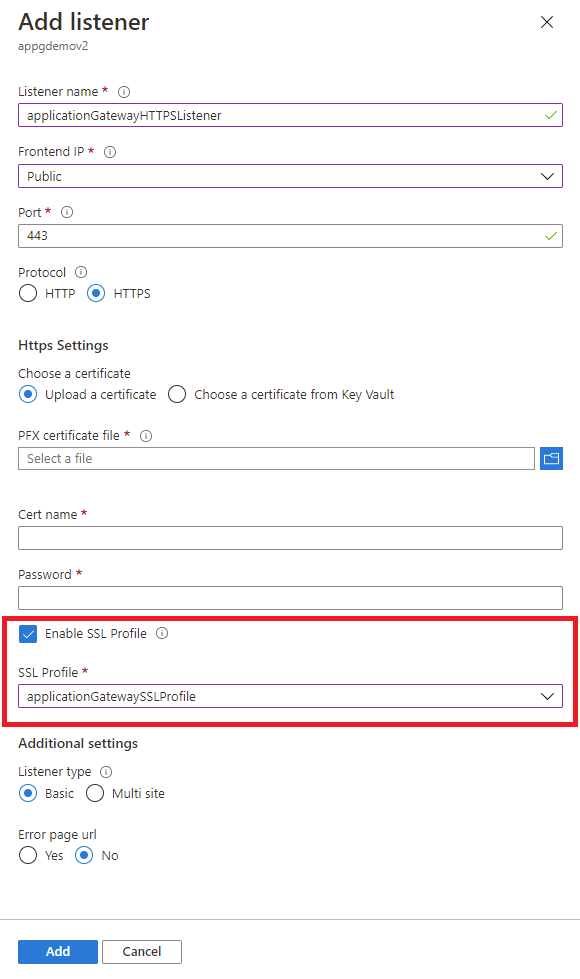

まだ HTTPS リスナーを設定していない場合は、[リスナーの追加] をクリックします。 既に HTTPS リスナーがある場合は、一覧でそれをクリックします。

要件に合わせて、[リスナー名]、[フロントエンド IP]、[ポート]、[プロトコル]、およびその他の [HTTPS 設定] を入力します。

リスナーに関連付ける SSL プロファイルを選択できるように、[Enable SSL Profile]\(SSL プロファイルを有効にする\) チェック ボックスをオンにします。

ドロップダウン リストで、先ほど作成した SSL プロファイルを選択します。 この例では、前の手順で作成した SSL プロファイル (applicationGatewaySSLProfile) を選択します。

要件に合わせて、リスナーの残りの部分を構成します。

[追加] をクリックして、新しいリスナーと、それに関連付けられている SSL プロファイルを保存します。

期限切れのクライアント CA 証明書を更新する

クライアント CA 証明書の有効期限が切れている場合は、次の手順に従って、ゲートウェイの証明書を更新できます。

自分のアプリケーション ゲートウェイに移動し、左側のメニューの [SSL settings] (SSL 設定) タブに移動します。

有効期限が切れたクライアント証明書がある既存の SSL プロファイルを選択します。

[クライアント認証] タブで [新しい証明書のアップロード] を選択し、新しいクライアント証明書をアップロードします。

有効期限が切れた証明書の横にあるごみ箱アイコンを選択します。 これにより、SSL プロファイルからその証明書との関連付けが削除されます。

同じ有効期限切れのクライアント証明書を使用していた他の SSL プロファイルに対して、上の手順 2. から 4. を繰り返します。 他の SSL プロファイルのドロップダウン メニューから、手順 3. でアップロードした新しい証明書を選択できるようになります。