チュートリアル: Azure App Service に ASP.NET Core および Azure SQL Database アプリをデプロイする

このチュートリアルでは、データ ドリブンの ASP.NET Core アプリを Azure App Service にデプロイし、Azure SQL Database に接続する方法について説明します。 また、アプリケーションでキャッシュ コードを有効にする Azure Cache for Redis もデプロイします。 Azure App Service は、高いスケーラビリティを備え、パッチを自己適用する Web ホスティング サービスであり、アプリを Windows または Linux に簡単にデプロイできます。 このチュートリアルでは ASP.NET Core 8.0 アプリを使用しますが、他のバージョンの ASP.NET Core および ASP.NET Framework の場合でも手順は同じです。

このチュートリアルでは、次の作業を行う方法について説明します。

- 既定でセキュリティ保護された App Service、SQL Database、Redis Cache アーキテクチャを作成します。

- マネージド ID と Key Vault 参照を使用して接続シークレットをセキュリティで保護する。

- サンプルの ASP.NET Core アプリを GitHub リポジトリから App Service にデプロイする。

- アプリケーション コードで App Service の接続文字列とアプリ設定にアクセスします。

- アプリケーション コードを更新して再デプロイする。

- 移行バンドルをアップロードしてデータベース スキーマを生成する。

- Azure から診断ログをストリーミングする。

- Azure portal でアプリを管理する。

- Azure Developer CLI を使用して、同じアーキテクチャをプロビジョニングし、デプロイする。

- GitHub Codespaces と GitHub Copilot を使用して開発ワークフローを最適化する。

前提条件

- アクティブなサブスクリプションが含まれる Azure アカウント。 Azure アカウントがない場合は、無料で作成できます。

- GitHub アカウント。 1 つ無料で取得することもできます。

- ASP.NET Core 開発に関する知識。

- (オプション) GitHub Copilot を試す場合は、GitHub Copilot アカウント。 30 日間の無料試用版が提供されています。

- アクティブなサブスクリプションが含まれる Azure アカウント。 Azure アカウントがない場合は、無料で作成できます。

- Azure Developer CLI がインストールされていること。 Azure Developer CLI が既にインストールされているため、Azure Cloud Shell の手順に従うことができます。

- ASP.NET Core 開発に関する知識。

- (オプション) GitHub Copilot を試す場合は、GitHub Copilot アカウント。 30 日間の無料試用版が提供されています。

最後までスキップする

このチュートリアルで Azure で実行されているサンプル アプリを表示したいだけである場合、Azure Cloud Shell で次のコマンドを実行し、プロンプトに従います。

dotnet tool install --global dotnet-ef

mkdir msdocs-app-service-sqldb-dotnetcore

cd msdocs-app-service-sqldb-dotnetcore

azd init --template msdocs-app-service-sqldb-dotnetcore

azd up

1.サンプルを実行する

最初に、開始点としてサンプルのデータ駆動型アプリを設定します。 便宜のために、サンプル リポジトリには開発コンテナー構成が含まれています。 開発コンテナーには、データベース、キャッシュ、サンプル アプリケーションに必要なすべての環境変数など、アプリケーションの開発に必要なすべてのものが含まれています。 開発コンテナーは、GitHub codespace で実行できます。つまり、Web ブラウザーを使用して任意のコンピューターでサンプルを実行できます。

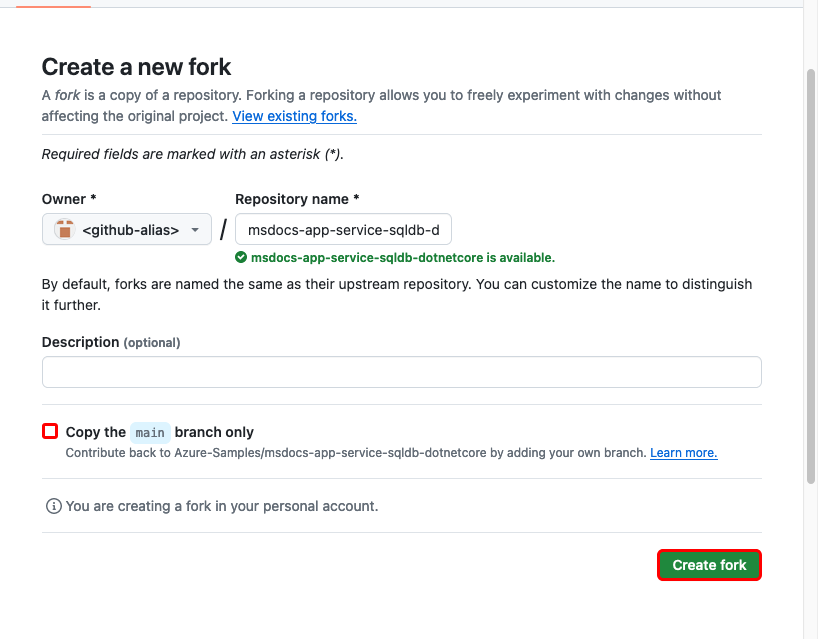

手順 1: 新しいブラウザー ウィンドウ内で次を実行します。

- GitHub アカウントにサインインします。

- https://github.com/Azure-Samples/msdocs-app-service-sqldb-dotnetcore/fork に移動します。

- [メイン ブランチのみをコピーする] をオフにします。 すべてのブランチが必要です。

- [Create fork] (フォークの作成) を選択します。

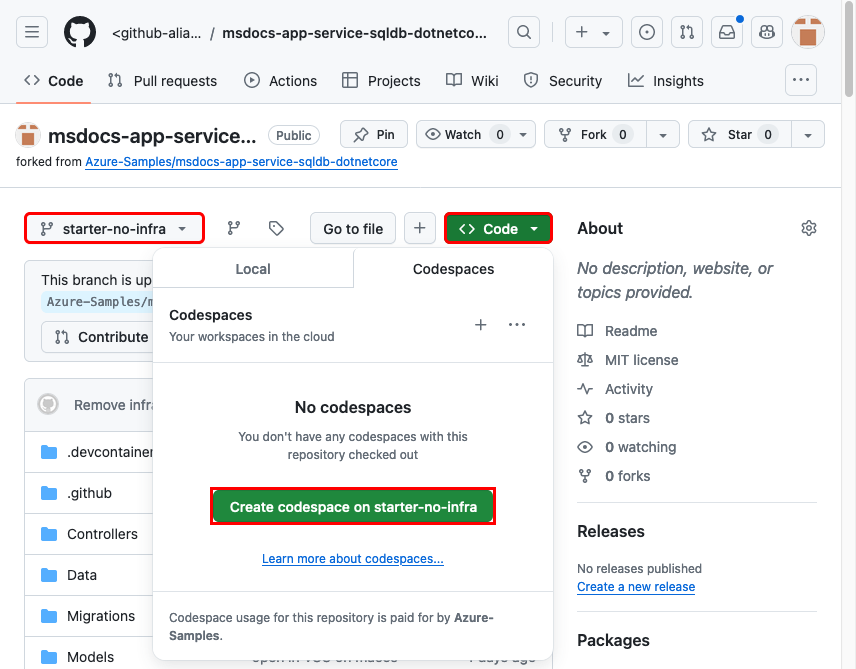

手順 2: GitHub フォークで、次の操作を行います。

- スターター ブランチの [メイン]>[starter-no-infra] を選択します。 このブランチにはサンプル プロジェクトだけが含まれており、Azure 関連のファイルや構成はありません。

- [コード]>[starter-no-infra に codespace を作成する] を選択します。 codespace の設定には数分かかります。

手順 3: codespace ターミナルで次のことを行います。

-

dotnet ef database updateを使用して、データベースの移行を実行します。 -

dotnet runを使用してアプリを実行します。 - ''

Your application running on port 5093 is available.'' という通知が表示されたら、[ブラウザーで開く] を選択します。 新しいブラウザー タブにサンプル アプリケーションが表示されるはずです。アプリケーションを停止するには、Ctrl+Cと入力します。

ヒント

このリポジトリについて GitHub Copilot に質問できます。 次に例を示します。

- @workspace このプロジェクトは何を行いますか?

- @workspace .devcontainer フォルダーは何を行いますか?

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

2. App Service、データベース、キャッシュを作成する

この手順では、Azure リソースを作成します。 このチュートリアルで使用する手順では、App Service、Azure SQL Database、および Azure Cache を含む、既定でセキュリティで保護された一連のリソースを作成します。 作成手順では、次のように指定します。

-

名前: Web アプリの名前。 これは、アプリの DNS 名の一部として

https://<app-name>-<hash>.<region>.azurewebsites.netの形式で使用されます。 - 世界でアプリを物理的に実行するためのリージョン。 これは、アプリの DNS 名の一部としても使用されます。

- アプリのランタイム スタック。 ここで、アプリに使う .NET のバージョンを選びます。

- アプリのホスティング プラン。 これは、アプリの一連の機能と容量のスケーリングを含む価格レベルです。

- アプリのリソース グループ。 リソース グループを使うと、アプリケーションに必要なすべての Azure リソースを (論理コンテナーに) グループ化できます。

Azure portal にサインインし、以下の手順に従って Azure App Service リソースを作成します。

手順 1: Azure portal 内で次を実行します。

- Azure portal の上部にある検索バーに「Web app database」と入力します。

- [Marketplace] の見出しの下にある [Web アプリとデータベース] というラベルの付いた項目を選びます。 作成ウィザードに直接移動することもできます。

手順 2:[Web アプリとデータベースの作成] ページ内で、このフォームに次のように入力します。

- "リソース グループ": [新規作成] を選び、msdocs-core-sql-tutorial と名付けます。

- [リージョン]: 近くの任意の Azure リージョン。

- "名前": msdocs-core-sql-XYZ。ここで XYZ は任意のランダムな 3 文字です。 この名前は Azure 全体で一意である必要があります。

- "ランタイム スタック": .NET 8 (LTS)。

- [エンジン]: SQLAzure。 Azure SQL Database は、フル マネージドのサービスとしてのプラットフォーム (PaaS) データベース エンジンであり、安定した最新バージョンの SQL Server で常に実行されています。

- "Azure Cache for Redis を追加しますか?": はい。

- [ホスティング プラン]: [Basic]。 準備ができたら、運用価格レベルにスケールアップできます。

- [Review + create](レビュー + 作成) を選択します。

- 検証が完了した後、 [作成] を選択します。

手順 3: このデプロイは完了するまでに数分かかります。 デプロイが完了したら、[リソースに移動] ボタンを選択します。 App Service アプリに直接移動しますが、次のリソースが作成されます。

- [リソース グループ]: 作成されたすべてのリソースのコンテナー。

- [App Service プラン]: App Service のコンピューティング リソースを定義します。 Basic レベルの Linux プランが作成されます。

- [App Service]: アプリを表し、App Service プランで実行されます。

- [仮想ネットワーク]: App Service アプリと統合され、バックエンド ネットワーク トラフィックを分離します。

- プライベート エンドポイント: 仮想ネットワーク内のキー コンテナー、データベース サーバー、Redis キャッシュのアクセス エンドポイント。

- ネットワーク インターフェイス: プライベート エンドポイントごとに 1 つのプライベート IP アドレスを表します。

- Azure SQL データベース サーバー: プライベート エンドポイントの背後からのみアクセスできます。

- Azure SQL Database: サーバー上にデータベースとユーザーが作成されます。

- Azure Cache for Redis: プライベート エンドポイントの背後からのみアクセスできます。

- キー コンテナー: プライベート エンドポイントの背後からのみアクセスできます。 App Service アプリのシークレットを管理するために使用されます。

- [プライベート DNS ゾーン]: 仮想ネットワーク内のキー コンテナー、データベース サーバー、Redis キャッシュの DNS 解決を可能にします。

3.セキュリティで保護された接続のシークレット

作成ウィザードにより、接続変数が .NET 接続文字列およびアプリ設定として既に自動的に生成されています。 ただし、セキュリティのベスト プラクティスは、App Service からシークレットを完全に排除することです。 シークレットをキー コンテナーに移動し、サービス コネクタのヘルプを使用してアプリ設定を [Key Vault 参照] に変更します。

ヒント

パスワードレス認証を使用するには、「代わりにマネージド ID を使用するように SQL Database 接続を変更するにはどうすればよいですか?」を参照してください。

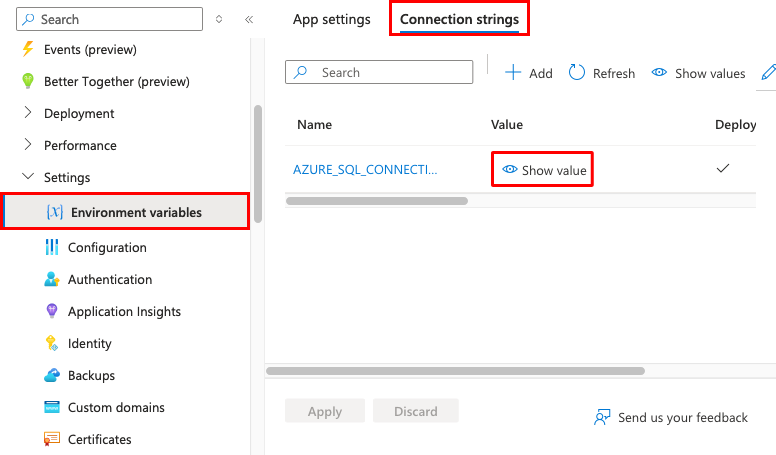

手順 1: 既存の接続文字列を取得する

- App Service ページの左側のメニューで、[設定] > [環境変数] > [接続文字列] を選択します。

- [AZURE_SQL_CONNECTIONSTRING] を選択します。

- [接続文字列の追加/編集] の [値] フィールドで、文字列の末尾にある Password= の部分を見つけます。

- 後で使用するために、Password= の後のパスワード文字列をコピーしておきます。 この接続文字列を使用すると、プライベート エンドポイントの背後でセキュリティ保護された SQL データベースに接続できます。 ただし、シークレットは App Service アプリに直接保存されますが、これは最適ではありません。 同様に、[アプリ設定] タブの Redis キャッシュ接続文字列にはシークレットが含まれています。 これを変更します。

手順 2: シークレットを安全に管理するためのキー コンテナーを作成する

- 上部の検索バーに「キー コンテナー」と入力し、[Marketplace]>[Key Vault] を選択します。

- [リソース グループ] で、[msdocs-core-sql-tutorial] を選択します。

- [キー コンテナー名] に、文字と数字のみで構成される名前を入力します。

- [リージョン] をリソース グループと同じ場所に設定します。

手順 3: プライベート エンドポイントを使用してキー コンテナーをセキュリティ保護する

- [ネットワーク] タブを選択します。

- [パブリック アクセスを有効にする] の選択を解除します。

- [プライベート エンドポイントを作成する] を選択します。

- [リソース グループ] で、[msdocs-core-sql-tutorial] を選択します。

- ダイアログの [場所] で、App Service アプリと同じ場所を選択します。

- [名前] に「msdocs-core-sql-XYZVvaultEndpoint」と入力します。

- [仮想ネットワーク] で、[msdocs-core-sql-XYZVnet] を選択します。

- [サブネット] で、[msdocs-core-sql-XYZSubnet] を選択します。

- [OK] を選択します。

- [Review + create](確認と作成) を選択し、次に [作成] を選択します。 キー コンテナーのデプロイが完了するまで待ちます。 "デプロイが完了しました" と表示されます。

手順 4:

- 上部の検索バーに「msdocs-core-sql」と入力し、次に msdocs-core-sql-XYZ という App Service リソースを選択します。

- [App Service] ページの左側にあるメニューで、[設定] > [サービス コネクタ] を選択します。 既に 2 つのコネクタが存在していますが、これらはアプリ作成ウィザードによって作成されたものです。

- SQL データベースのコネクタの横にあるチェックボックスをオンにし、[編集] を選択します。

- 認証 タブを選択します。

- [パスワード] に、先ほどコピーしたパスワードを貼り付けます。

- [シークレットを Key Vault に保存する] を選択します。

- [Key Vault 接続] で、[新規作成] を選択します。 [接続の作成] ダイアログが編集ダイアログの上に開きます。

手順 5: Key Vault の接続を確立する

- Key Vault 接続の [接続の作成] ダイアログの [キー コンテナー] で、前に作成したキー コンテナーを選びます。

- [確認および作成] を選択します。

- 検証が完了したら、[作成] を選択します。

手順 6: SQL データベース コネクタの設定を完了する

- defaultConnector の編集ダイアログに戻ります。 [認証] タブで、キー コンテナー コネクタが作成されるまで待ちます。 完了すると、Key Vault 接続ドロップダウンで自動的に選択されます。

- [次へ: ネットワーク] を選択します。

- [保存] を選択します。 "更新に成功しました" という通知が表示されるまで待ちます。

手順 7: キー コンテナーのシークレットを使用するための Redis コネクタを構成する

- [サービス コネクタ] ページで、Cache for Redis コネクタの横にあるチェックボックスをオンにし、[編集] を選択します。

- 認証 タブを選択します。

- [シークレットを Key Vault に保存する] を選択します。

- [Key Vault 接続] で、作成したキー コンテナーを選択します。

- [次へ: ネットワーク] を選択します。

- [ターゲット サービスへのアクセスを有効にするようにファイアウォール規則を構成する] を選択します。 アプリ作成ウィザードでは、プライベート エンドポイントを使用して SQL データベースが既にセキュリティで保護されています。

- [保存] を選択します。 "更新に成功しました" という通知が表示されるまで待ちます。

手順 8: キー コンテナー統合を確認する

- 左側のメニューで、[設定] > [環境変数] > [接続文字列] をもう一度選択します。

-

[AZURE_SQL_CONNECTIONSTRING] の横にある [値を表示] を選択します。 値は

@Microsoft.KeyVault(...)になります。これは、シークレットがキー コンテナーで管理されるようになったため、これがキー コンテナー参照であることを意味します。 - Redis の接続文字列を確認するには、[アプリ設定] タブを選択します。[AZURE_REDIS_CONNECTIONSTRING] の横にある [値を表示] を選択します。 この値も

@Microsoft.KeyVault(...)になっている必要があります。

まとめると、接続シークレットをセキュリティで保護するためのプロセスには次の作業が含まれます。

- App Service アプリの環境変数から接続シークレットを取得する。

- キー コンテナーを作成する。

- システム割り当てマネージド ID を使用して Key Vault 接続を作成する。

- キー コンテナーにシークレットを格納するようにサービス コネクタを更新する。

4.サンプル コードをデプロイする

この手順では、GitHub Actions を使用して GitHub のデプロイを構成します。 これは、App Service にデプロイする多くの方法の 1 つにすぎませんが、デプロイ プロセスで継続的インテグレーションを実現する優れた方法でもあります。 既定では、GitHub リポジトリに git push があるたびにビルドとデプロイのアクションが起動されます。

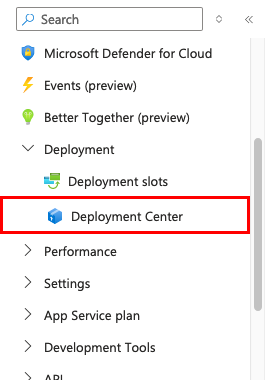

手順 1: 左側のメニューで、[デプロイ]>[デプロイ センター] を選択します。

手順 2: [デプロイ センター] ページで次のことを行います。

- [ソース] で、[GitHub] を選びます。 既定では、ビルド プロバイダーとして GitHub Actions が選ばれます。

- GitHub アカウントにサインインし、プロンプトに従って Azure を承認します。

- [組織] で、自分のアカウントを選びます。

- [リポジトリ] で、[msdocs-app-service-sqldb-dotnetcore] を選びます。

- [ブランチ] で、[starter-no-infra] を選択します。 これは、Azure 関連のファイルや構成を含まない、サンプル アプリで作業したのと同じブランチです。

- [認証の種類] で、[ユーザー割り当て ID] を選択します。

- 上部のメニューから、[保存] を選択します。

App Service は、選んだ GitHub リポジトリの

.github/workflowsディレクトリに、ワークフロー ファイルをコミットします。 既定では、デプロイ センターでは Microsoft Entra (OIDC 認証) を使用して、認証するワークフローのユーザー割り当て ID を作成します。 代替認証オプションについては、「GitHub Actions を使用した App Service へのデプロイ」を参照してください。

手順 3: サンプル フォークの GitHub codespace に戻り、git pull origin starter-no-infra を実行します。

これにより、新しくコミットされたワークフロー ファイルが codespace にプルされます。

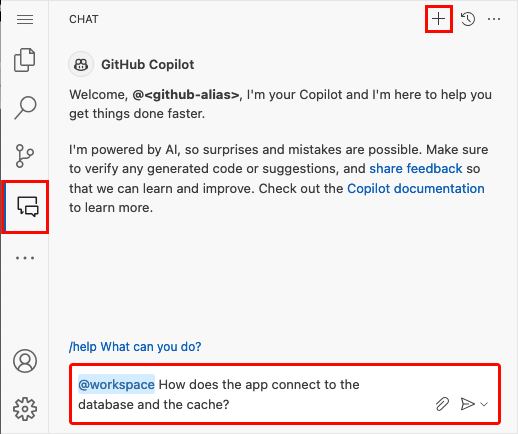

ステップ 4 (オプション 1: GitHub Copilot を使用する):

- [チャット] ビューを選択し、+ を選択して、新しいチャット セッションを開始します。

- "@workspace アプリはデータベースとキャッシュにどのように接続しますか?" と問い合わせられます。Copilot では、

MyDatabaseContextクラスとその "Program.cs" での構成方法について説明する場合があります。 - "運用モードでは、データベースに対して AZURE_SQL_CONNECTIONSTRING という接続文字列と、AZURE_REDIS_CONNECTIONSTRING* という名前のアプリ設定をアプリで使用する必要があります" と問い合わせられます。Copilot から、後述のオプション 2: GitHub Copilot を使用しないのステップと同様のコードの提案が示され、場合によっては "Program.cs" ファイルで変更を行うように指示されることもあります。

- エクスプローラーで "Program.cs" を開き、コード候補を追加します。 GitHub Copilot は毎回同じ応答を提供するわけではなく、常に正しいとは限りません。 その応答を微調整するために、さらに質問をする必要があるかもしれません。 ヒントについては、「自分の codespace で GitHub Copilot を使用して何ができますか?」を参照してください。

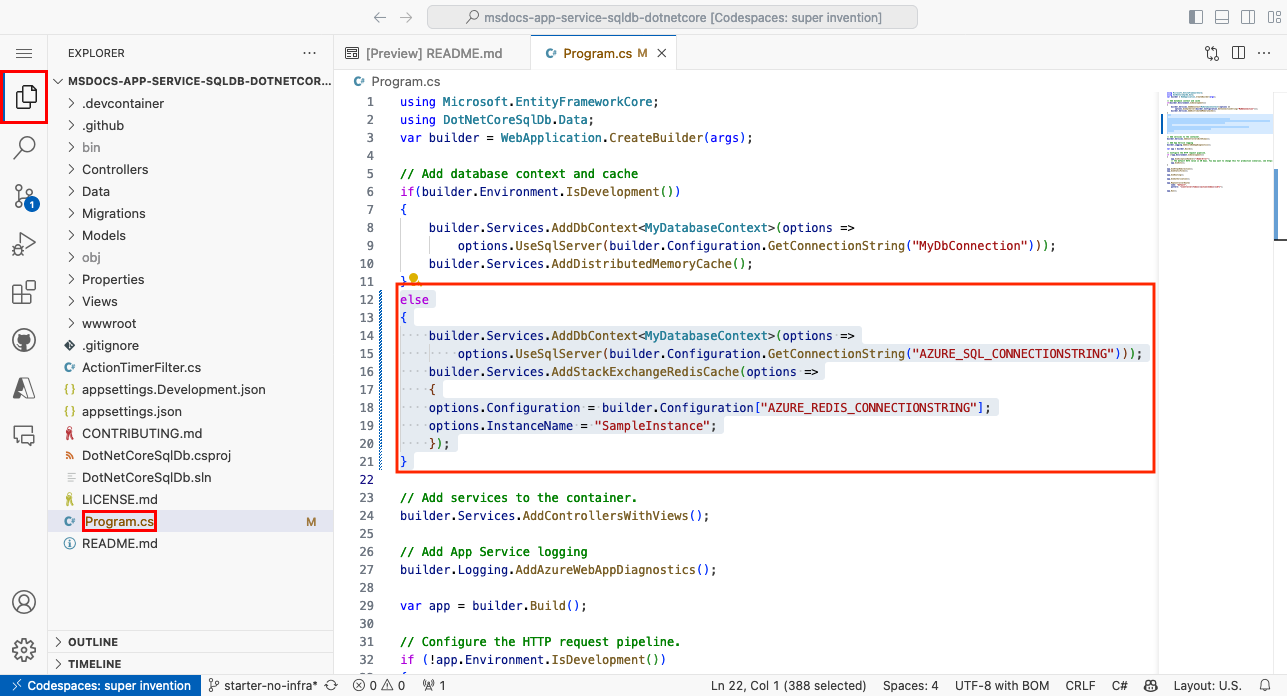

ステップ 4 (オプション 2: GitHub Copilot を使用しない):

- エクスプローラーで "Program.cs" を開きます。

- コメント化されたコード (行 12-21) を見つけ、それをコメント解除します。

このコードは、

AZURE_SQL_CONNECTIONSTRINGを使用してデータベースに接続し、アプリ設定AZURE_REDIS_CONNECTIONSTRINGを使用して Redis Cache に接続します。

ステップ 5 (オプション 1: GitHub Copilot を使用する):

- エクスプローラーで ".github/workflows/starter-no-infra_msdocs-core-sql-XYZ" を開きます。 このファイルは、App Service の作成ウィザードによって作成されました。

-

dotnet publishステップを強調表示し、 を選択します。

を選択します。 - Copilot が "dotnet ef をインストールしてから、同じ出力フォルダーに移行バンドルを作成します。" と問い合わせます

- 提案を受け入れる場合は、[Accept] を選択します。 GitHub Copilot は毎回同じ応答を提供するわけではなく、常に正しいとは限りません。 その応答を微調整するために、さらに質問をする必要があるかもしれません。 ヒントについては、「自分の codespace で GitHub Copilot を使用して何ができますか?」を参照してください。

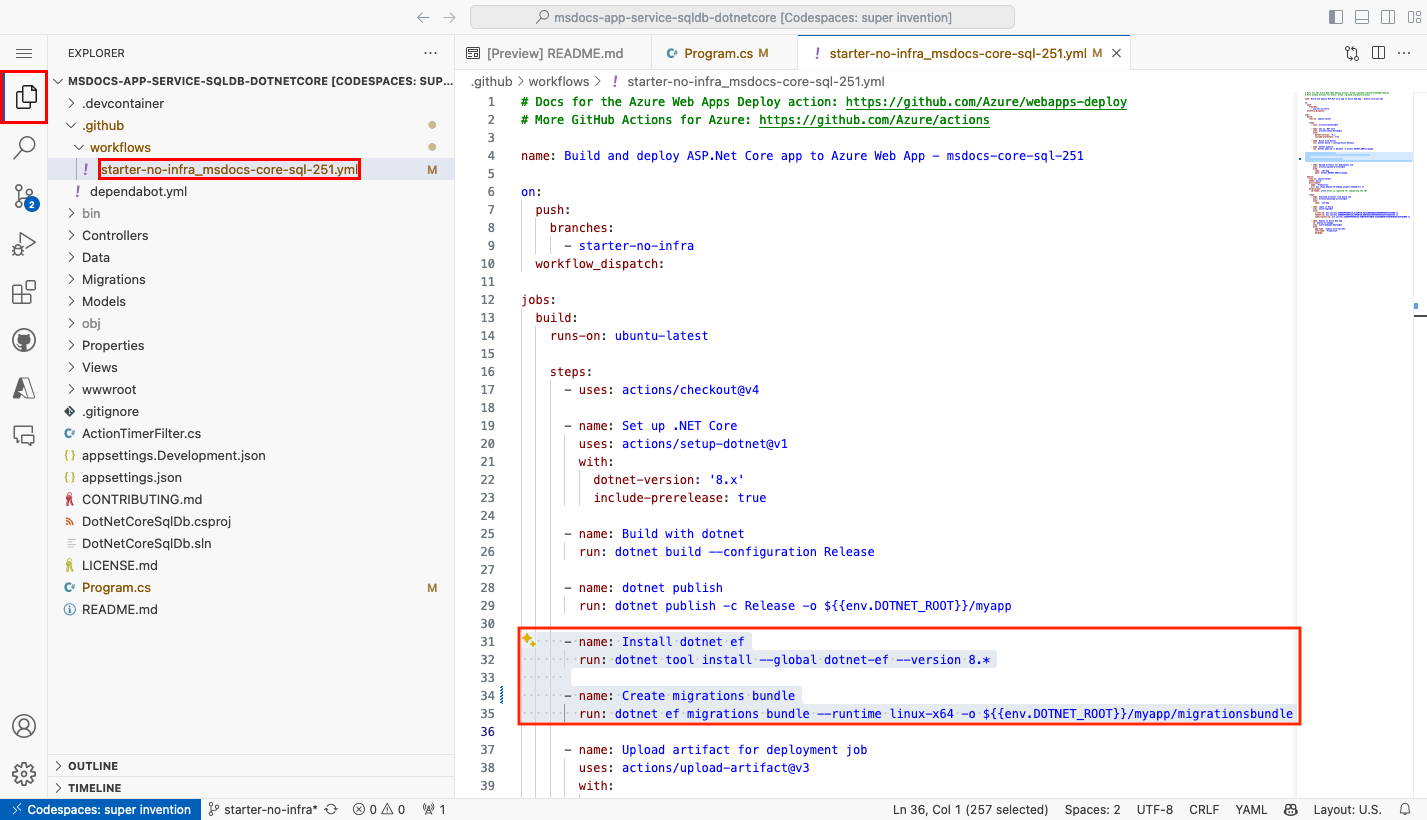

ステップ 5 (オプション 2: GitHub Copilot を使用しない):

- エクスプローラーで ".github/workflows/starter-no-infra_msdocs-core-sql-XYZ" を開きます。 このファイルは、App Service の作成ウィザードによって作成されました。

-

dotnet publishのステップで、コマンドdotnet tool install -g dotnet-ef --version 8.*を使用して、Entity Framework Core ツールをインストールするためのステップを追加します。 - 新しいステップで、デプロイ パッケージにデータベース移行バンドル (

dotnet ef migrations bundle --runtime linux-x64 -o ${{env.DOTNET_ROOT}}/myapp/migrationsbundle) を生成するための別のステップを追加します。 移行バンドルは自己完結型の実行可能ファイルであり、.NET SDK を必要とせずに運用環境で実行できます。 App Service linux コンテナーには .NET ランタイムのみ含まれており、.NET SDK は含まれていません。

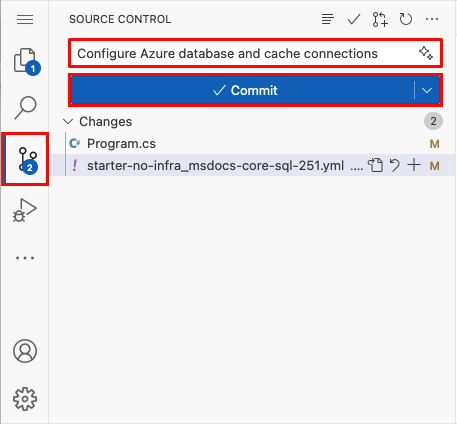

手順 6:

- [ソース管理] 拡張機能を選びます。

- テキスト ボックスに、

Configure Azure database and cache connectionsのようなコミット メッセージを入力します。 または、 を選択し、GitHub Copilot でコミット メッセージを生成します。

を選択し、GitHub Copilot でコミット メッセージを生成します。 - [コミット] を選択し、[はい] で確定します。

- [変更の同期 1] を選択し、[OK] で確認します。

手順 7: Azure portal 内の [デプロイ センター] ページ内に戻り、次のことを行います。

- [ログ] タブを選択し、[最新の情報に更新] を選択して、新しいデプロイの実行を確認します。

- デプロイの実行のログ項目で、最新のタイムスタンプを持つ [ビルドまたはデプロイ ログ] エントリを選びます。

手順 8: GitHub リポジトリに移動したら、GitHub アクションが実行されていることを確認します。 ワークフロー ファイルでは、ビルドとデプロイという 2 つの異なるステージを定義します。 GitHub が実行され、[Success] の状態が表示されるまで待ちます。 所要時間は約 5 分です。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

5.データベース スキーマを生成する

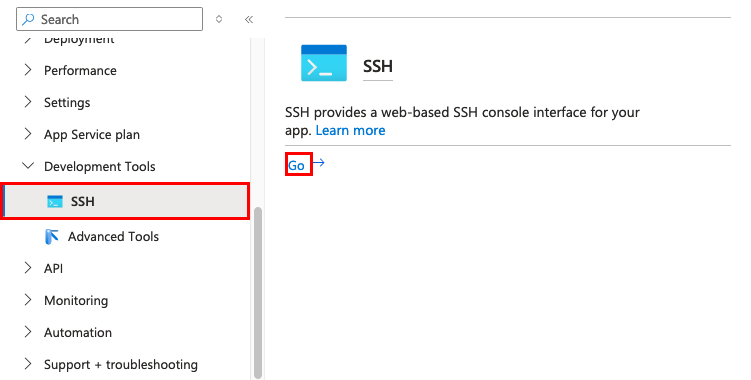

SQL Database が仮想ネットワークによって保護されている場合、dotnet データベースの移行を実行する最も簡単な方法は、SSH セッション内で App Service の Linux コンテナーを使用する方法です。

手順 1: [App Service] ページに戻り、左側のメニューで

- [開発ツール]>[SSH] を選択します。

- [Go] \(移動) を選択します。

手順 2: SSH セッション内で次を実行します。

-

cd /home/site/wwwrootを実行します。 デプロイされたすべてのファイルがここにあります。 - コマンド

./migrationsbundle -- --environment Productionを使用して、GitHub ワークフローによって生成された移行バンドルを実行します。 それに成功すると、App Service は SQL Database に正常に接続した状態になります。--environment Productionは、"Program.cs" で行ったコードの変更に対応します。

SSH セッションでは、 /home 内のファイルに対する変更のみが、アプリの再起動後も保持されます。

/home の外部の変更は永続化されません。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

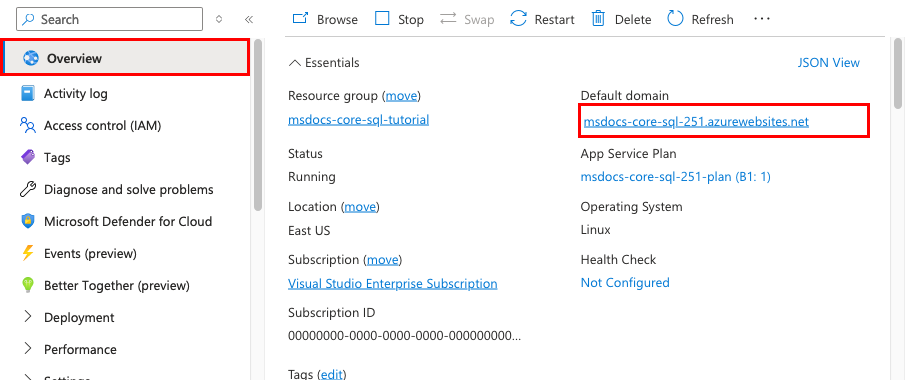

6.アプリの参照

手順 1: [App Service] ページ内で、次を実行します。

- 左側のメニューから [概要] を選びます。

- アプリの URL を選びます。

手順 2: この一覧にいくつかのタスクを追加します。 おめでとうございます。Azure SQL Database へのセキュリティで保護された接続を使用して、Web アプリが Azure App Service で実行されています。

ヒント

サンプル アプリケーションでは、キャッシュ アサイド パターンが実装されています。 2 回目にデータ ビューにアクセスしたとき、またはデータを変更した後に同じページを再度読み込む場合、データベースではなくキャッシュからデータを読み込むため、Web ページの処理時間には、はるかに短い時間が表示されます。

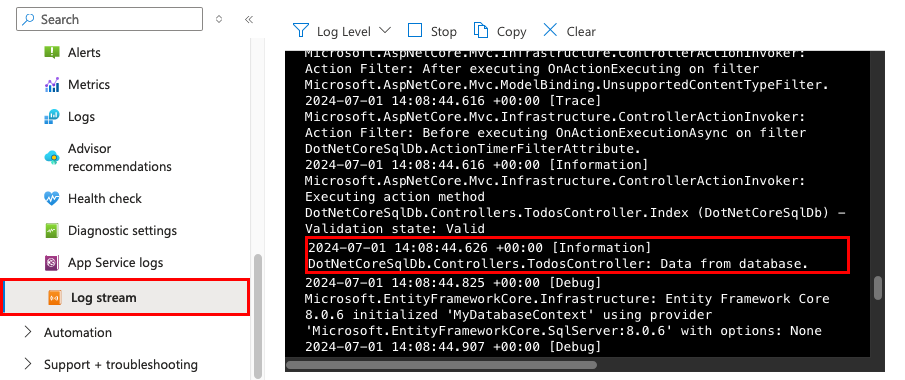

7.診断ログをストリーミングする

Azure App Service はコンソール ログをすべてキャプチャするので、アプリケーションに関する問題の診断に役立ちます。 サンプル アプリには、この機能を示すために、各エンドポイントのログ コードが含まれています。

手順 1: [App Service] ページ内で、次を実行します。

- 左側のメニューから [監視]>[App Service ログ] を選択します。

- [アプリケーション ログ記録] で [ファイル システム] を選びます。

- 上部のメニューから、[保存] を選択します。

手順 2:左側のメニューから [ログ ストリーム] を選択します。 プラットフォーム ログとコンテナー内のログを含む、アプリのログが表示されます。

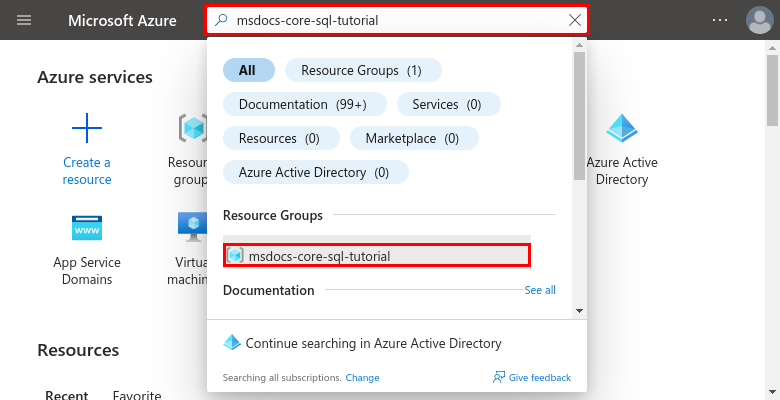

8.リソースをクリーンアップする

完了したら、リソース グループを削除することで、Azure サブスクリプションからすべてのリソースを削除できます。

手順 1: Azure portal の上部にある検索バーで次を行います。

- リソース グループ名を入力します。

- リソース グループを選択します。

手順 2: [リソース グループ] ページ内で、[リソース グループの削除] を選びます。

ステップ 3:

- リソース グループの名前を入力して、削除を確定します。

- [削除] を選択します。

2.Azure リソースを作成してサンプル アプリをデプロイする

このステップでは、Azure リソースを作成し、サンプル アプリを App Service on Linux にデプロイします。 このチュートリアルで使用する手順では、App Service、Azure SQL Database、および Azure Cache for Redis を含む、既定でセキュリティで保護された一連のリソースを作成します。

開発コンテナーには、既に Azure Developer CLI (AZD) が含まれています。

リポジトリのルートから、

azd initを実行します。azd init --template dotnet-app-service-sqldb-infraメッセージが表示されたら、次の回答を入力します。

Question Answer The current directory is not empty. (現在のディレクトリが空ではありません。) Would you like to initialize a project here in '<your-directory>'? ('<ディレクトリ>' でプロジェクトを初期化しますか?) Y What would you like to do with these files? (これらのファイルをどうしますか?) Keep my existing files unchanged (既存のファイルを変更しないでそのままにする) Enter a new environment name (新しい環境の名前を入力してください) 一意の名前を入力します。 AZD テンプレートでは、この名前を Azure での Web アプリの DNS 名の一部として使用します ( <app-name>-<hash>.azurewebsites.net)。 英数字とハイフンを使用できます。azd auth loginコマンドを実行し、プロンプトに従って Azure にサインインします。azd auth login必要な Azure リソースを作成し、

azd upコマンドを使用してアプリ コードをデプロイします。 プロンプトに従って、Azure リソースの目的のサブスクリプションと場所を選択します。azd upazd upコマンドが完了するまで約 15 分かかります (大部分の時間は Redis キャッシュに費やされます)。 また、アプリケーション コードのコンパイルとデプロイも行われますが、後でコードを変更して App Service で動作するようにします。 実行中、このコマンドは、Azure のデプロイへのリンクを含む、プロビジョニングとデプロイのプロセスに関するメッセージを提供します。 完了すると、コマンドはデプロイ アプリケーションへのリンクも表示します。この AZD テンプレートには、次の Azure リソースを使用して既定でセキュリティ保護されたアーキテクチャを生成するファイル (azure.yaml と infra ディレクトリ) が含まれています。

- [リソース グループ]: 作成されたすべてのリソースのコンテナー。

- [App Service プラン]: App Service のコンピューティング リソースを定義します。 Basic レベルの Linux プランが作成されます。

- [App Service]: アプリを表し、App Service プランで実行されます。

- [仮想ネットワーク]: App Service アプリと統合され、バックエンド ネットワーク トラフィックを分離します。

- プライベート エンドポイント: 仮想ネットワーク内のキー コンテナー、データベース サーバー、Redis キャッシュのアクセス エンドポイント。

- ネットワーク インターフェイス: プライベート エンドポイントごとに 1 つのプライベート IP アドレスを表します。

- Azure SQL データベース サーバー: プライベート エンドポイントの背後からのみアクセスできます。

- Azure SQL Database: サーバー上にデータベースとユーザーが作成されます。

- Azure Cache for Redis: プライベート エンドポイントの背後からのみアクセスできます。

- キー コンテナー: プライベート エンドポイントの背後からのみアクセスできます。 App Service アプリのシークレットを管理するために使用されます。

- [プライベート DNS ゾーン]: 仮想ネットワーク内のキー コンテナー、データベース サーバー、Redis キャッシュの DNS 解決を可能にします。

コマンドによるリソースの作成とアプリケーション コードのデプロイが初めて完了したときには、デプロイされたサンプル アプリはまだ機能しません。これは、Azure のデータベースに接続するために少し変更を加える必要があるためです。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

3.接続文字列を確認する

ヒント

既定の SQL データベース接続文字列では、SQL 認証が使用されます。 より安全なパスワードレス認証については、マネージド ID を使用するように SQL Database 接続を変更する方法に関する記事をご覧ください。

使用している AZD テンプレートにより、接続変数がアプリ設定として既に自動的に生成されており、それらが便宜のためにターミナルに出力されます。 アプリの設定は、接続のシークレットをコード リポジトリに残さないための 1 つの方法です。

AZD の出力で、設定

AZURE_SQL_CONNECTIONSTRINGとAZURE_REDIS_CONNECTIONSTRINGを見つけます。 設定名のみが表示されます。 これらは、AZD の出力では次のようになります。App Service app has the following connection strings: - AZURE_SQL_CONNECTIONSTRING - AZURE_REDIS_CONNECTIONSTRING - AZURE_KEYVAULT_RESOURCEENDPOINT - AZURE_KEYVAULT_SCOPEAZURE_SQL_CONNECTIONSTRINGには、Azure の SQL データベースへの接続文字列が含まれており、AZURE_REDIS_CONNECTIONSTRINGには、Azure Redis Cache への接続文字列が含まれています。 これは、後でコードで使用する必要があります。便宜のために、AZD テンプレートでは、アプリのアプリ設定ページへの直接リンクが示されます。 そのリンクを見つけ、それを新しいブラウザー タブで開きます。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

4.サンプル コードを変更して再デプロイする

GitHub codespace で、[チャット] ビューを選択し、次に [+] を選択して、新しいチャット セッションを開始します。

"@workspace アプリはデータベースとキャッシュにどのように接続しますか?" と問い合わせられます。Copilot では、

MyDatabaseContextクラスとその "Program.cs" での構成方法について説明する場合があります。"運用モードでは、データベースに対して AZURE_SQL_CONNECTIONSTRING という接続文字列と、AZURE_REDIS_CONNECTIONSTRING* という名前のアプリ設定をアプリで使用する必要があります" と問い合わせられます。Copilot から、後述のオプション 2: GitHub Copilot を使用しないのステップと同様のコードの提案が示され、場合によっては "Program.cs" ファイルで変更を行うように指示されることもあります。

エクスプローラーで "Program.cs" を開き、コード候補を追加します。

GitHub Copilot は毎回同じ応答を提供するわけではなく、常に正しいとは限りません。 その応答を微調整するために、さらに質問をする必要があるかもしれません。 ヒントについては、「自分の codespace で GitHub Copilot を使用して何ができますか?」を参照してください。

これらの変更をデプロイする前に、移行バンドルを生成する必要があります。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

5.データベース スキーマを生成する

SQL Database は仮想ネットワークによって保護されているため、データベースの移行を実行する最も簡単な方法は、SSH セッション内で App Service コンテナーを使うことです。 ただし、App Service Linux コンテナーには .NET SDK がないため、データベース移行を実行する最も簡単な方法は、自己完結型の移行バンドルをアップロードすることです。

次のコマンドを使用して、プロジェクトの移行バンドルを生成します。

dotnet ef migrations bundle --runtime linux-x64 -o migrationsbundleヒント

サンプル アプリケーション (DotNetCoreSqlDb.csproj を参照) は、この migrationsbundle ファイルを含むように構成されています。

azd packageステージでは、migrationsbundle がデプロイ パッケージに追加されます。azd upを使用してすべての変更をデプロイします。azd upAZD の出力で、SSH セッションの URL を見つけ、ブラウザーでそこに移動します。 出力では次のようになります。

Open SSH session to App Service container at: https://<app-name>.scm.azurewebsites.net/webssh/host

SSH セッションで、次のコマンドを実行します。

cd /home/site/wwwroot ./migrationsbundle -- --environment Productionそれに成功すると、App Service はデータベースに正常に接続した状態になります。

--environment Productionは、"Program.cs" で行ったコードの変更に対応します。Note

/home内のファイルへの変更のみが、アプリの再起動後も保持されます。/homeの外部の変更は永続化されません。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

6.アプリの参照

AZD の出力で、アプリの URL を見つけ、ブラウザーでそこに移動します。 URL は、AZD の出力では次のようになります。

Deploying services (azd deploy) (✓) Done: Deploying service web - Endpoint: https://<app-name>-<hash>.azurewebsites.net/

一覧にいくつかのタスクを追加します。

おめでとうございます。Azure SQL Database へのセキュリティで保護された接続を使用して、Web アプリが Azure App Service で実行されています。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

7.診断ログをストリーミングする

Azure App Service はコンソール ログをキャプチャできるので、アプリケーションに関する問題の診断に役立ちます。 便宜のために、AZD テンプレートでは、既にローカル ファイル システムへのログ記録が有効になっており、それらのログが Log Analytics ワークスペースに配布されています。

次のスニペットに示すように、このサンプル アプリケーションには、この機能を示す標準のログ記録ステートメントが含まれています。

public async Task<IActionResult> Index()

{

var todoItems = await _cache.GetAsync(_TodoItemsCacheKey);

if (todoItems != null)

{

_logger.LogInformation("Data from cache.");

var todoList = JsonConvert.DeserializeObject<List<Todo>>(Encoding.UTF8.GetString(todoItems));

return View(todoList);

}

else

{

_logger.LogInformation("Data from database.");

var todoList = await _context.Todo.ToListAsync();

var serializedTodoList = JsonConvert.SerializeObject(todoList);

await _cache.SetAsync(_TodoItemsCacheKey, Encoding.UTF8.GetBytes(serializedTodoList));

return View(todoList);

}

}

AZD の出力で、App Service ログをストリーミングするためのリンクを見つけ、ブラウザーでそこに移動します。 このリンクは、AZD の出力では次のようになります。

Stream App Service logs at: https://portal.azure.com/#@/resource/subscriptions/<subscription-guid>/resourceGroups/<group-name>/providers/Microsoft.Web/sites/<app-name>/logStream

Java アプリのログ記録の詳細については、一連の「.NET、Node.js、Python、Java アプリケーション用の Azure Monitor OpenTelemetry を有効にする」をご覧ください。

問題がある場合は、 「トラブルシューティング」セクションを確認してください。

8.リソースをクリーンアップする

現在のデプロイ環境内のすべての Azure リソースを削除するには、azd down を実行し、プロンプトに従います。

azd down

トラブルシューティング

- Azure SQL Database のポータル デプロイ ビューに競合状態が表示される

- Azure portal で、Web アプリのログ ストリーム UI にネットワーク エラーが表示される

-

ブラウザーの SSH セッションに

SSH CONN CLOSEDが表示される -

ポータルのログ ストリーム ページに

Connected!が表示されるが、ログは表示されない

Azure SQL Database のポータルデプロイ ビューに競合状態が表示される

サブスクリプションや選択したリージョンによっては、Azure SQL Database のデプロイの状態が Conflict になり、[操作の詳細] に次のメッセージが表示されることがあります。

Location '<region>' is not accepting creation of new Windows Azure SQL Database servers at this time.

このエラーの原因である可能性が最も高いのは、選択したリージョンのサブスクリプションに対する制限です。 デプロイのために別のリージョンを選択してみてください。

Azure portal で、Web アプリのログ ストリーム UI にネットワーク エラーが表示される

また、このエラーが発生することがあります。

Unable to open a connection to your app. This may be due to any network security groups or IP restriction rules that you have placed on your app. To use log streaming, please make sure you are able to access your app directly from your current network.

これは通常、アプリが最初に起動されたときの一時的なエラーです。 数分待ってからもう一度確認します。

ブラウザーの SSH セッションで SSH CONN CLOSED が表示される

Linux コンテナーが起動するまでに数分かかります。 数分待ってからもう一度確認します。

ポータル ログ ストリーム ページには Connected! が表示されますが、ログは表示されません

診断ログを構成すると、アプリが再起動されます。 ブラウザーで変更を有効にするには、ページの更新が必要になる場合があります。

よく寄せられる質問

- この設定にはいくらかかりますか。

- 仮想ネットワークの背後でセキュリティで保護されている Azure SQL Database サーバーに他のツールで接続するにはどうすればよいですか?

- GitHub Actions でのローカル アプリの開発はどのように行いますか。

- GitHub Actions のデプロイ中に発生したエラーをデバッグする方法を教えてください

- 代わりにマネージド ID を使用するように SQL Database 接続を変更するにはどうすればよいですか?

- ユーザー割り当て ID を作成するためのアクセス許可がありません

- 自分のコードスペースで GitHub Copilot を使用して何ができますか?

この設定にはいくらかかりますか。

作成したリソースの価格は次のとおりです。

- App Service プランは Basic レベルで作成され、スケールアップまたはスケールダウンできます。 「App Service の価格」をご覧ください。

- Azure SQL Database は、最小限のコアを持つ Standard シリーズ ハードウェア上の汎用サーバーレス層で作成されます。 コストは少額であり、他のリージョンに配布することもできます。 最大サイズを小さくすることでコストをさらに最小化することも、サービス レベル、コンピューティング レベル、ハードウェア構成、コア数、データベース サイズ、ゾーン冗長性を調整してスケールアップすることもできます。 「Azure SQL Database の価格」を参照してください。

- Azure Cache for Redis は、最小キャッシュ サイズの Basic レベルで作成されます。 このレベルには少ないコストがかかります。 高い可用性、クラスタリング、およびその他の機能のために、より高いパフォーマンス レベルにスケールアップできます。 「Azure Cache for Redis の価格」を参照してください。

- 仮想ネットワークでは、ピアリングなどの追加機能を構成しない限り、料金は発生しません。 「Azure Virtual Network の価格」を参照してください。

- プライベート DNS ゾーンでは、少額の料金が発生します。 「Azure DNS の価格」を参照してください。

仮想ネットワークの背後でセキュリティで保護されている Azure SQL Database サーバーに他のツールで接続するにはどうすればよいですか?

- コマンドライン ツールからの基本的なアクセスには、アプリの SSH ターミナルから

sqlcmdを実行できます。 アプリのコンテナーにはsqlcmdが付属していないため、手動でインストールする必要があります。 インストールされたクライアントは、アプリの再起動後は保持されない点に注意してください。 - SQL Server Management Studio クライアントまたは Visual Studio から接続するには、お使いのマシンが仮想ネットワーク内にある必要があります。 たとえば、サブネットの 1 つに接続されている Azure VM、または Azure 仮想ネットワークとサイト間 VPN で接続されているオンプレミス ネットワーク内のマシンが該当します。

GitHub Actions でのローカル アプリの開発はどのように行いますか。

App Service から自動生成されたワークフロー ファイルを例にとると、git push ごとに新しいビルドとデプロイの実行が起動されます。 GitHub リポジトリのローカル クローンから、必要な更新を行い、それを GitHub にプッシュします。 次に例を示します。

git add .

git commit -m "<some-message>"

git push origin main

GitHub Actions のデプロイ中に発生したエラーをデバッグする方法を教えてください

自動生成された GitHub ワークフロー ファイルでステップが失敗した場合は、失敗したコマンドを変更して、より詳細な出力を生成してみてください。 たとえば、dotnet オプションを追加することで、任意の -v コマンドからより多くの出力を取得できます。 変更をコミットおよびプッシュして、App Service への別のデプロイをトリガーします。

ユーザー割り当て ID を作成するためのアクセス許可がありません

「デプロイ センターから GitHub Actions デプロイを設定する」を参照してください。

代わりにマネージド ID を使用するように SQL Database 接続を変更するにはどうすればよいですか?

SQL データベースへの既定の接続文字列は Service Connector によって、"defaultConnector" という名前で管理され、SQL 認証が使用されます。 マネージド ID を使用する接続に置き換えるには、プレースホルダーを置き換えた後 cloud shell で次のコマンドを実行します。

az extension add --name serviceconnector-passwordless --upgrade

az sql server update --enable-public-network true

az webapp connection delete sql --connection defaultConnector --resource-group <group-name> --name <app-name>

az webapp connection create sql --connection defaultConnector --resource-group <group-name> --name <app-name> --target-resource-group <group-name> --server <database-server-name> --database <database-name> --client-type dotnet --system-identity --config-connstr true

az sql server update --enable-public-network false

既定では、コマンド az webapp connection create sql --client-type dotnet --system-identity --config-connstr は次の処理を行います。

- SQL Database サーバーの Microsoft Entra ID 管理者としてユーザーを設定します。

- システム割り当てマネージド ID を作成し、データベースへのアクセスを許可します。

-

AZURE_SQL_CONNECTIONGSTRINGという名前のパスワードなしの接続文字列を生成します。この接続文字列は、チュートリアルの最後にアプリで既に使用されています。

これで、アプリは SQL データベースに接続できるようになります。 その他の情報については、マネージド ID を使用してシークレットなしで App Service から Azure データベースに接続するに関する記事をご覧ください。

ヒント

パブリック ネットワーク接続を有効にしたくない場合はどうすればよいですか? サブスクリプションにオーナー ロールの割り当てがある場合は仮想ネットワークと統合された Azure Cloud Shell からコマンドを実行することで、az sql server update --enable-public-network true をスキップできます。

仮想ネットワークによってセキュリティ保護されたデータベースに必要なアクセス権を ID に付与する場合、az webapp connection create sql はデータベース サーバーへの Entra ID 認証を使用した直接接続が必要とします。 既定では Azure Cloud Shell には、ネットワークで保護されたデータベースへのこのアクセス権がありません。

自分のコードスペースで GitHub Copilot を使用して何ができますか?

コードスペースを作成したときに、既に GitHub Copilot チャット ビューが表示されていることに気付かれたかもしれません。 便宜のために、GitHub Copilot チャット拡張機能をコンテナー定義 (.devcontainer/devcontainer.json を参照) に含めています。 ただし、GitHub Copilot アカウント (30 日間の無料試用版を利用できます) が必要です。

GitHub Copilot に話しかけるときのヒントを、いくつか次に示します。

- 1 つのチャット セッションでは、質問と回答は相互に基づいて構築されていくので、質問を調整すると、得られる回答を絞り込むことができます。

- 既定では、GitHub Copilot からリポジトリ内のファイルにはアクセスできません。 ファイルに関する質問を問い合わせるには、まず、エディターでファイルを開きます。

- GitHub Copilot がその回答を準備するときにリポジトリ内のすべてのファイルにアクセスできるようにするには、

@workspaceで質問を開始します。 詳細については、Use the @workspace agentを参照してください。 - チャット セッションでは、GitHub Copilot は変更を提案でき、場合によっては (

@workspaceを使用して) 変更を行う箇所も提案できますが、変更を行うことはできません。 提案された変更を追加してテストするかどうかは、ご自身が決める必要があります。

次のように、得られる回答を微調整するために役立つことが他にもあります。

- このコードを運用モードのみで実行する必要があります。

- このコードを、ローカルではなく Azure App Service でのみ実行したいと考えています。

- --output-path パラメーターはサポートされていないようです。

関連するコンテンツ

次のチュートリアルに進み、カスタム ドメインと証明書を使用してアプリをセキュリティで保護する方法を学習してください。

または、他のリソースを参照してください。

![[Web アプリとデータベース] ウィザードで新しいアプリとデータベースを構成する方法を示すスクリーンショット。](media/tutorial-dotnetcore-sqldb-app/azure-portal-create-app-sqldb-2.png)

![Azure portal の [リソースグループの削除] ボタンの場所を示すスクリーンショット。](media/tutorial-dotnetcore-sqldb-app/azure-portal-clean-up-resources-2.png)