Azure AI Content Safety による保存データの暗号化

Azure AI Content Safety は、データがクラウドに永続化されるときに、それを自動的に暗号化します。 暗号化によってデータが保護され、組織のセキュリティとコンプライアンスのコミットメントを満たすことができます。 この記事では、Azure AI Content Safety が保存データの暗号化を処理する方法について説明します。

Azure AI サービスの暗号化について

Azure AI Content Safety は、Azure AI サービスの一部です。 Azure AI サービス データは、FIPS 140-2 に準拠する 256 ビット AES 暗号化を使用して暗号化および暗号化解除されます。 暗号化と暗号化解除は透過的であり、暗号化とアクセスはユーザーによって管理されます。 データは既定でセキュリティ保護され、暗号化を利用するためにコードまたはアプリケーションを変更する必要はありません。

暗号化キーの管理について

サブスクリプションでは、Microsoft が管理する暗号化キーが既定で使用されます。 カスタマー マネージド キー (CMK) と呼ばれるユーザー独自のキーを使用してサブスクリプションを管理するオプションもあります。 CMK を使用すると、アクセス制御の作成、ローテーション、無効化、取り消しを、いっそう柔軟に行うことができます。 また、データを保護するために使われる暗号化キーを監査することもできます。

Azure Key Vault でのカスタマー マネージド キー

カスタマー マネージド キー (CMK、Bring Your Own Key (BYOK) とも呼ばれます) を使用すると、アクセス制御の作成、ローテーション、無効化、取り消しを、いっそう柔軟に行うことができます。 また、データを保護するために使われる暗号化キーを監査することもできます。

カスタマー マネージド キーを格納するには、Azure Key Vault を使用する必要があります。 独自のキーを作成してキー コンテナーに格納することも、Azure Key Vault API を使ってキーを生成することもできます。 Azure AI サービスのリソースとキー コンテナーは、同じリージョンの同じ Microsoft Entra テナント内に存在する必要がありますが、サブスクリプションは異なっていてもかまいません。 Azure Key Vault の詳細については、「Azure Key Vault とは」をご覧ください。

カスタマー マネージド キーを有効化するには、キー コンテナーで [論理的な削除] と [Do Not Purge] (消去しない) の両方のプロパティも有効にする必要があります。

Azure AI サービスの暗号化では、サイズが 2048 の RSA キーのみがサポートされています。 キーの詳細については、「Azure Key Vault のキー、シークレット、証明書について」の「Key Vault のキー」を参照してください。

リソース用にカスタマー マネージド キーを有効にする

Azure portal でカスタマー マネージド キーを有効にするには、次の手順のようにします。

- Azure AI サービス リソースに移動します。

- 左側の [暗号化] を選択します。

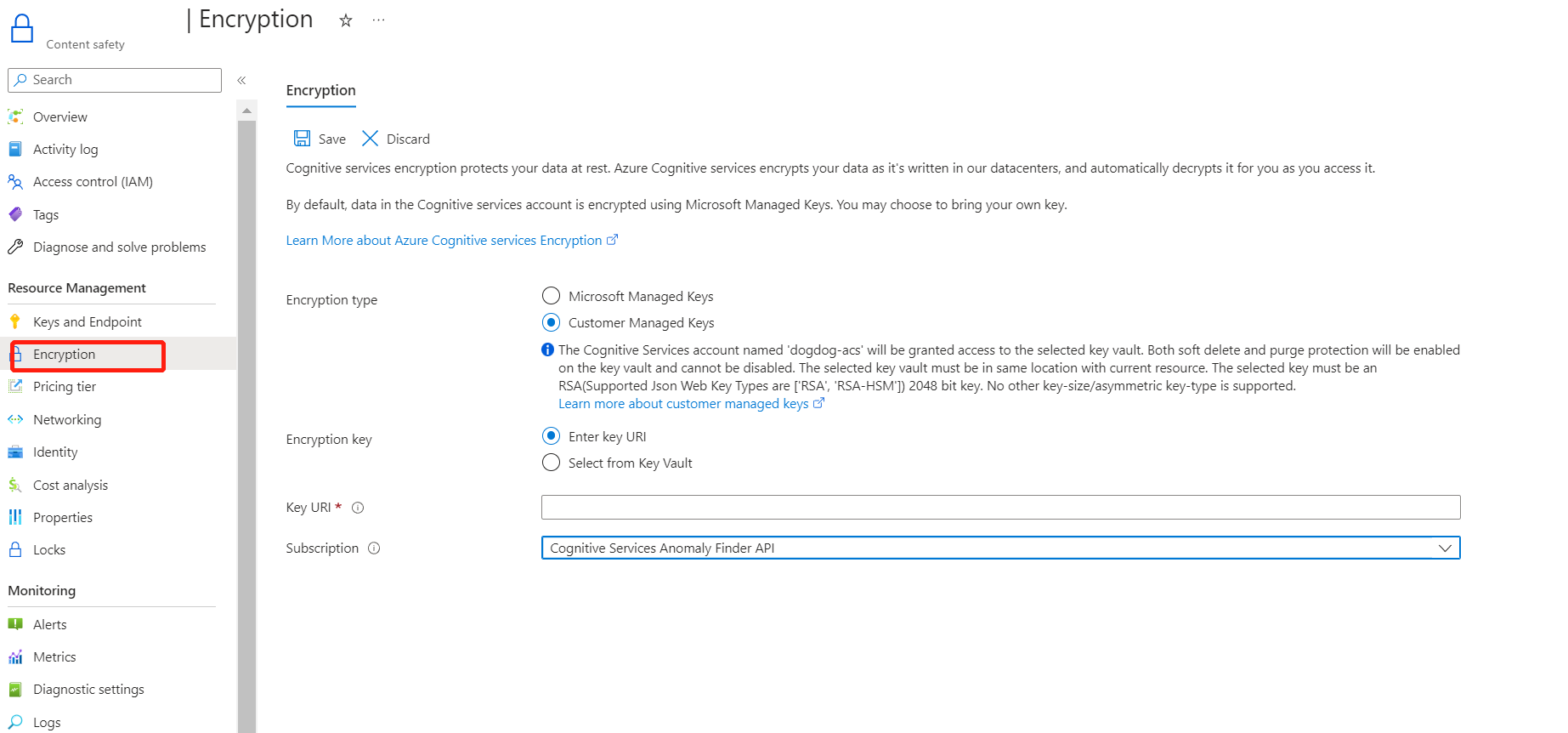

- [暗号化の種類] で、次のスクリーンショットに示すように、[カスタマー マネージド キー] を選択します。

キーを指定する

カスタマー マネージド キーを有効にした後で、キーと Azure AI サービス リソースの関連付けを指定することができます。

URI としてキーを指定するには、次の手順のようにします。

Azure portal で自分のキー コンテナーに移動します。

[設定] で [キー] を選択します。

目的のキーを選択し、キーを選択してそのバージョンを表示します。 そのバージョンの設定を表示するには、キーのバージョンを選択します。

URI を示す [キー識別子] の値をコピーします。

![キー バージョンの Azure portal ページのスクリーンショット。[キー識別子] ボックスに、キー URI のプレースホルダーが含まれています。](../../media/cognitive-services-encryption/key-uri-portal.png)

Azure AI サービス リソースに戻り、[暗号化] を選択します。

[暗号化キー] で、[キー URI の入力] を選択します。

コピーした URI を [キー URI] ボックスに貼り付けます。

![Azure AI サービス リソースの [暗号化] ページのスクリーンショット。[キー URI の入力] オプションが選択されていて、[キーの URI] ボックスに値が入力されています。](../../media/cognitive-services-encryption/ssecmk2.png)

[サブスクリプション] で、キー コンテナーを含むサブスクリプションを選択します。

変更を保存。

キーのバージョンを更新する

キーの新しいバージョンを作成した場合、その新しいバージョンを使用するには、Azure AI サービス リソースを更新します。 次の手順のようにします。

- Azure AI サービス リソースに移動し、[暗号化] を選択します。

- 新しいキーのバージョンの URI を入力します。 または、キー コンテナーを選択してからキーを再び選択して、バージョンを更新してもかまいません。

- 変更を保存します。

別のキーを使用する

暗号化に使用するキーを変更するには、次の手順に従います。

- Azure AI サービス リソースに移動し、[暗号化] を選択します。

- 新しいキーの URI を入力します。 キー コンテナーを選択してから新しいキーを選択することもできます。

- 変更を保存します。

カスタマー マネージド キーをローテーションする

Key Vault のカスタマー マネージド キーは、お使いのコンプライアンス ポリシーに従ってローテーションすることができます。 キーをローテーションするときは、新しいキー URI を使用するように Azure AI サービス リソースを更新する必要があります。 Azure portal で新しいバージョンのキーを使用するようにリソースを更新する方法については、「キーのバージョンを更新する」のセクションを参照してください。

キーをローテーションしても、リソースでのデータの再暗号化はトリガーされません。 ユーザーからのそれ以上のアクションは必要ありません。

カスタマー マネージド キーを取り消す

カスタマー マネージド キーへのアクセス権を取り消すには、PowerShell または Azure CLI を使用します。 詳細については、Azure Key Vault PowerShell に関する記事、または Azure Key Vault CLI に関する記事を参照してください。 アクセス権を取り消すと、Azure AI サービスで暗号化キーにアクセスできなくなるため、Azure AI サービス リソース内のすべてのデータへのアクセスが事実上ブロックされます。

カスタマー マネージド キーを無効にする

カスタマー マネージド キーを無効にすると、Azure AI サービス リソースはそれ以降、Microsoft マネージド キーを使用して暗号化されます。 カスタマー マネージド キーを無効にするには、次の手順を実行します。

- Azure AI サービス リソースに移動し、[暗号化] を選択します。

- [Microsoft マネージド キー]>[保存] を選択します。

以前にカスタマー マネージド キーを有効にした場合、これにより、Microsoft Entra ID の機能であるシステム割り当てマネージド ID も有効になります。 システム割り当てマネージド ID が有効になると、このリソースは Microsoft Entra ID に登録されます。 登録された後、マネージド ID には、カスタマー マネージド キーのセットアップ時に選択されたキー コンテナーへのアクセス権が付与されます。 詳しくは、マネージド ID に関する記事をご覧ください。

重要

システム割り当てのマネージド ID を無効にすると、キー コンテナーへのアクセスは削除され、カスタマー キーで暗号化されたデータにはアクセスできなくなります。 このデータに依存する機能はすべて動作しなくなります。

重要

マネージド ID は現在、クロスディレクトリ シナリオをサポートしていません。 Azure portal でカスタマー マネージド キーを構成すると、内部でマネージド ID が自動的に割り当てられます。 その後、サブスクリプション、リソース グループ、またはリソースを 1 つの Microsoft Entra ディレクトリから別の Microsoft Entra ディレクトリに移動した場合、そのリソースに関連付けられているマネージド ID は新しいテナントに転送されないため、カスタマー マネージド キーが機能しなくなることがあります。 詳細については、Azure リソース用マネージド ID に関する FAQ と既知の問題に関するページの「Microsoft Entra ディレクトリ間でのサブスクリプションの転送」を参照してください。

![Azure portal の [Azure Key Vault からのキーの選択] ページのスクリーンショット。[サブスクリプション]、[キー コンテナー]、[キー]、[バージョン] ボックスに値が入力されています。](../../media/cognitive-services-encryption/ssecmk3.png)