チュートリアル: Azure Active Directory B2C と共に Experian を構成する

このチュートリアルでは、Azure Active Directory B2C (Azure AD B2C) と Exzn CrossCore (ユーザー識別を検証するサービス) を統合する方法について説明します。 サインアップ中にユーザーが提供する情報に基づいて、リスク分析を行います。 CrossCore を使用すると、ユーザーのサインインを許可するかどうかを管理できます。

Experian のソリューションやサービスなどについて、詳細を確認してください。

このチュートリアルでは、CrossCore でのリスク分析時に次の属性を使用できます。

- IP アドレス

- 名

- Middle Name

- Surname

- 番地

- City

- 都道府県

- 郵便番号

- 国/地域

- 電話番号

前提条件

作業を開始するには、以下が必要です。

- Microsoft Entra サブスクリプション

- お持ちでない場合は、Azure 無料アカウントを取得できます

- お使いの Azure サブスクリプションにリンクされている Azure AD B2C テナント

シナリオの説明

Experian 統合には、次のコンポーネントが含まれています。

- Azure AD B2C: ユーザー資格情報を検証する承認サーバー (ID プロバイダー (IdP) とも呼ばれます)

- Exzn CrossCore: このサービスではユーザーから入力を受け取り、その ID を検証します

- カスタム REST API: これによって、Azure AD B2C と CrossCore との間の統合が実装されます

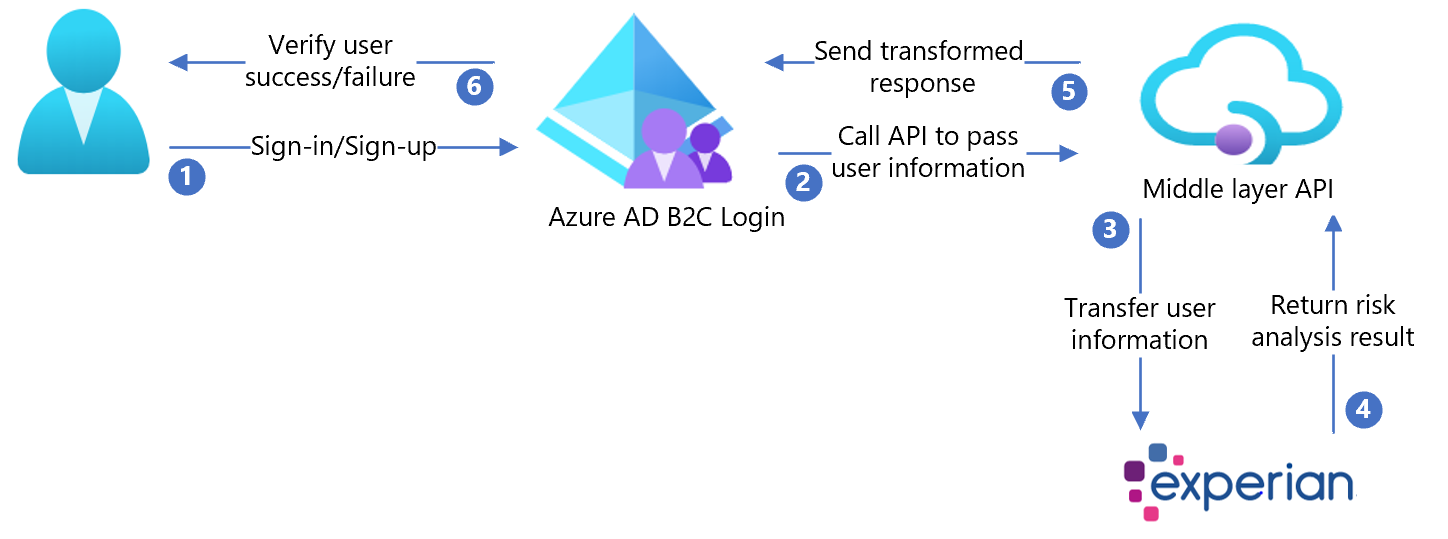

次のアーキテクチャの図に、この実装を示します。

- ユーザーがサインイン ページにアクセスし、新しいアカウントを作成して情報を入力します。 Azure AD B2C でユーザー属性が収集されます。

- Azure AD B2C で中間層 API が呼び出され、ユーザー属性が渡されます。

- 中間層 API では、ユーザー属性を収集し、それを Exzn CrossCore 対応形式に変換します。 次に、それが Experian CrossCore に送信されます。

- Experian では情報を使用し、リスク分析に基づいてユーザー ID を検証します。 次に、結果が中間層 API に返されます。

- 中間層 API により情報が処理され、関連情報が JSON 形式で Azure AD B2C に送り返されます。

- Azure AD B2C が、中間層 API から情報を受信します。 エラーが発生すると、エラー メッセージが表示されます。 成功すると、ユーザーは認証され、ディレクトリに書き込まれます。

Experian を使用してオンボードする

- Experian アカウントを作成します。 作業を開始するには、Experian に移動し、連絡先フォームの一番下までスクロールします。

- アカウントが作成されると、API の構成に必要な情報が送信されてきます。 以下のセクションでは、このプロセスについて引き続き説明します。

Experian を使用する Azure AD B2C を構成する

API をデプロイする

- パートナー統合を Azure サービスにデプロイする: /CrossCoreIntegrationApi.sln に移動します。

- Visual Studio からコードを発行します。

注意

必要な設定で Microsoft Entra ID を構成するには、デプロイされたサービスの URL を使用します。

クライアント証明書をデプロイする

Experian API の呼び出しは、Experian から提供されるクライアント証明書によって保護されます。

- 「プライベート クライアント証明書」の手順に従います。

- 証明書を Azure App Service にアップロードします。

サンプル ポリシーには、次の 2 つの手順があります。

- 証明書をアップロードする。

- 証明書のサムプリントを使用して

WEBSITE_LOAD_ROOT_CERTIFICATESキーを設定する

API を構成する

アプリケーション設定は、Azure の App Service で構成できます。 この方法を使用すれば、設定をリポジトリにチェックインすることなく構成できます。

REST API に次のアプリケーション設定を指定します。

| アプリケーションの設定 | source | Notes |

|---|---|---|

| CrossCoreConfig:TenantId | Experian アカウントの構成 | 該当なし |

| CrossCoreConfig:OrgCode | Experian アカウントの構成 | 該当なし |

| CrossCore:ApiEndpoint | Experian アカウントの構成 | 該当なし |

| CrossCore:ClientReference | Experian アカウントの構成 | 該当なし |

| CrossCore:ModelCode | Experian アカウントの構成 | 該当なし |

| CrossCore:OrgCode | Experian アカウントの構成 | 該当なし |

| CrossCore:SignatureKey | Experian アカウントの構成 | 該当なし |

| CrossCore:TenantId | Experian アカウントの構成 | 該当なし |

| CrossCore:CertificateThumbprint | Experian の証明書 | 該当なし |

| BasicAuth:ApiUsername | API のユーザー名を定義します | ExtId 構成で使用されます |

| BasicAuth:ApiPassword | API のパスワードを定義します | ExtId 構成で使用されます |

API ポリシー キーを作成する

次の 2 つのポリシー キーを 1 つずつ作成するには、カスタム ポリシー スターター パックに関するページを参照してください。

- API ユーザー名

- HTTP 基本認証用に定義した API パスワード

注意

後で、キーはポリシーを構成するために必要になります。

構成値を置き換える

パートナー統合カスタム ポリシーで、次のプレースホルダーを見つけて、ご自分のインスタンスの対応する値に置き換えます

| プレースホルダー | 値で置換 | 例 |

|---|---|---|

| {your_tenant_name} | テナントの短い名前 | yourtenant.onmicrosoft.com の "yourtenant" |

| {your_trustframeworkbase_policy} | TrustFrameworkBase ポリシーの Azure AD B2C の名前 | B2C_1A_experian_TrustFrameworkBase |

| {your_tenant_IdentityExperienceFramework_appid} | Azure AD B2C テナントに構成されている IdentityExperienceFramework アプリのアプリ ID | 01234567-89ab-cdef-0123-456789abcdef |

| {your_tenant_ ProxyIdentityExperienceFramework_appid} | Azure AD B2C テナントに構成されている ProxyIdentityExperienceFramework アプリのアプリ ID | 01234567-89ab-cdef-0123-456789abcdef |

| {your_tenant_extensions_appid} | テナントのストレージ アプリケーションのアプリ ID | 01234567-89ab-cdef-0123-456789abcdef |

| {your_tenant_extensions_app_objectid} | テナントのストレージ アプリケーションのオブジェクト ID | 01234567-89ab-cdef-0123-456789abcdef |

| {your_api_username_key_name} | 「API ポリシー キーを作成する」で作成したユーザー名キー名 | B2C_1A_RestApiUsername |

| {your_api_password_key_name} | 「API ポリシー キーを作成する」で作成したパスワード キー名 | B2C_1A_RestApiPassword |

| {your_app_service_URL} | 設定した App Service URL | https://yourapp.azurewebsites.net |

Azure AD B2C ポリシーを構成する

Azure AD B2C テナントを設定してポリシーを構成する手順については、カスタム ポリシー スターター パックに関するページを参照してください。

注意

このサンプル ポリシーは、Active Directory B2C custom policy starterpack/LocalAccounts に基づいています。

ヒント

お客様には属性コレクション ページで同意通知を追加することをお勧めします。 本人確認のために情報がサード パーティのサービスに送信されることをユーザーに通知します。

ユーザー フローをテストする

- Azure AD B2C テナントを開き、[ポリシー] の下にある [ユーザー フロー] を選択します。

- 以前に作成したユーザー フローを選択します。

- [ユーザー フローを実行します] を選択します。

- アプリケーション: 登録済みのアプリ (例: JWT)。

- 応答 URL: リダイレクト URL。

- [ユーザー フローを実行します] を選択します。

- サインアップ フローを完了し、アカウントを作成します。

- サインアウトします。

- サインイン フローを完了します。

- [続行] を選択します

- CrossCore パズルが表示されます。