データ マップのデータに秘密度ラベルを適用する (プレビュー)

重要

Microsoft Purview データ マップでのラベル付けは現在プレビュー段階であり、従量課金制課金モデルが含まれます。 Microsoft Azure プレビューの補足使用条件には、ベータ版、プレビュー版、または一般公開されていない Azure 機能に適用される追加の法的条件が含まれています。

データ マップに新しい秘密度ラベルを作成するか、既存の秘密度ラベルを適用する

秘密度ラベルがまだない場合は、それらを作成し、 他のデータ資産 & ファイルのスコープにする必要があります。 Microsoft Purview Information Protectionの既存の秘密度ラベルは、Data Map で使用できるように、このスコープで変更することもできます。

手順 1: ライセンス要件

秘密度ラベルは、Microsoft Purview Information Protectionで作成および管理されます。 Microsoft Purview を使用して使用する秘密度ラベルを作成するには、アクティブな Microsoft 365 ライセンスが必要です。このライセンスは、自動的に秘密度ラベルを適用し、課金モデルに移行するときに支払いを設定するという利点を提供します。

保護された資産による課金を行う際の支払いについては、この 従量課金制課金モデルを参照してください。 必要な特定のライセンスの詳細については、 秘密度ラベルに関するこの情報を参照してください。 Microsoft 365 E5環境からここに移動することで、テナントの試用版ライセンスを取得できます。 ライセンスの完全な一覧については、 Microsoft Purview FAQ の秘密度ラベルに関するページを参照してください。 必要なライセンスがまだない場合は、Microsoft 365 E5の試用版にサインアップできます。

手順 2: 既存のラベルを作成または変更して、"他のデータ資産 & ファイル" にスコープを設定して、データ マップで使用できるようにします

新しい秘密度ラベルを作成したり、既存のラベルを変更したりするには、次の手順に従います。

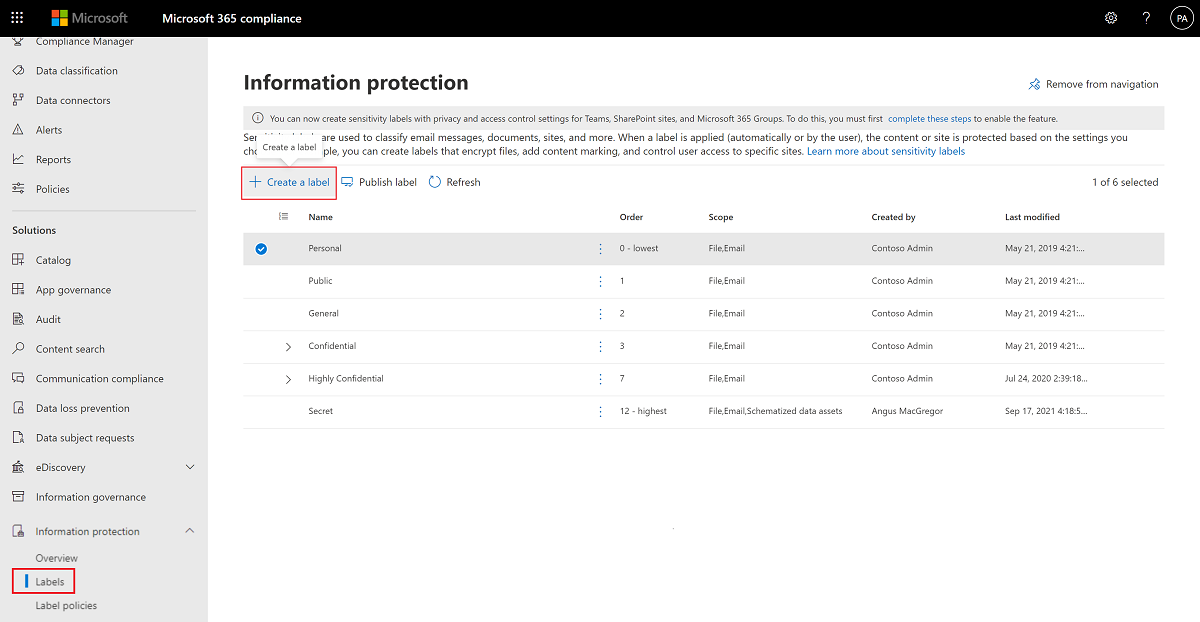

Microsoft Purview ポータルにサインインします>カード >Sensitivity ラベルをInformation Protectionします。 Information Protection ソリューション カードが表示されない場合は、[すべてのソリューションの表示] を選択し、[データ セキュリティ] セクションから [Information Protection] を選択します。

[ラベルを作成] を選択します。

ラベルに名前を付けます。 次に、[ このラベルのスコープを定義する] で、[ ファイル] & 他のデータ資産を選択します。

残りのプロンプトに従って、ラベル設定を構成します。 構成オプションの詳細については、Microsoft 365 ドキュメントの 「秘密度ラベルでできること 」を参照してください。

上記の手順を繰り返して、ラベルをさらに作成します。

サブラベルを作成するには、親ラベル >...>を選択します。その他のアクション>サブ ラベルを追加します。

既存のラベルを変更するには、Information Protection>Labels を参照し、ラベルを選択します。 次に、[ ラベルの編集 ] を選択して、ラベルの作成時に定義したすべての設定を含む 秘密度ラベルの編集 構成を再度開きます。

すべてのラベルの作成が完了したら、ラベルの順序を確認し、必要に応じて並べ替えます。

ラベルの順序を変更するには、 ..を選択します。> その他のアクション>上へ移動 または 下へ移動します。

詳細については、 ラベルの優先順位 (注文事項) に関するドキュメントを参照してください。

手順 3: Microsoft 365 以外のワークロードを対象にした自動ラベル付けポリシーを作成する

Microsoft 365 以外のワークロード用の自動ラベル付けポリシーを作成する: "Azure Storage" または "Azure SQL" の場所内のすべてまたは特定の資産を対象とする自動ラベル付けポリシーを作成します。次のデータ スキャンで検出されると、選択した秘密度ラベルの自動ラベル付けにつながる、既定の分類を定義します。

注:

自動ラベル付けポリシーは、特定のラベルを適用するタイミングを示す、指定した条件です。 データが次にスキャンされると、Purview データ マップは、これらの条件が満たされた場合にチェックされ、ラベルがデータに自動的に割り当てられます。 選択用の自動ラベル付けポリシーにサポートされているデータ ソースが表示されない場合は、データ ソースが正しく登録され、データ マップに表示されていることを確認します。 自動ラベル付けポリシーのスコープに表示される場所は、既に登録されている資産によって異なります。

手順 4: データをスキャンして秘密度ラベルを自動的に適用する

ポリシーが飽和状態になるまで、自動ラベル付けポリシーの作成後 15 分待ちます。 データ マップ内のデータをスキャンして、定義した自動ラベル付けポリシーに基づいて、作成したラベルを自動的に適用します。

Microsoft Purview データ マップのさまざまな資産に対してスキャンを設定する方法の詳細については、以下を参照してください。

カタログ内の資産のラベルを表示する

Microsoft Purview Information Protectionで m365 以外のワークロードの自動ラベル付けポリシーを構成し、データ マップ内のデータをスキャンすると、データ マップ内の資産にラベルが自動的に適用されます。

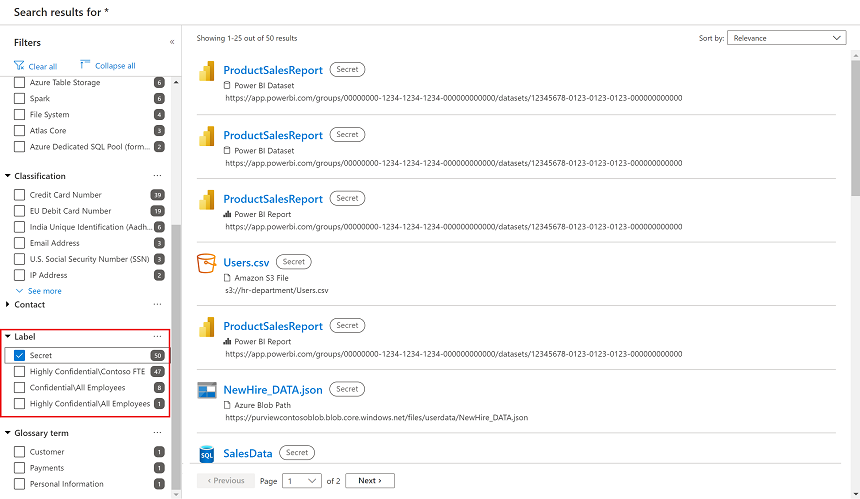

Microsoft Purview カタログで資産に適用されているラベルを表示するには:

Microsoft Purview カタログで、[ ラベル フィルター] オプションを使用して、特定のラベルのみを含む資産を表示します。 例:

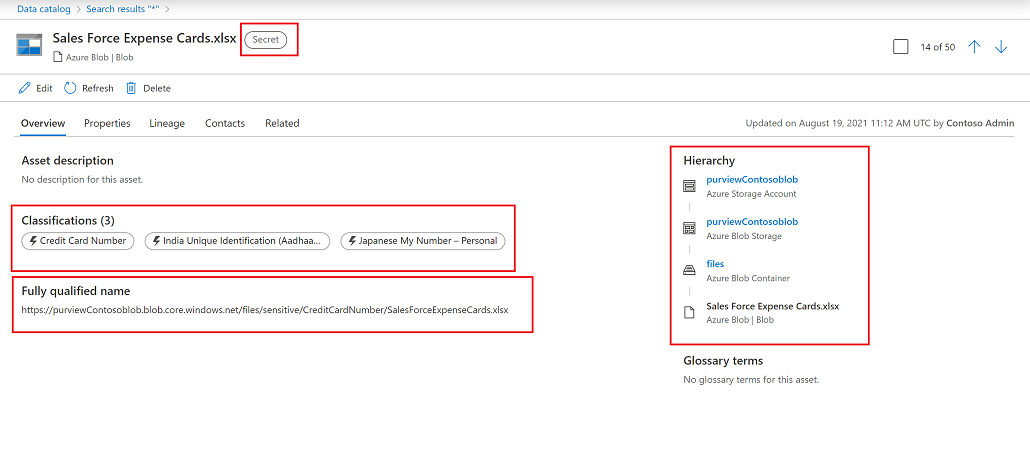

見つかった分類や適用されたラベルなど、資産の詳細を表示するには、結果で資産を選択します。

例:

分類と秘密度ラベルの分析情報レポートを表示する

分類と秘密度のラベル付けレポートを使用するMicrosoft Purview データ マップで、分類およびラベル付けされたデータに関する分析情報を検索します。