Creazione di un nuovo criterio di base con la procedura guidata

Nota

Alcune funzionalità di Controllo app per le aziende sono disponibili solo in versioni specifiche di Windows. Altre informazioni sulla disponibilità delle funzionalità di Controllo app.

Quando si creano criteri per l'uso con Controllo app per le aziende, è consigliabile iniziare con un criterio modello e quindi aggiungere o rimuovere regole in base allo scenario di Controllo app. Per questo motivo, la Creazione guidata controllo app offre tre criteri modello da cui iniziare e personalizzare durante il flusso di lavoro di creazione dei criteri di base. È possibile accedere alle informazioni sui prerequisiti relativi al controllo delle app tramite la guida alla progettazione di Controllo app. Questa pagina descrive i passaggi per creare un nuovo criterio di controllo app da un modello, configurare le opzioni dei criteri e il firmatario e le regole dei file.

Criteri di base del modello

Ognuno dei criteri modello ha un set univoco di regole di elenco di criteri consentiti che influiscono sul modello circle-of-trust e di sicurezza dei criteri. La tabella seguente elenca i criteri in ordine crescente di attendibilità e libertà. Ad esempio, i criteri della modalità Predefinita di Windows considerano attendibili meno autori e firmatari di applicazioni rispetto ai criteri in modalità firma e attendibilità. I criteri di Windows predefiniti hanno un cerchio di attendibilità più piccolo con una sicurezza migliore rispetto ai criteri Firmati e Stimabili, ma a scapito della compatibilità.

| Criteri di base del modello | Descrizione |

|---|---|

| Modalità predefinita di Windows | La modalità Windows predefinita autorizza i componenti seguenti:

|

| Consenti modalità Microsoft | La modalità Consenti autorizza i componenti seguenti:

|

| Modalità firmata e attendibile | La modalità firmata e reputabile autorizza i componenti seguenti:

|

Il contenuto in corsivo indica le modifiche apportate ai criteri correnti rispetto ai criteri precedenti.

Per altre informazioni sui criteri modalità predefinita di Windows e Consenti modalità Microsoft, vedere l'articolo Esempio di criteri di base di Controllo app per le aziende.

Dopo aver selezionato il modello di base, assegnare un nome al criterio e scegliere dove salvare i criteri di Controllo app su disco.

Configurazione delle regole dei criteri

All'avvio della pagina, le regole dei criteri vengono abilitate/disabilitate automaticamente a seconda del modello scelto nella pagina precedente. Scegliere di abilitare o disabilitare le opzioni delle regole dei criteri desiderate premendo il pulsante del dispositivo di scorrimento accanto ai titoli delle regole dei criteri. Una breve descrizione di ogni regola viene visualizzata nella parte inferiore della pagina quando il mouse passa il mouse sul titolo della regola.

Descrizione delle regole dei criteri

Nella tabella seguente è riportata una descrizione di ogni regola dei criteri, a partire dalla colonna più a sinistra. L'articolo Regole dei criteri fornisce una descrizione più completa di ogni regola dei criteri.

| Opzione della regola | Descrizione |

|---|---|

| Menu Opzioni di avvio avanzate | Il menu di avvio preliminare F8 è disabilitato per impostazione predefinita per tutti i criteri di Controllo app per le aziende. Impostando questa opzione della regola, gli utenti fisicamente presenti possono visualizzare il menu F8. |

| Consenti criteri supplementari | Usare questa opzione in un criterio di base per consentire ai criteri supplementari di espanderla. |

| Disabilitare l'imposizione degli script | Questa opzione disabilita le opzioni di imposizione degli script. Gli script di PowerShell non firmati e PowerShell interattivo non sono più limitati alla modalità linguaggio vincolato. NOTA: questa opzione è necessaria per eseguire file HTA ed è supportata solo con il Aggiornamento di Windows 10 (maggio 2019) (1903) e versioni successive. L'uso in versioni precedenti di Windows 10 non è supportato e può avere risultati imprevisti. |

| Integrità del codice protetto da Hypervisor (HVCI) | Se abilitata, l'applicazione dei criteri usa la sicurezza basata sulla virtualizzazione per eseguire il servizio di integrità del codice all'interno di un ambiente sicuro. HVCI offre protezioni più avanzate contro il malware del kernel. |

| Autorizzazione del grafico di sicurezza intelligente | Usare questa opzione per consentire automaticamente alle applicazioni con reputazione "nota" come definito da Microsoft Intelligent Security Graph (ISG). |

| Programma di installazione gestito | Usare questa opzione per consentire automaticamente le applicazioni installate da una soluzione di distribuzione software, ad esempio Microsoft Configuration Manager, definita come programma di installazione gestito. |

| Richiedi WHQL | Per impostazione predefinita, i driver legacy che non hanno firmato Windows Hardware Quality Labs (WHQL) possono essere eseguiti. Abilitando questa regola, tutti i driver eseguiti devono essere firmati da WHQL e il supporto dei driver legacy viene rimosso. D'ora in poi, ogni nuovo driver compatibile con Windows deve essere certificato WHQL. |

| Aggiornare i criteri senza riavviare | Usare questa opzione per consentire l'applicazione degli aggiornamenti futuri dei criteri di Controllo app per le aziende senza richiedere un riavvio del sistema. |

| Criteri di integrità del sistema senza segno | Consente che il criterio resti senza firma. Quando questa opzione viene rimossa, il criterio deve essere firmato con un certificato aggiunto alla sezione UpdatePolicySigners del criterio stesso, per abilitare le future modifiche. |

| Integrità del codice in modalità utente | I criteri di Controllo app per le aziende limitano sia i file binari in modalità kernel che i file binari in modalità utente. Per impostazione predefinita, sono limitati solo i file binari in modalità kernel. Abilitando questa opzione della regola vengono convalidati script ed eseguibili in modalità utente. |

Descrizione delle regole dei criteri avanzate

Selezionando l'etichetta + Opzioni avanzate viene visualizzata un'altra colonna di regole dei criteri, regole dei criteri avanzate. Nella tabella seguente viene fornita una descrizione di ogni regola dei criteri avanzata.

| Opzione della regola | Descrizione |

|---|---|

| Controllo di avvio in caso di errore | Usato quando i criteri di Controllo app per le aziende sono in modalità di imposizione. Quando un driver ha esito negativo durante l'avvio, i criteri di controllo delle app vengono inseriti in modalità di controllo in modo che Windows venga caricato. Gli amministratori possono verificare il motivo dell'errore nel registro eventi CodeIntegrity. |

| Disabilitare la firma in anteprima | Se abilitati, i criteri di Controllo app bloccano i file binari firmati flightroot. Questa opzione verrà usata nello scenario in cui le organizzazioni vogliono eseguire solo i file binari rilasciati, non le build firmate in anteprima o in anteprima. |

| Disabilitare la protezione delle regole FilePath di runtime | Questa opzione disabilita il controllo di runtime predefinito che consente solo regole FilePath per i percorsi scrivibili solo da un amministratore. |

| Sicurezza dinamica del codice | Abilita l'imposizione dei criteri per le applicazioni .NET e le librerie caricate dinamicamente (DLL). |

| Invalidare gli EA al riavvio | Quando si usa l'opzione Intelligent Security Graph (14), Controllo app imposta un attributo di file esteso che indica che il file è stato autorizzato a essere eseguito. Questa opzione fa sì che Controllo app riconvalidi periodicamente la reputazione dei file autorizzati dall'ISG. |

| Richiedi firmatari EV | Questa opzione non è attualmente supportata. |

Nota

È consigliabile abilitare inizialmente la modalità di controllo perché consente di testare nuovi criteri di Controllo app per le aziende prima di applicarli. Con la modalità di controllo, nessuna applicazione viene bloccata, ma i criteri registrano un evento ogni volta che viene avviata un'applicazione esterna ai criteri. Per questo motivo, per tutti i modelli la modalità di controllo è abilitata per impostazione predefinita.

Creazione di regole di file personalizzate

Le regole dei file in un criterio di Controllo app specificano il livello in cui le applicazioni vengono identificate e attendibili. Le regole dei file sono il meccanismo principale per definire l'attendibilità nei criteri di Controllo app. Selezionando + Regole personalizzate viene aperto il pannello delle condizioni delle regole del file personalizzato per creare regole di file personalizzate per i criteri. La procedura guidata supporta quattro tipi di regole di file:

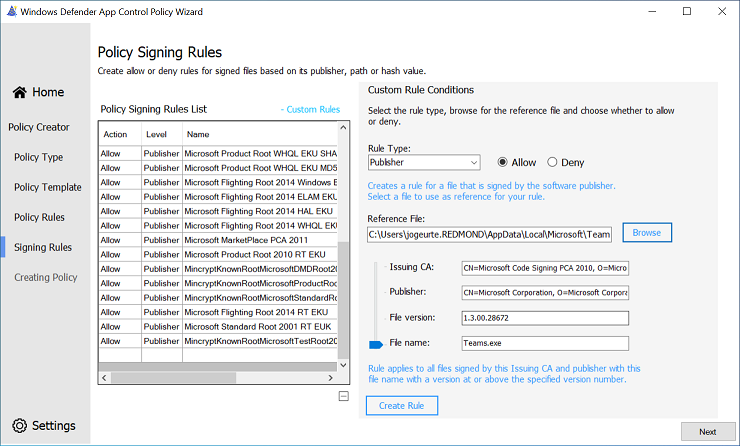

Regole del server di pubblicazione

Il tipo di regola del file del server di pubblicazione usa le proprietà nella catena di certificati di firma del codice per le regole del file di base. Dopo aver selezionato il file di base della regola, denominato file di riferimento, usare il dispositivo di scorrimento per indicare la specificità della regola. La tabella seguente illustra la relazione tra il posizionamento del dispositivo di scorrimento, il livello di regola Controllo app per le aziende corrispondente e la relativa descrizione. Minore è il posizionamento nella tabella e nel dispositivo di scorrimento dell'interfaccia utente, maggiore è la specificità della regola.

| Condizione regola | Livello regola di controllo dell'app | Descrizione |

|---|---|---|

| Autorità di certificazione emittente | PCACertificate | Il certificato più alto disponibile viene aggiunto ai firmatari. Questo certificato è in genere il certificato PCA, un livello inferiore al certificato radice. Qualsiasi file firmato da questo certificato è interessato. |

| Pubblicato da | Pubblicato da | Questa regola è una combinazione della regola PCACertificate e del nome comune (CN) del certificato foglia. È interessato qualsiasi file firmato da un'autorità di certificazione principale, ma con una foglia di una società specifica, ad esempio un driver di dispositivo corp. |

| Versione del file | SignedVersion | Questa regola è una combinazione di PCACertificate, publisher e un numero di versione. Qualsiasi elemento del server di pubblicazione specificato con una versione successiva o successiva a quella specificata è interessato. |

| Nome file | FilePublisher | Più specifico. Combinazione del nome file, del server di pubblicazione e del certificato PCA e di un numero di versione minimo. Sono interessati i file del server di pubblicazione con il nome specificato e maggiore o uguale alla versione specificata. |

Regole del percorso file

Le regole di percorso file non offrono le stesse garanzie di sicurezza offerte dalle regole esplicite del firmatario, in quanto si basano sulle autorizzazioni di accesso modificabili. Per creare una regola di percorso file, selezionare il file usando il pulsante Sfoglia .

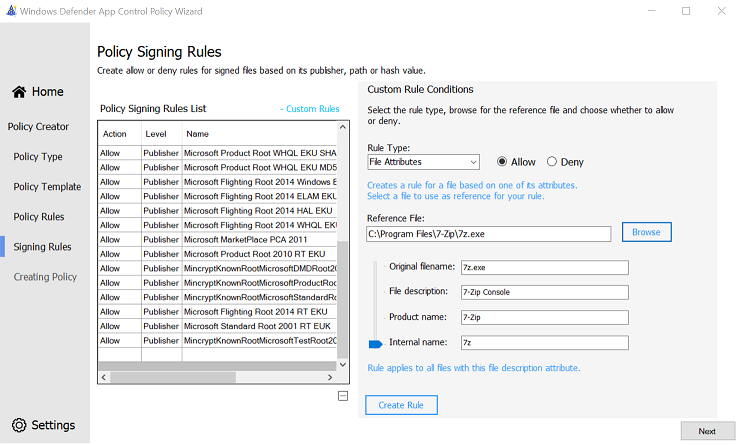

Regole dell'attributo file

La procedura guidata supporta la creazione di regole dei nomi file in base agli attributi di file autenticati. Le regole del nome file sono utili quando un'applicazione e le relative dipendenze ,ad esempio DLL, possono condividere lo stesso nome di prodotto, ad esempio. Questo livello di regola consente agli utenti di creare facilmente criteri di destinazione in base al parametro Nome file prodotto. Per selezionare l'attributo file per creare la regola, spostare il dispositivo di scorrimento della procedura guidata nell'attributo desiderato. Nella tabella seguente vengono descritti tutti gli attributi di file supportati per la creazione di una regola.

| Livello regola | Descrizione |

|---|---|

| Nome file originale | Specifica il nome del file originale, o il nome con cui il file è stato creato per la prima volta, del file binario. |

| Descrizione del file | Specifica la descrizione del file fornita dallo sviluppatore del file binario. |

| Nome prodotto | Specifica il nome del prodotto con cui viene fornito il file binario. |

| Nome interno | Specifica il nome interno del file binario. |

Regole hash file

Infine, la procedura guidata supporta la creazione di regole di file usando l'hash del file. Anche se questo livello è specifico, può causare un sovraccarico amministrativo aggiuntivo per mantenere i valori hash della versione del prodotto corrente. Ogni volta che un file binario viene aggiornato il valore hash cambia, pertanto è necessario aggiornare i criteri. Per impostazione predefinita, la procedura guidata usa l'hash del file come fallback nel caso in cui non sia possibile creare una regola di file usando il livello di regola del file specificato.

Eliminazione delle regole di firma

La tabella dell'elenco delle regole di firma dei criteri a sinistra della pagina documenta le regole consenti e nega nel modello e le eventuali regole personalizzate create. Le regole di firma dei modelli e le regole personalizzate possono essere eliminate dai criteri selezionando la regola nella tabella dell'elenco delle regole. Dopo aver evidenziato la regola, premere il pulsante Elimina sotto la tabella. Viene quindi richiesta un'altra conferma. Selezionare Yes questa opzione per rimuovere la regola dai criteri e dalla tabella delle regole.