Isolamento e sicurezza della rete

Si applica a: Windows Server 2022, Windows Server 2019, Windows Server 2016

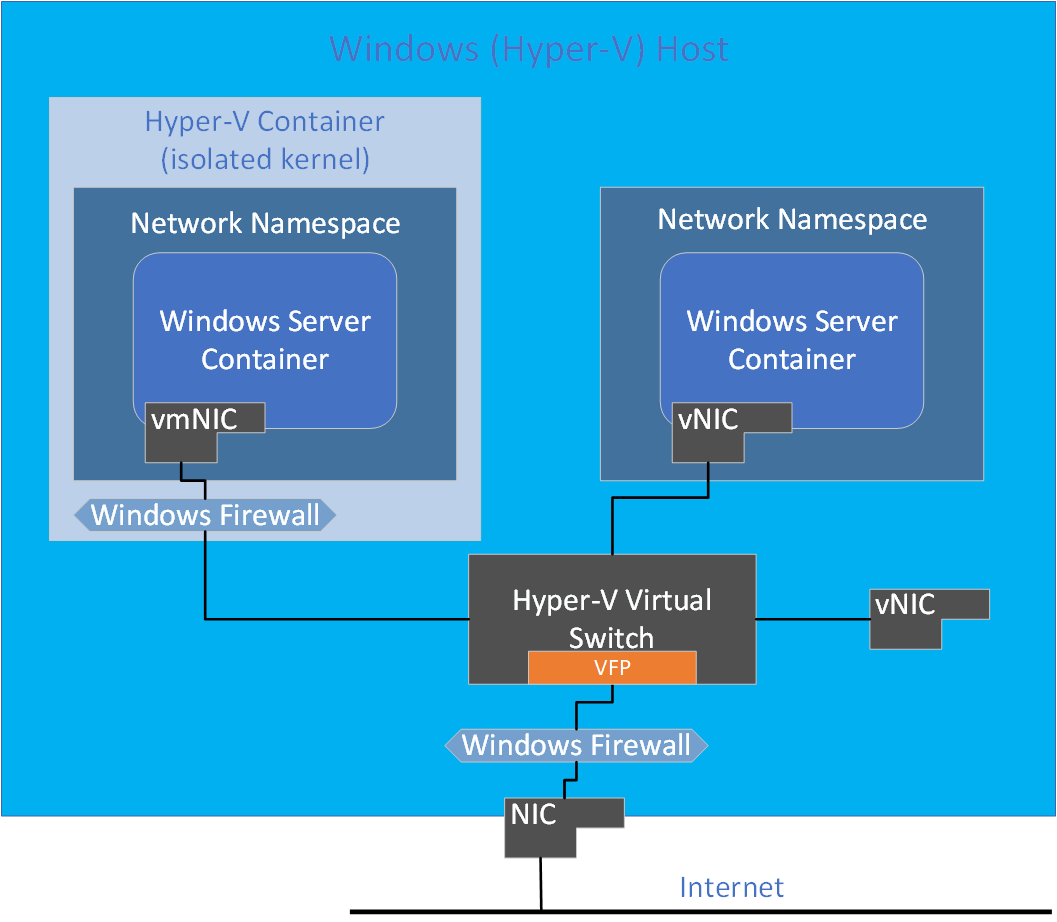

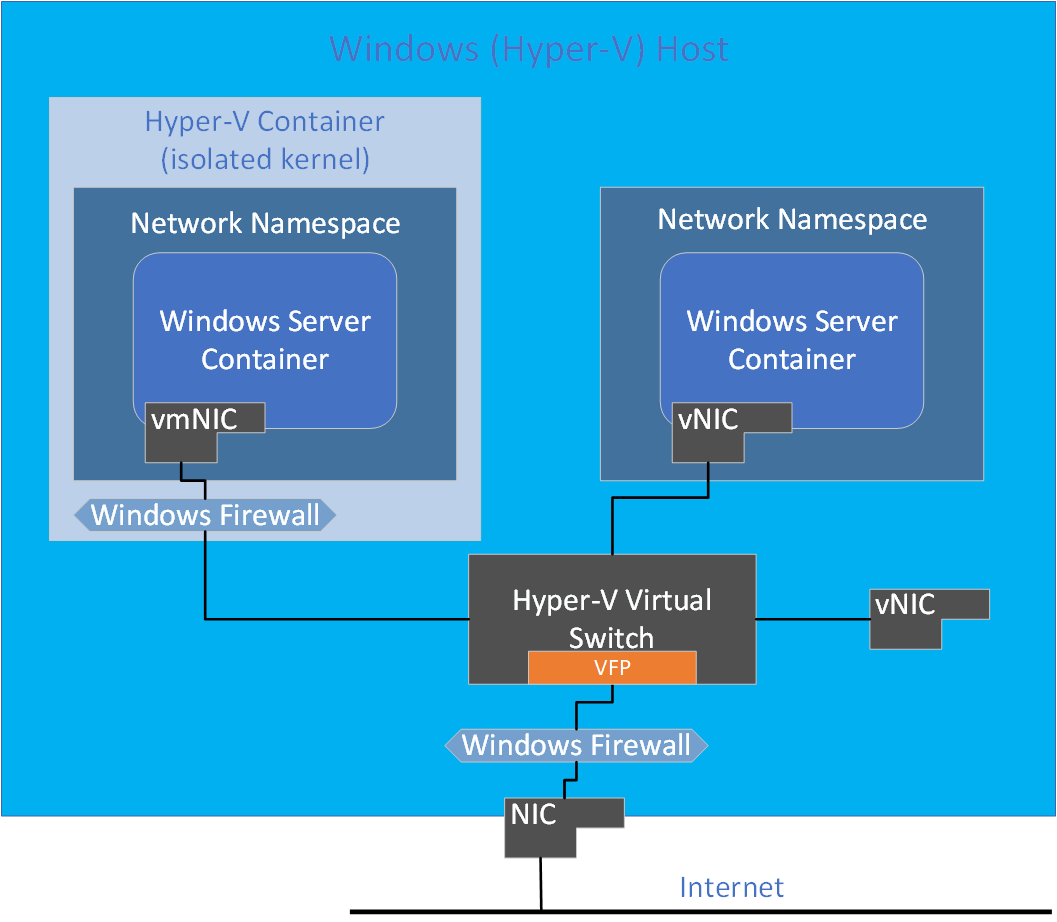

Isolamento tramite namespace di rete

Ogni endpoint di contenitore è inserito nel suo spazio dei nomi di rete . La scheda virtuale di rete per la gestione dell'host e lo stack di rete dell'host si trovano nello spazio dei nomi di rete predefinito. Per applicare l'isolamento di rete tra i contenitori sullo stesso host, viene creato uno spazio dei nomi di rete per ciascun contenitore di Windows Server, e i contenitori sono eseguiti in isolamento Hyper-V, nel quale è installata la scheda di rete per il contenitore. I contenitori di Windows Server usano una scheda di rete virtuale host per collegarsi al commutatore virtuale. Hyper-V isolamento utilizza un adattatore di rete VM sintetico (non esposto alla macchina virtuale dell'utilità) per connettersi al commutatore virtuale.

Eseguire il cmdlet powershell seguente per ottenere tutti i raggruppamenti di rete nello stack di protocolli:

Get-NetCompartment

Sicurezza di rete

A seconda del contenitore e del driver di rete usati, gli ACL di porta vengono applicati da una combinazione di Windows Firewall e VFP (Virtual Filtering Platform) di Azure.

Contenitori di Windows Server

I seguenti valori utilizzano il firewall degli host di Windows (ottimizzato con spazi dei nomi di rete) e VFP:

- Outbound predefinito: PERMETTI TUTTO

- Impostazione predefinita per il traffico in entrata: PERMETTI TUTTO (TCP, UDP, ICMP, IGMP) il traffico di rete non richiesto

- Nega tutto il traffico di rete non proveniente da questi protocolli

Nota

Prima di Windows Server versione 1709 e Windows 10 Fall Creators Update, la regola in ingresso predefinita era DENY all. Gli utenti che eseguono queste versioni precedenti possono creare regole ALLOW in ingresso con docker run -p (port forwarding).

isolamento Hyper-V

I contenitori in esecuzione con isolamento Hyper-V hanno il proprio kernel isolato e quindi eseguono un'istanza propria di Windows Firewall con la seguente configurazione:

- Impostazione predefinita Consenti Tutto sia nel Windows Firewall (in esecuzione nella macchina virtuale dell'utilità) che in VFP.

isolamento

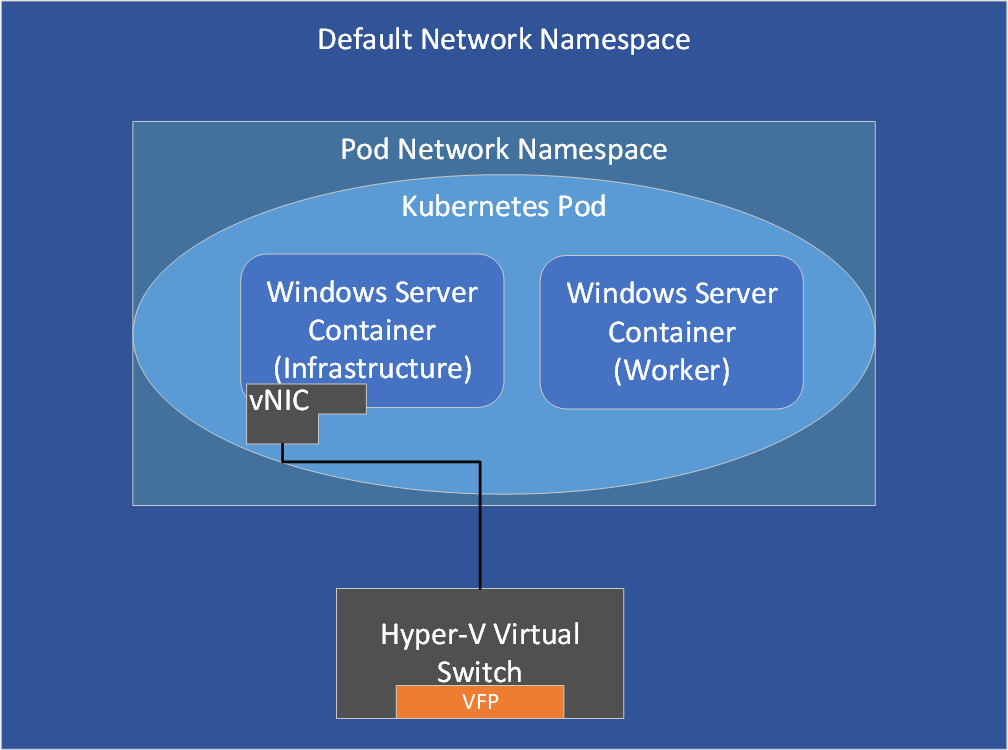

Pod Kubernetes

In un pod Kubernetes , viene creato prima un contenitore di infrastruttura a cui è collegato un endpoint. I contenitori che appartengono allo stesso pod, inclusi i contenitori dell'infrastruttura e i contenitori di lavoro, condividono uno spazio dei nomi di rete comune, come lo stesso indirizzo IP e spazio delle porte.

Personalizzazione degli ACL di porta predefiniti

Per modificare gli ACL di porta predefiniti, esaminare l'argomento Servizio di Rete Host prima di modificare le porte. È necessario aggiornare i criteri all'interno dei componenti seguenti:

Nota

Per l'isolamento di Hyper-V in modalità Transparent e NAT, attualmente non puoi riconfigurare l'ACL di porta predefinita, indicato con una "X" nella tabella seguente.

| Driver di rete | Contenitori di Windows Server | isolamento Hyper-V |

|---|---|---|

| Trasparente | Windows Firewall | X |

| NAT | Windows Firewall | X |

| L2Bridge | Entrambi | VFP |

| L2Tunnel | Entrambi | VFP |

| Sovrapposizione | Entrambi | VFP |