Risoluzione dei problemi di recapito dei certificati di cui è stato effettuato il provisioning da SCEP ai dispositivi in Microsoft Intune

Questo articolo fornisce indicazioni per la risoluzione dei problemi che consentono di analizzare la distribuzione dei certificati ai dispositivi quando si usa Simple Certificate Enrollment Protocol (SCEP) per effettuare il provisioning dei certificati in Intune. Dopo che il server NDES (Network Device Enrollment Service) riceve il certificato richiesto per un dispositivo dall'autorità di certificazione (CA), passa di nuovo il certificato al dispositivo.

Questo articolo si applica al passaggio 5 del flusso di lavoro di comunicazione SCEP; il recapito del certificato al dispositivo che ha inviato la richiesta di certificato.

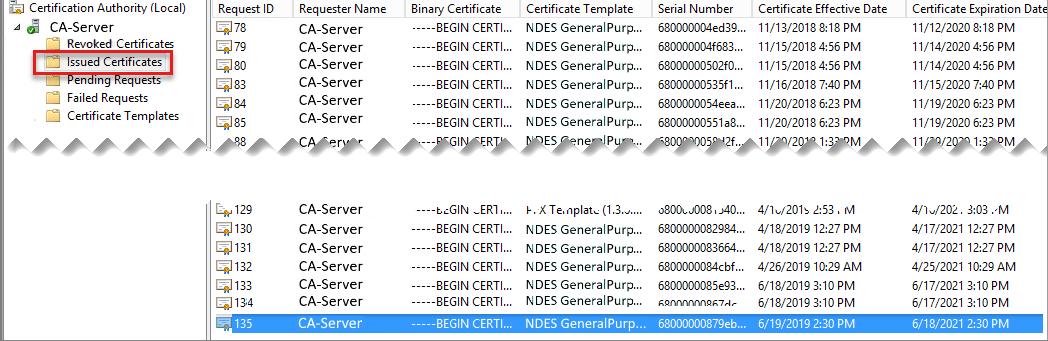

Esaminare l'autorità di certificazione

Quando la CA ha emesso il certificato, verrà visualizzata una voce simile all'esempio seguente nella CA:

Esaminare il dispositivo

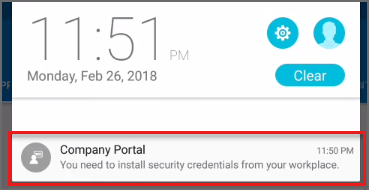

Android

Per i dispositivi registrati dall'amministratore di dispositivi, verrà visualizzata una notifica simile all'immagine seguente, che richiede di installare il certificato:

Per Android Enterprise o Samsung Knox, l'installazione del certificato è automatica e invisibile all'utente.

Per visualizzare un certificato installato in Android, usare un'app di visualizzazione di certificati di terze parti.

È anche possibile esaminare il log OMADM dei dispositivi. Cercare voci simili agli esempi seguenti, che vengono registrati durante l'installazione dei certificati:

Certificato radice:

2018-02-27T04:50:52.1890000 INFO Event com.microsoft.omadm.platforms.android.certmgr.state.NativeRootCertInstallStateMachine 9595 9 Root cert '17…' state changed from CERT_INSTALL_REQUESTED to CERT_INSTALL_REQUESTED

2018-02-27T04:53:31.1300000 INFO Event com.microsoft.omadm.platforms.android.certmgr.state.NativeRootCertInstallStateMachine 9595 0 Root cert '17…' state changed from CERT_INSTALL_REQUESTED to CERT_INSTALLING

2018-02-27T04:53:32.0390000 INFO Event com.microsoft.omadm.platforms.android.certmgr.state.NativeRootCertInstallStateMachine 9595 14 Root cert '17…' state changed from CERT_INSTALLING to CERT_INSTALL_SUCCESS

Certificato di cui è stato effettuato il provisioning tramite SCEP

2018-02-27T05:16:08.2500000 VERB Event com.microsoft.omadm.platforms.android.certmgr.CertificateEnrollmentManager 18327 10 There are 1 requests

2018-02-27T05:16:08.2500000 VERB Event com.microsoft.omadm.platforms.android.certmgr.CertificateEnrollmentManager 18327 10 Trying to enroll certificate request: ModelName=AC_51…%2FLogicalName_39907…;Hash=1677525787

2018-02-27T05:16:20.6150000 VERB Event org.jscep.transport.UrlConnectionGetTransport 18327 10 Sending GetCACert(ca) to https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACert&message=ca

2018-02-27T05:16:20.6530000 VERB Event org.jscep.transport.UrlConnectionGetTransport 18327 10 Received '200 OK' when sending GetCACert(ca) to https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACert&message=ca

2018-02-27T05:16:21.7460000 VERB Event org.jscep.transport.UrlConnectionGetTransport 18327 10 Sending GetCACaps(ca) to https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACaps&message=ca

2018-02-27T05:16:21.7890000 VERB Event org.jscep.transport.UrlConnectionGetTransport 18327 10 Received '200 OK' when sending GetCACaps(ca) to https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACaps&message=ca

2018-02-27T05:16:28.0340000 VERB Event org.jscep.transaction.EnrollmentTransaction 18327 10 Response: org.jscep.message.CertRep@3150777b[failInfo=<null>,pkiStatus=SUCCESS,recipientNonce=Nonce [GUID],messageData=org.spongycastle.cms.CMSSignedData@27cc8998,messageType=CERT_REP,senderNonce=Nonce [GUID],transId=TRANSID]

2018-02-27T05:16:28.2440000 INFO Event com.microsoft.omadm.platforms.android.certmgr.state.NativeScepCertInstallStateMachine 18327 10 SCEP cert 'ModelName=AC_51…%2FLogicalName_39907…;Hash=1677525787' state changed from CERT_ENROLLED to CERT_INSTALL_REQUESTED

2018-02-27T05:18:44.9820000 INFO Event com.microsoft.omadm.platforms.android.certmgr.state.NativeScepCertInstallStateMachine 18327 0 SCEP cert 'ModelName=AC_51…%2FLogicalName_39907…;Hash=1677525787' state changed from CERT_INSTALL_REQUESTED to CERT_INSTALLING

2018-02-27T05:18:45.3460000 INFO Event com.microsoft.omadm.platforms.android.certmgr.state.NativeScepCertInstallStateMachine 18327 14 SCEP cert 'ModelName=AC_51…%2FLogicalName_39907…;Hash=1677525787' state changed from CERT_INSTALLING to CERT_ACCESS_REQUESTED

2018-02-27T05:20:15.3520000 INFO Event com.microsoft.omadm.platforms.android.certmgr.state.NativeScepCertInstallStateMachine 18327 21 SCEP cert 'ModelName=AC_51…%2FLogicalName_39907…;Hash=1677525787' state changed from CERT_ACCESS_REQUESTED to CERT_ACCESS_GRANTED

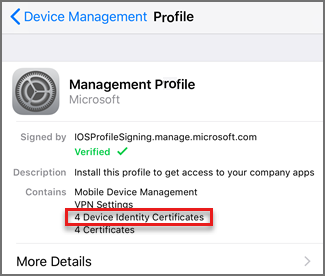

iOS/iPadOS

Nel dispositivo iOS/iPadOS o iPadOS è possibile visualizzare il certificato nel profilo Gestione dispositivi. Eseguire il drill-down per visualizzare i dettagli per i certificati installati.

È anche possibile trovare voci simili alle seguenti nel log di debug iOS:

Debug 18:30:53.691033 -0500 profiled Performing synchronous URL request: https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACert&message=SCEP%20Authority\

Debug 18:30:54.640644 -0500 profiled Performing synchronous URL request: https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=GetCACaps&message=SCEP%20Authority\

Debug 18:30:55.487908 -0500 profiled Performing synchronous URL request: https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll?operation=PKIOperation&message=MIAGCSqGSIb3DQEHAqCAMIACAQExDzANBglghkgBZQMEAgMFADCABgkqhkiG9w0BBwGggCSABIIZfzCABgkqhkiG9w0BBwOggDCAAgEAMYIBgjCCAX4CAQAwZjBPMRUwEwYKCZImiZPyLGQBGRYFbG9jYWwxHDAaBgoJkiaJk/IsZAEZFgxmb3VydGhjb2ZmZWUxGDAWBgNVBAMTD0ZvdXJ0aENvZmZlZSBDQQITaAAAAAmaneVjEPlcTwAAAAAACTANBgkqhkiG9w0BAQEFAASCAQCqfsOYpuBToerQLkw/tl4tH9E+97TBTjGQN9NCjSgb78fF6edY0pNDU+PH4RB356wv3rfZi5IiNrVu5Od4k6uK4w0582ZM2n8NJFRY7KWSNHsmTIWlo/Vcr4laAtq5rw+CygaYcefptcaamkjdLj07e/Uk4KsetGo7ztPVjSEFwfRIfKv474dLDmPqp0ZwEWRQG

Debug 18:30:57.285730 -0500 profiled Adding dependent Microsoft.Profiles.MDM to parent www.windowsintune.com.SCEP.ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295 in domain ManagedProfileToManagingProfile to system\

Default 18:30:57.320616 -0500 profiled Profile \'93www.windowsintune.com.SCEP.ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295\'94 installed.\

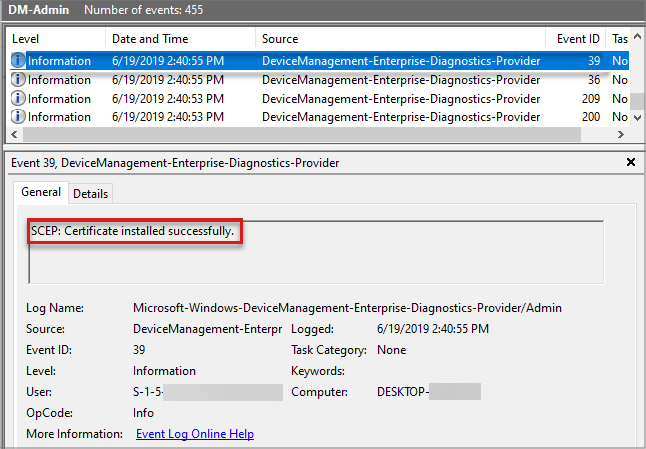

Finestre

In un dispositivo Windows verificare che il certificato sia stato recapitato:

Eseguire eventvwr.msc per aprire Visualizzatore eventi. Passare a Registri applicazioni e servizi di>Microsoft>Windows>DeviceManagement-Enterprise-Diagnostic-Provider>Admin e cercare l'evento 39. Questo evento deve avere una descrizione generale di: SCEP: Certificato installato correttamente.

Per visualizzare il certificato nel dispositivo, eseguire certmgr.msc per aprire mmc certificati e verificare che i certificati radice e SCEP siano installati correttamente nel dispositivo nell'archivio personale:

- Passare a Certificati (computer locale)>Certificati autorità>di certificazione radice attendibili e verificare che il certificato radice della CA sia presente. I valori per Rilasciato a e Rilasciato da saranno gli stessi.

- In MMC certificati passare a Certificati - Certificati personali>utente>corrente e verificare che il certificato richiesto sia presente, con Rilasciato da uguale al nome della CA.

Errori in fase di risoluzione dei problemi

Android

Per risolvere i problemi di recapito dei certificati, esaminare gli errori registrati nel log OMA DM.

iOS/iPadOS

Per risolvere i problemi di recapito dei certificati, esaminare gli errori registrati nel log di debug dei dispositivi.

Finestre

Per risolvere i problemi relativi al certificato non installato nel dispositivo, cercare nel registro eventi di Windows gli errori che suggeriscono problemi:

- Nel dispositivo eseguire eventvwr.msc per aprire Visualizzatore eventi, quindi passare a Registri applicazioni e servizi di>Microsoft>Windows>DeviceManagement-Enterprise-Diagnostic-Provider>Admin.

Gli errori relativi al recapito e all'installazione del certificato nel dispositivo sono in genere correlati alle operazioni di Windows e non a Intune.

Passaggi successivi

Se il certificato viene distribuito correttamente nel dispositivo, ma Intune non segnala l'esito positivo, vedere Segnalazione del servizio Registrazione dispositivi di rete a Intune per la risoluzione dei problemi relativi alla creazione di report.