Eseguire playbook su richiesta

Alcuni eventi imprevisti in Contoso potrebbero richiedere ulteriori indagini prima di eseguire un playbook. Microsoft Sentinel consente di eseguire playbook su richiesta per semplificare indagini approfondite.

Eseguire un playbook su richiesta

È possibile configurare playbook per l'esecuzione su richiesta in base ai dettagli dell'evento imprevisto, per attivare passaggi specifici come parte dell'indagine o per eseguire un'azione di correzione.

Si consideri lo scenario in cui agli utenti sospetti viene impedito l'accesso alle risorse aziendali. L'amministratore della sicurezza di Contoso trova un evento imprevisto falso positivo. Alcuni utenti di Contoso hanno effettuato l'accesso alle risorse tramite una connessione di rete privata virtuale da computer remoti mentre erano contemporaneamente connessi ai computer dell'ufficio. Microsoft Cloud Security ha ricevuto segnali e, in base alla vulnerabilità che rileva la potenziale minaccia da posizioni di spostamento atipiche, ha contrassegnato gli utenti come rischio medio.

È possibile usare un playbook che può ignorare automaticamente questa proprietà utente rischiosa in Microsoft Entra ID.

Repository di Microsoft Sentinel in GitHub

Il repository di Microsoft Sentinel in GitHub contiene playbook pronti per l'uso che consentono di automatizzare le risposte agli eventi imprevisti. Questi playbook sono definiti con modelli di Azure Resource Manager (ARM), che usano i trigger di Microsoft Sentinel per App per la logica.

Per lo scenario descritto in precedenza, è possibile usare il playbook Dismiss-AADRiskyUser, disponibile nel repository di Microsoft Sentinel in GitHub, e distribuirlo direttamente nella sottoscrizione di Azure.

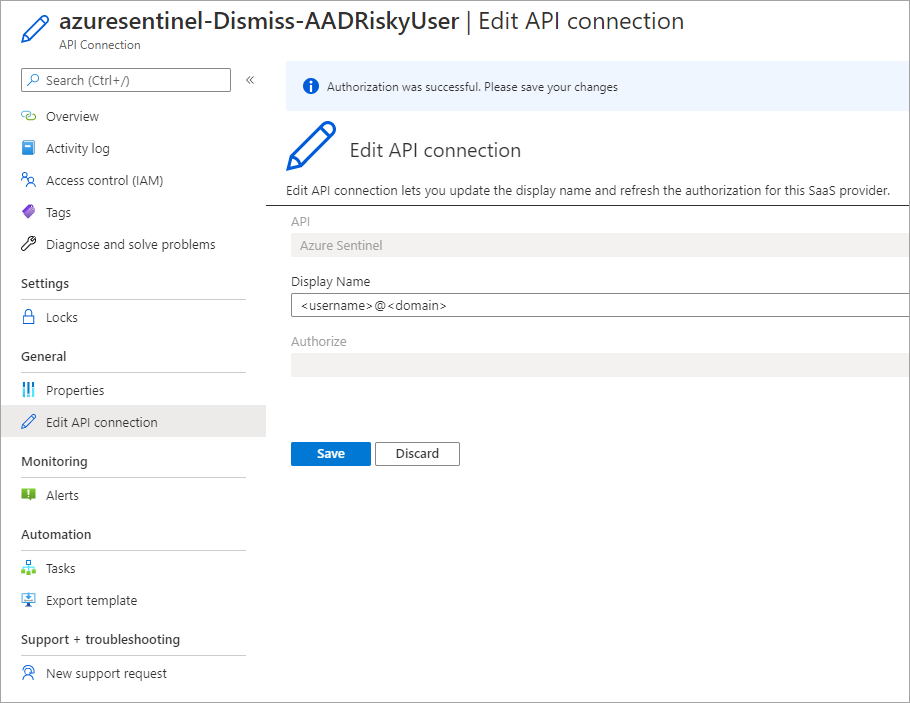

Per ogni distribuzione da GitHub, è prima di tutto necessario autorizzare ogni connessione nel playbook prima di poter apportare modifiche in Progettazione app per la logica. L'autorizzazione creerà una connessione API al connettore appropriato e archivierà il token e le variabili. È possibile individuare la connessione API nel gruppo di risorse in cui è stata creata l'app per la logica.

Al nome di ogni connessione API viene aggiunto il prefisso azuresentinel. È anche possibile modificare la connessione in Progettazione app per la logica quando si modifica l'app per la logica.

Associare un playbook a un evento imprevisto esistente

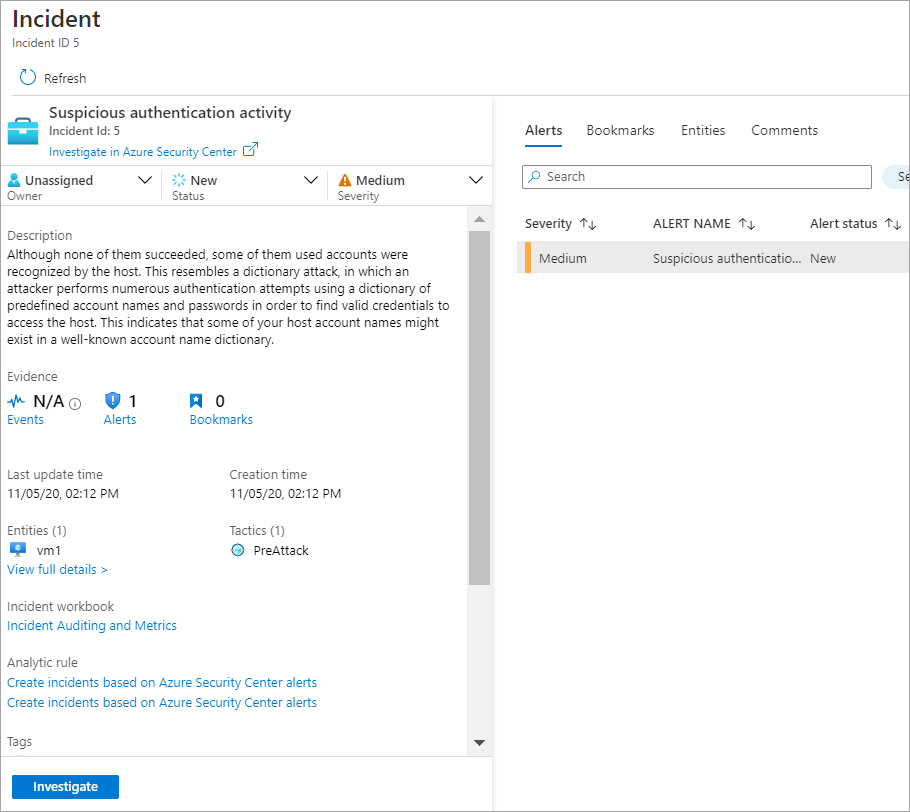

Quando il playbook è pronto, è possibile aprire la pagina Evento imprevisto in Microsoft Sentinel e quindi selezionare l'evento imprevisto esistente. Nel riquadro dei dettagli è possibile selezionare Visualizza dettagli completi per esplorare le proprietà dell'evento imprevisto. Dal pannello Avvisi è possibile selezionare Visualizza i playbook e quindi eseguire uno dei playbook esistenti.

Lo screenshot seguente illustra l'esempio di attività utente sospetta per la quale è possibile associare il playbook Dismiss-AADRiskyUser.

Dopo aver indagato sull'evento imprevisto, è possibile scegliere di eseguire manualmente il playbook per rispondere a una minaccia per la sicurezza.