Pianificare, implementare e gestire un firewall di Azure, Gestione firewall di Azure e i criteri del firewall

Firewall di Azure è un servizio di sicurezza firewall di rete intelligente e nativo del cloud, che una protezione ottimale dalle minacce per i carichi di lavoro cloud eseguiti in Azure. È un firewall con stato completo distribuito come servizio con disponibilità elevata e scalabilità cloud senza limiti. Consente l'ispezione sia del traffico orizzontale destra-sinistra, sia del traffico verticale alto-basso.

Firewall di Azure è disponibile in tre SKU: Standard, Premium e Basic.

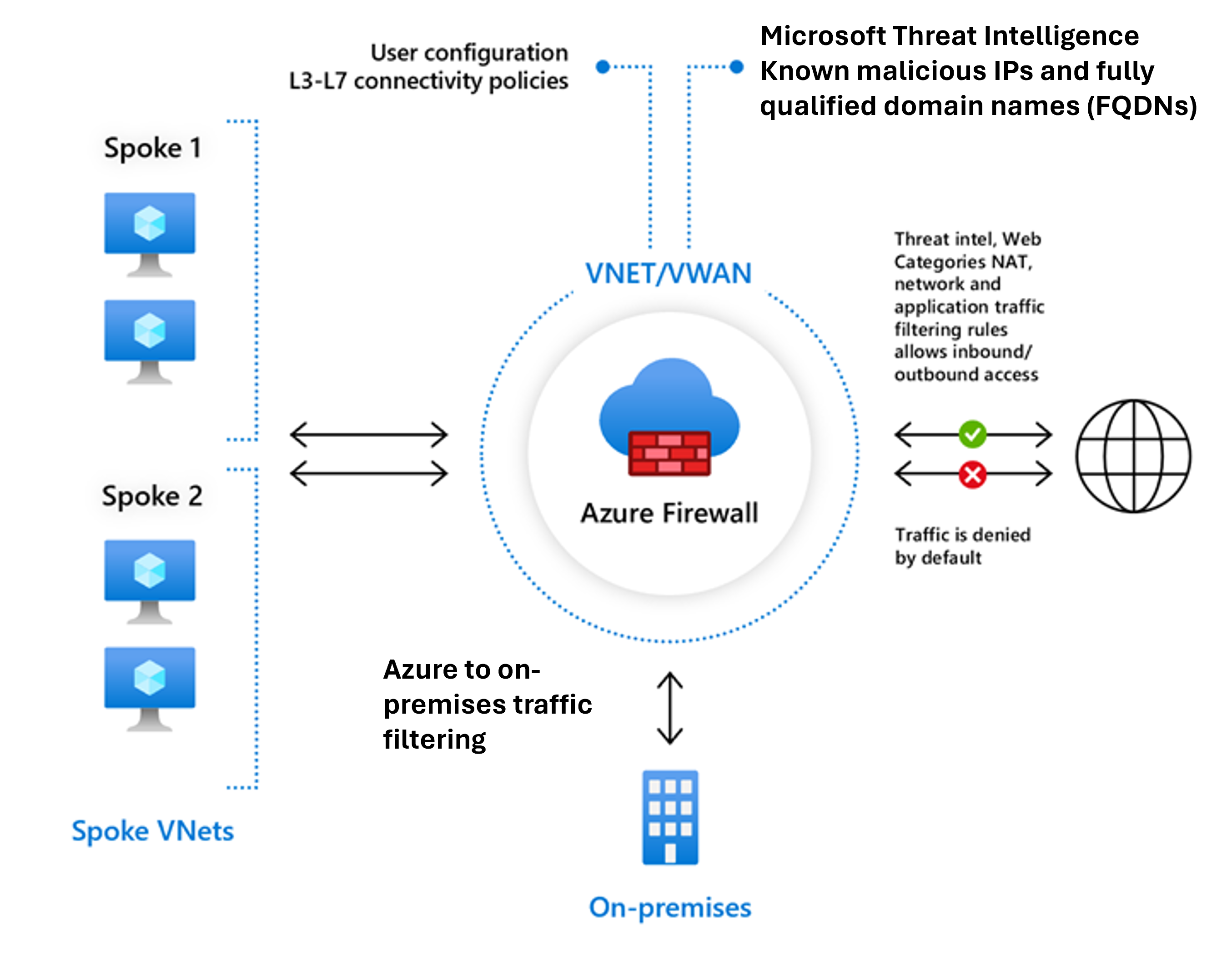

Firewall di Azure Standard

Firewall di Azure Standard fornisce filtri dal livello 3 al livello 7 (L3-L7) e feed di intelligence sulle minacce direttamente da Microsoft Cybersecurity. I filtri basati sull'intelligence sulle minacce consentono di creare avvisi e negare il traffico da/verso domini e indirizzi IP dannosi noti, il cui elenco viene aggiornato in tempo reale per fornire protezione dagli attacchi nuovi ed emergenti.

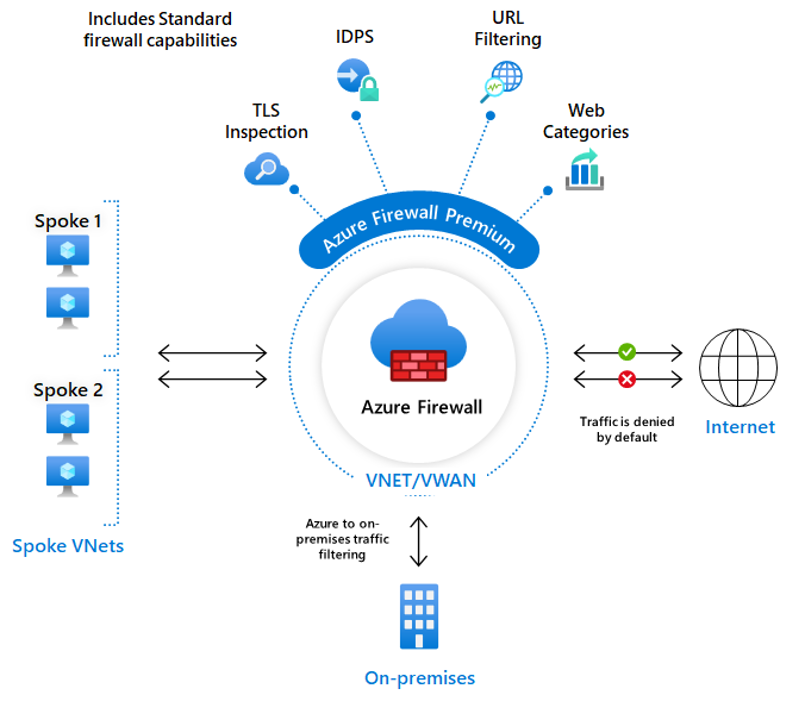

Firewall di Azure Premium

Firewall di Azure Premium offre funzionalità avanzate, tra cui il rilevamento delle intrusioni e il sistema di prevenzione delle intrusioni (IDPS) basati su firma per consentire il rilevamento rapido degli attacchi mediante la ricerca di modelli specifici. Questi modelli possono includere sequenze di byte nel traffico di rete oppure sequenze note di istruzioni dannose usate dal malware. Sono presenti più di 67.000 firme in oltre 50 categorie, che vengono aggiornate in tempo reale per fornire protezione dagli exploit nuovi ed emergenti. Le categorie di exploit includono malware, phishing, miner di criptovalute e attacchi Trojan.

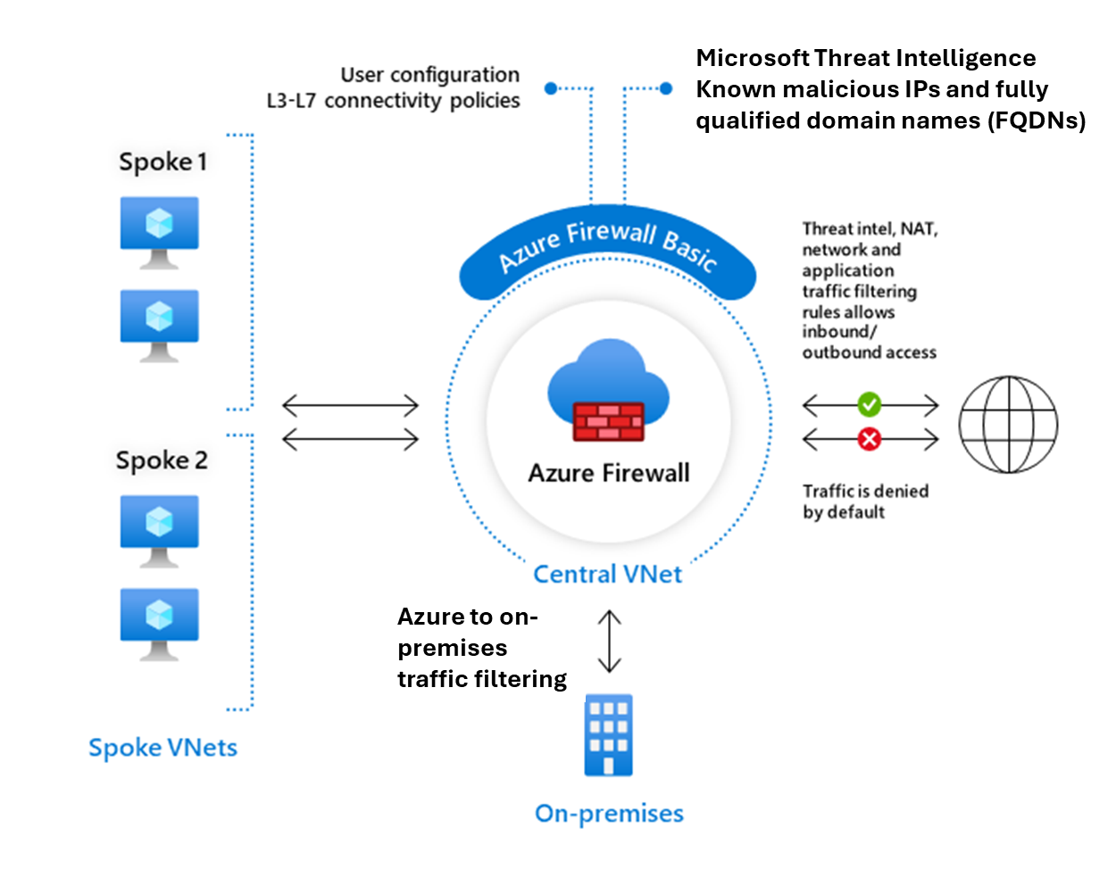

Firewall di Azure Basic

Firewall di Azure Basic è destinato alle aziende di piccole e medie dimensioni (PMI) per proteggere gli ambienti cloud di Azure. Fornisce la protezione essenziale e necessaria per i clienti PMI a un prezzo conveniente.

Firewall di Azure Basic è simile a Firewall Standard, ma presenta le limitazioni principali seguenti:

- Supporta solo la modalità di avviso Intel per le minacce

- Unità di scala fissa per eseguire il servizio in due istanze back-end della macchina virtuale

- Consigliato per gli ambienti con velocità effettiva stimata di 250 Mbps

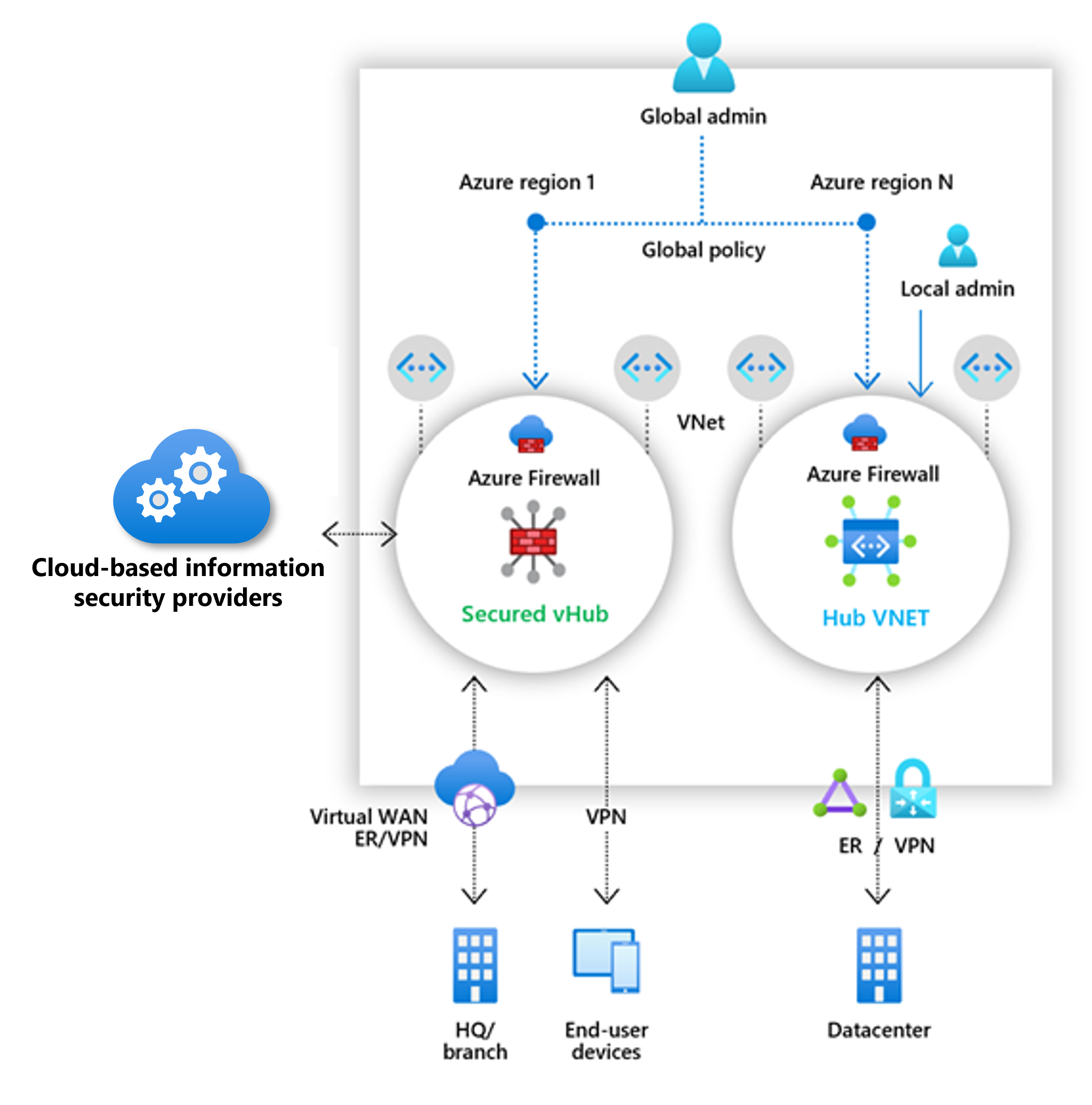

Gestione firewall di Azure

Gestione firewall di Azure è un servizio di gestione della sicurezza che offre funzionalità centralizzate di gestione dei criteri di sicurezza e delle route per i perimetri di sicurezza basati sul cloud.

Gestione firewall può fornire la gestione della sicurezza per due tipi di architettura di rete:

- Hub virtuale protetto

Un hub di rete WAN virtuale di Azure è una risorsa gestita da Microsoft che consente di creare facilmente architetture hub e spoke. Quando a tale hub sono associati criteri di sicurezza e di routing, viene definito hub virtuale protetto. - Rete virtuale hub

Le reti virtuali hub sono reti virtuali di Azure standard che si possono creare e gestire in autonomia. Quando all'hub sono associati criteri di sicurezza, vengono definite reti virtuali hub. Al momento, è supportato solo il criterio firewall di Azure. È possibile eseguire il peering delle reti virtuali spoke che contengono i server e i servizi del carico di lavoro. È anche possibile gestire i firewall all'interno di reti virtuali autonome non associate a spoke.

Funzionalità di Gestione firewall di Azure

Gestione firewall di Azure include le funzionalità seguenti:

Distribuzione e configurazione centralizzate di Firewall di Azure

È possibile distribuire e configurare in modo centralizzato più istanze di Firewall di Azure che si estendono su diverse aree e sottoscrizioni di Azure.

Criteri gerarchici (globali e locali)

È possibile usare Gestione firewall di Azure per gestire in modo centralizzato i criteri di Firewall di Azure in più hub virtuali protetti. I team IT centrali possono creare criteri firewall globali per applicare i criteri firewall dell'organizzazione a tutti i team. I criteri firewall creati localmente consentono di implementare un modello self-service DevOps per una maggiore agilità.

Integrazione con una soluzione di sicurezza come servizio di terze parti per offrire protezione avanzata

Oltre a Firewall di Azure, è possibile integrare provider di sicurezza come servizio (SECaaS) di terze parti per fornire protezione di rete aggiuntiva per le connessioni da rete virtuale a Internet e dalle succursali a Internet.

Questa funzionalità è disponibile solo con le distribuzioni di tipo hub virtuale protetto.

Filtro del traffico da rete virtuale a Internet (V2I)

- Filtrare il traffico di rete virtuale in uscita con il proprio provider di sicurezza di terze parti preferito.

- Sfruttare la protezione Internet avanzata in grado di riconoscere gli utenti per i carichi di lavoro cloud eseguiti in Azure.

- Filtrare il traffico di rete virtuale in uscita con il proprio provider di sicurezza di terze parti preferito.

Filtro del traffico da ramo a Internet (B2I) Sfrutta la connettività e la distribuzione globale di Azure per aggiungere facilmente filtri di terze parti per gli scenari da ramo a Internet.

Gestione centralizzata delle route

È possibile instradare facilmente il traffico all'hub protetto per filtrarlo e registrarlo senza che sia necessario configurare manualmente route definite dall'utente nelle reti virtuali spoke.

Questa funzionalità è disponibile solo con le distribuzioni di tipo hub virtuale protetto.

È possibile servirsi di provider di terze parti per filtrare il traffico da succursale a Internet (B2I), in modalità side-by-side con Firewall di Azure per il traffico da succursale a rete virtuale (B2V), da rete virtuale a rete virtuale (V2V) e da rete virtuale a Internet (V2I).

Piano di protezione DDoS

È possibile associare le reti virtuali a un piano di protezione DDoS all'interno di Gestione firewall di Azure. Per altre informazioni, vedere Configurare un piano di protezione DDoS di Azure con Gestione firewall di Azure.

Gestire i criteri di Web application firewall

È possibile creare e associare i criteri di Web application firewall (WAF) in modo centralizzato per le piattaforme di distribuzione delle applicazioni, tra cui il servizio Frontdoor di Azure e il gateway applicazione di Azure. Per altre informazioni, vedere Gestire i criteri di Web application firewall.

Aree di disponibilità

I criteri di Firewall di Azure possono essere usati in tutte le aree. Ad esempio, è possibile creare un criterio all'interno degli Stati Uniti occidentali e usarlo negli Stati Uniti orientali.