Configurare l'automazione in Microsoft Sentinel

Che cosa sono le regole di automazione e i playbook?

Le regole di automazione consentono di valutare gli eventi imprevisti in Microsoft Sentinel. È possibile usarle per assegnare automaticamente gli eventi imprevisti al personale corretto, chiudere incidenti rumorosi o noti falsi positivi, modificarne la gravità e aggiungere tag. Sono anche il meccanismo in base al quale è possibile eseguire playbook in risposta a eventi imprevisti o avvisi.

I playbook sono raccolte di procedure che possono essere eseguite da Microsoft Sentinel in risposta a un intero evento imprevisto, a un singolo avviso o a un'entità specifica. Un playbook può essere utile per automatizzare e orchestrare la risposta e può essere impostato per l'esecuzione automatica quando vengono generati avvisi specifici o quando vengono creati o aggiornati eventi imprevisti, associandosi a una regola di automazione. Può anche essere eseguito manualmente su richiesta su eventi imprevisti, avvisi o entità specifici.

I playbook in Microsoft Sentinel sono basati su flussi di lavoro basati su App per la logica di Azure, il che significa che si ottengono tutte le potenzialità, la personalizzazione e i modelli predefiniti di App per la logica. Ogni playbook viene creato per la sottoscrizione specifica a cui appartiene, ma il playbook visualizza tutti i playbook disponibili in qualsiasi sottoscrizione selezionata.

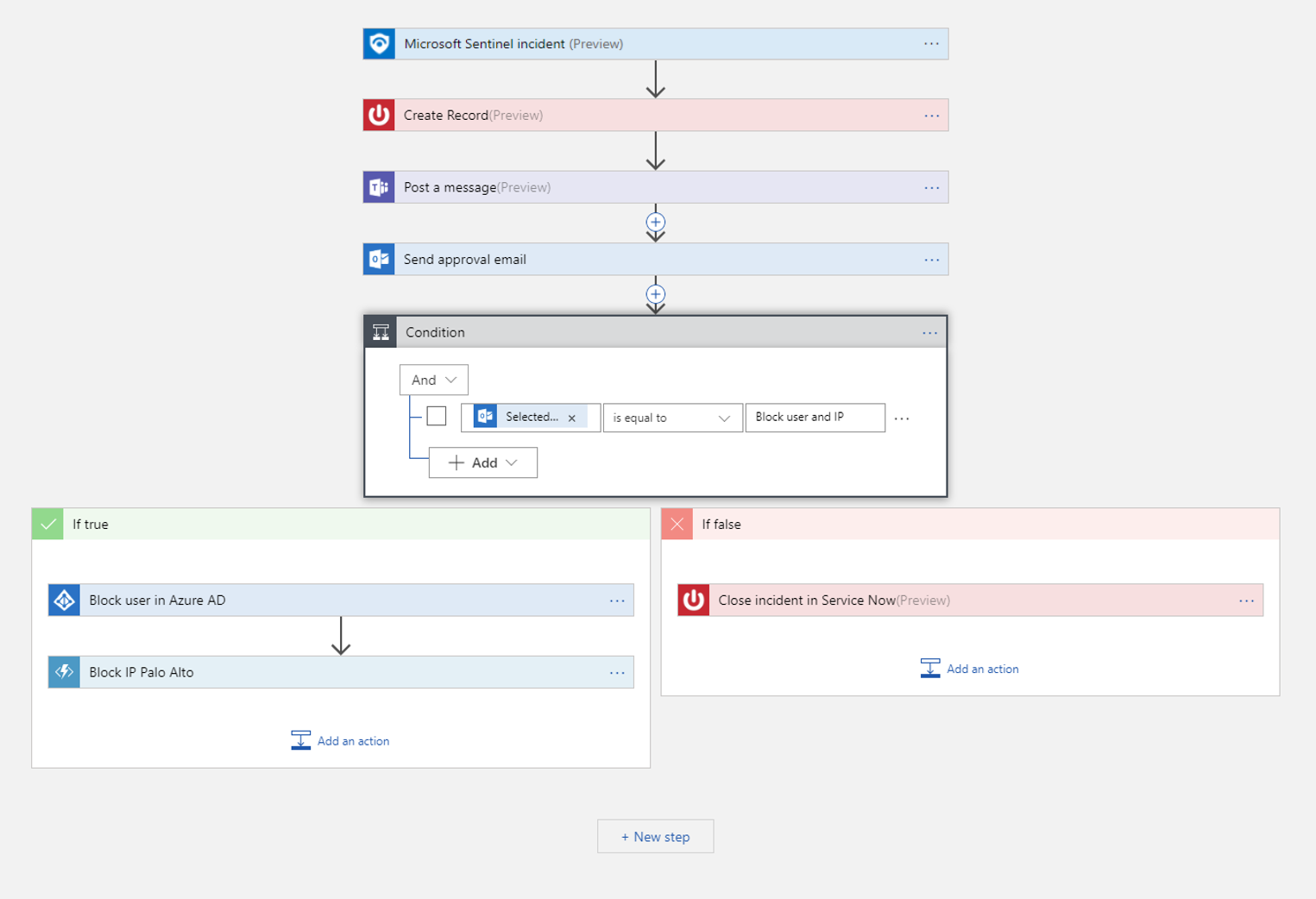

Ad esempio, se si vuole impedire agli utenti potenzialmente compromessi di spostarsi in rete e rubare informazioni, è possibile creare una risposta automatizzata e multiforme agli eventi imprevisti generati da regole che rilevano utenti compromessi. Per iniziare, creare un playbook che esegue le azioni seguenti:

- Quando il playbook viene chiamato da una regola di automazione che gli passa un evento imprevisto, il playbook apre un ticket in ServiceNow o in qualsiasi altro sistema di ticket IT.

- Invia un messaggio al canale delle operazioni di sicurezza in Microsoft Teams o Slack per assicurarsi che i propri analisti della sicurezza siano a conoscenza dell'evento imprevisto.

- Invia anche tutte le informazioni nell'evento imprevisto in un messaggio di posta elettronica all'amministratore di rete senior e all'amministratore della sicurezza. Il messaggio di posta elettronica includerà i pulsanti di opzione Blocca e Ignora utente.

- Il playbook attende fino a quando non viene ricevuta una risposta dagli amministratori, quindi continua con i passaggi successivi.

- Se gli amministratori scelgono Blocca, invia un comando a Microsoft Entra ID per disabilitare l'utente e uno al firewall per bloccare l'indirizzo IP.

- Se gli amministratori scelgono Ignora, il playbook chiude l'evento imprevisto in Microsoft Sentinel e il ticket in ServiceNow.

Per attivare il playbook, si creerà quindi una regola di automazione eseguita quando vengono generati questi eventi imprevisti. Questa regola eseguirà questi passaggi:

- La regola modifica lo stato dell'evento imprevisto in Attivo.

- Assegna l'evento imprevisto all'analista associato alla gestione di questo tipo di evento imprevisto.

- Aggiunge il tag "utente compromesso".

- Infine, chiama il playbook appena creato. (Per questo passaggio sono delle necessarie autorizzazioni speciali).

I playbook possono essere eseguiti automaticamente in risposta agli eventi imprevisti creando regole di automazione che chiamano i playbook come azioni, come nell'esempio precedente. Possono anche essere eseguiti automaticamente in risposta agli avvisi, indicando alla regola di analisi di eseguire automaticamente uno o più playbook quando viene generato l'avviso.

È anche possibile scegliere di eseguire un playbook manualmente su richiesta, come risposta a un avviso selezionato.

Ottenere un'introduzione più completa e dettagliata all'automazione della risposta alle minacce usando regole di automazione e playbook in Microsoft Sentinel.

Creare un playbook

Seguire questa procedura per creare un nuovo playbook in Microsoft Sentinel:

Per Microsoft Sentinel nel portale di Azure, selezionare la pagina Configurazione>Automazione . Per Microsoft Sentinel nel portale di Defender, selezionare Microsoft Sentinel>Configurazione>Automazione .

Nel menu superiore selezionare Crea.

Il menu a discesa visualizzato in Crea offre quattro opzioni per la creazione di playbook:

- Se si sta creando un playbook Standard (il nuovo tipo: vedere Tipi di app per la logica), selezionare Playbook vuoto e quindi seguire i passaggi nella scheda Standard di App per la logica di seguito.

- Se si sta creando un playbook a consumo (il tipo classico, originale) a seconda del trigger da usare, selezionare Playbook con trigger di eventi imprevisti, Playbook con trigger di avviso o Playbook con trigger di entità. Continuare quindi seguendo i passaggi della scheda Consumo di App per la logica di seguito.

- Se si sta creando un playbook Standard (il nuovo tipo: vedere Tipi di app per la logica), selezionare Playbook vuoto e quindi seguire i passaggi nella scheda Standard di App per la logica di seguito.

Per altre informazioni sul trigger da usare, vedere Usare trigger e azioni nei playbook di Microsoft Sentinel. Per altre informazioni sul trigger da usare, vedere Usare trigger e azioni nei playbook di Microsoft Sentinel.

Nella scheda Informazioni di base:

- Selezionare la sottoscrizione, il gruppo di risorse e l'area a scelta tra i rispettivi elenchi a discesa. L'area scelta è la posizione in cui verranno archiviate le informazioni sull'app per la logica.

- Immettere un nome per il playbook in Nome playbook.

- Se si vuole monitorare l'attività di questo playbook a scopo di diagnostica, selezionare la casella di controllo Abilita log di diagnostica in Log Analytics e scegliere l'area di lavoro Log Analytics dall'elenco a discesa.

- Se i playbook devono accedere alle risorse protette che si trovano all'interno o connesse a una rete virtuale di Azure, potrebbe essere necessario usare un ambiente del servizio di integrazione (ISE). In tal caso, contrassegnare la casella di controllo Associa all'ambiente del servizio di integrazione e selezionare l'ISE desiderato dall'elenco a discesa.

- Selezionare Next (Avanti): Connessioni>.

Nella scheda Connessioni:

Idealmente, è consigliabile lasciare questa sezione così come è, configurare App per la logica per connettersi a Microsoft Sentinel con identità gestita. Informazioni su questa e altre alternative di autenticazione.

Selezionare Avanti: Rivedi e crea>.

Nella scheda Rivedi e crea:

Esaminare le scelte di configurazione effettuate e selezionare Crea e continua con la finestra di progettazione.

Il playbook richiederà alcuni minuti per essere creato e distribuito, dopo di che verrà visualizzato il messaggio "La distribuzione è stata completata" e verrà visualizzata la finestra progettazione app per la logica del nuovo playbook. Il trigger scelto all'inizio verrà aggiunto automaticamente come primo passaggio ed è possibile continuare a progettare il flusso di lavoro da questa posizione.

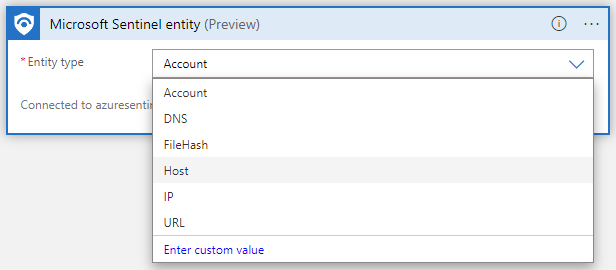

Se è stato scelto il trigger dell'entità (anteprima) di Microsoft Sentinel, selezionare il tipo di entità che si vuole che questo playbook riceva come input.

Aggiunta di azioni

Ora è possibile definire cosa accade quando si chiama il playbook. È possibile aggiungere azioni, condizioni logiche, cicli, oppure cambiare condizioni del caso, tutto selezionando Nuovo passaggio. Questa selezione apre un nuovo frame nella finestra di progettazione, in cui è possibile scegliere un sistema o un'applicazione con cui interagire o una condizione da impostare. Immettere il nome del sistema o dell'applicazione nella barra di ricerca nella parte superiore del frame e quindi scegliere tra i risultati disponibili.

In ognuno di questi passaggi, facendo clic su qualsiasi campo viene visualizzato un pannello con due menu: Contenuto dinamico ed espressione. Dal menu Contenuto dinamico è possibile aggiungere riferimenti agli attributi dell'avviso o dell'evento imprevisto passato al playbook, inclusi i valori e gli attributi di tutte le entità mappate e i dettagli personalizzati contenuti nell'avviso o nell'evento imprevisto. Dal menu Espressione è possibile scegliere una libreria di funzioni di grandi dimensioni per aggiungere logica aggiuntiva ai passaggi.

Questo screenshot mostra le azioni e le condizioni da aggiungere nella creazione del playbook descritto nell'esempio all'inizio di questo documento. Altre informazioni sull'aggiunta di azioni ai playbook.

Vedere Usare trigger e azioni nei playbook di Microsoft Sentinel per informazioni dettagliate sulle azioni che è possibile aggiungere ai playbook per scopi diversi.

In particolare, prendere nota di queste importanti informazioni sui playbook basati sul trigger di entità in un contesto non imprevisto.

Automatizzare le risposte alle minacce

È stato creato il playbook e definito il trigger, sono state impostate le condizioni e sono state specificate le azioni che verranno eseguite e gli output che produrranno. È ora necessario determinare i criteri in base ai quali verrà eseguito e configurare il meccanismo di automazione che verrà eseguito quando questi criteri vengono soddisfatti.

Rispondere agli eventi imprevisti e agli avvisi

Per usare un playbook per rispondere automaticamente a un intero evento imprevisto o a un singolo avviso, creare una regola di automazione che verrà eseguita quando viene creato o aggiornato l'evento imprevisto o quando viene generato l'avviso. Questa regola di automazione includerà un passaggio che chiama il playbook che si vuole usare.

Per creare una regola di automazione:

Nella pagina Automazione del menu di spostamento di Microsoft Sentinel selezionare Crea dal menu in alto e quindi regola di automazione.

Viene visualizzato il pannello Crea nuova regola di automazione. Immettere un nome per la regola. Le opzioni variano a seconda che l'area di lavoro sia o meno integrata nella piattaforma operativa di sicurezza unificata. Ad esempio:

Trigger: Selezionare il trigger appropriato in base alle circostanze per cui si sta creando la regola di automazione:quando viene creato l'evento imprevisto, Quando viene aggiornato l'evento imprevisto o Quando viene creato un avviso.

Condizioni:

Se non è ancora stato eseguito l'onboarding dell'area di lavoro nella piattaforma unificata per le operazioni di sicurezza, gli eventi imprevisti possono avere due possibili origini:

- È possibile creare eventi imprevisti all'interno di Microsoft Sentinel

- Gli eventi imprevisti possono essere importati da e sincronizzati con Microsoft Defender XDR.

- È possibile creare eventi imprevisti all'interno di Microsoft Sentinel

Se è stato selezionato uno dei trigger di eventi imprevisti e si vuole che la regola di automazione venga applicata solo agli eventi imprevisti originati in Microsoft Sentinel o in alternativa in Microsoft Defender XDR, specificare l'origine nella condizione Se il provider di eventi imprevisti è uguale.

Questa condizione verrà visualizzata solo se è selezionato un trigger di eventi imprevisti e non viene eseguito l'onboarding dell'area di lavoro nella piattaforma unificata per le operazioni di sicurezza.

Per tutti i tipi di trigger, se si vuole che la regola di automazione venga applicata solo a determinate regole di analisi, specificare quali modificando la condizione Se il nome della regola di analisi contiene.

Aggiungere eventuali altre condizioni che si desidera determinare se questa regola di automazione verrà eseguita. Selezionare + Aggiungi e scegliere condizioni o gruppi di condizioni dall'elenco a discesa. L'elenco delle condizioni viene popolato dai campi dettagli avviso e identificatore di entità.

Azioni:

- Poiché si usa questa regola di automazione per eseguire un playbook, scegliere l'azione Esegui playbook dall'elenco a discesa. Verrà quindi richiesto di scegliere da un secondo elenco a discesa che mostra i playbook disponibili. Una regola di automazione può eseguire solo i playbook che iniziano con lo stesso trigger (evento imprevisto o avviso) del trigger definito nella regola, quindi solo i playbook verranno visualizzati nell'elenco.

Importante

A Microsoft Sentinel devono essere concesse autorizzazioni esplicite per eseguire playbook, sia manualmente che da regole di automazione. Se un playbook viene visualizzato in grigio nell'elenco a discesa, significa che Sentinel non dispone dell'autorizzazione per il gruppo di risorse del playbook. Fare clic sul collegamento Manage playbook permissions (Gestisci autorizzazioni playbook) per assegnare le autorizzazioni.

Nel pannello Gestisci autorizzazioni visualizzato contrassegnare le caselle di controllo dei gruppi di risorse contenenti i playbook da eseguire e fare clic su Applica.

- È necessario disporre delle autorizzazioni di proprietario per qualsiasi gruppo di risorse a cui si desidera concedere le autorizzazioni di Microsoft Sentinel ed è necessario avere il ruolo Collaboratore app per la logica in qualsiasi gruppo di risorse contenente i playbook da eseguire.

- In una distribuzione multi-tenant, se il playbook da eseguire si trova in un tenant diverso, è necessario concedere a Microsoft Sentinel l'autorizzazione per eseguire il playbook nel tenant del playbook.

- Nel menu di spostamento di Microsoft Sentinel nel tenant dei playbook selezionare Impostazioni.

- Nel pannello Impostazioni selezionare la scheda Impostazioni, quindi l'espansione delle autorizzazioni del Playbook.

- Fare clic sul pulsante Configura autorizzazioni per aprire il pannello Gestisci autorizzazioni indicato in precedenza e continuare come descritto.

In uno scenario MSSP, se si vuole eseguire un playbook in un tenant del cliente da una regola di automazione creata durante l'accesso al tenant del provider di servizi, è necessario concedere a Microsoft Sentinel l'autorizzazione per eseguire il playbook in entrambi i tenant. Nel tenant del cliente seguire le istruzioni per la distribuzione multi-tenant nel punto del carattere punto elenco precedente. Nel tenant del provider di servizi è necessario aggiungere l'app Azure Security Insights nel modello di onboarding di Azure Lighthouse:

- Nel portale di Azure passare a Microsoft Entra ID.

- Fare clic su Applicazioni aziendali.

- Selezionare Tipo di applicazione e filtrare in Applicazioni Microsoft.

- Nella casella di ricerca digitare Azure Security Insights.

- Copiare il campo ID oggetto. Sarà necessario aggiungere questa autorizzazione aggiuntiva alla delega di Azure Lighthouse esistente.

Il ruolo Collaboratore automazione di Microsoft Sentinel ha un GUID fisso, ovvero f4c81013-99ee-4d62-a7ee-b3f1f648599a.

- Aggiungere tutte le altre azioni desiderate per questa regola. È possibile modificare l'ordine di esecuzione delle azioni selezionando le frecce su o giù a destra di qualsiasi azione.

- Impostare una data di scadenza per la regola di automazione, se necessario.

- Immettere un numero in Ordine per determinare dove verranno eseguite le regole di automazione nella sequenza di regole di automazione.

- Selezionare Applica. Questo è tutto.

Rispondere agli avvisi: metodo legacy

Un altro modo per eseguire automaticamente i playbook in risposta agli avvisi consiste nel chiamarli da una regola di analisi. Quando la regola genera un avviso, viene eseguito il playbook.

Questo metodo verrà deprecato a partire da marzo 2026.

A partire da giugno 2023, non è più possibile aggiungere playbook alle regole di analisi in questo modo. Tuttavia, è comunque possibile visualizzare i playbook esistenti chiamati dalle regole di analisi e questi playbook verranno comunque eseguiti fino a marzo 2026. Si consiglia vivamente di creare regole di automazione per chiamare questi playbook prima di allora.

Eseguire un playbook su richiesta

È anche possibile eseguire manualmente un playbook su richiesta, in risposta a avvisi, eventi imprevisti (in anteprima) o entità (anche in anteprima). Questo può essere utile in situazioni in cui si desidera un maggiore contributo umano e un maggiore controllo sui processi di orchestrazione e di risposta.

Eseguire un playbook manualmente in un avviso

Nota

Questa procedura non è supportata nella piattaforma unificata per le operazioni di sicurezza.

Nel portale di Azure selezionare una delle schede seguenti in base alle esigenze dell'ambiente:

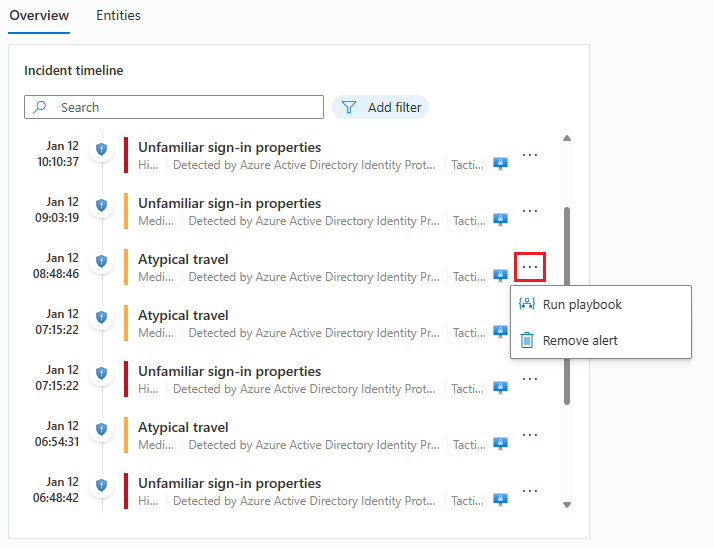

- Nella pagina Eventi imprevisti selezionare un evento imprevisto. Nel portale di Azure selezionare Visualizza dettagli completi nella parte inferiore del riquadro dei dettagli dell'evento imprevisto per aprire la pagina dei dettagli dell'evento imprevisto.

- Nella pagina dei dettagli dell'evento imprevisto, nel widget Sequenza temporale eventi imprevisti, scegliere l'avviso in cui si vuole eseguire il playbook. Selezionare i tre puntini alla fine della riga dell'avviso e scegliere Esegui playbook dal menu a comparsa.

- Verrà aperto il riquadro Playbook avvisi. Verrà visualizzato un elenco di tutti i playbook configurati con il trigger di App per la logica degli avvisi di Microsoft Sentinel a cui si ha accesso.

- Selezionare Esegui nella riga di un playbook specifico per eseguirlo immediatamente.

È possibile visualizzare la cronologia di esecuzione per i playbook in un avviso selezionando la scheda Esecuzioni nel riquadro Playbook di avviso. Potrebbero essere necessari alcuni secondi per visualizzare qualsiasi esecuzione appena completata nell'elenco. Se si seleziona un'esecuzione specifica, verrà aperto il log di esecuzione completo in App per la logica.