Usare la ricerca nel log di audit per analizzare i problemi di supporto comuni

In questa unità viene descritto in che modo le organizzazioni possono usare lo strumento di ricerca nel log di audit per analizzare i seguenti problemi di supporto comuni:

- Trovare l'indirizzo IP del computer usato per accedere a un account compromesso.

- Determinare chi ha configurato l'inoltro della posta elettronica per una cassetta postale.

- Determinare se un utente ha eliminato gli elementi di posta elettronica nella cassetta postale.

- Determinare se un utente ha creato una regola Posta in arrivo.

- Esaminare il motivo per cui un utente esterno all'organizzazione ha eseguito correttamente l'accesso.

- Cercare le attività delle cassette postali eseguite dagli utenti che non dispongono di una licenza E5.

- Cercare le attività delle cassette postali eseguite dagli utenti delegati.

Ognuno degli scenari per la risoluzione dei problemi descritti in questa unità si basa sull'uso dello strumento di ricerca nel log di audit nel portale di conformità di Microsoft Purview. Ogni scenario illustra come configurare una query di ricerca nel log di audit per il problema corrispondente. Inoltre, viene descritto cosa cercare nelle informazioni dettagliate presenti nei record di audit che corrispondono ai criteri di ricerca.

Autorizzazioni necessarie per usare lo strumento di ricerca nel log di audit

Per poter cercare il log di audit, in Exchange Online è necessario assegnare all'utente il ruolo Log di audit di sola visualizzazione o Log di audit. Per impostazione predefinita, questi ruoli sono assegnati ai gruppi di ruoli Gestione conformità e Gestione organizzazione nella pagina Autorizzazioni nell'interfaccia di amministrazione di Exchange. Gli amministratori globali di Office 365 e Microsoft 365 vengono aggiunti automaticamente come membri del gruppo di ruoli Gestione organizzazione in Exchange Online.

Esecuzione di ricerche nel log di audit

In questa sezione vengono descritte le nozioni di base per la creazione e l'esecuzione di ricerche nel log di audit. Queste istruzioni rappresentano il punto di partenza per affrontare qualsiasi scenario di risoluzione dei problemi in questa unità. Per istruzioni dettagliate, vedere Cercare nel log di audit.

Accedere al portale di conformità di Microsoft Purview.

Nel riquadro di spostamento a sinistra del portale di conformità di Microsoft Purview selezionare Audit.

Nella pagina Audit viene mostrata la schedaRicerca per impostazione predefinita.

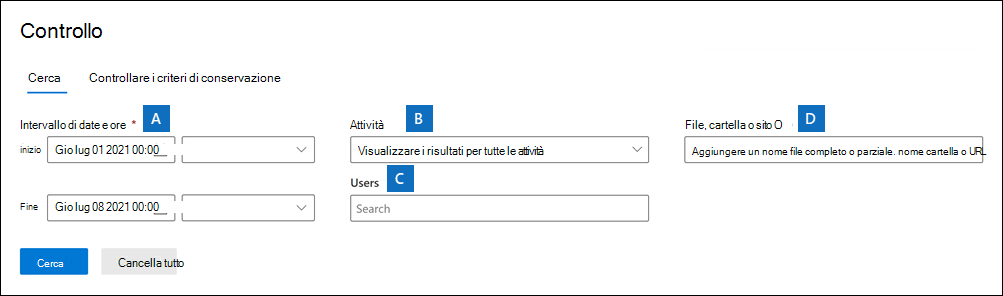

È possibile configurare i seguenti criteri di ricerca. Ogni scenario di risoluzione dei problemi descritto in questo articolo fornisce indicazioni specifiche per la configurazione di questi campi.

- R. Data di inizio e data di fine. Selezionare un intervallo di date e ore per visualizzare gli eventi che si sono verificati in quel periodo. Gli ultimi sette giorni sono selezionati per impostazione predefinita. La data e l'ora sono specificate in formato UTC (Coordinated Universal Time). L'intervallo di date massimo che è possibile specificare è 180 giorni.

- B. Attività. Selezionare l'elenco a discesa per visualizzare le attività che è possibile cercare. Dopo aver eseguito la ricerca, vengono visualizzati solo i record di audit per le attività selezionate. Se si seleziona Visualizza i risultati per tutte le attività, vengono mostrati i risultati per tutte le attività che soddisfano gli altri criteri di ricerca. In alcuni scenari di risoluzione dei problemi è necessario lasciare questo campo vuoto.

- C. Utenti. Selezionare in questa casella e quindi selezionare uno o più utenti per i quali visualizzare i risultati della ricerca. Nell'elenco dei risultati vengono visualizzati i record di audit dell'attività selezionata eseguita dagli utenti indicati in questa casella. Lasciare la casella vuota per restituire le voci per tutti gli utenti (e gli account del servizio) nell'organizzazione.

- D. File, cartella o sito. Digitare il nome di un file o di una cartella per cercare l'attività relativa al file della cartella che contiene la parola chiave specificata. È anche possibile specificare un URL di un file o una cartella. Se si usa un URL, è necessario digitare il percorso completo dell'URL o se si digita solo una parte dell'URL, non includere caratteri speciali o spazi. Lasciare questa casella vuota per restituire le voci per tutti i file e le cartelle nell'organizzazione. In tutti gli scenari di risoluzione dei problemi in questa unità, questo campo viene lasciato vuoto.

Selezionare Cerca per eseguire la ricerca usando i criteri di ricerca.

I risultati della ricerca vengono caricati e, dopo qualche istante, verranno mostrati in una pagina dello strumento di ricerca nel log di audit. Ognuna sezioni di questa unità fornisce indicazioni su quali elementi cercare in relazione allo scenario di risoluzione dei problemi specifico.

Problema: trovare l'indirizzo IP del computer usato per accedere a un account compromesso

Nella maggior parte dei record di audit è presente l'indirizzo IP corrispondente all'attività svolta da un utente. Nel log di audit sono inclusi anche informazioni sul client utilizzato.

Di seguito è riportata la procedura per configurare una query di ricerca nel log di audit per questo scenario:

Attività. Se pertinente al caso, selezionare un'attività specifica da cercare. Per risolvere i problemi legati agli account compromessi, è consigliabile selezionare l'attività Utente connesso a cassetta postale in Attività su cassette postali di Exchange. In questo modo, verranno restituiti i record di audit che mostrano l'indirizzo IP utilizzato per accedere alla cassetta postale. In caso contrario, lasciare vuoto questo campo per ottenere i record di audit per tutte le attività.

Consiglio

Se si lascia vuoto questo campo, verranno restituite le attività UserLoggedIn, ovvero un'attività Microsoft Entra che indica che un utente ha eseguito l'accesso a un account utente. Usare il filtro nei risultati della ricerca per visualizzare i record di audit UserLoggedIn.

Data di inizio e data di fine. Selezionare un intervallo di date applicabile all'analisi.

Utenti. Se si sta analizzando un account compromesso, selezionare l'utente con l’account compromesso. In questo modo, verranno restituiti i record di audit relativi alle attività eseguite dall'account utente.

File, cartella o sito. Lasciare vuoto questo campo.

Dopo aver eseguito la ricerca, l'indirizzo IP di ogni attività verrà visualizzato nella colonna relativa all'indirizzo IP nei risultati della ricerca. Selezionare il record nei risultati della ricerca per visualizzare informazioni più dettagliate nella pagina a comparsa.

Problema: determinare chi ha configurato l'inoltro della posta elettronica per una cassetta postale

Quando è configurato l'inoltro di posta elettronica per una cassetta postale, i messaggi di posta elettronica inviati a tale cassetta postale verranno inoltrati a un'altra cassetta postale. I messaggi possono essere inoltrati agli utenti interni o esterni a un'organizzazione. Quando l'inoltro di posta elettronica è configurato per una cassetta postale, il cmdlet di Exchange Online usato è Set-Mailbox.

Di seguito è riportata la procedura per configurare una query di ricerca nel log di audit per questo scenario:

- Attività. Lasciare vuoto questo campo in modo che la ricerca restituisca i record di audit per tutte le attività. Questa operazione è necessaria per restituire tutti i record di audit correlati al cmdlet Set-Mailbox.

- Data di inizio e data di fine. Selezionare un intervallo di date applicabile all'analisi.

- Utenti. A meno che non si stia analizzando un problema di inoltro di posta elettronica per un utente specifico, lasciare vuoto questo campo. In questo modo è possibile identificare se l'inoltro di posta elettronica è stato configurato per uno o più utenti.

- File, cartella o sito. Lasciare vuoto questo campo.

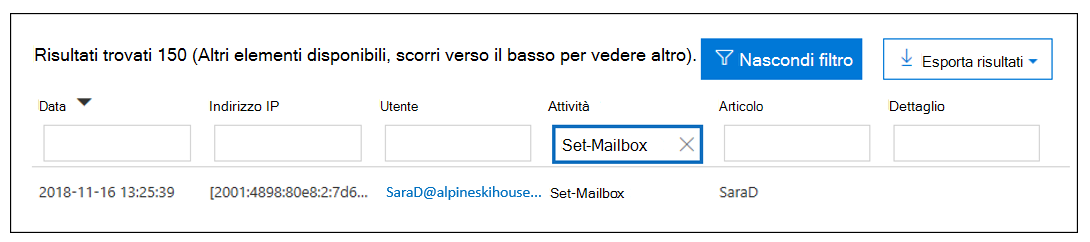

Dopo aver eseguito la ricerca, selezionare Filtra risultati nella pagina dei risultati della ricerca. Nella casella sotto l'intestazione della colonna Attività digitare Set-Mailbox in modo che vengano visualizzati solo i record di audit relativi al cmdlet Set-Mailbox.

A questo punto, è necessario esaminare i dettagli di ogni record di audit per determinare se l'attività è correlata all'inoltro della posta elettronica. Selezionare il record di audit per visualizzare la pagina a comparsa Dettagli, quindi selezionare Altre informazioni. Lo screenshot e le descrizioni seguenti evidenziano le informazioni che indicano che l'inoltro della posta elettronica è stato impostato nella cassetta postale.

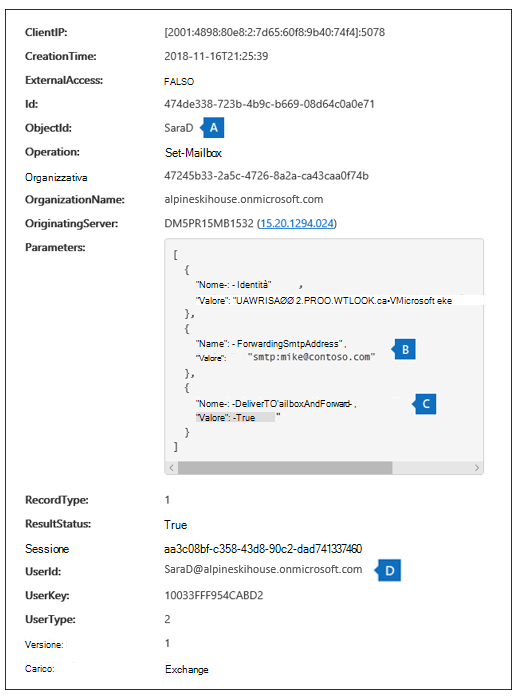

- R. ObjectId. Viene visualizzato l'alias della cassetta postale in cui è stato impostato l'inoltro di posta elettronica. Questa cassetta postale viene visualizzata anche nella colonna Elemento nella pagina dei risultati della ricerca.

- B. Parametri. Il valore ForwardingSmtpAddress indica che l'inoltro di posta elettronica è stato impostato sulla cassetta postale. In questo esempio la posta elettronica viene inoltrata all'indirizzo di posta elettronica mike@contoso.com, che si trova all'esterno dell'organizzazione alpinehouse.onmicrosoft.com.

- C. Vero. Questo valore per il parametro DeliverToMailboxAndForward indica che una copia del messaggio viene recapitata a sarad@alpinehouse.onmicrosoft.com E viene inoltrata all'indirizzo di posta elettronica specificato dal parametro ForwardingSmtpAddress, che in questo esempio è mike@contoso.com. Se il valore del parametro DeliverToMailboxAndForward è impostato su False, la posta elettronica viene inoltrata solo all'indirizzo specificato dal parametro ForwardingSmtpAddress. Non viene recapitato alla cassetta postale specificata nel campo ObjectId.

- D. UserId. Indica l'utente che ha impostato l'inoltro di posta elettronica nella cassetta postale specificata nel campo ObjectId. Questo utente viene visualizzato anche nella colonnaUtente nella pagina dei risultati della ricerca. In questo caso, sembra che il proprietario della cassetta postale imposti l'inoltro di posta elettronica nella cassetta postale.

Nel caso in cui si decida di rimuovere l'inoltro di posta elettronica per la cassetta postale in questione, è possibile farlo tramite l'esecuzione del seguente comando in PowerShell di Exchange Online:

Set-Mailbox <mailbox alias> -ForwardingSmtpAddress $null

Problema: determinare se un utente ha eliminato elementi di posta elettronica

A partire dal 2019, la registrazione delle attività nelle cassette postali viene attivata per impostazione predefinita per tutte le organizzazioni di Microsoft 365. Di conseguenza:

- Alcune azioni eseguite dai proprietari delle cassette postali vengono registrate automaticamente.

- I record di audit della cassetta postale corrispondenti sono disponibili quando vengono cercati nel log di audit della cassetta postale.

Prima che la registrazione di controllo delle cassette postali fosse attivata per impostazione predefinita, le organizzazioni dovevano abilitarla manualmente per ogni cassetta postale utente.

Le azioni della cassetta postale registrate per impostazione predefinita includono SoftDelete e HardDelete eseguite dai proprietari delle cassette postali. Di conseguenza, le organizzazioni possono usare la seguente procedura seguente per cercare nel log di audit gli eventi correlati agli elementi di posta elettronica eliminati. Per ulteriori informazioni sul controllo delle cassette postali attivato per impostazione predefinita, vedere Gestire il controllo delle cassette postali.

Di seguito è riportata la procedura per configurare una query di ricerca nel log di audit per questo scenario:

-

Attività. In Attività della cassetta postale di Exchange selezionare una o entrambe delle seguenti attività:

- Messaggi eliminati dalla cartella Posta eliminata. Questa attività corrisponde all'azione di controllo della cassetta postale SoftDelete. Questa attività viene registrata anche quando un utente elimina definitivamente un elemento selezionandolo e premendo MAIUSC+CANC. Dopo l'eliminazione definitiva di un elemento, l'utente può recuperarlo fino alla scadenza del periodo di conservazione degli elementi eliminati.

- Messaggi rimossi definitivamente dalla cassetta postale. Questa attività corrisponde all'azione di controllo della cassetta postale HardDelete. Questa attività viene registrata quando un utente elimina un elemento dalla cartella Elementi ripristinabili. Gli amministratori possono usare lo strumento Ricerca contenuto nel portale di conformità di Microsoft Purview per cercare recuperare gli elementi di posta elettronica eliminati definitivamente. Tale operazione può essere effettuata fino alla scadenza del periodo di conservazione degli elementi eliminati o anche successivamente, qualora la cassetta postale dell'utente sia in attesa.

- Data di inizio e data di fine. Selezionare un intervallo di date applicabile all'analisi.

- Utenti. Se si seleziona un utente in questo campo, lo strumento di ricerca nel log di audit restituisce i record di audit per gli elementi di posta elettronica eliminati temporaneamente o eliminati definitivamente dall'utente specificato. In alcuni casi, l'utente che elimina un messaggio di posta elettronica potrebbe non essere il proprietario della cassetta postale.

- File, cartella o sito. Lasciare vuoto questo campo.

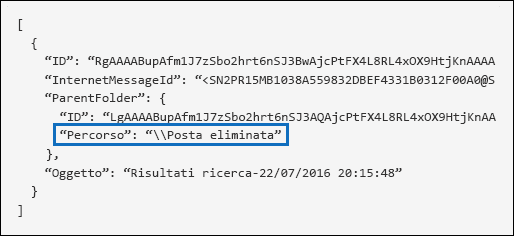

Dopo aver eseguito la ricerca, è possibile filtrare i risultati per visualizzare i record di audit relativi agli elementi eliminati temporaneamente o definitivamente. Selezionare il record di audit per visualizzare la pagina a comparsa Dettagli, quindi selezionare Altre informazioni. Ulteriori informazioni sull'elemento eliminato, ad esempio la riga dell'oggetto e la posizione dell'elemento quando è stato eliminato, vengono visualizzate nel campo AffectedItems.

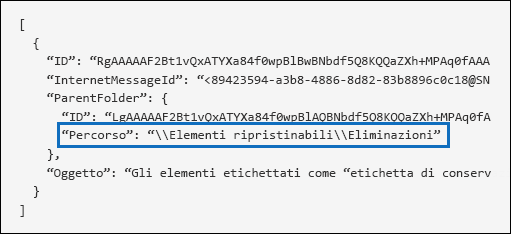

I seguenti screenshot mostrano un esempio del campo AffectedItems per un elemento eliminato temporaneamente e uno eliminato definitivamente.

Esempio del campo AffectedItems per un elemento eliminato temporaneamente:

Esempio del campo AffectedItems per un elemento eliminato definitivamente:

Recuperare gli elementi di posta elettronica eliminati

Gli utenti possono recuperare gli elementi eliminati temporaneamente, a meno che il periodo di conservazione degli elementi eliminati non sia scaduto. In Exchange Online il periodo di conservazione degli elementi eliminati predefinito è di 14 giorni. Tuttavia, gli amministratori possono aumentare questa impostazione fino a un massimo di 30 giorni. Indirizzare gli utenti all'articolo Recuperare elementi o messaggi di posta elettronica eliminati in Outlook sul Web per istruzioni sul ripristino degli elementi eliminati.

Come spiegato in precedenza, gli amministratori potrebbero essere in grado di recuperare gli elementi eliminati definitivamente, a meno che il periodo di conservazione degli elementi eliminati non sia scaduto o la cassetta postale dell'utente sia stata messa in attesa, in tal caso gli elementi verranno conservati fino alla fine del periodo di blocco. Quando si esegue una ricerca di contenuto, gli elementi eliminati temporaneamente e definitivamente nella cartella Elementi ripristinabili vengono restituiti nei risultati della ricerca se corrispondono alla query di ricerca.

Consiglio

Per cercare gli elementi di posta elettronica eliminati, cercare tutta o parte della riga dell'oggetto visualizzata nel campo AffectedItems nel record di controllo.

Problema: determinare se un utente ha creato una regola Posta in arrivo

Quando gli utenti creano una regola Posta in arrivo per la cassetta postale di Exchange Online, un record di controllo corrispondente viene salvato nel log di audit.

Di seguito è riportata la procedura per configurare una query di ricerca nel log di audit per questo scenario:

-

Attività. In Attività della cassetta postale di Exchange selezionare una o entrambe delle seguenti attività:

- New-InboxRule Creare una nuova regola Posta in arrivo da Outlook Web App. Questa attività restituisce i record di controllo quando le regole Posta in arrivo vengono create usando Outlook Web App o PowerShell di Exchange Online.

- Regole Posta in arrivo aggiornate dal client di Outlook. Questa attività restituisce i record di controllo quando le regole Posta in arrivo vengono create, modificate o rimosse tramite il client desktop di Outlook.

- Data di inizio e data di fine. Selezionare un intervallo di date applicabile all'analisi.

- Utenti. A meno che non si stia analizzando un utente specifico, lasciare vuoto questo campo. In questo modo, è possibile identificare le nuove regole Posta in arrivo configurate da qualsiasi utente.

- File, cartella o sito. Lasciare vuoto questo campo.

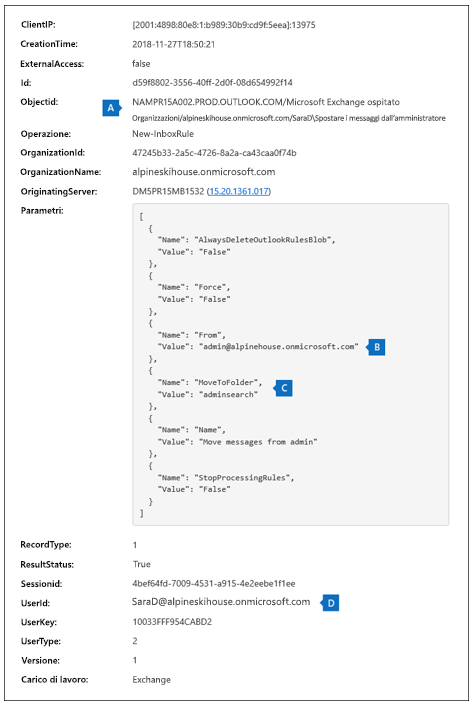

Dopo aver eseguito la ricerca, tutti i record di controllo per questa attività vengono visualizzati nei risultati. Selezionare un record di controllo per visualizzare la pagina a comparsa Dettagli, quindi selezionare Altre informazioni. Le informazioni sulle impostazioni delle regole Posta in arrivo vengono visualizzate nel campo Parametri. Lo screenshot e le descrizioni seguenti evidenziano le informazioni sulle regole Posta in arrivo.

- R. ObjectId. Viene visualizzato il nome completo della regola Posta in arrivo. Questo nome include l'alias della cassetta postale dell'utente (ad esempio, SaraD) e il nome della regola Posta in arrivo (ad esempio, "Sposta messaggi dall'amministratore").

- B. Parametri. Viene visualizzata la condizione della regola Posta in arrivo. In questo esempio la condizione viene specificata dal parametroFrom . Il valore definito per il parametroFrom indica che la regola della posta in arrivo agisce sui messaggi di posta elettronica inviati da admin@alpineskihouse.onmicrosoft.com.

- C. MoveToFolder. Questo parametro specifica l'azione per la regola Posta in arrivo. In questo esempio, i messaggi ricevuti da admin@alpineskihouse.onmicrosoft.com vengono spostati nella cartella denominata AdminSearch. A

- D. UserId. Indica l'utente che ha creato la regola Posta in arrivo specificata nel campo ObjectId. Questo utente viene visualizzato anche nella colonnaUtente nella pagina dei risultati della ricerca.

Problema: esaminare il motivo per cui un utente esterno all'organizzazione ha eseguito correttamente l'accesso.

Quando un'organizzazione esamina i record di controllo nel log di controllo, può visualizzare record che indicano che un utente esterno è stato autenticato da Microsoft Entra ID e ha eseguito correttamente l'accesso al tenant di Microsoft 365. Ad esempio:

- Un amministratore di contoso.onmicrosoft.com potrebbe visualizzare un record di controllo che indica che un utente di un'altra organizzazione (ad esempio, fabrikam.onmicrosoft.com) ha eseguito l'accesso a contoso.onmicrosoft.com.

- In modo simile, l'amministratore può visualizzare record di controllo che indicano che gli utenti con un account Microsoft (MSA), come Outlook.com o Live.com, hanno eseguito l'accesso a contoso.onmicrosoft.com in modo corretto.

Nota

In queste situazioni, l'attività sottoposta a controllo è User logged In.

Si tratta di un comportamento legato alla progettazione del prodotto. Microsoft Entra ID, il servizio directory, consente un elemento denominato autenticazione pass-through quando un utente esterno tenta di accedere a un sito di SharePoint o a una posizione di OneDrive in un'organizzazione. Quando un utente esterno prova ad accedere, gli viene richiesto di immettere le proprie credenziali. Microsoft Entra ID usa le credenziali per autenticare l'utente, ovvero solo Microsoft Entra ID verifica che l'utente sia quello che dichiara di essere.

L'indicazione dell'accesso riuscito nel record di controllo è il risultato di Microsoft Entra l'autenticazione dell'utente. L'accesso riuscito non significa che l'utente sia stato in grado di accedere alle risorse o di completare altre azioni nell'organizzazione. Indica solo che l'utente è stato autenticato da Microsoft Entra ID. Per consentire a un utente esterno di accedere alle risorse di SharePoint o OneDrive mediante l'autenticazione pass-through di Azure AD, un utente interno dell'organizzazione deve condividere in modo esplicito una risorsa con l'utente esterno inviando un invito alla condivisione o un collegamento di condivisione anonimo.

Nota

Microsoft Entra ID consente l'autenticazione pass-through solo per le applicazioni di prima parte, ad esempio SharePoint Online e OneDrive for Business. Non è consentito per altre applicazioni di terze parti.

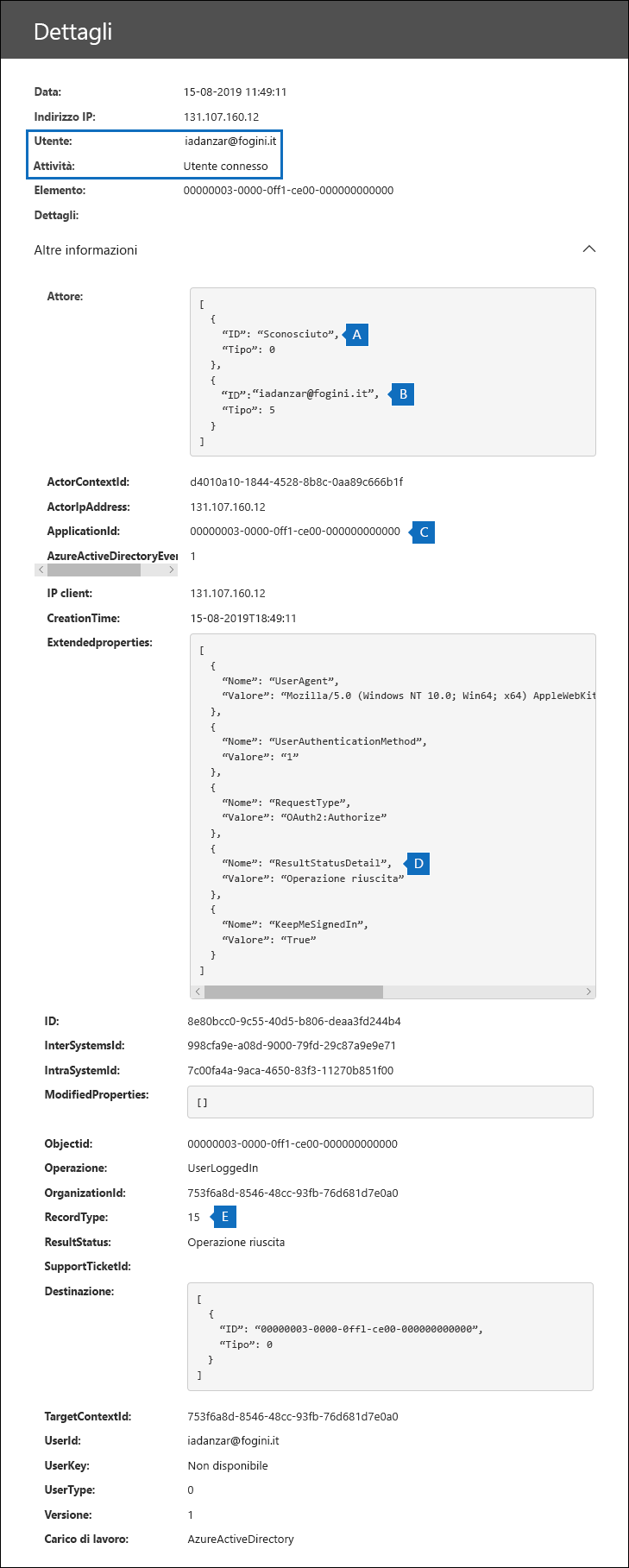

Lo screenshot seguente mostra un esempio e le descrizioni delle proprietà rilevanti in un record di audit per un evento User logged In che è il risultato dell'autenticazione pass-through. Selezionare il record di controllo per visualizzare la pagina a comparsa Dettagli, quindi selezionare Altre informazioni.

- R. Actor ID. Questo campo indica che l'utente che ha tentato di accedere a una risorsa nell'organizzazione non è stato trovato nel Microsoft Entra ID dell'organizzazione.

- B. Actor UPN. Questo campo mostra l'UPN dell'utente esterno che ha tentato di accedere a una risorsa nell'organizzazione. Questo ID utente viene identificato anche nelle proprietà User e UserId nel record di controllo.

- C. Applicationid. Questa proprietà identifica l'applicazione che ha attivato la richiesta di accesso. Il valore 00000003-0000-0ff1-ce00-000000000000 visualizzato nella proprietà ApplicationId in questo record di controllo indica SharePoint Online. OneDrive for Business ha anche lo stesso ApplicationId.

- D. ExtendedProperties. Questo campo indica che l'autenticazione pass-through è riuscita. In altre parole, l'utente è stato autenticato correttamente da Microsoft Entra ID.

- E. RecordType. Il valore 15 indica che l'attività verificata (UserLoggedIn) è un evento di accesso del servizio token di sicurezza (STS) in Microsoft Entra ID.

I seguenti esempi rappresentano situazioni che portano all'esecuzione corretta di un'attività di controllo User logged in grazie all'autenticazione pass-through:

- Un utente con un account Microsoft( ad esempio SaraD@outlook.com) ha tentato di accedere a un documento in un account OneDrive for Business in fourthcoffee.onmicrosoft.com. Tuttavia, non esiste un account utente guest corrispondente per SaraD@outlook.com in fourthcoffee.onmicrosoft.com.

- Un utente con un account aziendale o dell'istituto di istruzione in un'organizzazione (ad esempio pilarp@fabrikam.onmicrosoft.com) ha tentato di accedere a un sito di SharePoint in contoso.onmicrosoft.com. Tuttavia, non esiste un account utente guest corrispondente per pilarp@fabrikam.com in contoso.onmicrosoft.com.

Suggerimenti per l'analisi dei tentativi di accesso riusciti derivanti dall'autenticazione pass-through

Le organizzazioni devono tenere presente i seguenti fattori quando analizzano i tentativi di accesso riusciti che derivano dall'autenticazione pass-through:

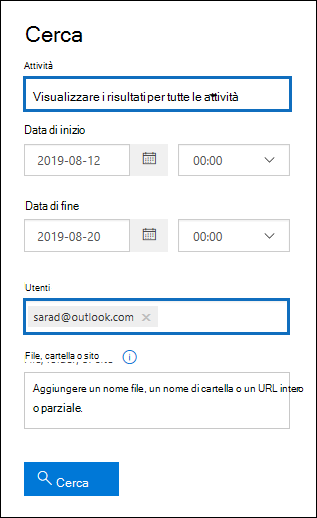

Cercare nel log di audit le attività eseguite dall'utente esterno identificato nel record di controllo User logged in . Digitare l'UPN per l'utente esterno nella casella Utenti e usare un intervallo di date, se pertinente per lo scenario. Ad esempio, è possibile creare una ricerca usando i seguenti criteri di ricerca:

Altre alle attività User logged in, possono essere restituiti altri record di controllo. Ad esempio, i record che indicano che un utente nell'organizzazione ha condiviso le risorse con un utente esterno e se quest’ultimo ha eseguito l'accesso, modificato o scaricato un documento condiviso.

Cercare le attività di condivisione di SharePoint che indicherebbero che un file è stato condiviso con l'utente esterno identificato da un record di controllo User logged in. Per altre informazioni, vedere Usare il controllo della condivisione nel log di controllo.

Esportare i risultati della ricerca nel log di audit che contengono record rilevanti per l'indagine. In questo modo, è possibile usare Excel per cercare altre attività correlate all'utente esterno.

Problema: cercare le attività delle cassette postali eseguite dagli utenti che non dispongono di una licenza E5

Anche quando il controllo delle cassette postali è attivato per impostazione predefinita per un'organizzazione, gli eventi di controllo delle cassette postali per alcuni utenti non vengono trovati nelle ricerche nei log di audit quando l'organizzazione usa uno dei metodi seguenti:

- il portale di conformità di Microsoft Purview

- il cmdlet Search-UnifiedAuditLog

- l'API Office 365 Management Activity.

Perché? Perché gli eventi di controllo delle cassette postali vengono restituiti solamente per gli utenti con licenze E5 quando si utilizza uno dei metodi precedenti per la ricerca nel log di audit unificato.

Per recuperare i record del log di audit delle cassette postali per utenti non E5, è possibile completare una delle seguenti soluzioni:

Abilitare manualmente il controllo delle cassette postali nelle singole cassette postali. A tale scopo, eseguire il seguente comando in PowerShell di Exchange Online:

Set-Mailbox -Identity <MailboxIdentity> -AuditEnabled $trueDopo aver eseguito questo comando, cercare le attività di controllo delle cassette postali usando il portale di conformità di Microsoft Purview, il cmdlet Search-UnifiedAuditLog o l'API Office 365 Management Activity.

Consiglio

Se il controllo della cassetta postale risulta già essere abilitato nella cassetta postale, ma le ricerche non restituiscono risultati, modificare il valore del parametro AuditEnabled su $false e quindi tornare su $true.

Utilizzare i seguenti cmdlet in PowerShell per Exchange Online:

- Search-MailboxAuditLog per cercare utenti specifici nel log di audit della cassetta postale.

- New-MailboxAuditLogSearch per cercare utenti specifici nel log di audit della cassetta postale e inviare i risultati tramite posta elettronica ai destinatari specificati.

Problema: cercare le attività della cassetta postale eseguite in una cassetta postale specifica (incluse le cassette postali condivise)

Quando si usa l'elenco a discesa Users nello strumento di ricerca log di audit nel portale di conformità di Microsoft Purview o nel comando Search-UnifiedAuditLog -UserIds in PowerShell di Exchange Online, è possibile cercare le attività eseguite da un utente specifico.

Per le attività di controllo delle cassette postali, questo tipo di ricerca cercherà le attività eseguite dall'utente specificato. Tuttavia, questo non garantisce che tutte le attività eseguite nella stessa cassetta postale vengano restituite nei risultati della ricerca.

Ad esempio, una ricerca nel log di audit non restituirà record di controllo per le attività eseguite da un utente delegato. Perché? Perché la ricerca delle attività delle cassette postali eseguite da un utente specifico non restituirà le attività eseguite da un utente delegato, al quale sono state assegnate le autorizzazioni per accedere alla cassetta postale di un altro utente.

Nota

Un utente delegato è un utente a cui è stata assegnata l'autorizzazione per la cassetta postale SendAs, SendOnBehalf o FullAccess di un altro utente.

Inoltre, l'uso dell'elenco a discesa User nello strumento di ricerca nel log di audit o in Search-UnifiedAuditLog -UserIds non restituirà risultati per le attività completate in una cassetta postale condivisa.

Per cercare le attività eseguite in una cassetta postale specifica o per cercare le attività eseguite in una cassetta postale condivisa, utilizzare la seguente sintassi quando si esegue il cmdlet Search-UnifiedAuditLog:

Search-UnifiedAuditLog -StartDate <date> -EndDate <date> -FreeText (Get-Mailbox <mailbox identity).ExchangeGuid

Ad esempio, il seguente comando restituisce i record di controllo per le attività eseguite nella cassetta postale condivisa del team di conformità di Contoso tra agosto 2020 e ottobre 2020:

Search-UnifiedAuditLog -StartDate 08/01/2020 -EndDate 10/31/2020 -FreeText (Get-Mailbox complianceteam@contoso.onmicrosoft.com).ExchangeGuid

In alternativa, è possibile utilizzare il cmdlet Search-MailboxAuditLog per cercare i record di controllo delle attività eseguite in una cassetta postale specifica. Questo processo include la ricerca di attività eseguite in una cassetta postale condivisa.

L'esempio seguente restituisce i record del log di audit delle cassette postali per le attività eseguite nella cassetta postale condivisa del team di conformità di Contoso:

Search-MailboxAuditLog -Identity complianceteam@contoso.onmicrosoft.com -StartDate 08/01/2020 -EndDate 10/31/2020 -ShowDetails

Nell'esempio seguente vengono restituiti i record del log di audit delle cassette postali per le attività eseguite nella cassetta postale specificata dagli utenti delegati:

Search-MailboxAuditLog -Identity <mailbox identity> -StartDate <date> -EndDate <date> -LogonTypes Delegate -ShowDetails

È anche possibile utilizzare il cmdlet New-MailboxAuditLogSearch per cercare una cassetta postale specifica nel log di audit e inviare i risultati tramite posta elettronica ai destinatari specificati.

Verifica delle conoscenze

Scegliere la risposta migliore per ognuna delle domande seguenti.