Abilitare servizi di sicurezza per una distribuzione del Desktop virtuale Azure

In qualità di ingegnere di sistema principale e amministratore di Azure incaricato di valutare il Desktop virtuale Azure, è necessario comprenderne l'architettura e le capacità di sicurezza. È inoltre necessario avere una chiara comprensione delle responsabilità di Microsoft e del cliente.

Architettura del Desktop virtuale Azure:

Desktop virtuale Azure è un servizio di virtualizzazione desktop e app eseguito in Azure. Il servizio:

- Mette a disposizione un'infrastruttura di virtualizzazione come servizio gestito.

- Consente la gestione delle macchine virtuali (VM) distribuite nella sottoscrizione di Azure.

- Usa l'ID Microsoft Entra per gestire i servizi di identità.

- Include il supporto per strumenti esistenti come Microsoft Endpoint Manager.

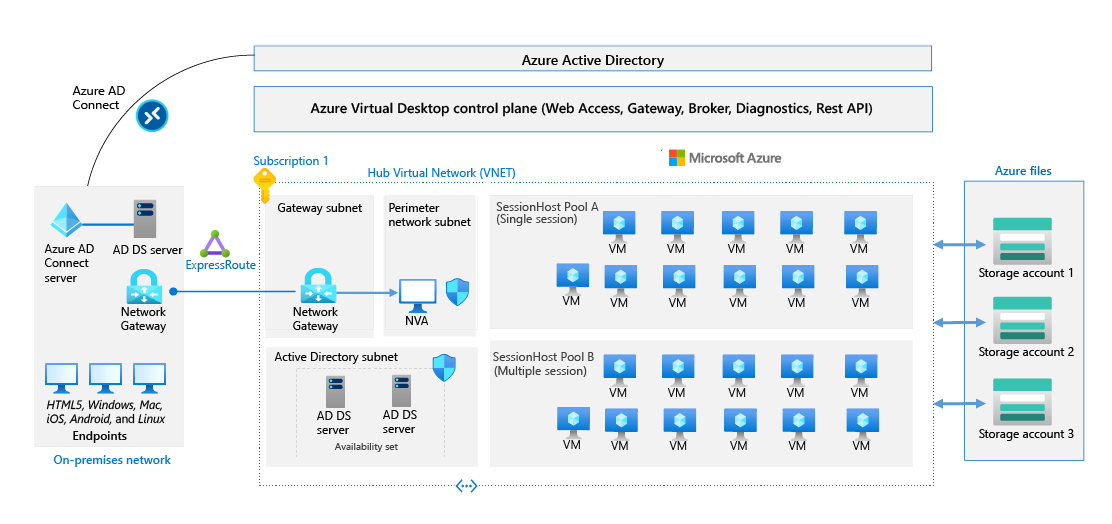

Il diagramma seguente mostra i componenti di una tipica architettura di distribuzione aziendale.

Desktop virtuale Azure viene distribuito in un'area di lavoro gerarchica. In una distribuzione tradizionale dell'infrastruttura desktop virtuale (VDI) locale, il cliente è responsabile di tutti gli aspetti della sicurezza. Con Desktop virtuale Azure, queste responsabilità sono condivise tra il cliente e Microsoft.

Microsoft aiuta a proteggere i data center fisici, la rete fisica e gli host fisici su cui viene eseguito Azure. Microsoft è anche responsabile della protezione del piano di controllo della virtualizzazione, che include i servizi di Desktop virtuale Azure in esecuzione su Azure.

Quando si utilizza Desktop virtuale Azure, è importante comprendere che Microsoft ha già contribuito a proteggere alcuni servizi. Ogni cliente deve configurare altre aree per soddisfare le esigenze di sicurezza della propria organizzazione. Tuttavia, se necessario, Microsoft può fornire Linee guida per le procedure consigliate ai propri clienti per i servizi di cui sono responsabili.

Microsoft Managed Desktop

Microsoft gestisce i servizi di Desktop virtuale Azure descritti nella tabella seguente.

| Servizio | Descrizione |

|---|---|

| Azure Web Access | Questo servizio consente agli utenti di Desktop virtuale Azure di accedere a desktop virtuali e app remote tramite un Web browser compatibile con HTMLv5. |

| Gateway | Questo servizio connette i client remoti a un gateway e quindi stabilisce una connessione da una VM allo stesso gateway. |

| Broker | Il servizio Broker fornisce il bilanciamento del carico e la riconnessione ai desktop virtuali e alle app remote nelle sessioni utente esistenti. |

| Diagnostica | Il servizio Diagnostica Desktop remoto registra gli eventi delle azioni nella distribuzione di Desktop virtuale Azure come esito positivo o negativo. Queste informazioni sono utili per la risoluzione degli errori. |

| Servizi infrastruttura di Azure | Microsoft gestisce i servizi di rete, archiviazione e calcolo di Azure. |

Gestione degli utenti

Il cliente gestisce i seguenti componenti per una corretta distribuzione di Desktop virtuale Azure.

| Componente | Descrizione |

|---|---|

| Gestione dei profili utente | FSLogix e File di Azure offrono un'esperienza rapida e con stato per gli utenti tramite profili utente nei contenitori. |

| Accesso host utente | Alla creazione di un pool di host, il tipo di bilanciamento del carico viene definito come profondità o ampiezza. |

| Criteri di dimensionamento e scalabilità per VM | I componenti di dimensionamento delle VM includono VM abilitate per GPU. |

| Criteri di scalabilità | I pool di host di sessione integrati con i set di scalabilità di macchine virtuali di Azure gestiscono un gruppo di VM con carico bilanciato. |

| Criteri di rete | Il cliente definisce e assegna i gruppi di sicurezza di rete (NSG) per filtrare il traffico di rete. |

Proteggere credenziali di Desktop virtuale Azure

Desktop virtuale Azure richiede l'integrazione con Microsoft Entra ID. Consente l'incorporazione delle funzionalità di identità e accesso da Microsoft Entra ID.

Questa integrazione con Microsoft Entra ID è fondamentale in un modello di sicurezza Zero Trust a più livelli. Il modello di sicurezza Zero Trust rimuove il concetto di "giardino murato". Questo modello presuppone che ogni servizio, utente, applicazione e sistema sia aperto a Internet. Questo approccio si concentra sulla creazione di una forte autenticazione, autorizzazione e crittografia, fornendo anche una migliore agilità operativa.

I processi e i componenti di sicurezza contribuiscono a questa architettura IaaS (Identity as a Service) di Microsoft Entra. Usare:

- Utilizzo di criteri di accesso condizionale statici e dinamici.

- Utilizzo dell'autenticazione migliorata con l'autenticazione a più fattori.

- Abbonamento a Microsoft Defender for Cloud o Microsoft Defender per la sua valutazione integrata delle vulnerabilità.

- Utilizzo di potenti servizi e criteri di gestione delle credenziali.

I seguenti metodi di bilanciamento del carico sono disponibili in Desktop virtuale Azure. Il bilanciamento del carico in ampiezza e il bilanciamento del carico in profondità consentono la personalizzazione dei pool di host di Desktop virtuale Azure per soddisfare le esigenze di distribuzione.

- Il bilanciamento in ampiezza è la configurazione predefinita che distribuisce uniformemente le sessioni utente tra gli host in un pool di host. Il metodo di bilanciamento del carico in profondità consente di distribuire le connessioni utente da ottimizzare per questo scenario. Questo metodo è perfetto per le organizzazioni che desiderano fornire un'esperienza ottimale agli utenti che si connettono all'ambiente del desktop virtuale in pool.

- Il bilanciamento in profondità collega le nuove sessioni utente a un host a più sessioni fino a quando non viene raggiunto il numero massimo di connessioni. Questo metodo consente di saturare un host di sessione alla volta per ottimizzare gli scenari di riduzione delle prestazioni. Il bilanciamento del carico viene in genere usato per ridurre i costi e abilitare un controllo più granulare sul numero di macchine virtuali allocate per un pool di host.

Diversi client Desktop remoto e i dispositivi OS partner più diffusi includono il supporto per Desktop virtuale Azure. Windows Desktop e Microsoft Store Client sono due client Desktop remoto che includono questo supporto. È possibile:

- Accedi a un desktop completo in multisessione di Windows 10 Enterprise, Windows Server 2012 R2 e versioni successive e Windows 7 Enterprise (desktop completo) per la compatibilità con le versioni precedenti.

- Accedi solo all'applicazione da un gruppo di applicazioni preconfigurato in un pool di host. Usare l'ID Microsoft Entra e i controlli di accesso in base al ruolo per fornire un'autorizzazione granulare.

Nota

Desktop virtuale Azure richiede Active Directory Domain Services (AD DS). Un host di sessione aggiunto al dominio di Active Directory Domain Services sfrutta le funzionalità di sicurezza di Microsoft Entra. Queste funzionalità includono accesso condizionale, autenticazione a più fattori e Intelligent Security Graph.