Funzionamento di Azure Network Watcher

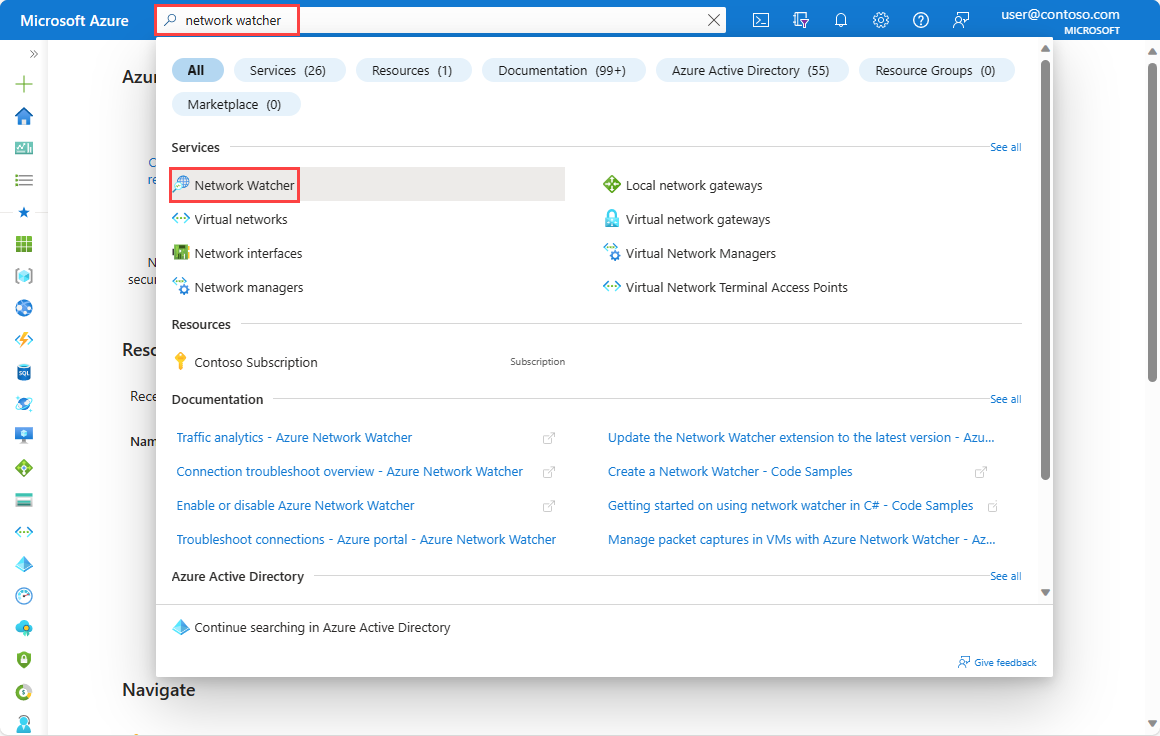

Network Watcher diventa automaticamente disponibile quando si crea una rete virtuale in un'area di Azure nella sottoscrizione. È possibile accedere a Network Watcher direttamente nel portale di Azure digitando Network Watcher nella barra di ricerca.

Strumento Topologia di Network Watcher

La funzionalità di topologia di Azure Network Watcher consente di visualizzare tutte le risorse seguenti in una rete virtuale. Incluse le risorse associate alle risorse in una rete virtuale e le relazioni tra le risorse.

- Subnet

- Interfacce di rete

- Gruppi di sicurezza di rete

- Bilanciamento del carico

- Probe di integrità del bilanciamento del carico

- Indirizzi IP pubblici

- Peering di rete virtuale

- Gateway di rete virtuale

- Connessioni gateway VPN

- Macchine virtuali

- Set di scalabilità di macchine virtuali

Tutte le risorse restituite in una topologia hanno le proprietà seguenti:

- Name: nome della risorsa.

- Id: URI della risorsa.

- Location: area di Azure in cui si trova la risorsa.

- Associations: elenco delle associazioni all'oggetto di riferimento. Ogni associazione ha le seguenti proprietà:

- AssociationType: il valore fa riferimento alla relazione tra oggetto figlio e oggetto padre. I valori validi sono

ContainseAssociated. - Name: nome della risorsa di riferimento.

- ResourceId: URI della risorsa di riferimento nell'associazione.

- AssociationType: il valore fa riferimento alla relazione tra oggetto figlio e oggetto padre. I valori validi sono

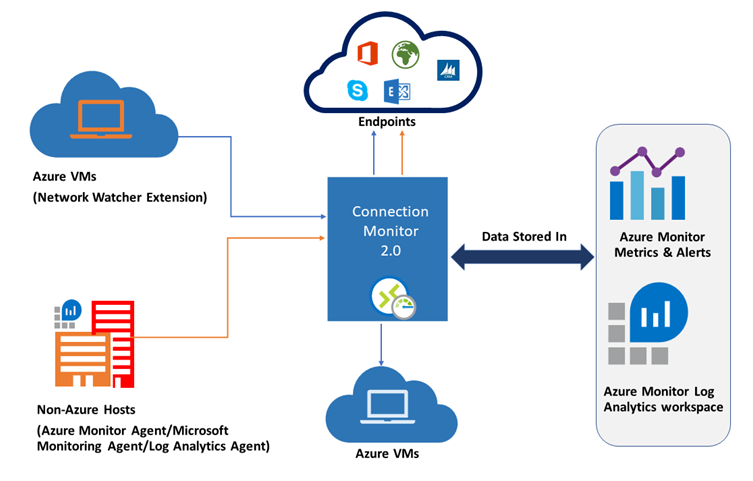

Strumento Monitoraggio connessione

Monitoraggio connessione fornisce un monitoraggio delle connessioni end-to-end unificato in Azure Network Watcher. Monitoraggio connessione supporta le distribuzioni ibride e cloud di Azure. È possibile usare lo strumento Monitoraggio connessione per misurare la latenza tra le risorse. Monitoraggio connessione può rilevare le modifiche che influiscono sulla connettività, ad esempio modifiche alla configurazione di rete o modifiche alle regole del gruppo di sicurezza di rete. È possibile configurare Monitoraggio connessione per verificare le macchine virtuali a intervalli regolari in modo da rilevare eventuali errori o modifiche. Monitoraggio connessione è in grado di diagnosticare i problemi, fornire spiegazioni sul motivo per cui si è verificato il problema e indicare i passaggi da eseguire per risolverlo.

Per usare Monitoraggio connessione, è necessario installare gli agenti di monitoraggio negli host da monitorare. Monitoraggio connessione usa file eseguibili leggeri per eseguire controlli di connettività, se un host si trova in una rete virtuale di Azure o in una rete locale. Con le macchine virtuali di Azure, è possibile installare la macchina virtuale dell'agente Network Watcher, nota anche come estensione Network Watcher. Per i computer locali, è possibile abilitare questa funzionalità installando l'agente di Log Analytics.

Verifica flusso IP

Lo strumento di verifica flusso IP usa un meccanismo di verifica basato sui parametri dei pacchetti a 5-tupla per rilevare se i pacchetti in ingresso o in uscita sono consentiti o rifiutati da una macchina virtuale. All'interno dello strumento, è possibile specificare una porta locale e remota, il protocollo TCP o UDP, l'IP locale, l'IP remoto, la macchina virtuale e la scheda di rete della macchina virtuale.

Hop successivo

Il traffico proveniente da una macchina virtuale IaaS viene inviato a una destinazione in base alle route valide associate a una scheda di interfaccia di rete (NIC). L'hop successivo ottiene il tipo di hop successivo e l'indirizzo IP di un pacchetto da una VM e una scheda di interfaccia di rete specifiche. Conoscere l'hop successivo consente di determinare se il traffico è indirizzato verso la destinazione desiderata, o se non viene inviato affatto. Una configurazione errata delle route in cui il traffico viene indirizzato a un percorso locale oppure a un'appliance virtuale può causare problemi di connettività. L'hop successivo restituisce anche la tabella di route associata all'hop successivo. Se la route è definita dall'utente, viene restituita quella route. In caso contrario l'hop successivo restituisce System Route.

Regole di sicurezza valide

I gruppi di sicurezza di rete (NSG) filtrano i pacchetti in base ai relativi numeri di porta e indirizzi IP di origine e destinazione. È possibile applicare più gruppi di sicurezza di rete a una risorsa IaaS in una rete virtuale di Azure. Tenendo conto di tutte le regole applicate a tutti i gruppi di sicurezza di rete per una risorsa, lo strumento Regole di sicurezza valide consente di determinare il motivo per cui il traffico potrebbe essere negato o consentito.

Acquisizione pacchetti

L'acquisizione di pacchetti è un'estensione macchina virtuale che viene avviata da remoto tramite Network Watcher. Questa funzionalità semplifica l'esecuzione manuale di un'acquisizione di pacchetti in una macchina virtuale specifica, usando strumenti del sistema operativo o utilità di terze parti. L'acquisizione di pacchetti può essere attivata tramite il portale, PowerShell, l'interfaccia della riga di comando di Azure o l'API REST. Network Watcher consente di configurare i filtri per la sessione di acquisizione per assicurarsi di acquisire il traffico da monitorare. I filtri si basano su informazioni a 5 tuple (protocollo, indirizzo IP locale, indirizzo IP remoto, porta locale e porta remota). I dati acquisiti vengono archiviati nel disco locale o in un BLOB di archiviazione.

Risoluzione dei problemi di connessione

Lo strumento di risoluzione dei problemi di connessione controlla la connettività TCP tra una macchina virtuale di origine e una di destinazione. Si può specificare la macchina virtuale di destinazione usando un nome di dominio completo, un URI o un indirizzo IP. Se la connessione ha esito positivo, vengono visualizzate le informazioni relative alla comunicazione, tra cui:

- Latenza in millisecondi.

- Numero di pacchetti probe inviati.

- Numero di hop nella route completa alla destinazione.

Se la connessione non riesce, lo strumento visualizza i dettagli sull'errore. È possibile che vengano visualizzati i tipi di errori seguenti:

- CPU: la connessione non è riuscita a causa di un utilizzo elevato della CPU.

- Memoria: la connessione non è riuscita a causa di un utilizzo elevato della memoria.

- GuestFirewall: un firewall esterno ad Azure ha bloccato la connessione.

- DNSResolution: non è stato possibile risolvere l'indirizzo IP di destinazione.

- NetworkSecurityRule: un gruppo di sicurezza di rete ha bloccato la connessione.

- UserDefinedRoute: in una tabella di routing è presente una route utente non corretta.

Risoluzione dei problemi della rete VPN

Network Watcher consente di risolvere i problemi dei gateway e delle connessioni. Questa abilità può essere chiamata dal portale, da PowerShell, dall'interfaccia della riga di comando di Azure o dall'API REST. Quando viene chiamato, Network Watcher esegue la diagnostica dell'integrità del gateway o della connessione e quindi restituisce i risultati appropriati. La richiesta è una transazione con esecuzione prolungata. I risultati preliminari restituiti offrono un quadro complessivo dell'integrità della risorsa.

L'elenco seguente descrive i valori restituiti dalla chiamata all'API per la risoluzione dei problemi VPN:

- startTime: ora di inizio della risoluzione dei problemi.

- endTime: ora di fine della risoluzione dei problemi.

- code: questo valore è

UnHealthyin caso di un singolo errore di diagnosi. - risultati: raccolta di risultati restituiti relativi alla connessione o al gateway di rete virtuale.

- id: tipo di errore.

- summary: riepilogo dell'errore.

- detailed: descrizione dettagliata dell'errore.

- recommendedActions: raccolta di azioni consigliate da eseguire.

- actionText: testo che descrive l'azione da eseguire.

- actionUri: URI della documentazione che descrive l'azione da eseguire.

- actionUriText: breve descrizione del testo dell'azione.