Come funziona la soluzione Azure VMware

Dopo aver appresso cos'è la soluzione Azure VMware e cosa può fare, verrà illustrato come funziona in Azure.

Supporto condiviso

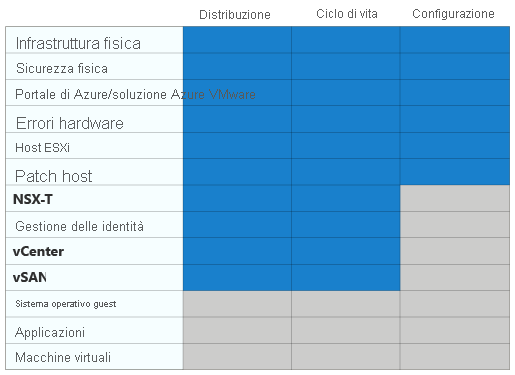

Gli ambienti VMware locali richiedono che il cliente supporti tutto l'hardware e il software necessari per l'esecuzione della piattaforma. La soluzione Azure VMware non lo fa. È Microsoft a gestire la piattaforma per i clienti. Vengono ora illustrati i componenti che gestiti dal cliente e quelli gestiti da Microsoft.

Per la tabella seguente: Microsoft gestisce = Blue, Customer gestisce = Grigio

Microsoft collaborerà con VMware nella gestione del ciclo di vita del software VMware (ESXi, vCenter e vSAN). Microsoft collabora anche con VMware per la gestione del ciclo di vita di appliance NSX-T e il bootstrap della configurazione di rete. Inclusa la creazione del gateway di livello 0 e l'abilitazione del routing nord/sud.

Il cliente è responsabile della configurazione della rete SDN di NSX-T:

- Segmenti di rete

- Regole del firewall distribuite

- Gateway di livello 1

- Servizi di bilanciamento del carico

Monitoraggio e correzione

La soluzione Azure VMware monitora continuamente l'integrità sia dei componenti sottostanti sia dei componenti VMware. Se la soluzione Azure VMware rileva un errore, avvia la procedura per la riparazione dei componenti difettosi. Quando la soluzione Azure VMware rileva una riduzione delle prestazioni o un errore in un proprio nodo, attiva il processo di correzione dell'host.

La correzione dell'host comporta la sostituzione del nodo difettoso con un nuovo nodo integro nel cluster. Quindi, quando possibile, l'host difettoso viene inserito nella modalità di manutenzione di VMware vSphere. VMware vMotion sposta le macchine virtuali dall'host difettoso ad altri server disponibili nel cluster, consentendo potenzialmente un tempo di inattività pari a zero per la migrazione in tempo reale dei carichi di lavoro. Se l'host difettoso non può essere inserito in modalità di manutenzione, viene rimosso dal cluster.

La soluzione Azure VMware monitora le condizioni seguenti nell'host:

- Stato del processore

- Stato della memoria

- Stato di connessione e di alimentazione

- Stato della ventola hardware

- Perdita della connettività di rete

- Stato della scheda del sistema hardware

- Errori che si verificano nei dischi di un host vSAN

- Tensione dell'hardware

- Stato della temperatura dell'hardware

- Stato di alimentazione dell'hardware

- Stato dello spazio di archiviazione

- Errore di connessione

Cloud privati, cluster e host in Azure

La soluzione Azure VMware offre cloud privati che contengono cluster vSphere. Questi cluster vengono creati da host bare metal di Azure dedicati.

Ogni cloud privato può avere più cluster gestiti dallo stesso server vCenter e NSX-T Manager. I cloud privati vengono installati e gestiti dall'interno di una sottoscrizione di Azure. Il numero di cloud privati all'interno di una sottoscrizione è scalabile. Inizialmente è previsto un limite di un cloud privato per ogni sottoscrizione.

Per ogni cloud privato creato, è presente un cluster vSphere per impostazione predefinita. È possibile aggiungere, eliminare e dimensionare i cluster usando il portale di Azure o l'API. Microsoft offre configurazioni dei nodi basate sui requisiti di core, memoria e spazio di archiviazione. Scegliere il tipo di nodo appropriato per l'area; la scelta più comune è AV36.

Le configurazioni minime e massime dei nodi sono:

- Almeno tre nodi in un cluster

- Al massimo 16 nodi in un cluster

- Al massimo 12 cluster in un cloud privato di Azure

- Al massimo 96 nodi in un cloud privato di Azure

Ciascuno degli host avanzati è dotato di 576 GB di RAM e di processori Dual Intel a 18 core e a 2,3 GHz. Gli host avanzati sono dotati di due gruppi di dischi vSAN con un livello di capacità di rete vSAN non elaborato di 15,20 TB (unità SSD) e un livello di cache di rete vSAN di 3,2 TB (NVMe).

È possibile usare vSphere e NSX-T Manager per gestire la maggior parte degli aspetti della configurazione o del funzionamento del cluster. Tutte le risorse di archiviazione locali per ogni host in un cluster sono sotto il controllo della rete vSAN. Ogni host ESXi nella soluzione è configurato con quattro schede di interfaccia di rete da 25 Gbps, due schede di interfaccia di rete di cui è stato effettuato il provisioning per il traffico di sistema ESXi e due schede di interfaccia di rete di cui è stato effettuato il provisioning per il traffico dei carichi di lavoro.

Le versioni del software VMware usate nelle nuove distribuzioni di cluster per il cloud privato della soluzione Azure VMware sono:

| Software | Versione |

|---|---|

| VMware vCenter Server | 7.0 U3c |

| ESXi | 7.0 U3c |

| vSAN | 7.0 U3c |

| Formato vSAN su disco | 10 |

| HCX | 4.4.2 |

| VMware NSX-T Data Center NOTA: VMware NSX-T Data Center è l'unica versione supportata di NSX Data Center. |

3.1.2 |

L'unica versione supportata di NSX è NSX-T. Quando vengono aggiunti nuovi cluster a un cloud privato esistente, viene applicata la versione del software attualmente in esecuzione.

Quando la soluzione Azure VMware è stata distribuita nella sottoscrizione, i log di Monitoraggio di Azure vengono generati automaticamente. È possibile usare Monitoraggio di Azure per monitorare i modelli di macchina virtuale all'interno della soluzione Azure VMware.

Interconnettività in Azure

L'ambiente cloud privato per la soluzione Azure VMware è accessibile da risorse locali e basate su Azure. I servizi seguenti offrono l'interconnettività:

- Azure ExpressRoute

- Connessioni VPN

- Rete WAN virtuale di Azure

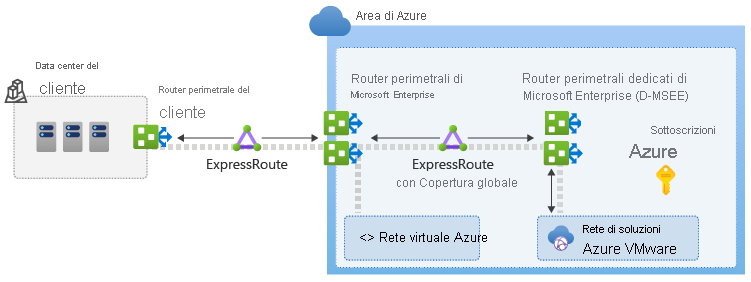

Il diagramma seguente mostra il metodo di interconnettività ExpressRoute ed ExpressRoute con Copertura globale per la soluzione Azure VMware.

Per abilitare intervalli di indirizzi di rete e porte del firewall specifici sono necessari questi servizi.

È possibile usare un gateway ExpressRoute esistente per connettersi alla soluzione Azure VMware, purché non si superi il limite di quattro circuiti ExpressRoute per rete virtuale. Per accedere alla soluzione Azure VMware dall'ambiente locale tramite ExpressRoute, è necessario avere la Copertura globale di ExpressRoute.

Per connettere i cloud privati agli ambienti locali viene usato il servizio Copertura globale di ExpressRoute. Per stabilire la connessione è necessaria una rete virtuale con un circuito ExpressRoute all'ambiente locale nella sottoscrizione. Per la soluzione Azure VMware, esistono due opzioni per l'interconnettività nel cloud privato:

L'interconnettività solo Azure di base consente di gestire e usare il cloud privato con una singola rete virtuale in Azure. Questa implementazione è più adatta per le valutazioni o le implementazioni della soluzione Azure VMware che non richiedono l'accesso da ambienti locali.

L'interconnettività completa tra ambiente locale e could privato estende l'implementazione solo Azure di base per includere l'interconnettività tra ambienti locali e cloud privati della soluzione Azure VMware.

Durante la distribuzione di un cloud privato, vengono create le reti private per la gestione, il provisioning e vMotion. Queste reti private vengono usate per accedere a vCenter e NSX-T Manager e per la distribuzione o la migrazione tramite vMotion della macchina virtuale.

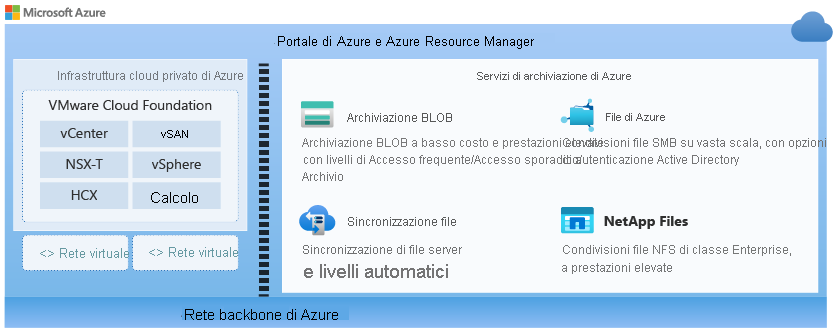

Archiviazione nel cloud privato

La soluzione Azure VMware usa l'archiviazione vSAN all-flash completamente configurata nativa, locale per il cluster. Tutte le risorse di archiviazione locali di ogni host in un cluster vengono usate negli archivi dati vSAN e la crittografia di dati inattivi è abilitata per impostazione predefinita.

Tutti i gruppi di dischi usano un livello di cache NVMe di 1,6 TB con una capacità non elaborata basata su unità SSD di 15,4 TB per host. In ogni nodo del cluster vSphere vengono creati due gruppi di dischi. Ogni gruppo di dischi contiene un disco di cache e tre dischi di capacità. Tutti gli archivi dati vengono creati nell'ambito di una distribuzione di cloud privato e sono immediatamente disponibili per l'uso.

Un criterio viene creato nel cluster vSphere e applicato all'archivio dati vSAN. Questo criterio determina come vengono effettuati il provisioning e l'allocazione degli oggetti di archiviazione delle macchine virtuali all'interno dell'archivio dati per garantire il livello di servizio richiesto. Per mantenere il contratto di servizio, è necessario mantenere il 25% della capacità di riserva nell'archivio dati vSAN.

È possibile usare i servizi di archiviazione di Azure nei carichi di lavoro in esecuzione nel cloud privato. Il diagramma seguente illustra i servizi di archiviazione disponibili che è possibile usare con la soluzione Azure VMware.

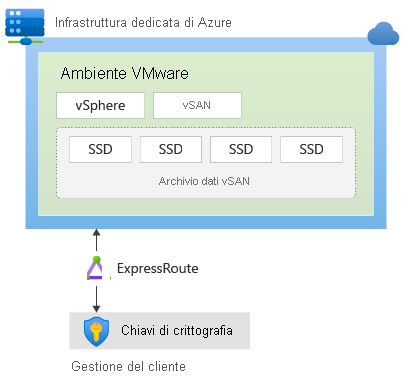

Sicurezza e conformità

Per garantire l'accesso e la sicurezza, i cloud privati della soluzione Azure VMware usano il controllo degli accessi in base al ruolo di vSphere. È possibile configurare utenti e gruppi in Active Directory con il ruolo CLoudAdmin usando LDAP o LDAPS.

Nella soluzione Azure VMware, vCenter assegna un utente locale predefinito denominato cloudadmin e assegnato al ruolo cloudAdmin. Il ruolo di amministratore del cloud dispone di privilegi di vCenter diversi da quelli di altre soluzioni cloud VMware:

L'utente amministratore del cloud locale può collegare un'origine identità in modo che gli amministratori di Active Directory possano concedere l'autorizzazione agli utenti della soluzione Azure VMware.

L'amministratore in una distribuzione della soluzione Azure VMware non ha accesso all'account utente amministratore. L'amministratore può tuttavia assegnare utenti e gruppi di Active Directory al ruolo di amministratore del cloud in vCenter.

L'utente del cloud privato non ha accesso a componenti di gestione specifici supportati e gestiti da Microsoft, né può configurarli. Esempi di questi componenti sono cluster, host, archivi dati e commutatori virtuali distribuiti.

La soluzione Azure VMware offre sicurezza per gli archivi dati dell'archiviazione vSAN usando la crittografia dei dati inattivi e attivandola per impostazione predefinita. La crittografia si basa su Servizio di gestione delle chiavi e supporta le operazioni di vCenter per la gestione delle chiavi. Le chiavi vengono archiviate con crittografia e wrapping della chiave master di Azure Key Vault. Quando un host viene rimosso da un cluster, i dati nelle unità SSD vengono invalidati immediatamente. Il diagramma seguente illustra la relazione tra le chiavi di crittografia e la soluzione Azure VMware.

Procedura per distribuzione la soluzione Azure VMware

La tabella seguente illustra i passaggi che un'organizzazione deve seguire per iniziare a usare la soluzione Azure VMware.

| Passaggio fondamentale | Passaggi |

|---|---|

| Piano | Pianificare la distribuzione della soluzione Azure VMware: - Eseguire la valutazione - Richiedere una quota - Identificare l'host - Determinare le dimensioni e la connettività |

| Distribuzione | Distribuire e configurare la soluzione Azure VMware: - Registrazione del provider di risorse Microsoft.AVS. - Creazione di un cloud privato per la soluzione Azure VMware - Connessione alla rete virtuale di Azure con ExpressRoute - Convalida della connessione |

| Connessione all'ambiente locale | - Creazione di una chiave di autorizzazione ExpressRoute nel circuito ExpressRoute locale - Eseguire il peering dal cloud privato al locale - Verifica della connettività alla rete locale |

| Distribuire e configurare VMware HCX | Distribuire e configurare VMware HCX: - Download del file OVA di VMware HCX Connector - Distribuzione del file OVA di VMware HCX (VMware HCX Connector) in locale - Attivazione di VMware HCX Connector - Associazione dell'istanza locale di VMware HCX Connector all'appliance HCX Cloud Manager della soluzione Azure VMware - Configurare l'interconnessione (profilo di rete, profilo di calcolo e mesh di servizi) - Completamento della configurazione controllando lo stato dell'appliance e verificando la fattibilità della migrazione |