Distribuire Protezione DDoS di Azure usando il portale di Azure

Attacchi DDoS (Distributed Denial of Service)

Un attacco Denial of Service (DoS) è un attacco che ha l'obiettivo di impedire l'accesso ai servizi o ai sistemi. Un attacco DoS ha origine da un'unica posizione. Un attacco Distributed Denial of Service (DDoS) ha origine da più reti e sistemi.

Gli attacchi Distributed Denial of Service (DDoS) sono tra le principali preoccupazioni che riguardano la disponibilità e la sicurezza per i clienti che spostano le loro applicazioni nel cloud. Un attacco DDoS cerca di esaurire le risorse di un'API o un'applicazione, che quindi non risulta più disponibile per gli utenti legittimi. Gli attacchi DDoS possono avere come obiettivo qualsiasi endpoint che è raggiungibile pubblicamente tramite Internet.

Implementazione DDoS

Protezione DDoS di Azure, in combinazione con le procedure consigliate di progettazione delle applicazioni, offre un meccanismo di difesa dagli attacchi DDoS. Protezione DDoS di Azure offre i livelli di servizio seguenti:

Protezione della rete. Offre funzionalità di mitigazione aggiuntive sulla protezione dell'infrastruttura DDoS ottimizzate in modo specifico per le risorse della Rete virtuale di Azure. Protezione DDoS di Azure è semplice da abilitare e non richiede alcuna modifica alle applicazioni. I criteri vengono applicati agli indirizzi IP pubblici associati alle risorse distribuite nelle reti virtuali, La telemetria in tempo reale è disponibile tramite le viste di Monitoraggio di Azure durante un attacco e come informazione cronologica. L'analisi avanzata della mitigazione degli attacchi è disponibile tramite le impostazioni di diagnostica. La protezione del livello dell'applicazione può essere aggiunta tramite web application firewall del gateway applicazione di Azure. La protezione viene fornita per gli indirizzi IP pubblici di Azure IPv4 e IPv6.

Protezione IP. Protezione dell’IP DDoS è un modello IP con pagamento in base ala protezione fornita. Protezione IP DDoS contiene le stesse funzionalità di progettazione di base di Protezione della rete DDoS. Esistono tuttavia servizi a valore aggiunto, ad esempio supporto rapido per le risposte DDoS, protezione dei costi e sconti su web application firewall.

Protezione DDoS protegge le risorse in una rete virtuale. La protezione include indirizzi IP pubblici della macchina virtuale, servizi di bilanciamento del carico e gateway applicazione. Se abbinata a web application firewall del gateway applicazione, Protezione DDoS può fornire funzionalità di mitigazione complete dal livello 3 al livello 7.

Tipi di attacchi DDoS

Protezione DDoS contribuisce a mitigare i seguenti tipi di attacchi.

Attacchi volumetrici. Questi attacchi intasano il livello rete con una notevole quantità di traffico in apparenza legittimo. Includono UDP flood, flood di amplificazione e altri flood con pacchetti falsificati.

Attacchi ai protocolli. Questi attacchi rendono inaccessibile una destinazione sfruttando una vulnerabilità nello stack di protocolli di livello 3 e di livello 4. Gli attacchi includono attacchi SYN flood, attacchi di reflection e altri attacchi ai protocolli.

Attacchi a livello di risorsa (applicazione). Questi attacchi prendono di mira i pacchetti delle applicazioni Web, per interrompere la trasmissione dei dati tra gli host. Gli attacchi includono violazioni del protocollo HTTP, attacchi di tipo SQL injection, scripting intersito e altri attacchi di livello 7.

Funzionalità di protezione DDoS di Azure

Ecco alcune delle funzionalità di protezione DDoS di Azure:

Integrazione della piattaforma nativa. Integrazione nativa in Azure e configurazione tramite il portale.

Protezione chiavi in mano. Configurazione semplificata per una protezione immediata di tutte le risorse.

Monitoraggio del traffico always-on. I modelli di traffico dell'applicazione vengono monitorati 24 ore su 24, 7 giorni su 7, alla ricerca di indicatori di attacchi DDoS.

Ottimizzazione adattiva. Profilatura e regolazione del traffico del servizio.

Analisi degli attacchi. Ottieni report dettagliati con incrementi di cinque minuti durante un attacco e un riepilogo completo al termine dell'attacco.

Metriche e avvisi di attacco. tramite Monitoraggio di Azure è possibile accedere al riepilogo delle metriche per ogni attacco. è possibile configurare avvisi all'inizio e alla fine di un attacco, così come durante l'attacco, usando le metriche integrate relative agli attacchi.

Protezione a più livelli. Quando viene distribuito con un web application firewall, Protezione DDoS protegge sia a livello di rete che a livello di applicazione.

Verranno ora esaminate in dettaglio alcune funzionalità chiave di Protezione DDoS.

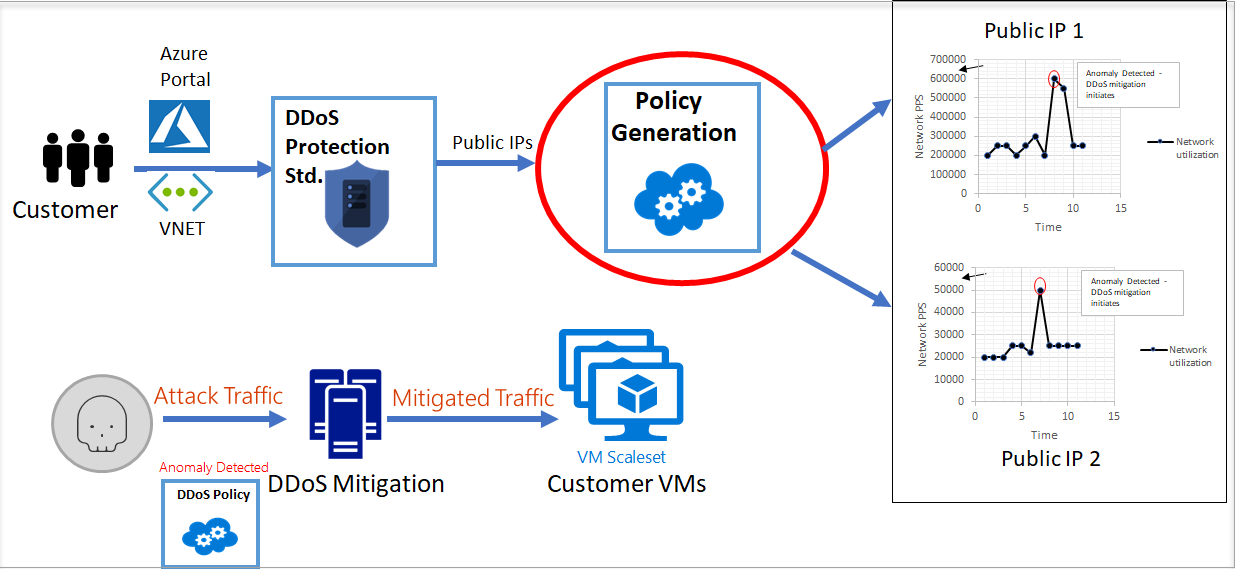

Monitoraggio del traffico sempre attivo

Il servizio Protezione DDoS monitora l'utilizzo effettivo del traffico e lo confronta continuamente con le soglie definite nei criteri DDoS. Quando la soglia di traffico viene superata, viene avviata automaticamente la mitigazione DDoS. Quando il traffico torna sotto le soglie, la mitigazione viene interrotta.

Durante la mitigazione, il traffico inviato alla risorsa protetta viene reindirizzato e vengono eseguiti diversi controlli.

- Verificare che i pacchetti siano conformi alle specifiche Internet e abbiano un formato valido.

- Interagire con il client per determinare se il traffico è stato potenzialmente falsificato, ad esempio usando una tecnica SYN Auth o SYN Cookie oppure eliminando un pacchetto in modo che l'origine lo trasmetta di nuovo.

- Limitare la frequenza dei pacchetti se non è possibile usare altri metodi di imposizione.

Protezione DDoS rimuove il traffico degli attacchi e inoltra il traffico rimanente alla destinazione prevista. Entro pochi minuti dal rilevamento degli attacchi si riceve una notifica in base alle metriche di Monitoraggio di Azure. Configurando la registrazione sui dati di telemetria di Protezione DDoS, puoi scrivere i log nelle opzioni disponibili per l'analisi futura. I dati delle metriche di Monitoraggio di Azure per Protezione DDoS vengono mantenuti per 30 giorni.

Ottimizzazione adattiva in tempo reale

Il servizio Protezione DDoS di Azure consente di proteggere i clienti e di evitare conseguenze per altri clienti. Se, ad esempio, viene effettuato il provisioning di un servizio per un volume tipico di traffico legittimo in ingresso inferiore alla frequenza attivazione dei criteri di Protezione DDoS a livello di infrastruttura, un attacco DDoS alle risorse di tale cliente può passare inosservato. Più in generale, la complessità degli attacchi recenti (ad esempio, DDoS multi-vettore) e i comportamenti specifici delle applicazioni dei tenant richiedono criteri di protezione personalizzati per ogni cliente.

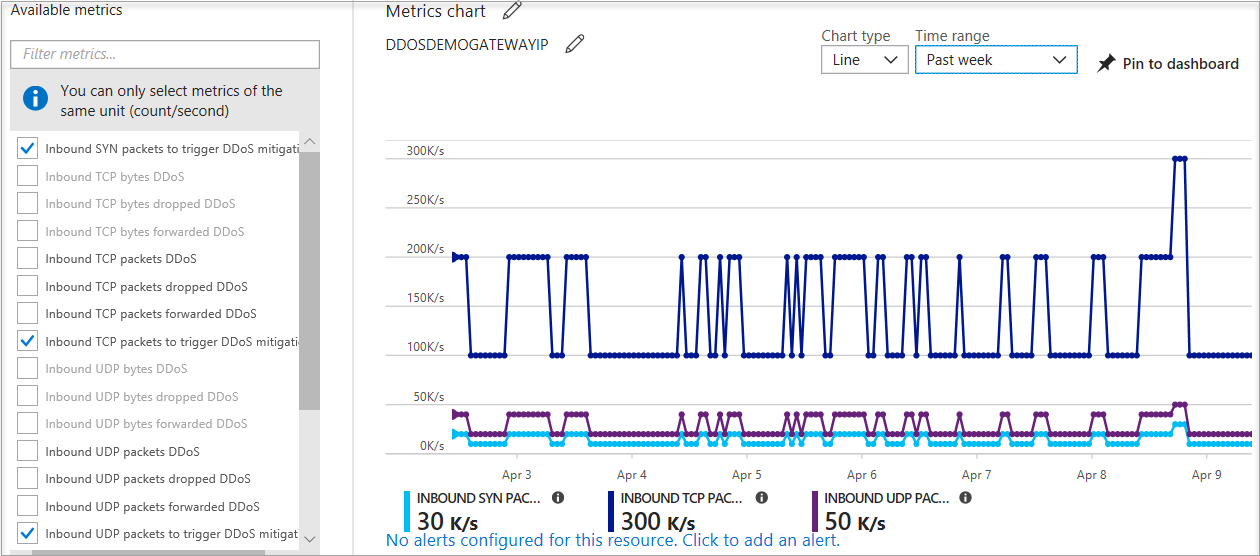

Metriche, avvisi e log degli attacchi

Protezione DDoS espone dati di telemetria avanzata tramite lo strumento Monitoraggio di Azure. È possibile configurare gli avvisi per qualsiasi metrica di Monitoraggio di Azure usata da Protezione DDoS. È possibile integrare la registrazione con Splunk (Hub eventi di Azure), log di Monitoraggio di Azure e Archiviazione di Azure per l'analisi avanzata tramite l'interfaccia di diagnostica di Monitoraggio di Azure.

Nel portale di Azure selezionare Monitora > Metrica. Nel riquadro Metriche selezionare il gruppo di risorse, il tipo di risorsa Indirizzo IP pubblico e l'indirizzo IP pubblico di Azure. Le metriche DDoS sono visibili nel riquadro Metriche disponibili.

Protezione DDoS applica tre criteri di mitigazione ottimizzati automaticamente (SYN, TCP e UDP) per ogni IP pubblico della risorsa protetta, nella rete virtuale in cui è abilitata la protezione DDoS. È possibile visualizzare le soglie dei criteri selezionando i pacchetti in ingresso [SYN/TCP/UDP] per attivare le metriche di mitigazione DDoS.

Le soglie dei criteri vengono configurate automaticamente tramite la profilatura del traffico di rete basata su Machine Learning. La mitigazione dei rischi DDoS ha luogo per un indirizzo IP sotto attacco solo quando viene superata la soglia dei criteri.

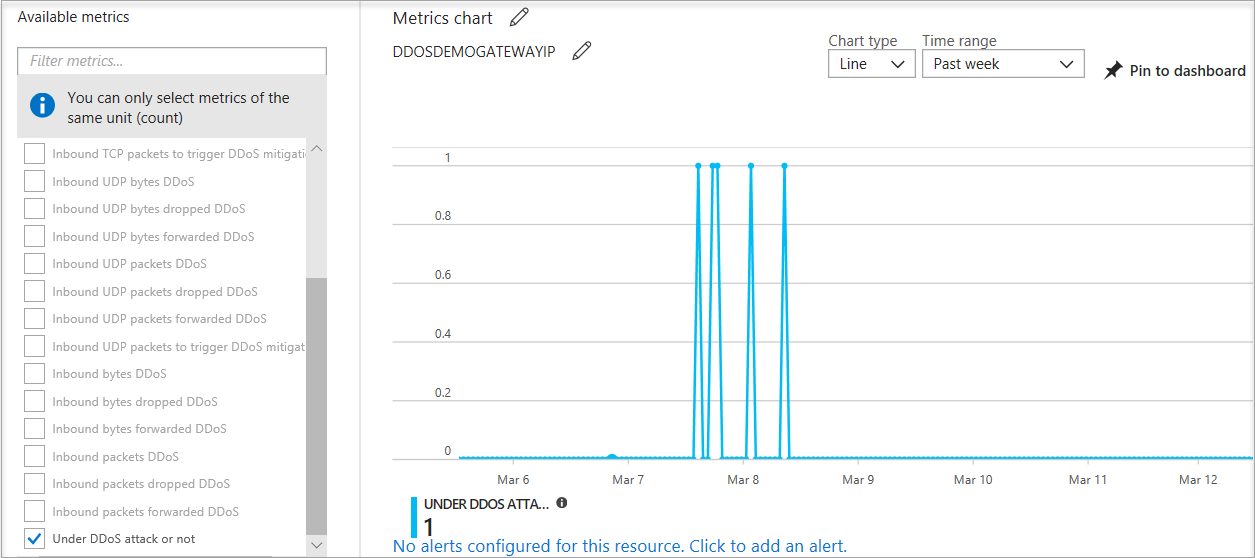

Se è in corso un attacco dell'indirizzo IP pubblico, il valore della metrica Under DDoS attack or not (Attacco DDoS in corso) cambia in 1 mentre il servizio Protezione DDoS esegue la mitigazione del traffico dell'attacco.

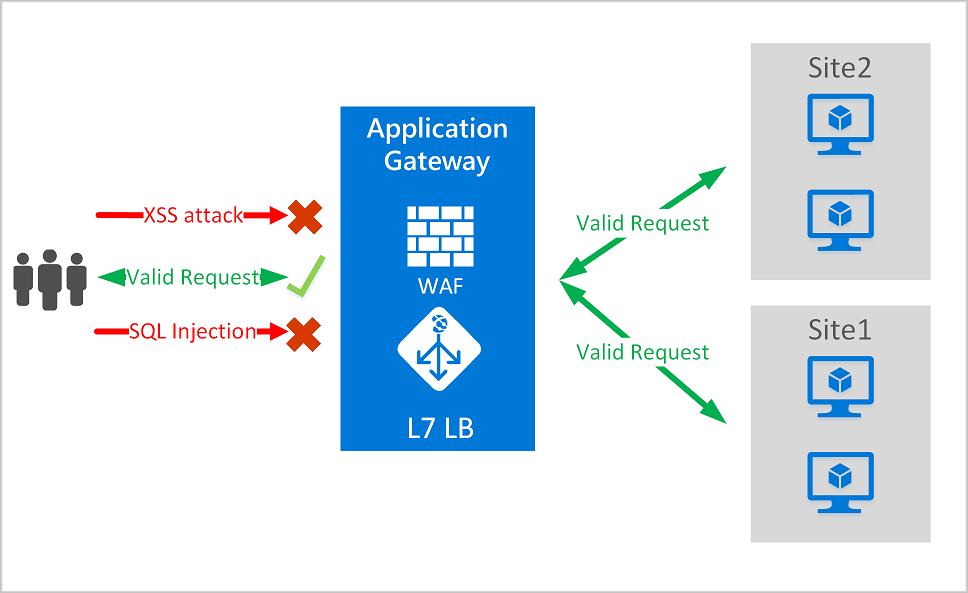

Protezione a più livelli

Per quanto riguarda gli attacchi alle risorse a livello dell'applicazione, è necessario configurare un web application firewall per proteggere le applicazioni Web. Un Web application firewall analizza il traffico Web in ingresso per bloccare attacchi SQL injection, cross-site scripting, DDoS e altri attacchi di livello 7. Azure fornisce WAF (Web Application Firewall) come funzionalità del gateway applicazione per la protezione centralizzata delle applicazioni Web da exploit e vulnerabilità comuni. In Azure Marketplace esistono altre offerte web application firewall disponibili dai partner di Azure.

Anche i Web application firewall sono vulnerabili agli attacchi volumetrici e a esaurimento di stato. Pertanto, abilitare la protezione DDoS nella rete virtuale WAF per proteggere da attacchi volumetrici e ai protocolli.

Distribuzione di un piano di protezione DDoS

Le fasi principali della distribuzione di un piano di protezione DDoS sono le seguenti:

- Creare un gruppo di risorse

- Creare un piano di protezione DDoS

- Abilita la protezione DDoS in una rete virtuale nuova o un indirizzo IP nuovo o esistente

- Configurare i dati di telemetria DDoS

- Configurare i log di diagnostica DDoS

- Configurare gli avvisi DDoS

- Esegui un attacco DDoS di test e monitorare i risultati.