Creare una baseline per le macchine virtuali di Azure

Criteri di Azure è un servizio di Azure che consente di creare, assegnare e gestire criteri. I criteri creati applicano regole ed effetti diversi alle risorse, in modo che le suddette rimangano conformi agli standard aziendali e ai contratti di servizio. Criteri di Azure soddisfa questa esigenza valutando la mancata conformità delle risorse ai criteri assegnati. Si possono avere, ad esempio, criteri che consentono solo determinate dimensioni di SKU per le macchine virtuali nell'ambiente. Dopo aver implementato questo criterio, viene valutata la conformità delle risorse nuove ed esistenti. Con il tipo corretto di criteri, è possibile rendere conformi le risorse esistenti.

Raccomandazioni per la sicurezza per le macchine virtuali di Azure

Le sezioni seguenti descrivono le raccomandazioni per la sicurezza per le macchine virtuali di Azure presenti in CIS Microsoft Azure Foundations Security Benchmark v. 3.0.0. In ogni raccomandazione sono inclusi i passaggi di base da seguire nel portale di Azure. È necessario completare questi passaggi per la propria sottoscrizione e usando le proprie risorse per convalidare ogni raccomandazione per la sicurezza. Tenere presente che le opzioni del livello 2 possono limitare alcune funzionalità o attività, quindi valutare con attenzione le opzioni di sicurezza che si decide di applicare.

Assicurarsi che i dischi del sistema operativo siano crittografati - Livello 1

Crittografia dischi di Azure consente di proteggere e tutelare i dati per soddisfare gli obblighi di sicurezza e conformità dell'organizzazione. Crittografia dischi di Azure:

- Usa la funzionalità BitLocker di Windows e la funzionalità DM-Crypt di Linux per offrire la crittografia dei volumi dei dischi contenenti i dati e il sistema operativo delle macchine virtuali di Azure.

- Si integra con Azure Key Vault per semplificare il controllo e la gestione delle chiavi e dei segreti di crittografia dei dischi.

- Assicura che tutti i dati nei dischi delle macchine virtuali vengano crittografati quando inattivi in Archiviazione di Azure.

Crittografia dischi di Azure per macchine virtuali Linux e Windows ha disponibilità generale in tutte le aree pubbliche e nelle aree di Azure per enti pubblici per macchine virtuali standard e macchine virtuali con Archiviazione Premium di Azure.

Se si usa Microsoft Defender for Cloud (consigliato), si viene avvisati dell'eventuale presenza di macchine virtuali non crittografate. Eseguire questa procedura per ogni VM nella sottoscrizione di Azure.

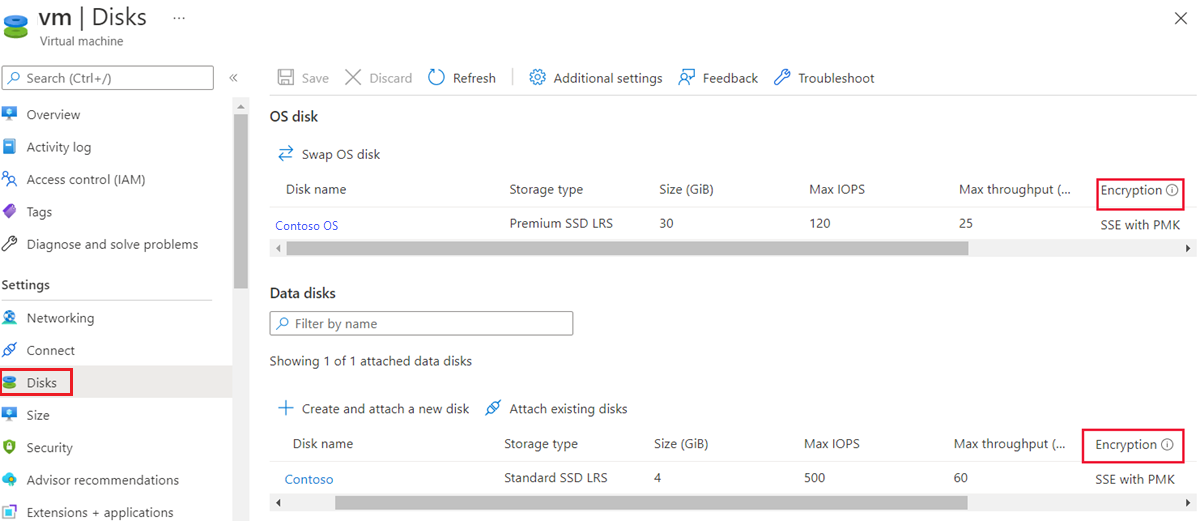

Accedere al portale di Azure. Cercare e selezionare Macchine virtuali.

Selezionare una macchina virtuale.

Nel menu a sinistra, in Impostazioni selezionare Dischi.

In Disco del sistema operativo verificare che per il disco del sistema operativo sia impostato un tipo di crittografia.

In Dischi dati verificare che per ogni disco sia impostato un tipo di crittografia.

Se si modificano impostazioni, nella barra dei menu selezionare Salva.

Verificare che siano installate solo le estensioni approvate - Livello 1

Le estensioni macchina virtuale di Azure sono piccole applicazioni che eseguono attività di configurazione e automazione post-distribuzione nelle macchine virtuali di Azure. Ad esempio, se una macchina virtuale richiede l'installazione di software o la protezione antivirus o se la macchina virtuale deve eseguire uno script, è possibile usare un'estensione di macchina virtuale. È possibile eseguire un'estensione di macchina virtuale di Azure usando l'interfaccia della riga di comando di Azure, PowerShell, un modello di Azure Resource Manager o il portale di Azure. Le estensioni possono essere aggregate con una nuova distribuzione di macchina virtuale o eseguite su un sistema esistente. Per usare il portale di Azure per assicurarsi che siano installate solo le estensioni approvate nelle macchine virtuali, eseguire i passaggi seguenti per ogni macchina virtuale nella sottoscrizione di Azure.

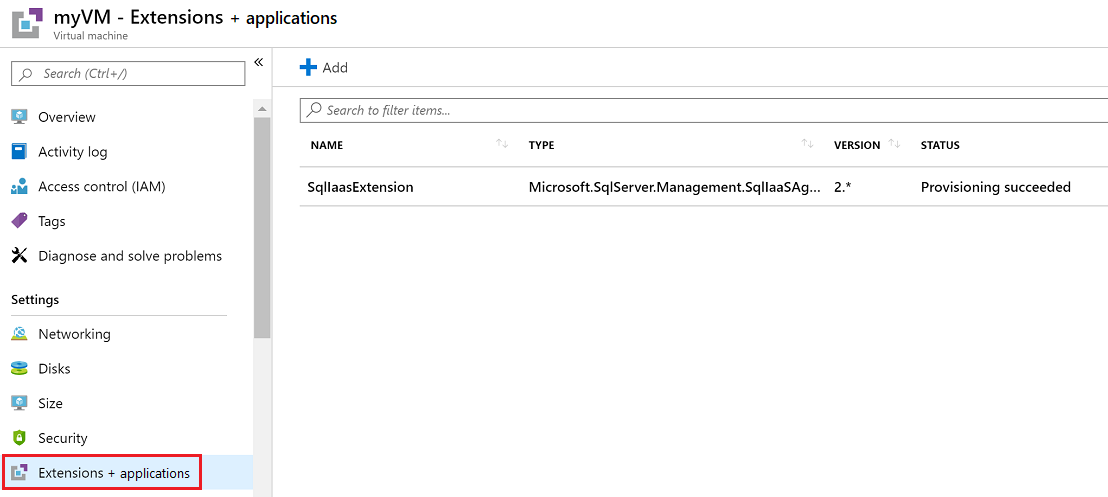

Accedere al portale di Azure. Cercare e selezionare Macchine virtuali.

Selezionare una macchina virtuale.

Nel menu a sinistra, in Impostazioni selezionare Applicazioni + estensioni.

Nel riquadro Applicazioni + estensioni verificare che le estensioni elencate siano approvate per l'uso.

Verificare che le patch del sistema operativo per le macchine virtuali siano applicate - Livello 1

Microsoft Defender for Cloud monitora su base giornaliera le macchine virtuali e i computer Windows e Linux, cercendo eventuali aggiornamenti mancanti del sistema operativo. Defender for Cloud recupera un elenco degli aggiornamenti della sicurezza e critici da Windows Update o da Windows Server Update Services (WSUS). Gli aggiornamenti ricevuti dipendono dal servizio configurato nel computer Windows. Defender for Cloud cerca anche gli aggiornamenti più recenti nei sistemi Linux. Se nella macchina virtuale o nel computer risulta mancante un aggiornamento del sistema, Defender per il cloud ne consiglia l'applicazione.

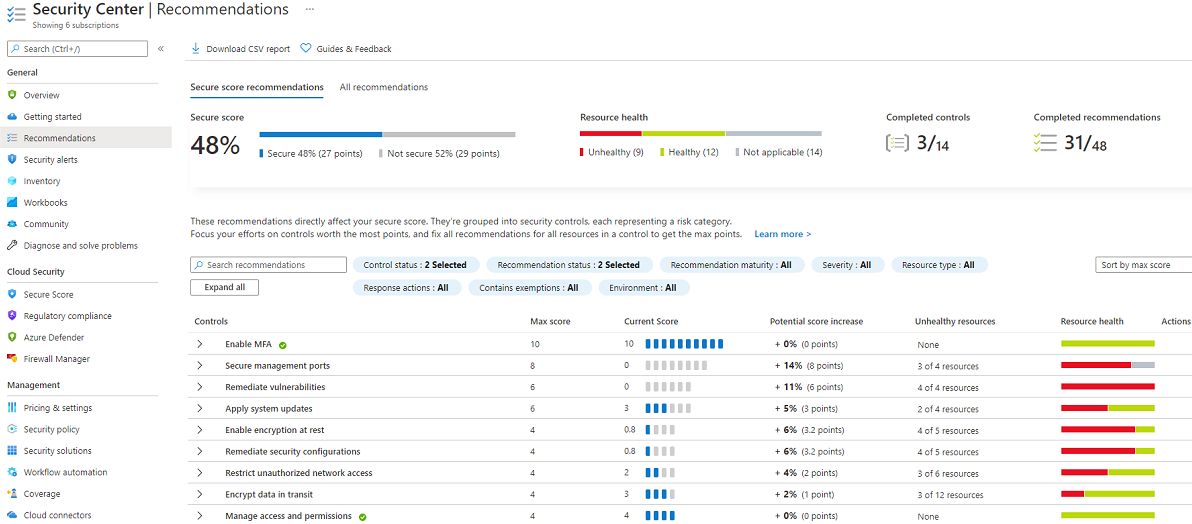

Accedere al portale di Azure. Cercare e selezionare Microsoft Defender per il cloud.

Nel menu a sinistra, in Generale, selezionare Raccomandazioni.

In Raccomandazioni assicurarsi che non siano presenti raccomandazioni per Applica gli aggiornamenti del sistema.

Verificare che nelle macchine virtuali sia installata e in esecuzione una soluzione di protezione degli endpoint - Livello 1

Microsoft Defender per il cloud monitora lo stato della protezione antimalware. Segnala questo stato nel riquadro Problemi di Endpoint Protection. Defender per il cloud evidenzia i problemi, ad esempio minacce rilevate e protezione insufficiente, che possono rendere le macchine virtuali e i computer vulnerabili alle minacce malware. Usando le informazioni riportate in Problemi di Endpoint Protection è possibile iniziare a sviluppare un piano per risolvere eventuali problemi identificati.

Usare lo stesso processo descritto nella raccomandazione precedente.