Panoramica

Gestione dell'esposizione in Microsoft Security consolida i dati del comportamento di sicurezza di tutti gli asset digitali, consentendo di mappare la superficie di attacco e concentrare le attività di sicurezza sulle aree a maggior rischio. Dati di prodotti Microsoft Security come Microsoft Defender per endpoint, Microsoft Defender per identità, Microsoft Defender per cloud, Microsoft Entra IDe altri vengono inseriti e consolidati automaticamente all'interno di Exposure Management. È possibile arricchire ed estendere ulteriormente questi dati connettendosi a una gamma di origini dati esterne.

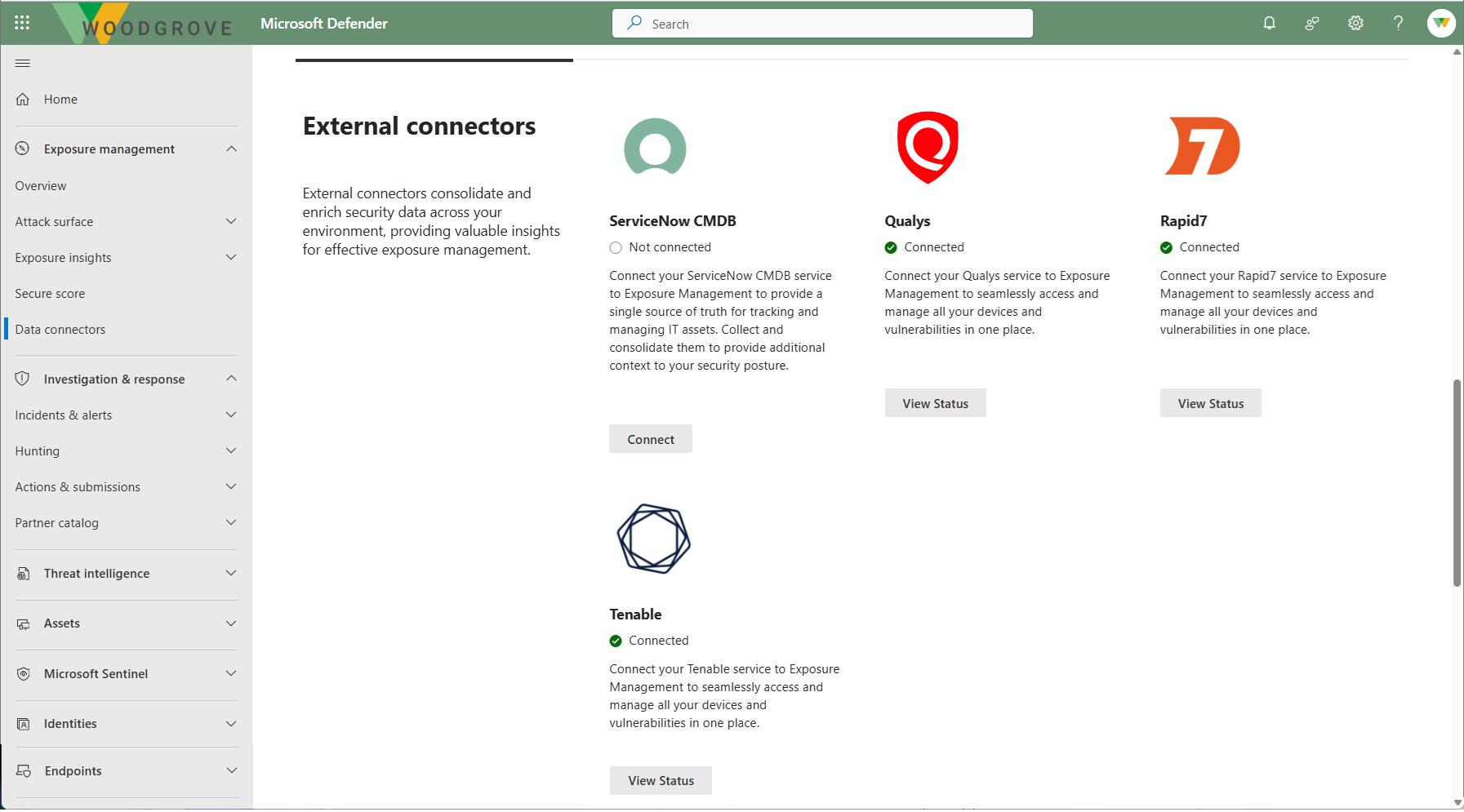

Per fornire la copertura di tutti gli asset e i segnali di sicurezza e per stabilire un'unica e completa fonte di verità per gli asset, Exposure Management fornisce connettori dati che inseriscano dati da altri prodotti di sicurezza o gestione degli asset distribuiti nell'ambiente.

I vantaggi includono:

- Normalizzato all'interno del grafico di esposizione

- Miglioramento dell'inventario dei dispositivi

- Relazioni di mapping

- Rivelare nuovi percorsi di attacco

- Visibilità completa della superficie di attacco

- Incorporando la criticità degli asset

- Contesto di arricchimento con applicazione aziendale o affiliazione operativa

- Visualizzazione tramite lo strumento Mappa di attacco

- Esplorazione tramite query di ricerca avanzate tramite KQL

Il supporto per soluzioni esterne consente di semplificare, integrare e orchestrare ulteriormente le difese di altri fornitori di sicurezza con Exposure Management. Ciò consente ai team di sicurezza di gestire in modo efficace il comportamento e l'esposizione sull'intera superficie di attacco.

I connettori dati in Gestione dell'esposizione in Microsoft Security sono attualmente in anteprima pubblica.

Importante

Alcune informazioni in questo articolo fanno riferimento alle caratteristiche di un prodotto prima del rilascio, che possono essere modificate sostanzialmente prima della distribuzione al pubblico. Microsoft non fornisce alcuna garanzia, esplicita o implicita, in relazione alle informazioni contenute in questo documento.

Nota

Durante la fase di anteprima, l'uso della funzionalità connettori dati è gratuito. Una volta che i connettori dati diventano disponibili a livello generale, sarà previsto un costo basato sul consumo per ogni connettore dati non Microsoft in base al numero di asset recuperati dallo strumento di sicurezza connesso. L'addebito sarà in base al volume degli asset fatturabili inseriti, in cui un asset fatturabile è qualsiasi asset (dispositivo, contenitore, identità, applicazione) in cui vengono segnalati i dati da tale connettore. Ogni connettore avrà asset e indicazioni chiaramente definiti applicabili su come determinare i numeri. I prezzi verranno annunciati prima che la fatturazione dei connettori esterni inizi a livello generale.