Connettersi al tenant di Microsoft Fabric da Microsoft Purview in un tenant diverso (anteprima)

Importante

L'analisi di un tenant di Microsoft Fabric comporta l'inserimento di metadati e derivazione da elementi di Fabric, tra cui Power BI. L'esperienza di registrazione di un tenant di Fabric e configurazione di un'analisi è simile al tenant di Power BI e condivisa tra tutti gli elementi di Fabric. L'analisi di elementi di Fabric diversi da Power BI è attualmente in anteprima. Le Condizioni aggiuntive per l'uso per le anteprime di Microsoft Azure includono termini legali aggiuntivi che si applicano alle funzionalità di Azure in versione beta, in anteprima o in altro modo non ancora rilasciate nella disponibilità generale.

Questo articolo illustra come registrare un tenant di Microsoft Fabric in un tenant diverso dalla risorsa di Microsoft Purview e come autenticare e interagire con l'origine fabric in Microsoft Purview. Per altre informazioni su Microsoft Purview in generale, vedere l'articolo introduttivo.

Nota

Per l'analisi di un tenant di Power BI, vedere la documentazione di Power BI.

Funzionalità supportate

| Estrazione dei metadati | Analisi completa | Analisi incrementale | Analisi con ambito | Classificazione | Applicazione di etichette | Criteri di accesso | Derivazione | Condivisione dati | Visualizzazione in diretta |

|---|---|---|---|---|---|---|---|---|---|

| Sì | Sì | Sì | Sì | No | No | No | Sì | No | No |

| Esperienze | Elementi dell'infrastruttura | Disponibile nell'analisi | Disponibile in visualizzazione live (solo lo stesso tenant) |

|---|---|---|---|

| Real-Time Analytics | KQL Database | Sì | Sì |

| KQL Queryset | Sì | Sì | |

| Data Science | Sperimentazione | Sì | Sì |

| Modello ml | Sì | Sì | |

| Data Factory | Pipeline di dati | Sì | Sì |

| Flusso di dati Gen2 | Sì | Sì | |

| Ingegneria dei dati | Lakehouse | Sì | Sì |

| Taccuino | Sì | Sì | |

| Definizione del processo Spark | Sì | Sì | |

| Endpoint di analisi SQL | Sì | Sì | |

| Data warehouse | Magazzino | Sì | Sì |

| Power BI | Dashboard | Sì | Sì |

| Flusso | Sì | Sì | |

| Datamart | Sì | Sì | |

| Modello semantico (set di dati) | Sì | Sì | |

| Report | Sì | Sì | |

| Report impaginato | Sì |

Scenari supportati per le analisi di Fabric

| Scenari | Accesso pubblico di Microsoft Purview consentito/negato | Accesso pubblico dell'infrastruttura consentito /denied | Opzione di runtime | Opzione di autenticazione | Elenco di controllo per la distribuzione |

|---|---|---|---|---|---|

| Accesso pubblico con Il runtime di integrazione di Azure | Consentito | Consentito | Azure Runtime | Autenticazione delegata/entità servizio | Esaminare l'elenco di controllo per la distribuzione |

| Accesso pubblico con runtime di integrazione self-hosted | Consentito | Consentito | SHIR o Kubernetes SHIR | Entità servizio | Esaminare l'elenco di controllo per la distribuzione |

| Accesso privato | Negato | Consentito | Runtime di integrazione rete virtuale gestita (solo v2) | Autenticazione delegata/entità servizio | Esaminare l'elenco di controllo per la distribuzione |

Nota

Gli scenari supportati in precedenza si applicano agli elementi non Power BI in Fabric. Vedere la documentazione di Power BI per gli scenari supportati applicabili agli elementi di Power BI.

Limitazioni note

- Attualmente per tutti gli elementi di Fabric oltre a Power BI, verranno analizzati solo i metadati e la derivazione a livello di elemento, l'analisi dei metadati e la derivazione di elementi di sottolivello come tabelle o file Lakehouse non sono supportati.

- Per il runtime di integrazione self-hosted, è supportato il runtime di integrazione self-hosted standard con versione minima 5.40.8836.1 o Il runtime di integrazione self-hosted supportato da Kubernetes .

- Le aree di lavoro vuote vengono ignorate.

Prerequisiti

Prima di iniziare, assicurarsi di avere quanto segue:

Un account Azure con una sottoscrizione attiva. Creare un account gratuitamente.

Un account Microsoft Purview attivo.

Opzioni di autenticazione

- Entità servizio

- Autenticazione delegata

Elenco di controllo per la distribuzione

L'elenco di controllo per la distribuzione è un riepilogo di tutti i passaggi da eseguire per configurare un'origine infrastruttura tra tenant. È possibile usarlo durante l'installazione o per la risoluzione dei problemi, per verificare di aver seguito tutti i passaggi necessari per la connessione.

- Accesso pubblico con Il runtime di integrazione di Azure

- Accesso pubblico con runtime di integrazione self-hosted

- Accesso privato con runtime di integrazione rete virtuale gestita (solo v2)

Analizzare l'infrastruttura tra tenant usando l'autenticazione delegata in una rete pubblica

Assicurarsi che l'ID tenant di Fabric sia immesso correttamente durante la registrazione. Per impostazione predefinita, verrà popolato l'ID tenant di Fabric presente nella stessa istanza di Microsoft Entra di Microsoft Purview.

Assicurarsi che il modello di metadati di Fabric sia aggiornato abilitando l'analisi dei metadati.

Dal portale di Azure verificare se la rete dell'account Microsoft Purview è impostata sull'accesso pubblico.

Dal portale di amministrazione del tenant di Fabric verificare che il tenant di Fabric sia configurato per consentire una rete pubblica.

Controllare l'istanza di Azure Key Vault per assicurarsi:

- La password o il segreto non contiene errori di digitazione.

- L'identità gestita di Microsoft Purview consente di ottenere ed elencare l'accesso ai segreti.

Esaminare le credenziali per verificare che:

- L'ID client corrisponde all'ID applicazione (client) della registrazione dell'app.

- Per l'autenticazione delegata, il nome utente include il nome dell'entità utente, ad

johndoe@contoso.comesempio .

Nel tenant di Fabric Microsoft Entra convalidare le impostazioni utente di amministratore di Fabric seguenti:

- L'utente viene assegnato al ruolo di amministratore di Fabric.

- Se l'utente è stato creato di recente, accedere con l'utente almeno una volta per assicurarsi che la password venga reimpostata correttamente e che l'utente possa avviare correttamente la sessione.

- Non sono previsti criteri di autenticazione a più fattori o di accesso condizionale applicati all'utente.

Nel tenant di fabric Microsoft Entra convalidare le impostazioni di registrazione dell'app seguenti:

- La registrazione dell'app esiste nel tenant Microsoft Entra in cui si trova il tenant di Fabric.

- Se si usa l'entità servizio, in Autorizzazioni API vengono assegnate le autorizzazioni delegate seguenti con lettura per le API seguenti:

- Openid di Microsoft Graph

- Microsoft Graph User.Read

- Se si usa l'autenticazione delegata, in Autorizzazioni API vengono configurate le autorizzazioni delegate seguenti e il consenso amministratore per il tenant con lettura per le API seguenti:

- Tenant del servizio Power BI.Read.All

- Openid di Microsoft Graph

- Microsoft Graph User.Read

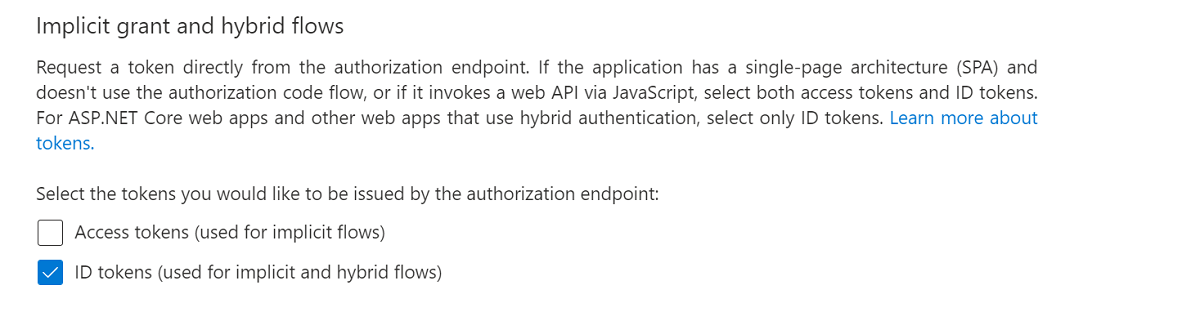

- In Autenticazione:

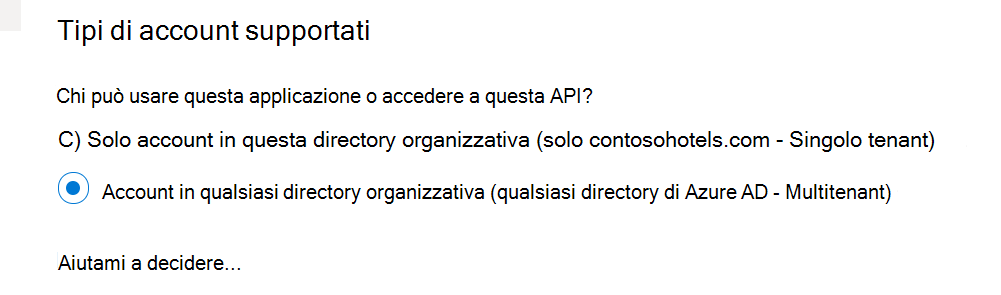

- Tipi di> account supportatiGli account in qualsiasi directory organizzativa (qualsiasi directory Microsoft Entra - Multi-tenant) sono selezionati.

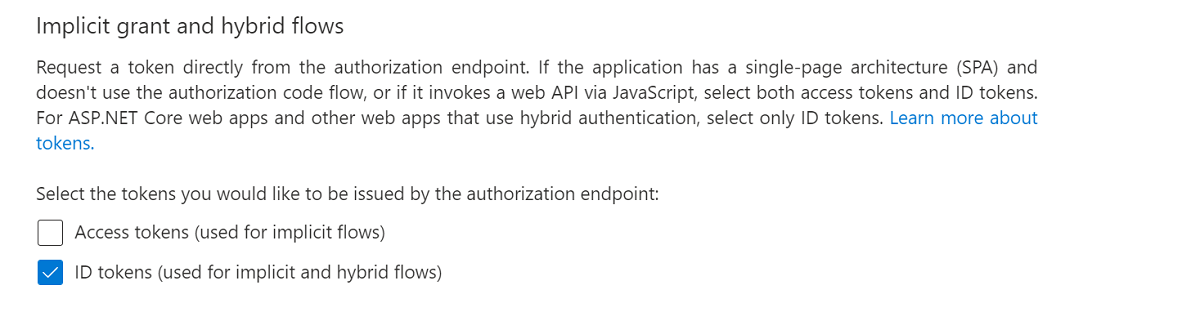

- Concessione implicita e flussi> ibridiI token ID (usati per i flussi impliciti e ibridi) sono selezionati.

- Consenti flussi client pubblici è abilitato.

Nel tenant di Fabric, da Microsoft Entra tenant, verificare che l'entità servizio sia membro del nuovo gruppo di sicurezza.

Nel portale di Amministrazione tenant di Fabric verificare se l'opzione Consenti alle entità servizio di usare le API di amministrazione di sola lettura è abilitata per il nuovo gruppo di sicurezza.

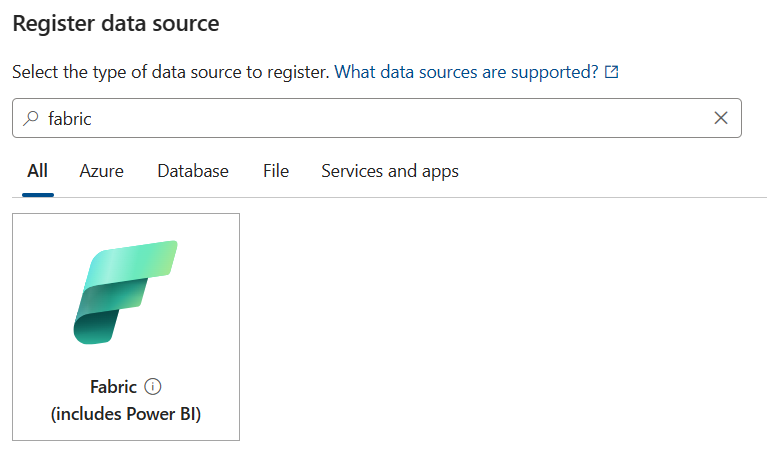

Registrare il tenant di Fabric

Dalle opzioni a sinistra selezionare Mappa dati.

Selezionare Registra e quindi Fabric come origine dati.

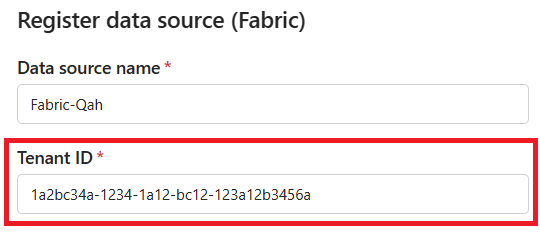

Assegnare all'istanza di Fabric un nome descrittivo. Il nome deve avere una lunghezza da 3 a 63 caratteri e deve contenere solo lettere, numeri, caratteri di sottolineatura e trattini. Gli spazi non sono consentiti.

Modificare il campo ID tenant , da sostituire con il tenant per l'infrastruttura tra tenant che si vuole registrare e analizzare. Per impostazione predefinita, l'ID tenant di Microsoft Purview viene popolato.

Autenticazione da analizzare

Per poter analizzare il tenant di Microsoft Fabric ed esaminarne i metadati, è prima necessario creare un modo per eseguire l'autenticazione con il tenant di Fabric e quindi fornire a Microsoft Purview le informazioni di autenticazione.

Eseguire l'autenticazione nel tenant di Fabric

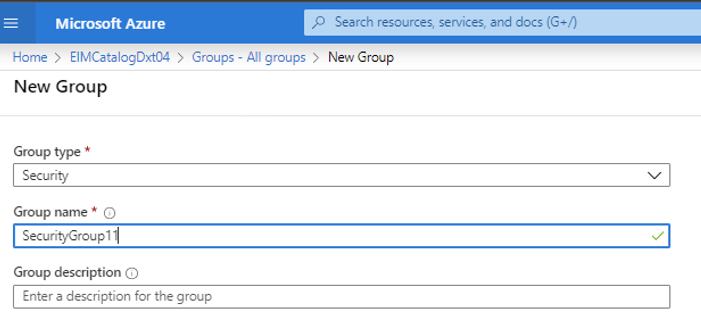

In Microsoft Entra tenant, dove si trova il tenant di Fabric:

Nel portale di Azure cercare Microsoft Entra ID.

Creare un nuovo gruppo di sicurezza nel Microsoft Entra ID seguendo Creare un gruppo di base e aggiungere membri usando Microsoft Entra ID.

Consiglio

È possibile ignorare questo passaggio se si dispone già di un gruppo di sicurezza da usare.

Selezionare Sicurezza come tipo di gruppo.

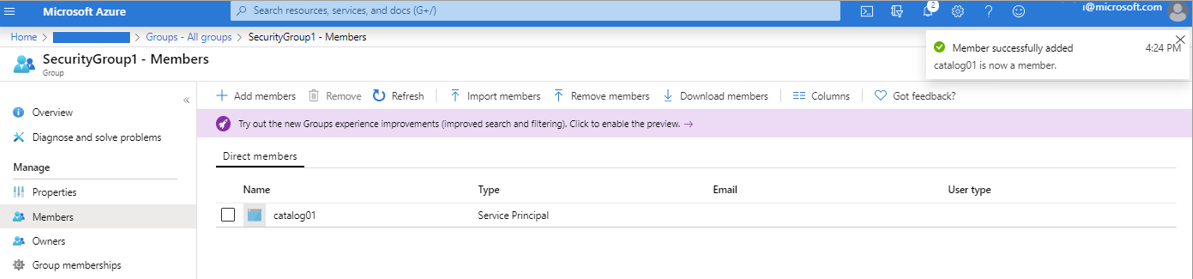

Selezionare Membri e quindi + Aggiungi membri.

Cercare l'identità gestita o l'entità servizio di Microsoft Purview e selezionarla.

Verrà visualizzata una notifica di esito positivo che mostra che è stata aggiunta.

Associare il gruppo di sicurezza al tenant di Fabric

Accedere al portale di amministrazione di Fabric.

Selezionare la pagina Impostazioni tenant .

Importante

È necessario essere un Amministrazione fabric per visualizzare la pagina delle impostazioni del tenant.

Selezionare Amministrazione impostazioni> APIConsenti alle entità servizio di usare le API di amministrazione di sola lettura.

Selezionare Gruppi di sicurezza specifici.

Selezionare Amministrazione impostazioni> APIMigliorare le risposte alle API di amministrazione con metadati dettagliati e Migliorare le risposte alle API di amministrazione con le espressioni> DAX e mashup Abilita l'interruttore per consentire Microsoft Purview Data Map individuare automaticamente i metadati dettagliati dei set di dati di Fabric come parte delle analisi.

Importante

Dopo aver aggiornato le impostazioni dell'API Amministrazione nel tenant di Fabric, attendere circa 15 minuti prima di registrare una connessione di analisi e test.

Attenzione

Quando si consente al gruppo di sicurezza creato di usare le API di amministrazione di sola lettura, è anche possibile accedere ai metadati (ad esempio, nomi di dashboard e report, proprietari, descrizioni e così via) per tutti gli artefatti di Fabric in questo tenant. Dopo aver eseguito il pull dei metadati in Microsoft Purview, le autorizzazioni di Microsoft Purview, non le autorizzazioni di Fabric, determinano chi può visualizzare tali metadati.

Nota

È possibile rimuovere il gruppo di sicurezza dalle impostazioni dello sviluppatore, ma i metadati estratti in precedenza non verranno rimossi dall'account Microsoft Purview. È possibile eliminarlo separatamente, se lo si desidera.

Configurare le credenziali per le analisi in Microsoft Purview

Entità servizio

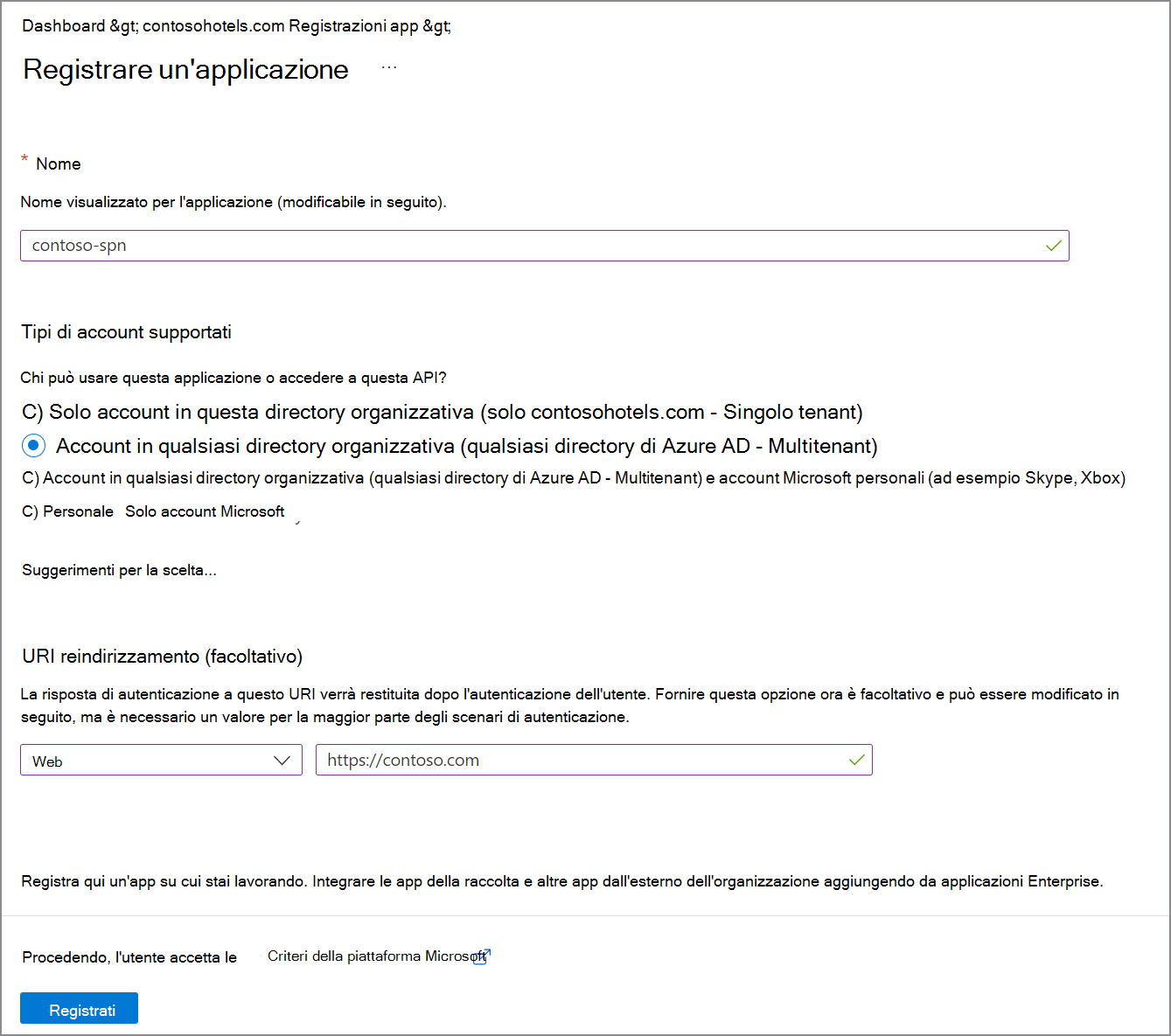

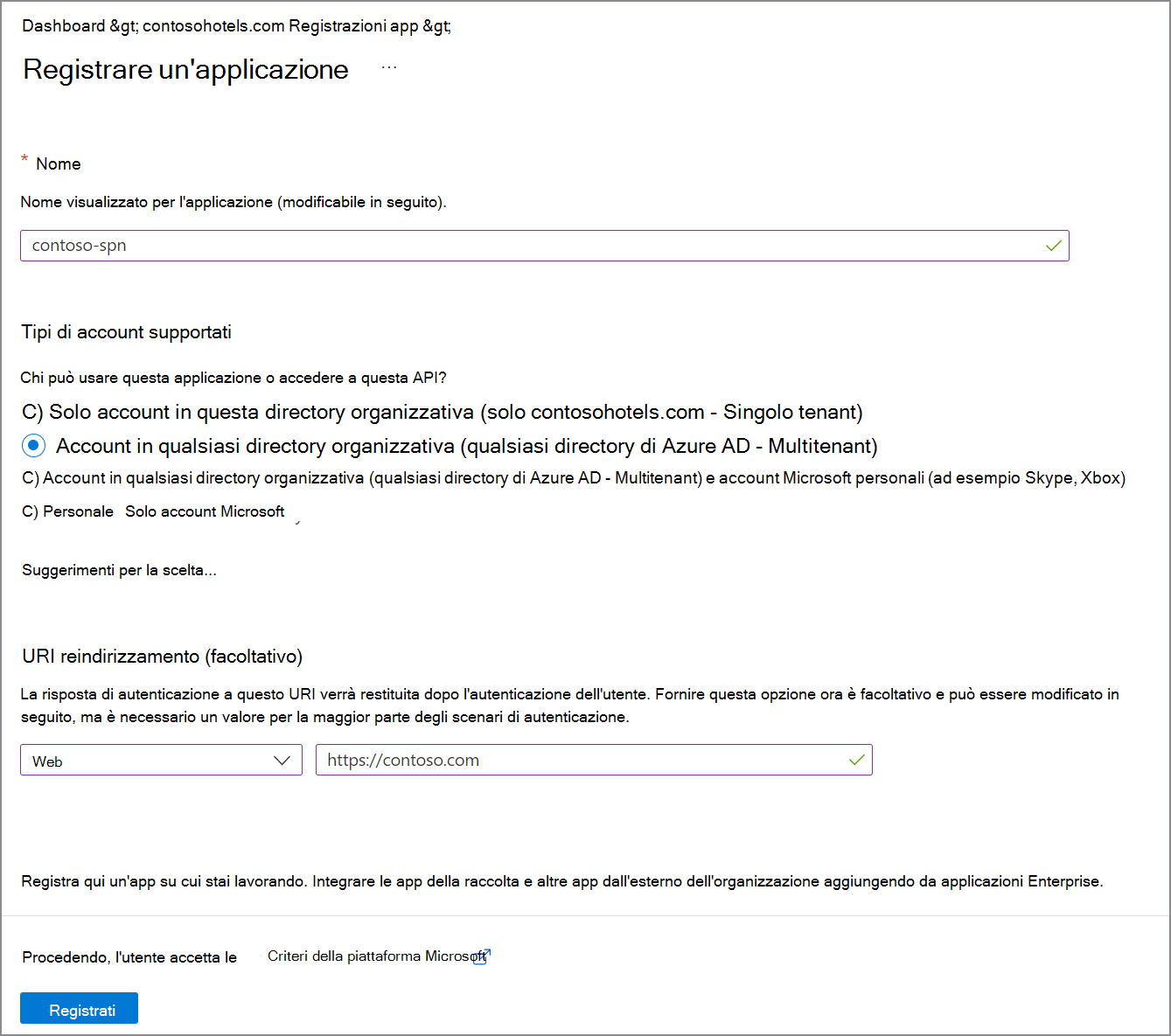

Creare una registrazione dell'app nel tenant Microsoft Entra in cui si trova Fabric. Specificare un URL Web nell'URI di reindirizzamento.

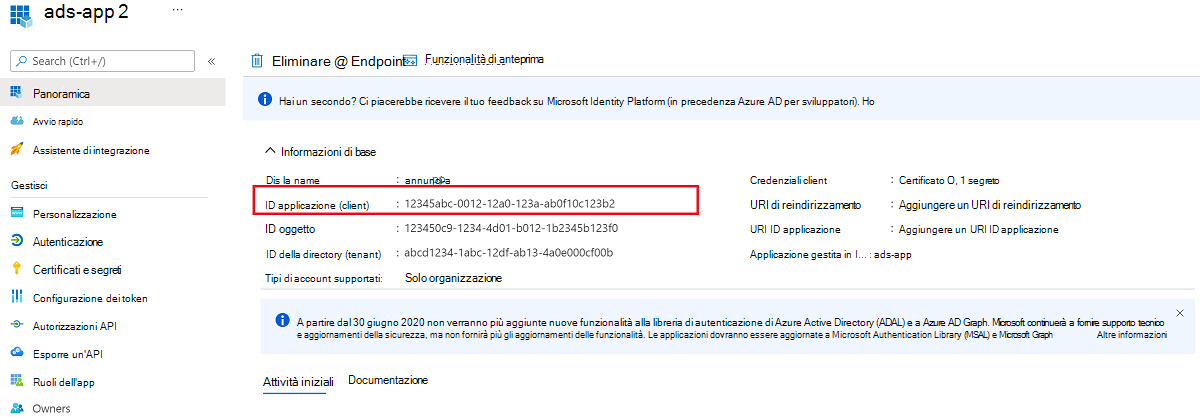

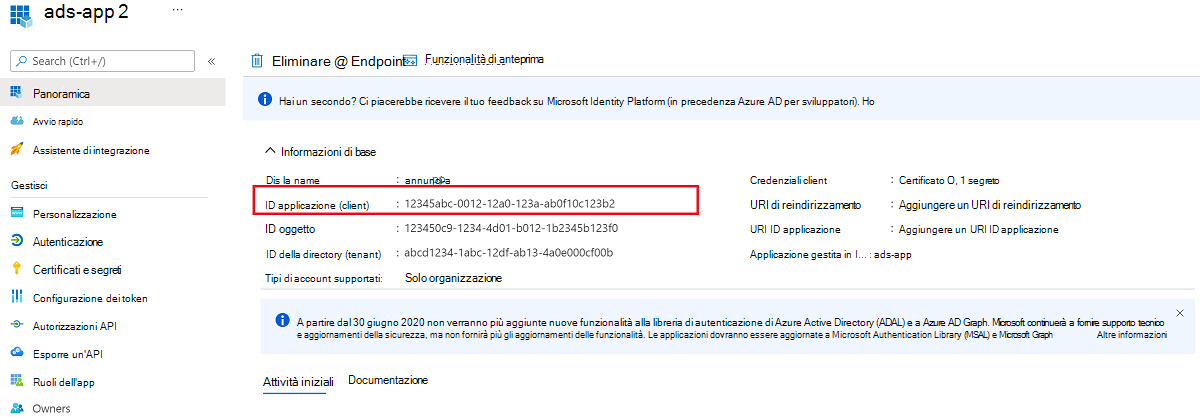

Prendere nota dell'ID client (ID app).

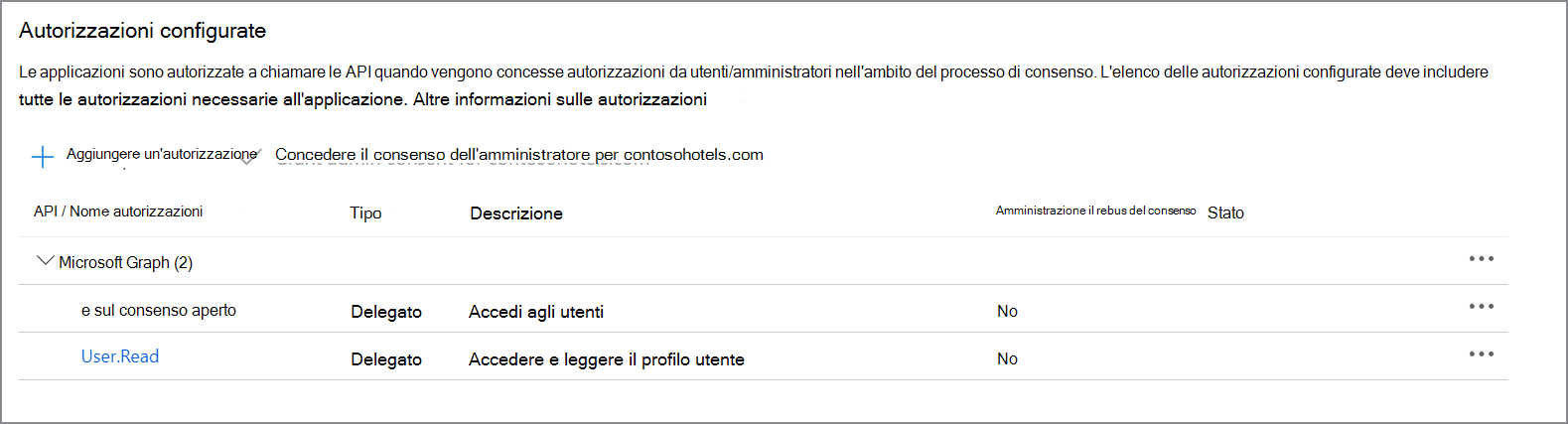

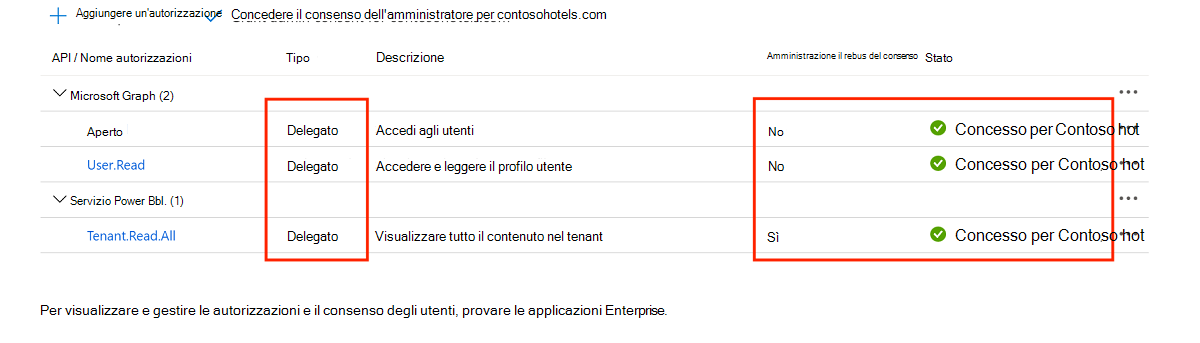

Nel dashboard Microsoft Entra selezionare l'applicazione appena creata e quindi selezionare Autorizzazioni app. Assegnare all'applicazione le autorizzazioni delegate seguenti:

- Openid di Microsoft Graph

- Microsoft Graph User.Read

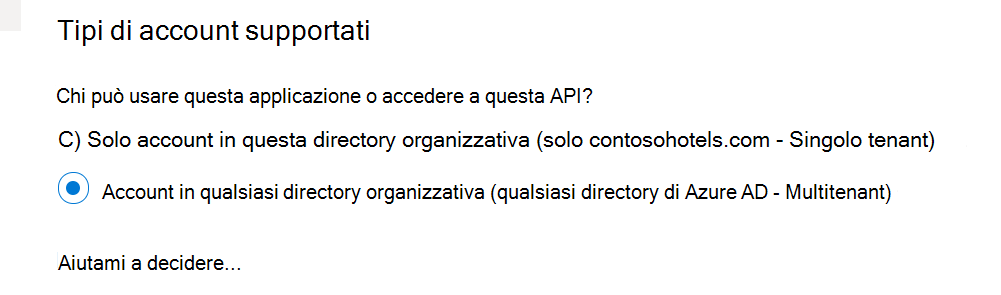

Nel dashboard Microsoft Entra selezionare l'applicazione appena creata e quindi selezionare Autenticazione. In Tipi di account supportati selezionare Account in qualsiasi directory organizzativa (Qualsiasi directory Microsoft Entra - Multi-tenant).

In Concessione implicita e flussi ibridi selezionare Token ID (usati per i flussi impliciti e ibridi).

In Impostazioni avanzate abilitare Consenti flussi client pubblici.

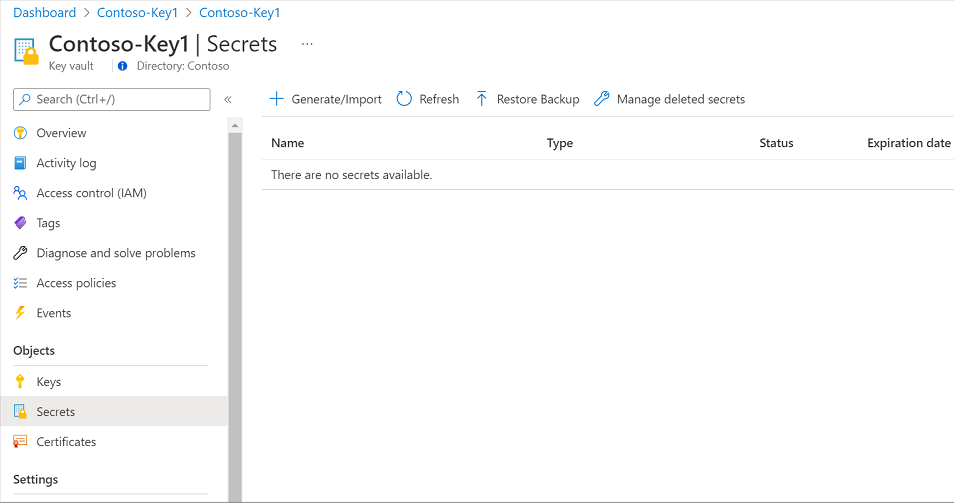

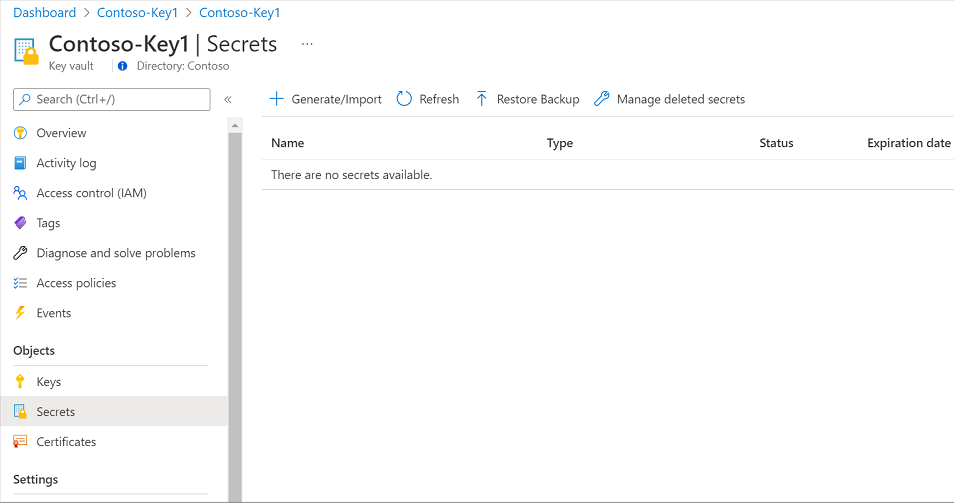

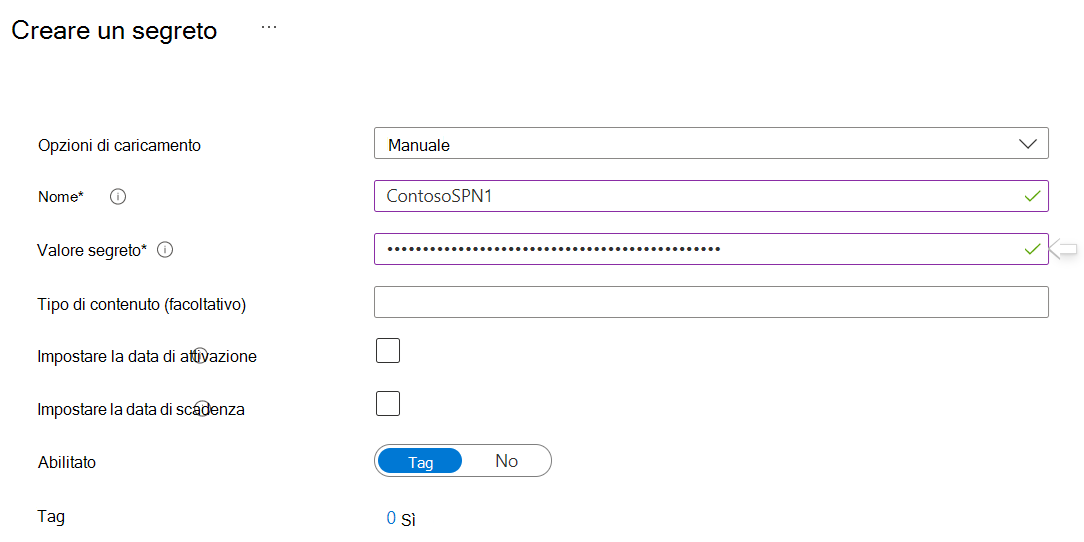

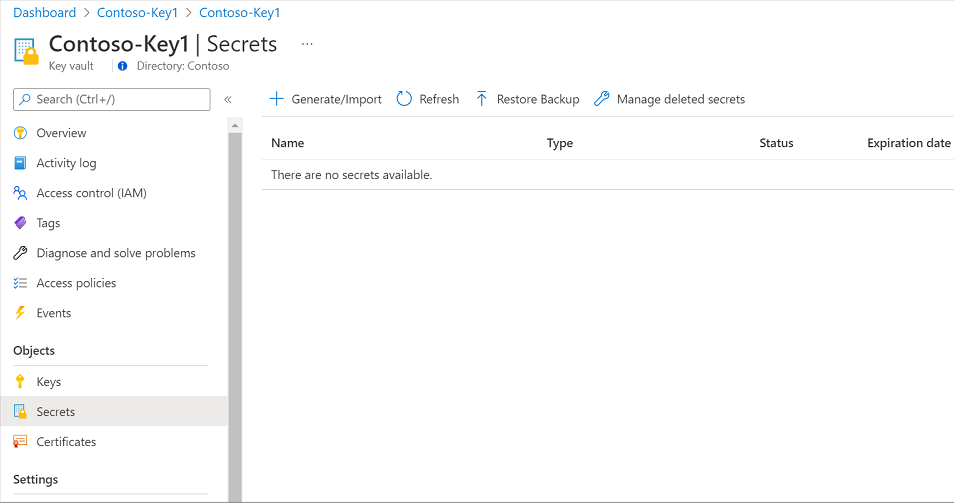

Nel tenant in cui viene creato Microsoft Purview passare all'istanza di Azure Key Vault.

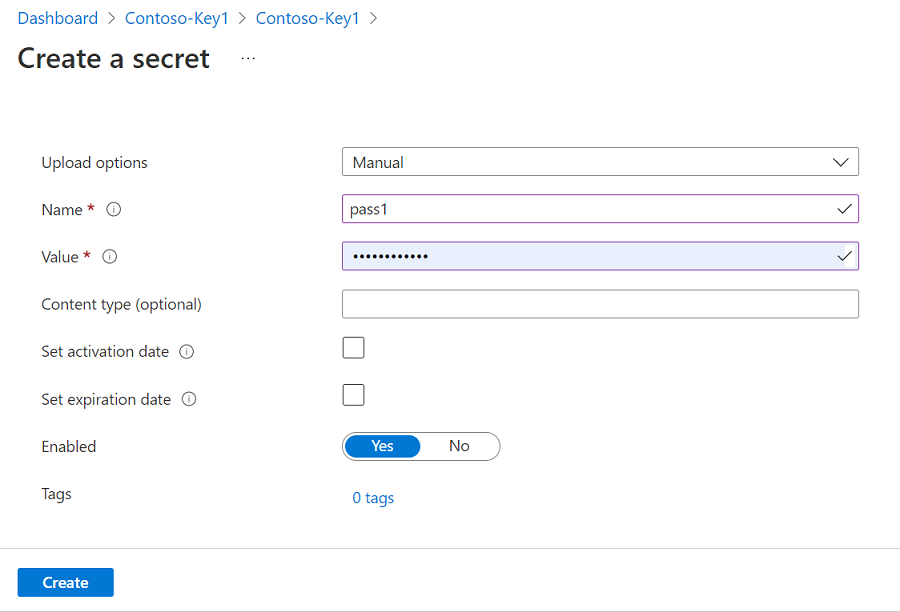

Selezionare Impostazioni>segreti e quindi + Genera/Importa.

Immettere un nome per il segreto. In Valore digitare il segreto appena creato per la registrazione dell'app. Selezionare Crea per completare.

In Certificati & segreti creare un nuovo segreto e salvarlo in modo sicuro per i passaggi successivi.

In portale di Azure passare all'insieme di credenziali delle chiavi di Azure.

Selezionare Impostazioni>segreti e selezionare + Genera/Importa.

Immettere un nome per il segreto e per Valore digitare il segreto appena creato per la registrazione dell'app. Selezionare Crea per completare.

Se l'insieme di credenziali delle chiavi non è ancora connesso a Microsoft Purview, è necessario creare una nuova connessione all'insieme di credenziali delle chiavi.

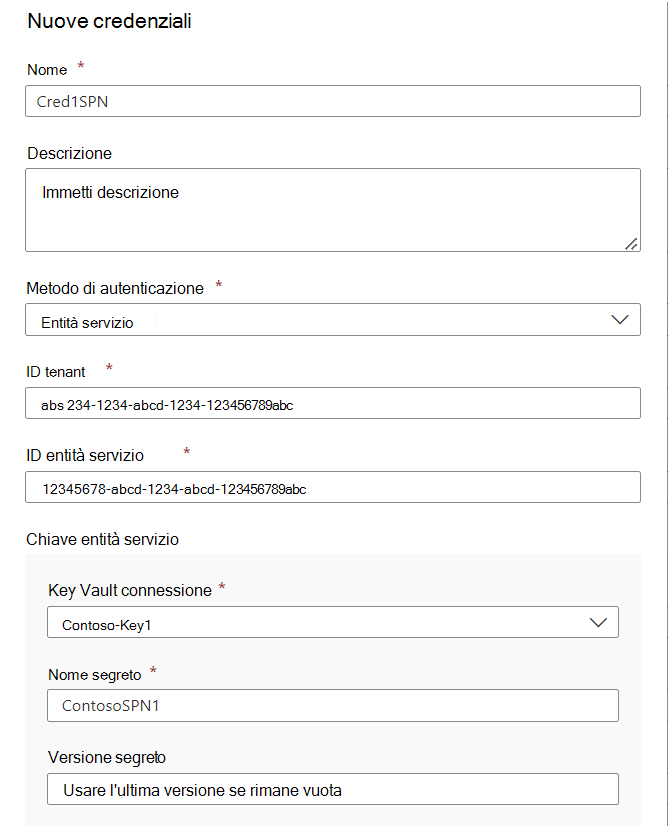

In Microsoft Purview passare quindi alla pagina Credenziali in Gestione per creare una nuova credenziale.

Consiglio

In alternativa, è possibile creare nuove credenziali durante il processo di analisi.

Creare le nuove credenziali selezionando + Nuovo.

Specificare i parametri necessari:

- Nome: specificare un nome univoco per le credenziali

- Metodo di autenticazione: entità servizio

- ID tenant: ID tenant dell'infrastruttura

- ID client: usare l'ID client dell'entità servizio (ID app) creato in precedenza

- Key Vault Connessione: connessione Microsoft Purview alla Key Vault in cui è stato creato il segreto in precedenza.

- Nome del segreto: il nome del segreto creato in precedenza.

Dopo aver compilato tutti i dettagli, selezionare Crea.

Autenticazione delegata

Creare un account utente nel tenant Microsoft Entra in cui si trova il tenant di Fabric e assegnare l'utente a questo ruolo: Amministratore infrastruttura. Prendere nota del nome utente e accedere per modificare la password.

Passare all'istanza di Azure Key Vault nel tenant in cui viene creato Microsoft Purview.

Selezionare Impostazioni>segreti e quindi + Genera/Importa.

Immettere un nome per il segreto. In Valore digitare la password appena creata per l'utente Microsoft Entra. Selezionare Crea per completare.

Se l'insieme di credenziali delle chiavi non è ancora connesso a Microsoft Purview, è necessario creare una nuova connessione all'insieme di credenziali delle chiavi.

Creare una registrazione dell'app nel tenant Microsoft Entra in cui si trova Fabric. Specificare un URL Web nell'URI di reindirizzamento.

Prendere nota dell'ID client (ID app).

Nel dashboard Microsoft Entra selezionare l'applicazione appena creata e quindi selezionare Autorizzazioni app. Assegnare all'applicazione le autorizzazioni delegate seguenti e concedere il consenso amministratore per il tenant:

- Fabric Service Tenant.Read.All

- Openid di Microsoft Graph

- Microsoft Graph User.Read

Nel dashboard Microsoft Entra selezionare l'applicazione appena creata e quindi selezionare Autenticazione. In Tipi di account supportati selezionare Account in qualsiasi directory organizzativa (Qualsiasi directory Microsoft Entra - Multi-tenant).

In Concessione implicita e flussi ibridi selezionare Token ID (usati per i flussi impliciti e ibridi).

In Impostazioni avanzate abilitare Consenti flussi client pubblici.

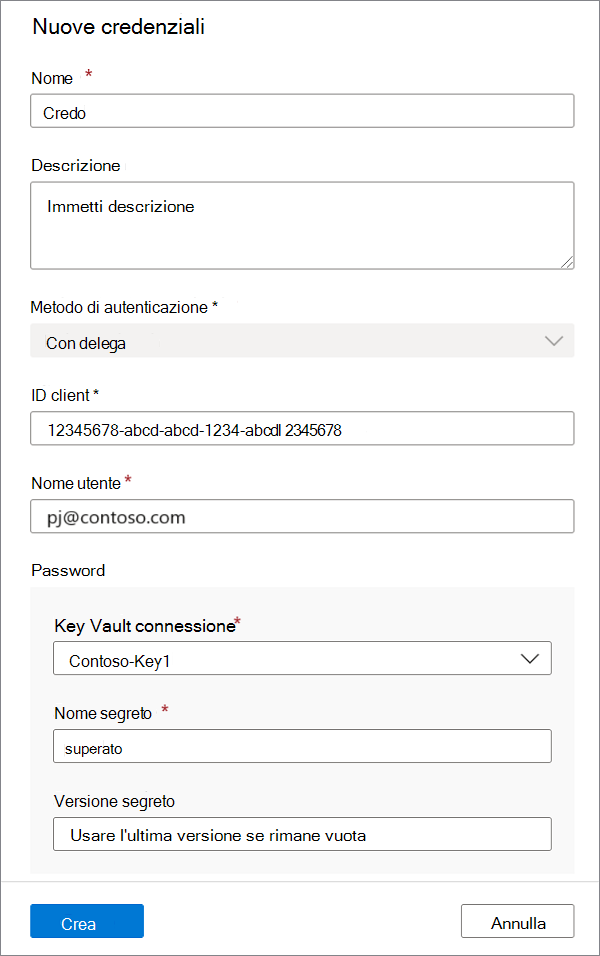

In Microsoft Purview passare quindi alla pagina Credenziali in Gestione per creare una nuova credenziale.

Consiglio

In alternativa, è possibile creare nuove credenziali durante il processo di analisi.

Creare le nuove credenziali selezionando + Nuovo.

Specificare i parametri necessari:

- Nome: specificare un nome univoco per le credenziali

- Metodo di autenticazione: autenticazione delegata

- ID client: usare l'ID client dell'entità servizio (ID app) creato in precedenza

- Nome utente: specificare il nome utente dell'amministratore di Fabric creato in precedenza

- Key Vault Connessione: connessione Microsoft Purview alla Key Vault in cui è stato creato il segreto in precedenza.

- Nome del segreto: il nome del segreto creato in precedenza.

Dopo aver compilato tutti i dettagli, selezionare Crea.

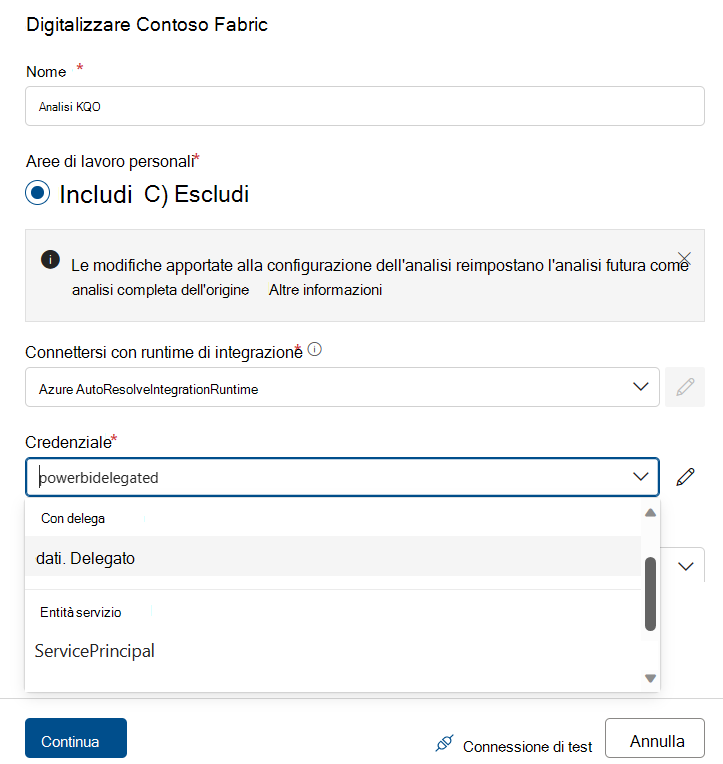

Creare un'analisi

In Microsoft Purview Studio passare alla mappa dati nel menu a sinistra. Passare a Origini.

Selezionare l'origine dell'infrastruttura registrata da cross-tenant.

Selezionare + Nuova analisi.

Assegnare un nome alla scansione. Selezionare quindi l'opzione per includere o escludere le aree di lavoro personali.

Nota

Se si passa alla configurazione di un'analisi per includere o escludere un'area di lavoro personale, si attiva un'analisi completa dell'origine fabric.

Selezionare Azure AutoResolveIntegrationRuntime nell'elenco a discesa.

Per Credenziali selezionare le credenziali create per l'entità servizio o l'autenticazione delegata.

Selezionare Test connessione prima di continuare con i passaggi successivi.

Se il test non riesce, selezionare Visualizza report per visualizzare lo stato dettagliato e risolvere il problema:

- Accesso: lo stato non è riuscito significa che l'autenticazione utente non è riuscita. Verificare se il nome utente e la password sono corretti. Verificare se le credenziali contengono l'ID client (app) corretto dalla registrazione dell'app.

- Asset (+ derivazione): lo stato non riuscito indica che l'autorizzazione tra Microsoft Purview e Fabric non è riuscita. Assicurarsi che l'utente venga aggiunto al ruolo di amministratore di Fabric.

- Metadati dettagliati (avanzato): lo stato non riuscito indica che il portale di amministrazione di Fabric è disabilitato per l'impostazione seguente: Migliorare le risposte delle API di amministrazione con metadati dettagliati.

Consiglio

Per altre informazioni sulla risoluzione dei problemi, vedere l'elenco di controllo per la distribuzione per assicurarsi di aver trattato ogni passaggio dello scenario.

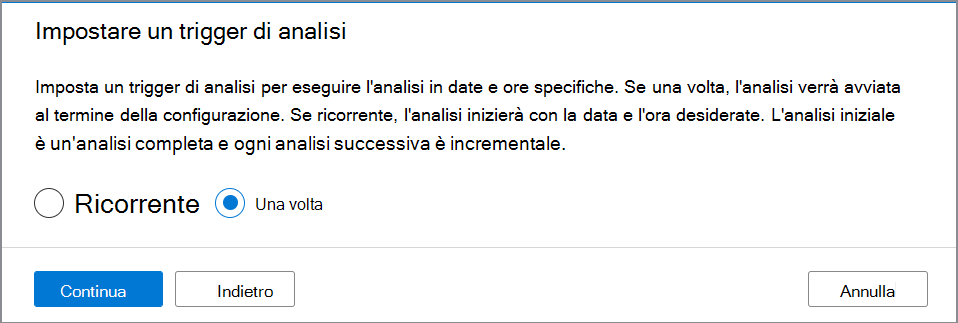

Configurare un trigger di analisi. Le opzioni sono Ricorrenti o Una volta.

In Rivedi nuova analisi selezionare Salva ed esegui per avviare l'analisi.

Visualizzare le analisi e le esecuzioni di analisi

Per visualizzare le analisi esistenti:

- Passare al portale di Microsoft Purview. Nel riquadro sinistro selezionare Mappa dati.

- Selezionare l'origine dati. È possibile visualizzare un elenco di analisi esistenti nell'origine dati in Analisi recenti oppure è possibile visualizzare tutte le analisi nella scheda Analisi .

- Selezionare l'analisi con i risultati che si desidera visualizzare. Il riquadro mostra tutte le esecuzioni di analisi precedenti, insieme allo stato e alle metriche per ogni esecuzione dell'analisi.

- Selezionare l'ID di esecuzione per controllare i dettagli dell'esecuzione dell'analisi.

Gestire le analisi

Per modificare, annullare o eliminare un'analisi:

Passare al portale di Microsoft Purview. Nel riquadro sinistro selezionare Mappa dati.

Selezionare l'origine dati. È possibile visualizzare un elenco di analisi esistenti nell'origine dati in Analisi recenti oppure è possibile visualizzare tutte le analisi nella scheda Analisi .

Selezionare l'analisi da gestire. È quindi possibile eseguire automaticamente le seguenti azioni:

- Modificare l'analisi selezionando Modifica analisi.

- Annullare un'analisi in corso selezionando Annulla esecuzione analisi.

- Eliminare l'analisi selezionando Elimina analisi.

Nota

- L'eliminazione dell'analisi non elimina gli asset del catalogo creati dalle analisi precedenti.

Passaggi successivi

Dopo aver registrato l'origine, vedere le guide seguenti per altre informazioni su Microsoft Purview e i dati.