Comprendere schema di ricerca avanzato

Si applica a:

- Microsoft Defender XDR

Importante

Alcune informazioni in questo articolo fanno riferimento alle caratteristiche di un prodotto prima del rilascio, che possono essere modificate sostanzialmente prima della distribuzione al pubblico. Microsoft non fornisce alcuna garanzia, esplicita o implicita, in relazione alle informazioni contenute in questo documento.

Lo schema di ricerca avanzata è costituito da più tabelle che forniscono informazioni sugli eventi o su dispositivi, avvisi, identità e altri tipi di entità. Per creare efficacemente query che coprano più tabelle, è necessario comprendere le tabelle e le colonne nello schema di rilevazione avanzata.

Ottenere informazioni sullo schema

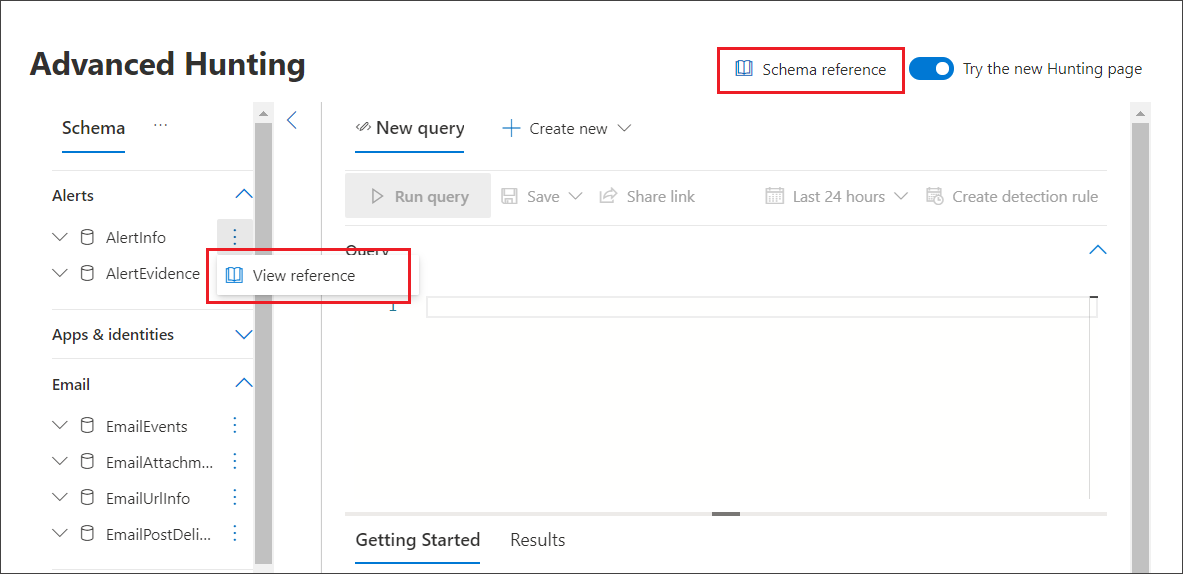

Durante la creazione di query, usare il riferimento allo schema predefinito per ottenere rapidamente le informazioni seguenti su ogni tabella nello schema:

- Descrizione delle tabelle: tipo di dati contenuti nella tabella e origine di tali dati.

- Colonne: tutte le colonne della tabella.

-

Tipi di azione: valori possibili nella

ActionTypecolonna che rappresentano i tipi di evento supportati dalla tabella. Queste informazioni vengono fornite solo per le tabelle che contengono informazioni sugli eventi. - Query di esempio: query di esempio che illustrano come è possibile utilizzare la tabella.

Accedere alle informazioni di riferimento sullo schema

Per accedere rapidamente al riferimento allo schema, selezionare l'azione Visualizza riferimento accanto al nome della tabella nella rappresentazione dello schema. È anche possibile selezionare Riferimento schema per cercare una tabella.

Informazioni sulle tabelle dello schema

Di seguito sono elencate tutte le tabelle dello schema. Ogni nome di tabella rimanda a una pagina che descrive i nomi delle colonne di quella tabella. I nomi di tabella e colonna sono elencati anche in Microsoft Defender XDR come parte della rappresentazione dello schema nella schermata di ricerca avanzata.

| Nome della tabella | Descrizione |

|---|---|

| AADSignInEventsBeta | Microsoft Entra accessi interattivi e non interattivi |

| AADSpnSignInEventsBeta | Microsoft Entra gli accessi all'entità servizio e all'identità gestita |

| AlertEvidence | File, indirizzi IP, URL, utenti o dispositivi associati agli avvisi |

| AlertInfo | Avvisi da Microsoft Defender per endpoint, Microsoft Defender per Office 365, Microsoft Defender for Cloud Apps e Microsoft Defender per identità, incluse le informazioni sulla gravità e la categorizzazione delle minacce |

| BehaviorEntities (anteprima) | Tipi di dati di comportamento in Microsoft Defender for Cloud Apps (non disponibile per GCC) |

| BehaviorInfo (anteprima) | Avvisi da Microsoft Defender for Cloud Apps (non disponibile per GCC) |

| CloudAppEvents | Eventi che coinvolgono account e oggetti in Office 365 e in altri servizi e app cloud |

| CloudAuditEvents (anteprima) | Eventi di controllo cloud per varie piattaforme cloud protette dalla Microsoft Defender dell'organizzazione per il cloud |

| CloudProcessEvents (anteprima) | Eventi di processo cloud per varie piattaforme cloud protette dal Microsoft Defender dell'organizzazione per i contenitori |

| DataSecurityBehaviors (anteprima) | Informazioni dettagliate sui comportamenti utente potenzialmente sospetti che violano i criteri predefiniti o definiti dall'utente configurati nella suite di soluzioni Microsoft Purview |

| DataSecurityEvents (anteprima) | Informazioni sulle attività utente che violano i criteri predefiniti o definiti dall'utente nella suite di soluzioni Microsoft Purview |

| DeviceBaselineComplianceAssessment (anteprima) | Snapshot di valutazione della conformità di base, che indica lo stato di varie configurazioni di sicurezza correlate ai profili di base nei dispositivi |

| DeviceBaselineComplianceAssessmentKB (anteprima) | Informazioni sulle varie configurazioni di sicurezza usate dalla conformità di base per valutare i dispositivi |

| DeviceBaselineComplianceProfiles (anteprima) | Profili di base usati per il monitoraggio della conformità della baseline del dispositivo |

| DeviceEvents | Più tipi di eventi, inclusi gli eventi attivati dai controlli di sicurezza, ad esempio Microsoft Defender Antivirus e protezione dagli exploit |

| DeviceFileCertificateInfo | Informazioni sul certificato dei file firmati ottenute da eventi di verifica del certificato negli endpoint |

| DeviceFileEvents | Creazione e modifica dei file, e altri file evento di sistema |

| DeviceImageLoadEvents | Caricamento eventi DDL |

| DeviceInfo | Informazioni sul computer, incluse le informazioni sul sistema operativo |

| DeviceLogonEvents | Accessi e altri eventi di autenticazione nei dispositivi |

| DeviceNetworkEvents | Connessione rete ed eventi correlati |

| DeviceNetworkInfo | Proprietà di rete dei dispositivi, tra cui adattatori, indirizzi IP e MAC, oltre a reti e domini collegati |

| DeviceProcessEvents | Creazione processi ed eventi correlati |

| DeviceRegistryEvents | Creazione e modifica di voci del registro di sistema |

| DeviceTvmBrowserExtensions (anteprima) | Installazioni di estensioni del browser trovate nei dispositivi da Gestione delle vulnerabilità di Microsoft Defender |

| DeviceTvmBrowserExtensionsKB (anteprima) | Dettagli dell'estensione del browser e informazioni sulle autorizzazioni usate nella pagina delle estensioni del browser Gestione delle vulnerabilità di Microsoft Defender |

| DeviceTvmCertificateInfo (anteprima) | Informazioni sui certificati per i dispositivi nell'organizzazione da Gestione delle vulnerabilità di Microsoft Defender |

| DeviceTvmHardwareFirmware | Informazioni sull'hardware e sul firmware dei dispositivi controllate da Gestione delle vulnerabilità di Defender |

| DeviceTvmInfoGathering | Gestione delle vulnerabilità di Defender eventi di valutazione, inclusi gli stati di configurazione e superficie di attacco |

| DeviceTvmInfoGatheringKB | Metadati per gli eventi di valutazione raccolti nella DeviceTvmInfogathering tabella |

| DeviceTvmSecureConfigurationAssessment | Gestione delle vulnerabilità di Microsoft Defender eventi di valutazione, che indicano lo stato di varie configurazioni di sicurezza nei dispositivi |

| DeviceTvmSecureConfigurationAssessmentKB | Knowledge base di varie configurazioni di sicurezza usate da Gestione delle vulnerabilità di Microsoft Defender per valutare i dispositivi; include mapping a diversi standard e benchmark |

| DeviceTvmSoftwareEvidenceBeta | Informazioni di prova sulla posizione in cui è stato rilevato un software specifico in un dispositivo |

| DeviceTvmSoftwareInventory | Inventario del software installato nei dispositivi, incluse le informazioni sulla versione e lo stato di fine del supporto |

| DeviceTvmSoftwareVulnerabilities | Vulnerabilità software rilevate nei dispositivi e l'elenco degli aggiornamenti della sicurezza disponibili che consentono di risolvere ogni vulnerabilità |

| DeviceTvmSoftwareVulnerabilitiesKB | Knowledge base sulle vulnerabilità divulgate pubblicamente, anche se il codice di exploit è disponibile pubblicamente |

| EmailAttachmentInfo | Informazioni sui file allegati alle e-mail |

| EmailEvents | Eventi di posta elettronica di Microsoft 365, tra cui il recapito delle e-mail e gli eventi blocco |

| EmailPostDeliveryEvents | Eventi di sicurezza che si verificano dopo il recapito, dopo che Microsoft 365 recapita i messaggi di posta elettronica alla cassetta postale del destinatario |

| EmailUrlInfo | Informazioni sugli URL nelle e-mail |

| ExposureGraphEdges | Gestione dell'esposizione in Microsoft Security informazioni sull'arco del grafico dell'esposizione offre visibilità sulle relazioni tra entità e asset nel grafico |

| ExposureGraphNodes | Gestione dell'esposizione in Microsoft Security informazioni sul nodo del grafico di esposizione, sulle entità organizzative e sulle relative proprietà |

| IdentityDirectoryEvents | Eventi che coinvolgono un controller di dominio locale che esegue Active Directory (AD). Questa tabella copre una serie di eventi correlati all'identità, e gli eventi di sistema sul controller di dominio. |

| IdentityInfo | Informazioni sull'account da varie origini, tra cui Microsoft Entra ID |

| IdentityLogonEvents | Eventi di autenticazione in Active Directory e servizi online di Microsoft |

| IdentityQueryEvents | Query per gli oggetti di Active Directory, ad esempio utenti, gruppi, dispositivi e domini |

| UrlClickEvents | Collegamenti sicuri fa clic da messaggi di posta elettronica, Teams e app Office 365 |

Argomenti correlati

- Panoramica della rilevazione avanzata

- Capire il linguaggio delle query

- Usare i risultati delle query

- Utilizzare le query condivise

- Cercare tra dispositivi, posta elettronica, app e identità

- Applicare le procedure consigliate per le query

Consiglio

Per saperne di più, Visitare la community di Microsoft Security nella Tech Community: Tech Community di Microsoft Defender XDR.