Configurare l'integrazione di Symantec Endpoint Protection Mobile con Intune

Completare i passaggi seguenti per integrare la soluzione Symantec Endpoint Protection Mobile (SEP Mobile) con Intune. È necessario aggiungere app SEP Mobile in Microsoft Entra ID P1 per avere funzionalità di accesso Single Sign-On.

Nota

Questo fornitore di Mobile Threat Defense non è supportato per i dispositivi non registrati.

Prima di iniziare

Microsoft Entra account usato per integrare Intune e SEP Mobile

- Assicurarsi di avere l'account Microsoft Entra configurato correttamente nella console di gestione di Symantec Endpoint Protection Mobile Management prima di avviare il processo di installazione di SEP Mobile Basic.

- Per eseguire l'integrazione, l'account Microsoft Entra deve essere un account amministratore globale.

Configurazione della rete

Per verificare che la rete sia configurata correttamente per l'integrazione con l'installazione di SEP Mobile, vedere l'articolo di Symantec Configuring SEP Manager after installation (Configurazione di SEP Manager dopo l'installazione).

Integrazione completa e sola lettura

SEP Mobile supporta due modalità di integrazione con Intune:

-

Integrazione di sola lettura (configurazione di base): Vengono inventariati solo i dispositivi da Microsoft Entra ID e vengono popolati nella console di gestione mobile di Symantec Endpoint Protection.

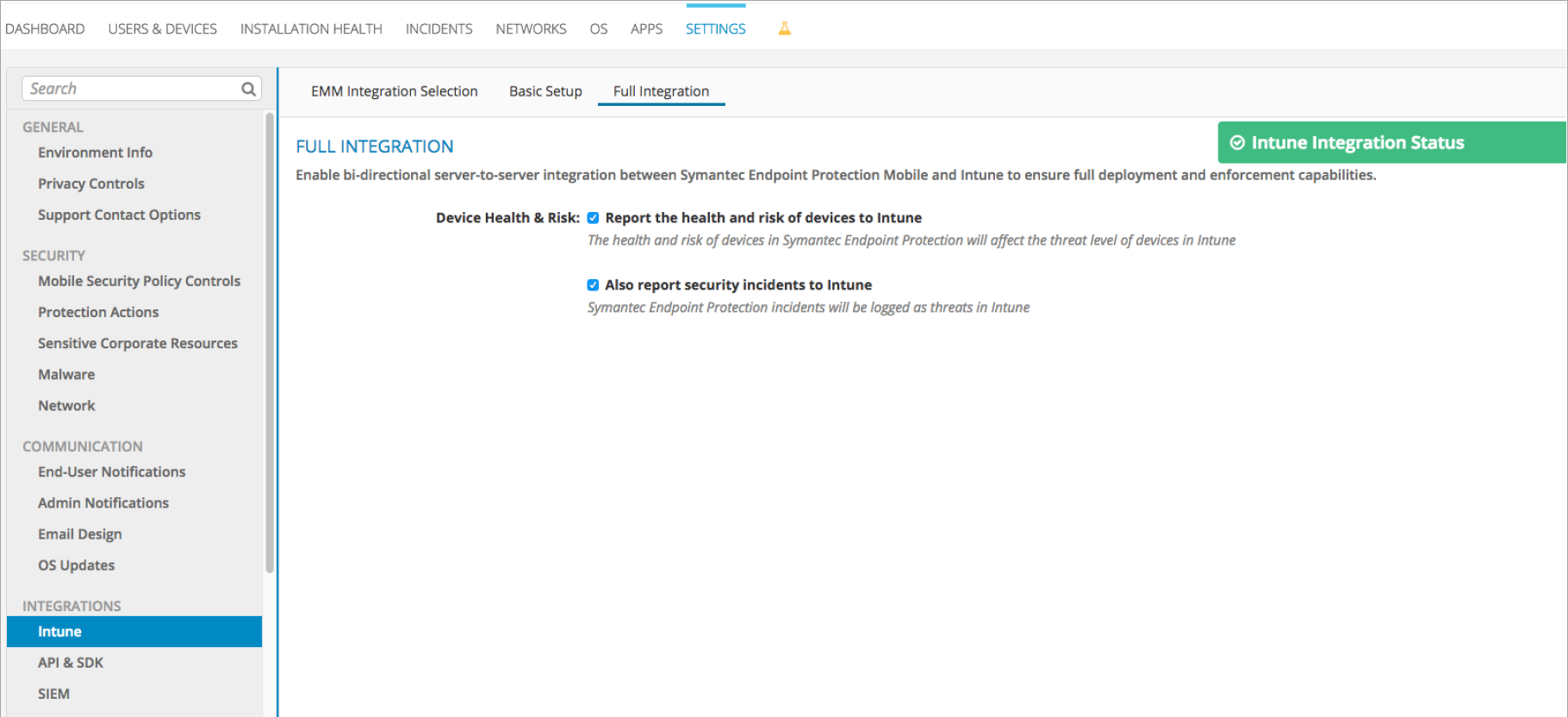

- Se le caselle Segnala l'integrità e il rischio dei dispositivi per Intune e Segnala anche gli eventi imprevisti di sicurezza per Intune caselle non sono selezionate nella console symantec Endpoint Protection Mobile Management, l'integrazione è di sola lettura e pertanto non modificherà mai lo stato di un dispositivo (conforme o non conforme) in Intune.

- Integrazione completa: consente a SEP Mobile di segnalare a Intune i dettagli relativi ai rischi e agli eventi imprevisti per la sicurezza, creando così una comunicazione bidirezionale tra i due servizi cloud.

Come vengono usate le app SEP Mobile con Microsoft Entra ID e Intune?

App iOS: Consente agli utenti finali di accedere a Microsoft Entra ID usando un'app iOS/iPadOS.

App Android: Consente agli utenti finali di accedere a Microsoft Entra ID usando un'app Android.

App di gestione: Si tratta dell'app multi-tenant SEP Mobile Microsoft Entra, che consente la comunicazione da servizio a servizio con Intune.

Per configurare l'integrazione di sola lettura tra Intune e SEP Mobile

Importante

Le credenziali di amministratore di SEP Mobile devono essere costituite da un account di posta elettronica appartenente a un utente valido nel Microsoft Entra, in caso contrario l'accesso avrà esito negativo. SEP Mobile usa Microsoft Entra ID per autenticare l'amministratore tramite Single Sign-On (SSO).

Andare alla console di gestione di Symantec Endpoint Protection Mobile.

Immettere le credenziali amministratore SEP Mobile e quindi scegliere Continue (Continua).

Scegliere Settings (Impostazioni) e in Intune Integration (Integrazione di Intune) scegliere Basic Setup (Configurazione di base).

Accanto all'app iOS scegliere Entra ID.Next to iOS App, choose Entra ID.

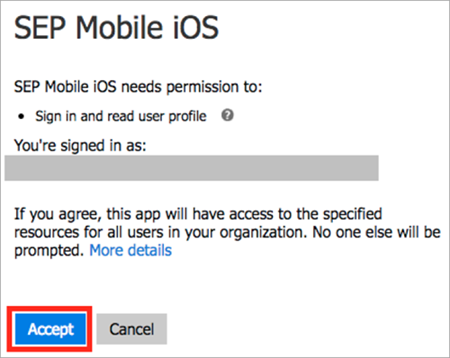

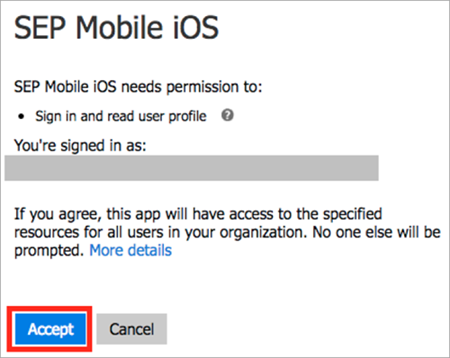

Quando si apre la pagina di accesso, immettere le credenziali di Intune e quindi scegliere Accetta.

Dopo aver aggiunto l'app a Microsoft Entra, verrà visualizzato un'indicazione che l'app è stata aggiunta correttamente.

Ripetere questi passaggi per le app SEP Mobile Android e Management (Gestione).

Aggiungere un gruppo di sicurezza Microsoft Entra in SEP Mobile

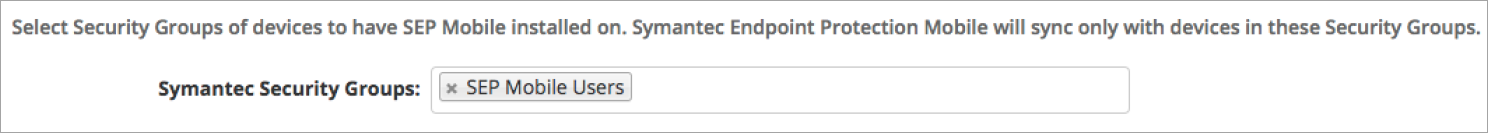

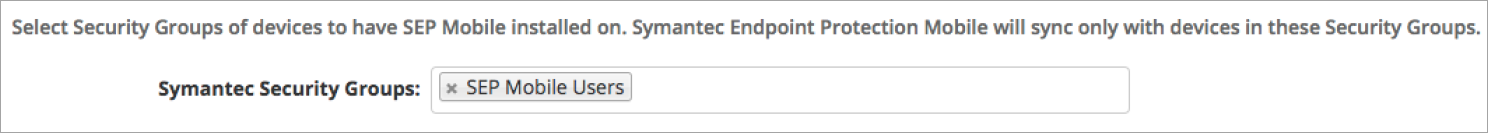

È necessario aggiungere un gruppo di sicurezza Microsoft Entra che contiene tutti i dispositivi che eseguono SEP Mobile.

Immettere e selezionare tutti i gruppi di sicurezza dei dispositivi che eseguono SEP Mobile e quindi salvare le modifiche.

SEP Mobile sincronizza i dispositivi che eseguono il servizio Mobile Threat Defense con i gruppi di sicurezza Microsoft Entra.

Per configurare l'integrazione completa tra Intune e SEP Mobile

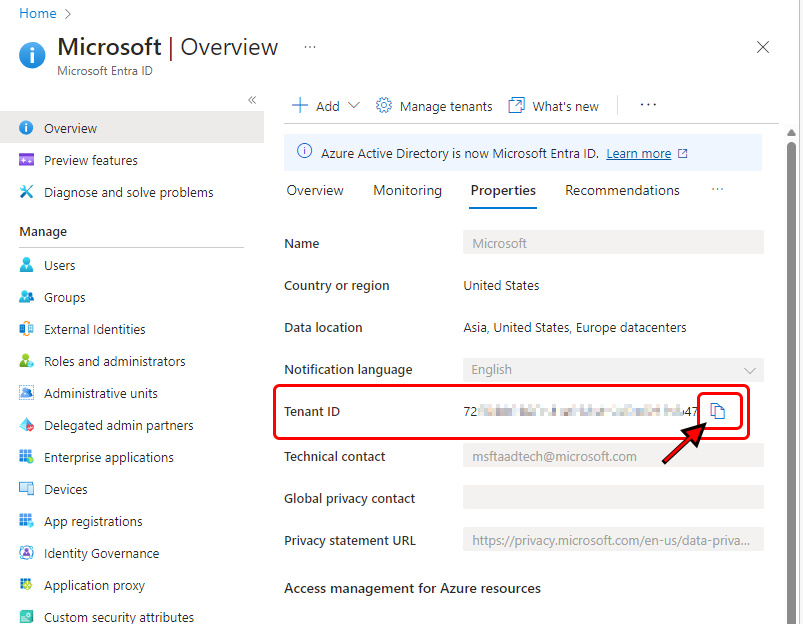

Recuperare l'ID directory in Microsoft Entra

Accedere al portale di Azure.

Selezionare Microsoft Entra ID.

Scegliere la scheda Proprietà .

Accanto all'ID tenant scegliere l'icona di copia e quindi incollarla in un percorso sicuro. Questo identificatore è necessario in un passaggio successivo.

(Facoltativo) Creare un gruppo di sicurezza dedicato per i dispositivi che devono eseguire le app SEP Mobile

Nel portale di Azure, in Gestione scegliere Utenti e gruppi e quindi scegliere Tutti i gruppi.

Fare clic sul pulsante Aggiungi. Digitare un nome di gruppo. Sotto Tipo di appartenenza scegliere Assegnata.

Nel pannello Membri selezionare i membri del gruppo e quindi scegliere il pulsante Seleziona.

Nel pannello Gruppo scegliere Crea.

Configurare l'integrazione tra Symantec Endpoint Protection Mobile e Intune

Andare alla console di gestione di Symantec Endpoint Protection Mobile.

Immettere le credenziali amministratore SEP Mobile, quindi scegliere Continue (Continua).

Andare a Settings (Impostazioni)>Integrations (Integrazioni)>Intune>sezione EMM Integration Selection (Selezione integrazione EMM).

Nella casella ID directory incollare l'ID tenant copiato da Microsoft Entra ID nella sezione precedente e salvare le impostazioni.

Andare a Settings (Impostazioni)>Integrations (Integrazioni)>Intune>sezione Basic Setup (Configurazione di base).

Accanto all'app iOS scegliere il pulsante Aggiungi a Microsoft Entra.

Accedere usando le credenziali di Microsoft Entra per l'account Microsoft 365 che gestisce la directory.

Scegliere il pulsante Accetta per aggiungere l'app SEP Mobile iOS/iPadOS a Microsoft Entra.

Ripetere lo stesso processo per l'app Android e l'app di gestione.

Selezionare tutti i gruppi utenti che devono eseguire le app SEP Mobile, ad esempio il gruppo di sicurezza creato in precedenza.

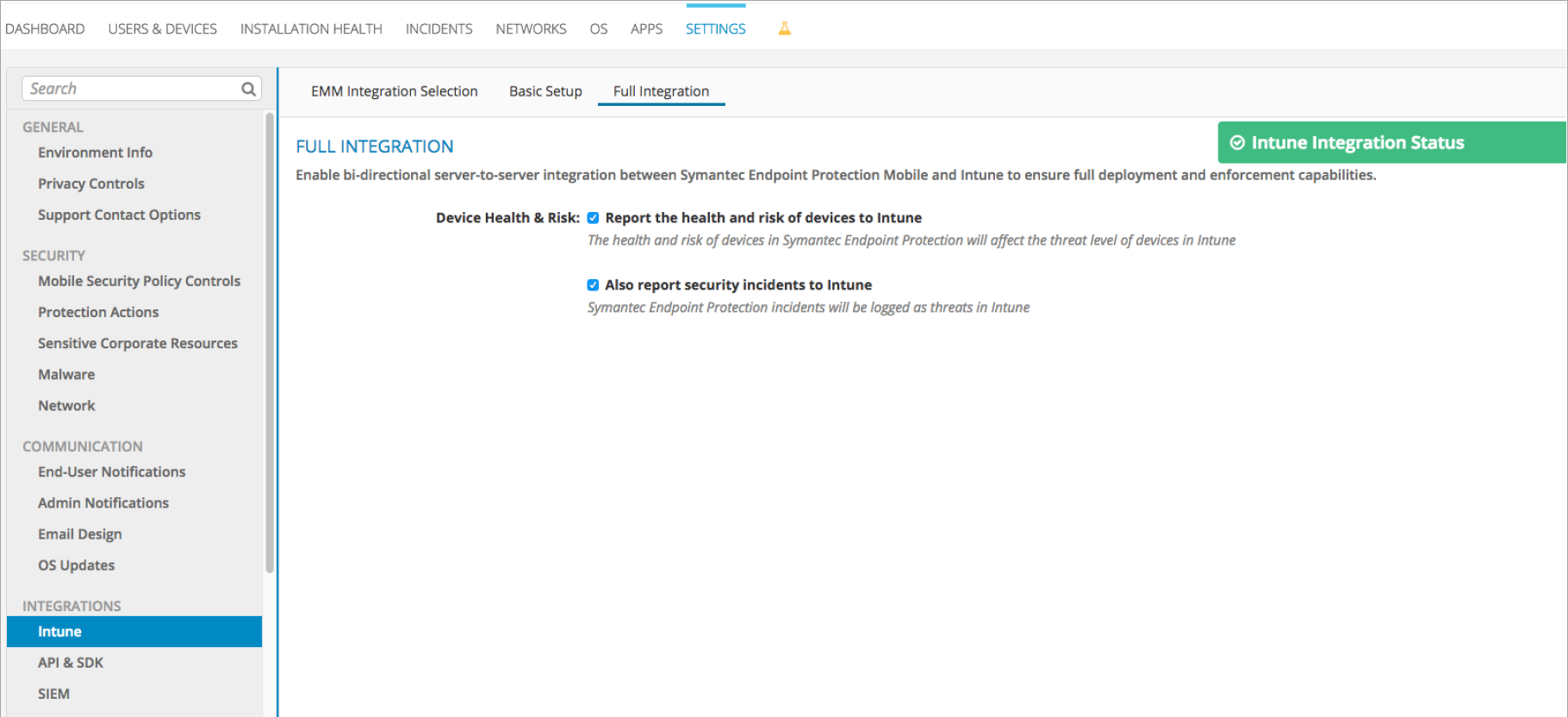

SEP Mobile sincronizza i dispositivi nei gruppi selezionati e avvia la segnalazione delle informazioni a Intune. È possibile visualizzare questi dati nella sezione Full Integration (Integrazione completa). Andare a Settings (Impostazioni)>Integrations (Integrazioni)>Intune>sezione Full Integration (Integrazione completa).