Integrazione di Microsoft Entra SSO con SSO for Jama Connessione ®

Questo articolo illustra come integrare SSO for Jama Connessione ® con Microsoft Entra ID. La piattaforma leader del settore di Jama Software® aiuta i team a gestire i requisiti con la tracciabilità™ live tramite il processo di sviluppo dei sistemi per una riduzione e un miglioramento qualitativo comprovati del ciclo. Integrando SSO for Jama Connessione ® con Microsoft Entra ID, è possibile:

- Controllare in Microsoft Entra ID chi può accedere all'accesso SSO for Jama Connessione ®.

- Abilitare gli utenti per l'accesso automatico all'accesso SSO for Jama Connessione ® con gli account Microsoft Entra personali.

- Gestire gli account in un'unica posizione centrale.

Verrà configurato e testato l'accesso Single Sign-On di Microsoft Entra per SSO for Jama Connessione ® in un ambiente di test. SSO for Jama Connessione ® supporta l'accesso Single Sign-On avviato da SP e IDP e anche il provisioning utenti JIT.

Prerequisiti

Per integrare Microsoft Entra ID con SSO for Jama Connessione ®, è necessario:

- Un account utente di Microsoft Entra. Se non è già disponibile, è possibile creare gratuitamente un account.

- Uno dei ruoli seguenti: Application Amministrazione istrator, Cloud Application Amministrazione istrator o Application Owner.

- Una sottoscrizione di Microsoft Entra. Se non si possiede una sottoscrizione, è possibile ottenere un account gratuito.

- Sottoscrizione di SSO for Jama Connessione ® abilitata per l'accesso Single Sign-On (SSO).

Aggiungere un'applicazione e assegnare un utente di test

Prima di iniziare il processo di configurazione dell'accesso Single Sign-On, è necessario aggiungere l'applicazione SSO for Jama Connessione ® dalla raccolta di Microsoft Entra. È necessario un account utente di test per assegnare all'applicazione e testare la configurazione dell'accesso Single Sign-On.

Aggiungere SSO for Jama Connessione ® dalla raccolta di Microsoft Entra

Aggiungere SSO for Jama Connessione ® dalla raccolta di applicazioni di Microsoft Entra per configurare l'accesso Single Sign-On con SSO for Jama Connessione ®. Per altre informazioni su come aggiungere un'applicazione dalla raccolta, vedere Avvio rapido: Aggiungere un'applicazione dalla raccolta.

Creare e assegnare l'utente di test di Microsoft Entra

Seguire le linee guida nell'articolo Creare e assegnare un account utente per creare un account utente di test di nome B.Simon.

In alternativa, è anche possibile usare l'Enterprise Configurazione app Wizard. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app e assegnare ruoli. La procedura guidata fornisce anche un collegamento al riquadro di configurazione dell'accesso Single Sign-On. Altre informazioni sulle procedure guidate di Microsoft 365.

Configurare l'accesso Single Sign-On di Microsoft Entra

Completare i passaggi seguenti per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

Passare a Identity>Applications Enterprise applications>>SSO for Jama Connessione> ®Single Sign-On.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

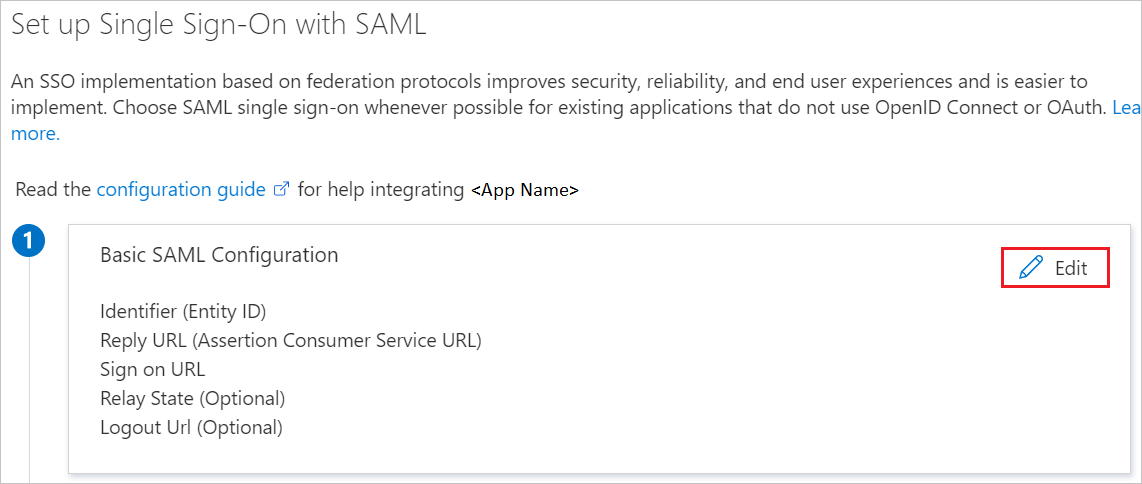

Nella pagina Configura l'accesso Single Sign-On con SAML fare clic sull'icona della matita relativa a Configurazione SAML di base per modificare le impostazioni.

Nella sezione Configurazione SAML di base seguire questa procedura:

a. Nella casella di testo Identificatore digitare il valore adottando il modello seguente:

urn:auth0:<First_Part_of_Auth0_Domain>:<TenantID>b. Nella casella di testo URL di risposta digitare l'URL usando il modello seguente:

https://<Auth0_Domain>/login/callback?connection=<TenantID>Eseguire il passaggio seguente, se si vuole configurare l'applicazione in modalità avviata da SP :

Nella casella di testo URL di accesso digitare l'URL usando il modello seguente:

https://<Tenant_Name>.jamacloud.com/login.reqNota

Poiché questi non sono i valori reali, è necessario aggiornarli con l'identificatore, l'URL di risposta e l'URL di accesso effettivi. Per ottenere questi valori, contattare il team di supporto di SSO for Jama Connessione ®. È anche possibile fare riferimento ai modelli illustrati nella sezione Configurazione SAML di base.

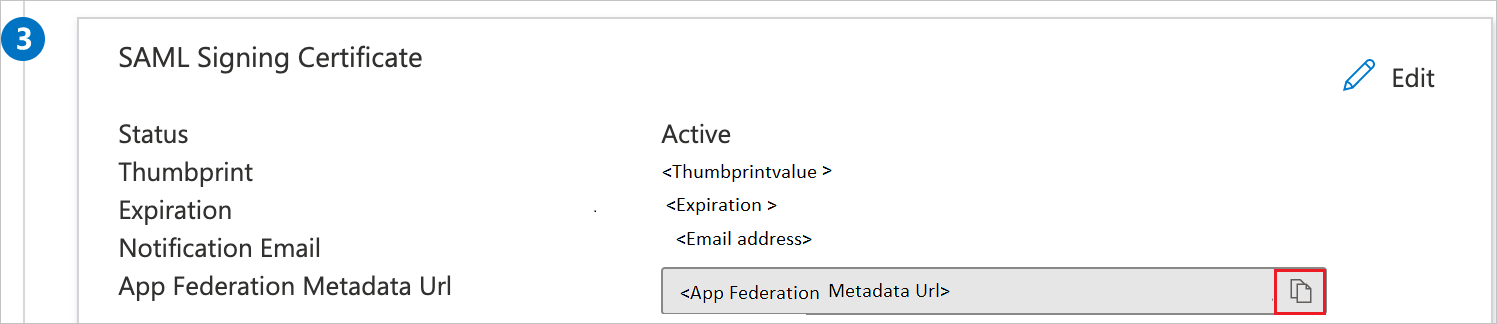

Nella sezione Certificato di firma SAML della pagina Configura l'accesso Single Sign-On con SAML fare clic sul pulsante Copia per copiare l'URL dei metadati di federazione dell'app e salvarlo nel computer.

Configurare l'accesso Single Sign-On per Jama Connessione ® SSO

Per configurare l'accesso Single Sign-On sul lato SSO for Jama Connessione ®, è necessario inviare l'URL dei metadati di federazione dell'app al team di supporto di SSO for Jama Connessione ®. La configurazione viene eseguita in modo che la connessione SSO SAML sia impostata correttamente su entrambi i lati.

Creare l'utente di test di SSO for Jama Connessione ®

In questa sezione viene creato un utente di nome B.Simon in SSO for Jama Connessione ®. SSO for Jama Connessione ® supporta il provisioning utenti JIT, che è abilitato per impostazione predefinita. Non è necessario alcun intervento dell'utente in questa sezione. Se un utente non esiste già in SSO for Jama Connessione ®, ne viene creato uno nuovo dopo l'autenticazione.

Testare l'accesso SSO

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Avviato da SP:

Fare clic su Test this application (Testa questa applicazione), verrà eseguito il reindirizzamento all'URL di accesso SSO for Jama Connessione ® in cui è possibile avviare il flusso di accesso.

Passare direttamente a SSO for Jama Connessione ® URL di accesso e avviare il flusso di accesso da questa posizione.

Avviato da IDP:

- Fare clic su Test this application (Testa questa applicazione) e si dovrebbe accedere automaticamente all'SSO for Jama Connessione ® per cui si è configurato l'accesso SSO.

È anche possibile usare App personali Microsoft per testare l'applicazione in qualsiasi modalità. Quando si fa clic sul riquadro di SSO for Jama Connessione ® nel App personali, se configurato in modalità SP, si dovrebbe essere reindirizzati alla pagina di accesso dell'applicazione per avviare il flusso di accesso e, se configurato in modalità IDP, si dovrebbe accedere automaticamente all'SSO per Jama Connessione ® per cui si è configurato l'accesso SSO. Per altre informazioni, vedere Microsoft Entra App personali.

Risorse aggiuntive

- Che cos'è l'accesso Single Sign-On con Microsoft Entra ID?

- Pianificare una distribuzione dell'accesso Single Sign-On.

Passaggi successivi

Dopo aver configurato l'accesso Single Sign-On per Jama Connessione ® è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione costituisce un'estensione dell'accesso condizionale. Informazioni su come applicare il controllo sessione con Microsoft Cloud App Security.