Esercitazione: Configurare New Relic by Organization per il provisioning utenti automatico

Questa esercitazione descrive i passaggi da eseguire sia in New Relic by Organization che in Microsoft Entra ID per configurare il provisioning utenti automatico. Se configurato, Microsoft Entra ID effettua automaticamente il provisioning e il deprovisioning di utenti e gruppi in New Relic by Organization usando il servizio di provisioning Di Microsoft Entra. Per informazioni importanti sul funzionamento di questo servizio e sulle domande frequenti, vedere Automatizzare il provisioning e il deprovisioning degli utenti nelle applicazioni SaaS con Microsoft Entra ID.

Funzionalità supportate

- Creare utenti in New Relic by Organization

- Rimuovere utenti da New Relic by Organization quando non richiedono più l'accesso

- Mantenere sincronizzati gli attributi utente tra Microsoft Entra ID e New Relic by Organization

- Effettuare il provisioning di gruppi e appartenenza a gruppi in New Relic by Organization

- Accesso Single Sign-On a New Relic by Organization (scelta consigliata)

Prerequisiti

Per lo scenario descritto in questa esercitazione si presuppone che l'utente disponga dei prerequisiti seguenti:

- Un tenant di Microsoft Entra

- Un account utente in Microsoft Entra ID con autorizzazione per configurare il provisioning( ad esempio Application Amministrazione istrator, Cloud Application Amministrazione istrator o Application Owner).

- Uno o più account di New Relic by Organization a cui si vuole che gli utenti abbiano accesso.

Passaggio 1: Pianificare la distribuzione del provisioning

- Vedere le informazioni su come funziona il servizio di provisioning.

- Determinare gli utenti che verranno inclusi nell'ambito per il provisioning.

- Determinare quali dati eseguire il mapping tra Microsoft Entra ID e New Relic by Organization.

Passaggio 2: Configurare New Relic by Organization per supportare il provisioning con Microsoft Entra ID

Collaborare con il rappresentante dell'account o ottenere supporto in support.newrelic.com per configurare SCIM e SSO per la propria organizzazione. Sarà necessario fornire al rappresentante dell'account quanto segue:

- Nome dell'organizzazione

- Elenco di ID account di New Relic da associare all'organizzazione

Con queste informazioni, il rappresentante dell'account crea un record dell'organizzazione nel nuovo sistema e associa gli account all'organizzazione.

Il rappresentante dell'account fornisce le informazioni seguenti necessarie per configurare l'applicazione SCIM/SSO di New Relic per il provider di identità:

- Endpoint SCIM (URL tenant)

- Token di connessione SCIM (token segreto)

Il token di connessione di SCIM consente il provisioning degli utenti in New Relic, quindi mantenere il valore protetto. Il rappresentante dell'account trasferirà il token di connessione di SCIM in modo sicuro.

Passaggio 3: Aggiungere New Relic by Organization dalla raccolta di applicazioni Microsoft Entra

Aggiungere New Relic by Organization dalla raccolta di applicazioni Microsoft Entra per iniziare a gestire il provisioning in New Relic by Organization. Se New Relic by Organization è stato configurato in precedenza per l'accesso SSO, è possibile usare la stessa applicazione. È tuttavia consigliabile creare un'app separata per il test iniziale dell'integrazione. Per altre informazioni su come aggiungere un'applicazione dalla raccolta, fare clic qui.

Passaggio 4: Definire chi sarà nell'ambito del provisioning

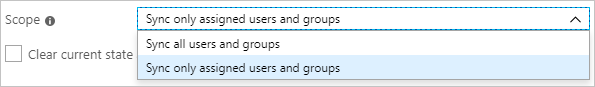

Il servizio di provisioning Di Microsoft Entra consente di definire l'ambito di chi verrà effettuato il provisioning in base all'assegnazione all'applicazione e o in base agli attributi dell'utente/gruppo. Se si sceglie di definire l'ambito degli utenti di cui verrà eseguito il provisioning per l'app in base all'assegnazione, è possibile seguire questa procedura per assegnare utenti e gruppi all'applicazione. Se si sceglie di definire l'ambito degli utenti di cui verrà eseguito il provisioning esclusivamente in base agli attributi dell'utente o del gruppo, è possibile usare un filtro di ambito come descritto qui.

Iniziare con pochi elementi. Eseguire il test con un piccolo set di utenti e gruppi prima di eseguire la distribuzione a tutti. Quando l'ambito per il provisioning è impostato su utenti e gruppi assegnati, è possibile controllarlo assegnando uno o due utenti o gruppi all'app. Quando l'ambito è impostato su tutti gli utenti e i gruppi, è possibile specificare un filtro di ambito basato su attributi.

Se sono necessari ruoli aggiuntivi, è possibile aggiornare il manifesto dell'applicazione per aggiungere nuovi ruoli.

Passaggio 5: Configurare il provisioning utenti automatico in New Relic by Organization

Questa sezione illustra la procedura per configurare il servizio di provisioning Di Microsoft Entra per creare, aggiornare e disabilitare utenti e/o gruppi in TestApp in base alle assegnazioni di utenti e/o gruppi in Microsoft Entra ID.

Per configurare il provisioning utenti automatico per New Relic by Organization in Microsoft Entra ID:

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

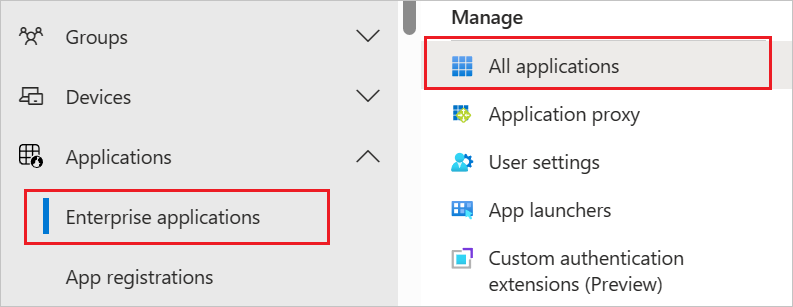

Passare a Applicazioni di identità>Applicazioni aziendali>

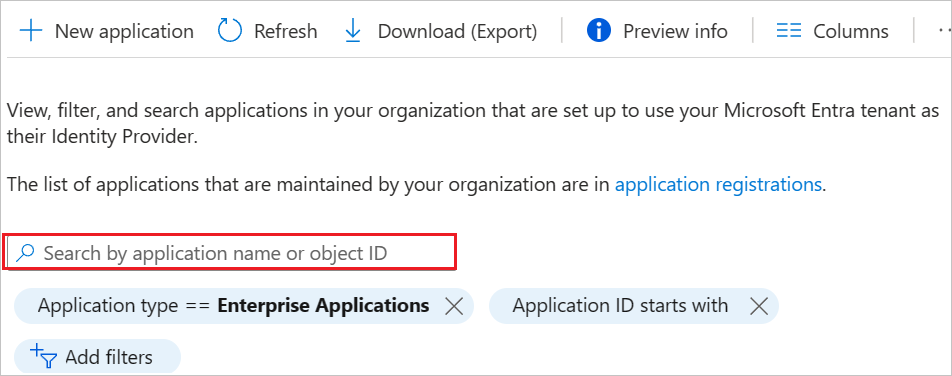

Nell'elenco delle applicazioni selezionare New Relic by Organization.

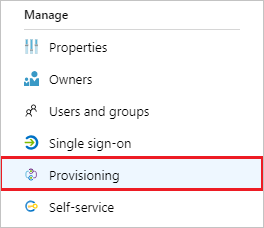

Selezionare la scheda Provisioning.

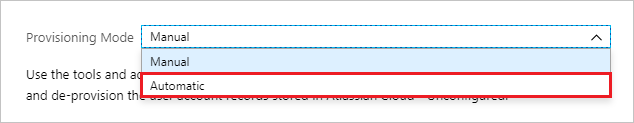

Impostare Modalità di provisioning su Automatico.

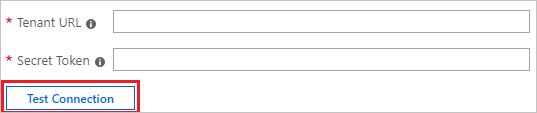

Nella sezione Credenziali amministratore immettere in URL tenant

https://scim-provisioning.service.newrelic.com/scim/v2. Immettere il valore del token di autenticazione SCIM recuperato in precedenza in Token segreto. Fare clic su Test Connessione ion per assicurarsi che Microsoft Entra ID possa connettersi a New Relic. Se la connessione non riesce, verificare che l'account New Relic abbia autorizzazioni di amministratore e riprovare.

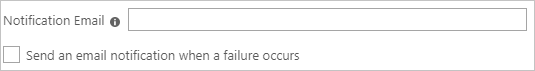

Nel campo Messaggio di posta elettronica di notifica immettere l'indirizzo di posta elettronica di una persona o un gruppo che riceverà le notifiche di errore relative al provisioning e selezionare la casella di controllo Invia una notifica di posta elettronica in caso di errore.

Seleziona Salva.

Nella sezione Mapping selezionare Synchronize Microsoft Entra users to New Relic by Organization (Sincronizza utenti di Microsoft Entra con New Relic by Organization).

Esaminare gli attributi utente sincronizzati da Microsoft Entra ID a New Relic by Organization nella sezione Mapping attributi . Gli attributi selezionati come proprietà corrispondenti vengono usati per trovare le corrispondenze con gli account utente in New Relic by Organization per le operazioni di aggiornamento. Se si sceglie di modificare l'attributo di destinazione corrispondente, sarà necessario assicurarsi che l'API New Relic by Organization supporti il filtro degli utenti basato su tale attributo. Selezionare il pulsante Salva per eseguire il commit delle modifiche.

Attributo Type userName String externalId String active Booleano emails[type eq "work"].value String name.givenName String name.formatted String timezone String Nella sezione Mapping selezionare Synchronize Microsoft Entra groups to New Relic by Organization (Sincronizza gruppi di Microsoft Entra in New Relic by Organization).

Esaminare gli attributi del gruppo sincronizzati da Microsoft Entra ID a New Relic by Organization nella sezione Mapping attributi . Gli attributi selezionati come proprietà corrispondenti vengono usati per trovare le corrispondenze con i gruppi in New Relic by Organization per le operazioni di aggiornamento. Selezionare il pulsante Salva per eseguire il commit delle modifiche.

Attributo Type displayName String externalId String membri Riferimento Per configurare i filtri di ambito, fare riferimento alle istruzioni fornite nell'esercitazione sui filtri per la definizione dell'ambito.

Per abilitare il servizio di provisioning di Microsoft Entra per New Relic by Organization, impostare Stato del provisioning su Sì nella sezione Impostazioni.

Definire gli utenti e/o i gruppi di cui si vuole eseguire il provisioning in New Relic by Organization selezionando i valori desiderati in Ambito nella sezione Impostazioni.

Quando si è pronti per eseguire il provisioning, fare clic su Salva.

L'operazione avvia il ciclo di sincronizzazione iniziale di tutti gli utenti e i gruppi definiti in Ambito nella sezione Impostazioni. Il ciclo iniziale richiede più tempo rispetto ai cicli successivi, che si verificano approssimativamente ogni 40 minuti, purché il servizio di provisioning di Microsoft Entra sia in esecuzione.

Passaggio 6: Monitorare la distribuzione

Dopo aver configurato il provisioning, usare le risorse seguenti per monitorare la distribuzione:

- Usare i log di provisioning per determinare gli utenti di cui è stato eseguito il provisioning con esito positivo o negativo.

- Controllare l'indicatore di stato per visualizzare lo stato del ciclo di provisioning e quanto manca al completamento.

- Se la configurazione del provisioning sembra essere in uno stato non integro, l'applicazione entrerà in quarantena. Per altre informazioni sugli stati di quarantena, fare clic qui.

Risorse aggiuntive

- Gestione del provisioning degli account utente per app aziendali

- Che cos'è l'accesso alle applicazioni e l'accesso Single Sign-On con Microsoft Entra ID?