Integrazione di Single Sign-On (SSO) di Microsoft Entra con Neustar UltraDNS

Questo articolo descrive come integrare Neustar UltraDNS con Microsoft Entra ID. Integrando Neustar UltraDNS con Microsoft Entra ID, è possibile:

- Controllare in Microsoft Entra ID chi può accedere a Neustar UltraDNS.

- Consenti agli utenti di accedere automaticamente a Neustar UltraDNS con i loro account Microsoft Entra.

- Gestire gli account in un'unica posizione centrale.

Prerequisiti

Lo scenario descritto in questo articolo presuppone che siano già disponibili i prerequisiti seguenti:

- Un account utente di Microsoft Entra con una sottoscrizione attiva. Se non ne hai già uno, è possibile creare un account gratuitamente.

- Uno dei ruoli seguenti:

- Sottoscrizione di Neustar UltraDNS con funzionalità di Single Sign-On (SSO).

Descrizione dello scenario

In questo articolo viene configurato e testato l'accesso SSO di Microsoft Entra in un ambiente di test.

- Neustar UltraDNS supporta SSO avviato da SP e IDP.

- Neustar UltraDNS supporta provisioning utenti JIT.

Aggiunta di Neustar UltraDNS dalla raccolta

Per configurare l'integrazione di Neustar UltraDNS in Microsoft Entra ID, è necessario aggiungere Neustar UltraDNS dalla raccolta all'elenco di app SaaS gestite.

- Accedi all'interfaccia di amministrazione di Microsoft Entra come almeno un amministratore di applicazioni cloud .

- Passare a Identity>Applications>Enterprise applications>New application.

- Nella sezione Aggiungi dalla raccolta, digitare Neustar UltraDNS nella casella di ricerca.

- Selezionare Neustar UltraDNS nel pannello dei risultati e quindi aggiungere l'app. Attendere qualche secondo mentre l'app viene aggiunta al tenant.

In alternativa, è possibile anche usare Procedura guidata di configurazione dell'app aziendale. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare ruoli, nonché esaminare la configurazione dell'accesso SSO. Altre informazioni sugli assistenti di Microsoft 365.

Configurare e testare l'accesso Single Sign-On di Microsoft Entra per Neustar UltraDNS

Configurare e testare l'accesso SSO di Microsoft Entra con Neustar UltraDNS usando un utente di test di nome B.Simon. Per consentire il funzionamento dell'accesso Single Sign-On, è necessario stabilire una relazione di collegamento tra un utente di Microsoft Entra e l'utente correlato in Neustar UltraDNS.

Per configurare e testare l'accesso SSO di Microsoft Entra con Neustar UltraDNS, seguire questa procedura:

-

Configura l'Single Sign-On (SSO) di Microsoft Entra per consentire agli utenti di utilizzare questa funzionalità.

- Creare un utente di test di Microsoft Entra : per testare l'accesso Single Sign-On di Microsoft Entra con B.Simon.

- Assegnare l'utente di test di Microsoft Entra, per abilitare B.Simon all'uso dell'accesso Single Sign-On di Microsoft Entra.

-

Configurare le impostazioni del Single Sign-On per Neustar UltraDNS SSO: per configurare le impostazioni di accesso Single Sign-On dall'applicazione.

- Creare l'utente di test di Neustar UltraDNS: per avere una controparte di B.Simon in Neustar UltraDNS collegata alla rappresentazione dell'utente in Microsoft Entra.

- Testare SSO: per verificare se la configurazione funziona.

Configurare il Single Sign-On di Microsoft Entra

Seguire questa procedura per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere al centro di amministrazione di Microsoft Entra come almeno un amministratore di applicazioni cloud .

Andare a Identità>Applicazioni>Applicazioni aziendali>Neustar UltraDNS>Single sign-on.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

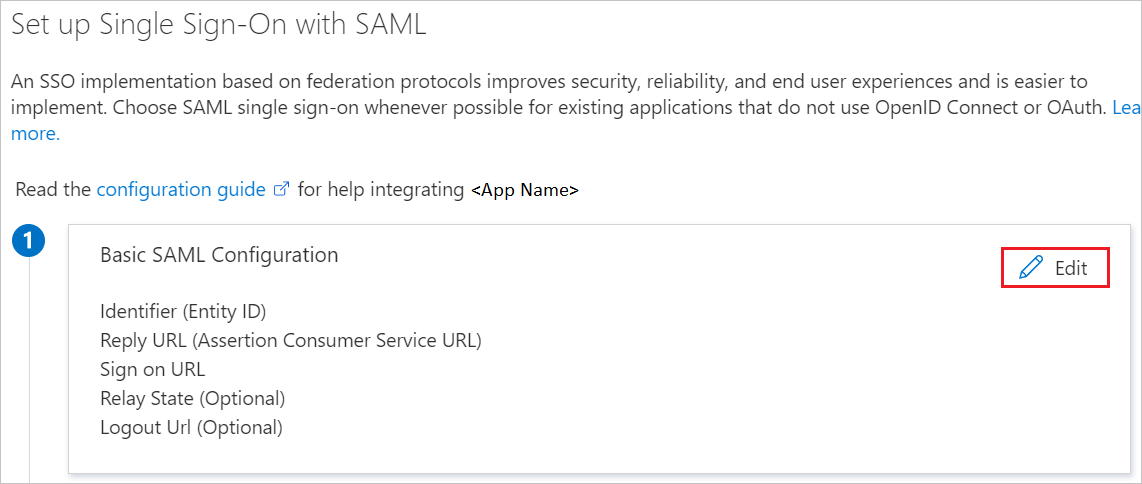

Nella pagina Configura Single Sign-On con SAML, fare clic sull'icona della matita per Configurazione SAML di Base e modificare le impostazioni.

Nella sezione Configurazione SAML di base, l'utente non deve eseguire alcun passaggio perché l'app è già pre-integrata con Azure.

Fare clic su Impostare URL aggiuntivi e seguire questa procedura se si vuole configurare l'applicazione in SP modalità avviata:

Nella casella di testo URL di accesso digitare un URL usando il modello seguente:

https://<SUBDOMAIN>.sso.security.neustarNota

Il valore non è reale. Aggiornare il valore con l'URL di accesso effettivo. Contattare il team di supporto clienti di Neustar UltraDNS per ottenere il valore. È anche possibile fare riferimento ai modelli illustrati nella sezione configurazione SAML di base.

Fare clic su Salva.

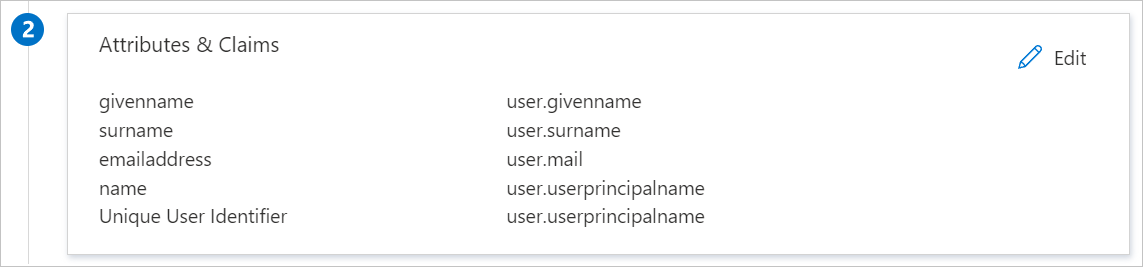

L'applicazione Neustar UltraDNS prevede un formato specifico per le asserzioni SAML. È quindi necessario aggiungere mapping di attributi personalizzati alla configurazione degli attributi del token SAML. Lo screenshot seguente mostra l'elenco degli attributi predefiniti.

Oltre a quanto sopra, l'applicazione Neustar UltraDNS prevede il passaggio di altri attributi nella risposta SAML, come illustrato di seguito. Questi attributi sono pre-popolati, ma puoi rivederli in base alle esigenze.

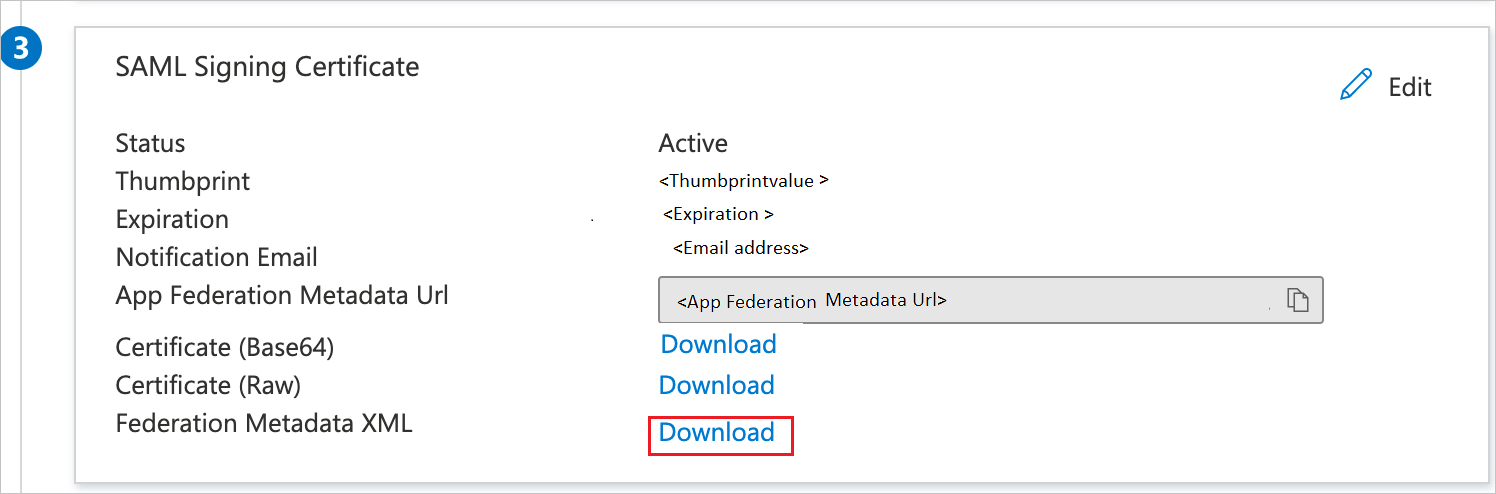

Nome Attributo di origine givenname nome di battesimo posta elettronica indirizzo email Sn cognome Nella pagina Configura Single Sign-On con SAML, nella sezione Certificato di firma SAML, trova Metadati della Federazione XML e seleziona Download per scaricare il certificato e salvarlo nel computer.

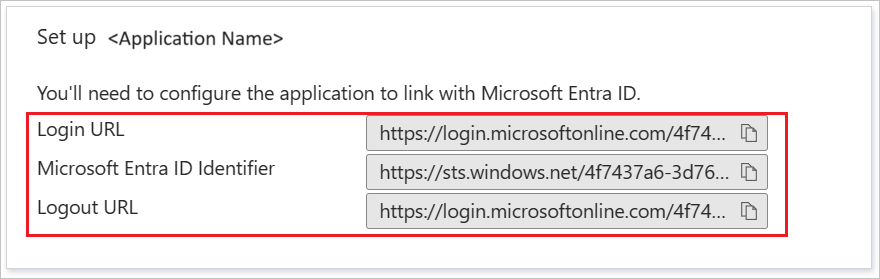

Nella sezione Configura Neustar UltraDNS copiare gli URL appropriati in base alle esigenze.

Creare un utente di test di Microsoft Entra

In questa sezione verrà creato un utente di test di nome B.Simon.

- Accedi all'interfaccia di amministrazione di Microsoft Entra come almeno amministratore utente .

- Vai a Identity>Utenti>Tutti gli utenti.

- Selezionare Nuovo utente>Crea nuovo utente, nella parte superiore della schermata.

- Nelle proprietà User seguire questa procedura:

- Nel campo Nome visualizzato immettere

B.Simon. - Nel campo Nome utente principale immettere il username@companydomain.extension. Ad esempio,

B.Simon@contoso.com. - Selezionare la casella di controllo Mostra password e quindi annotare il valore visualizzato nella casella Password.

- Selezionare Rivedi e crea.

- Nel campo Nome visualizzato immettere

- Selezionare Crea.

Assegnare l'utente di test di Microsoft Entra

In questa sezione si offrirà a B.Simon la possibilità di utilizzare il Single Sign-On consentendogli l'accesso a Neustar UltraDNS.

- Accedere all'interfaccia di amministrazione di Microsoft Entra almeno un amministratore di applicazioni cloud .

- Navigare verso Identity>Applications>Enterprise applications>Neustar UltraDNS.

- Nella pagina di panoramica dell'app selezionare Utenti e gruppi.

- Selezionare Aggiungi utente/gruppo, quindi selezionare Utenti e gruppi nella finestra di dialogo Aggiungi assegnazione.

- Nella finestra di dialogo utenti e gruppi selezionare B.Simon dall'elenco Utenti, quindi fare clic sul pulsante Seleziona nella parte inferiore della schermata.

- Se si prevede che un ruolo venga assegnato agli utenti, è possibile selezionarlo dall'elenco a discesa Selezionare un ruolo. Se non è stato configurato alcun ruolo per questa app, viene visualizzato il ruolo "Accesso predefinito" selezionato.

- Nella finestra di dialogo Aggiungi assegnazione, fare clic sul pulsante Assegna.

Configurare SSO di Neustar UltraDNS

Per configurare l'accesso Single Sign-On sul lato Neustar UltraDNS, è necessario inviare il XML metadati federazione scaricato e gli URL appropriati copiati dalla configurazione dell'applicazione al team di supporto di Neustar UltraDNS . Questa impostazione viene impostata in modo che la connessione SSO SAML sia impostata correttamente su entrambi i lati.

Creare l'utente di test di Neustar UltraDNS

In questa sezione viene creato un utente di nome Britta Simon in Neustar UltraDNS. Neustar UltraDNS supporta il provisioning utenti JIT, che è abilitato per impostazione predefinita. In questa sezione non è presente alcun elemento di azione. Se non esiste già un utente in Neustar UltraDNS, ne viene creato uno nuovo dopo l'autenticazione.

Test SSO

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Avviato da SP:

Fare clic su Testa questa applicazione, verrai reindirizzato all'URL di accesso di Neustar UltraDNS dove potrai avviare la procedura di accesso.

Passare direttamente all'URL di accesso di Neustar UltraDNS e avviare il flusso di accesso da questa posizione.

IDP avviato:

- Fare clic su Test this applicatione si dovrebbe accedere automaticamente alla Neustar UltraDNS per cui hai impostato l'SSO.

È anche possibile usare Microsoft My Apps per testare l'applicazione in qualsiasi modalità. Quando si fa clic sul riquadro di Neustar UltraDNS in Le mie app, se è configurato in modalità SP, verrai reindirizzato alla pagina di accesso dell'applicazione per avviare il flusso di accesso e, se configurato in modalità IDP, verrà effettuato automaticamente l'accesso a Neustar UltraDNS per il quale hai configurato l'SSO. Per altre informazioni sulle app personali, vedere Introduzione alle app personali.

Contenuto correlato

Dopo aver configurato Neustar UltraDNS, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione si estende dall'accesso condizionale. Informazioni su come applicare il controllo sessione con Microsoft Defender for Cloud Apps.