Esercitazione: Integrazione dell'accesso Single Sign-On (SSO) di Microsoft Entra con Check Point Remote Secure Access VPN

In questa esercitazione si apprenderà come integrare Check Point Remote Secure Access VPN con Microsoft Entra ID. Integrando Check Point Remote Secure Access VPN con Microsoft Entra ID, è possibile:

- Controllare in Microsoft Entra ID chi può accedere a Check Point Remote Secure Access VPN.

- Abilitare gli utenti per l'accesso automatico a Check Point Remote Secure Access VPN con gli account Microsoft Entra personali.

- Gestire gli account in un'unica posizione centrale.

Prerequisiti

Per iniziare, sono necessari gli elementi seguenti:

- Una sottoscrizione di Microsoft Entra. Se non si possiede una sottoscrizione, è possibile ottenere un account gratuito.

- Sottoscrizione di Check Point Remote Secure Access abilitata per l'accesso Single Sign-On (SSO).

Descrizione dello scenario

In questa esercitazione vengono eseguiti la configurazione e il test dell'accesso Single Sign-On di Microsoft Entra in un ambiente di testing.

- Check Point Remote Secure Access VPN supporta l'accesso SSO avviato da SP.

Aggiunta di Check Point Remote Secure Access VPN dalla raccolta

Per configurare l'integrazione di Check Point Remote Secure Access VPN in Microsoft Entra ID, è necessario aggiungere Check Point Remote Secure Access VPN dalla raccolta all'elenco di app SaaS gestite.

- Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

- Passare a Identità>Applicazioni>Applicazioni aziendali>Nuova applicazione.

- Nella sezione Aggiungi dalla raccolta digitare Check Point Remote Secure Access VPN nella casella di ricerca.

- Selezionare Check Point Remote Secure Access VPN nel pannello dei risultati e quindi aggiungere l'app. Attendere alcuni secondi che l'app venga aggiunta al tenant.

In alternativa, è anche possibile usare Configurazione guidata app aziendali. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare ruoli, nonché esaminare la configurazione dell'accesso SSO. Altre informazioni sulle procedure guidate di Microsoft 365.

Configurare e testare l'accesso Single Sign-On di Microsoft Entra per Check Point Remote Secure Access VPN

Configurare e testare l'accesso SSO di Microsoft Entra con Check Point Remote Secure Access VPN usando un utente di test di nome B.Simon. Per consentire il funzionamento dell'accesso Single Sign-On, è necessario stabilire una relazione di collegamento tra un utente di Microsoft Entra e l'utente correlato in Check Point Remote Secure Access VPN.

Per configurare e testare l'accesso Single Sign-On di Microsoft Entra con Check Point Remote Secure Access VPN, seguire questa procedura:

Configurare l'accesso Single Sign-On di Microsoft Entra per consentire agli utenti di usare questa funzionalità.

- Creare un utente di test di Microsoft Entra per testare l'accesso Single Sign-On di Microsoft Entra con B.Simon.

- Assegnare l'utente di test di Microsoft Entra per abilitare B.Simon all'uso dell'accesso Single Sign-On di Microsoft Entra.

Configurare l'accesso Single Sign-On Check Point Remote Secure Access VPN: per consentire agli utenti di usare questa funzionalità.

- Creare l'utente di test di Check Point Remote Secure Access VPN: per avere una controparte di B.Simon in Check Point Remote Secure Access VPN collegata alla rappresentazione dell'utente in Microsoft Entra.

Testare l'accesso Single Sign-On: per verificare se la configurazione funziona.

Configurare l'accesso Single Sign-On di Microsoft Entra

Seguire questa procedura per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

Passare a Identità>Applicazioni>Applicazioni aziendali>Check Point Remote Secure Access VPN>Single Sign-On.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

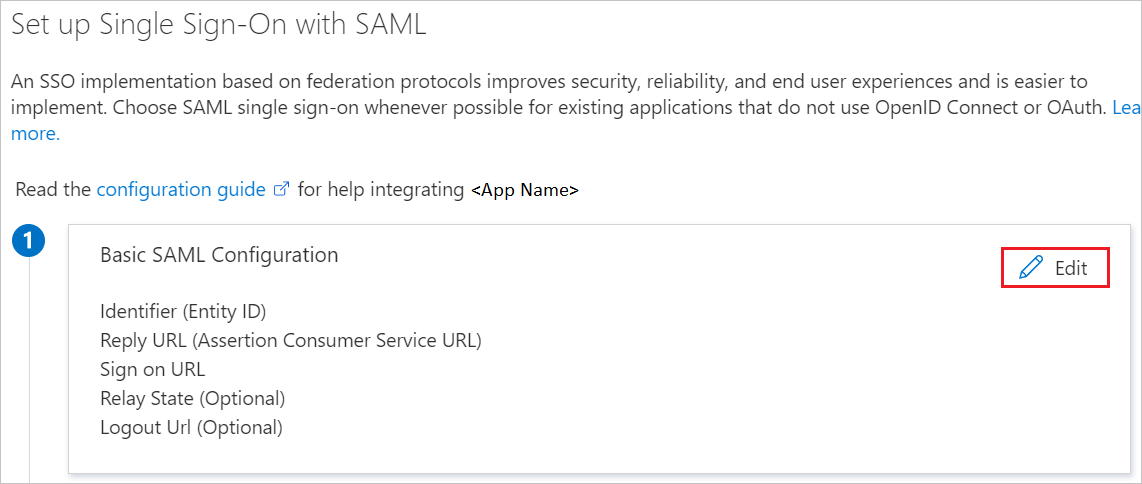

Nella pagina Configura l'accesso Single Sign-On con SAML fare clic sull'icona della matita per modificare le impostazioni di Configurazione SAML di base.

Nella sezione Configurazione SAML di base immettere i valori per i campi seguenti:

Nella casella di testo Identificatore (ID entità) digitare un URL nel formato seguente:

https://<GATEWAY_IP>/saml-vpn/spPortal/ACS/ID/<IDENTIFIER_UID>Nella casella di testo URL di risposta digitare un URL nel formato seguente:

https://<GATEWAY_IP>/saml-vpn/spPortal/ACS/Login/<IDENTIFIER_UID>Nella casella di testo URL di accesso digitare un URL nel formato seguente:

https://<GATEWAY_IP>/saml-vpn/

Nota

Poiché questi non sono i valori reali, è necessario aggiornarli con l'identificatore, l'URL di risposta e l'URL di accesso effettivi. Per ottenere questi valori, contattare il team di supporto clienti di Check Point Remote Secure Access VPN. È anche possibile fare riferimento ai modelli illustrati nella sezione Configurazione SAML di base.

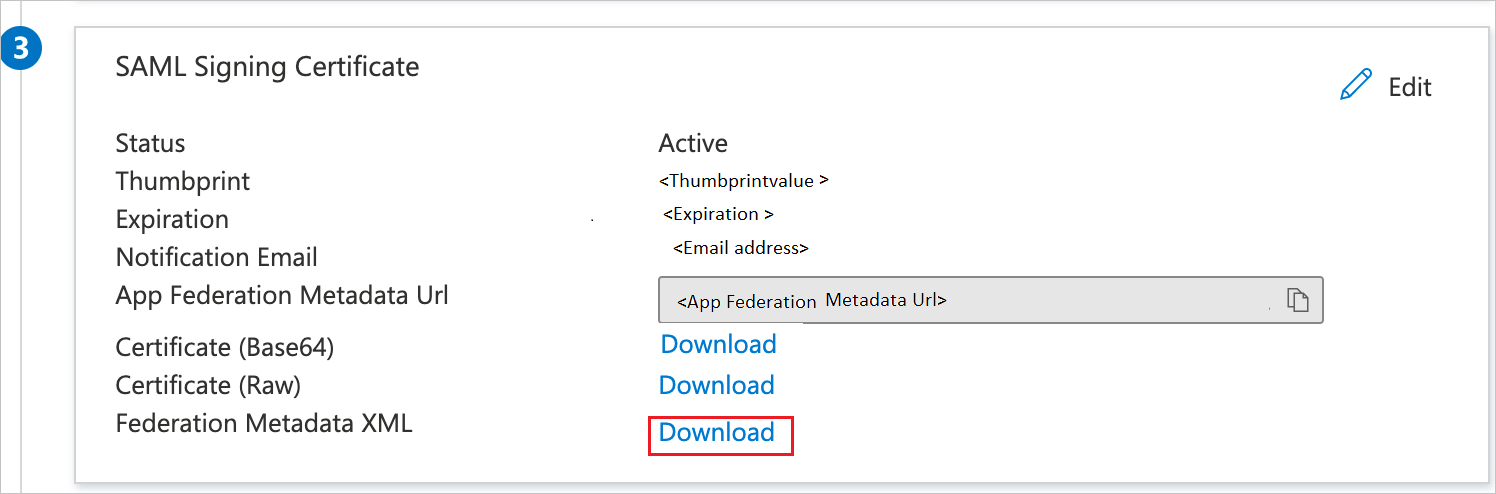

Nella sezione Certificato di firma SAML della pagina Configura l'accesso Single Sign-On con SAML individuare il file XML dei metadati della federazione e selezionare Scarica per scaricare il certificato e salvarlo nel computer.

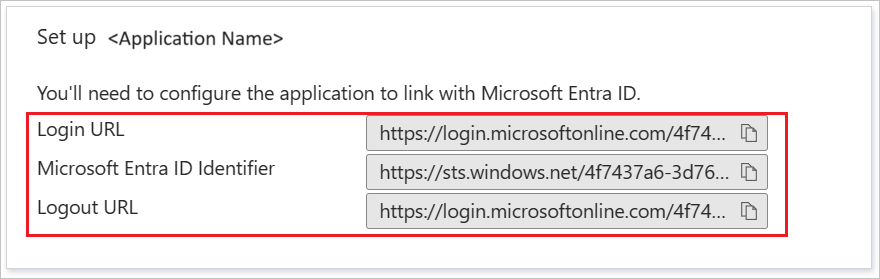

Nella sezione Configura Check Point Remote Secure Access VPN copiare gli URL appropriati in base alle esigenze.

Creare un utente di test di Microsoft Entra

In questa sezione verrà creato un utente di test di nome B.Simon.

- Accedere all'interfaccia di amministrazione di Microsoft Entra almeno come Amministratore utenti.

- Passare a Identità>Utenti>Tutti gli utenti.

- Selezionare Nuovo utente>Crea nuovo utente nella parte superiore della schermata.

- In Proprietà utente seguire questa procedura:

- Nel campo Nome visualizzato inserire

B.Simon. - Nel campo Nome entità utente, immettere username@companydomain.extension. Ad esempio:

B.Simon@contoso.com. - Selezionare la casella di controllo Mostra password e quindi prendere nota del valore visualizzato nella casella Password.

- Selezionare Rivedi e crea.

- Nel campo Nome visualizzato inserire

- Seleziona Crea.

Assegnare l'utente di test di Microsoft Entra

In questa sezione si abiliterà B. Simon all'uso dell'accesso Single Sign-On di Azure concedendole l'accesso a Check Point Remote Secure Access VPN.

- Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

- Passare a Identità>Applicazioni>Applicazioni aziendali>Check Point Remote Secure Access VPN.

- Nella pagina di panoramica dell'app, selezionare Utenti e gruppi.

- Selezionare Aggiungi utente/gruppo, quindi Utenti e gruppi nella finestra di dialogo Aggiungi assegnazione.

- Nella finestra di dialogo Utenti e gruppi selezionare B.Simon dall'elenco degli utenti e quindi fare clic sul pulsante Seleziona nella parte inferiore della schermata.

- Se si prevede che agli utenti venga assegnato un ruolo, è possibile selezionarlo nell'elenco a discesa Selezionare un ruolo. Se per questa app non è stato configurato alcun ruolo, il ruolo selezionato è "Accesso predefinito".

- Nella finestra di dialogo Aggiungi assegnazione fare clic sul pulsante Assegna.

Configurare l'accesso Single Sign-On di Check Point Remote Secure Access VPN

Configurare un oggetto Profilo utente esterno

Nota

Questa sezione è necessaria solo se non si vuole usare un'istanza Active Directory locale (LDAP).

Configurare un profilo utente generico in Legacy SmartDashboard:

In SmartConsole passare a Gestisci e impostazioni > Pannelli.

Nella sezione Accesso per dispositivi mobili fare clic su Configura in SmartDashboard. Verrà aperto SmartDashboard legacy.

Nel riquadro Oggetti di rete fare clic su Utenti.

Fare clic con il pulsante destro del mouse su uno spazio vuoto e selezionare Nuovo > Profilo utente esterno > Corrisponde a tutti gli utenti.

Configurare le proprietà del Profilo utente esterno:

Nella pagina Proprietà generali:

- Nel campo nome Profilo utente esterno lasciare il nome predefinito

generic* - Nel campo Data di scadenza impostare la data applicabile

- Nel campo nome Profilo utente esterno lasciare il nome predefinito

Nel autenticazione pagina:

- Nell'elenco a discesa Schema di autenticazione selezionare

undefined

- Nell'elenco a discesa Schema di autenticazione selezionare

Nelle pagine Posizione, Ora e Crittografia:

- Configurare altre impostazioni applicabili

Fare clic su OK.

Nella barra degli strumenti superiore fare clic su Aggiorna (oppure premere CTRL+S).

Chiudere SmartDashboard.

In SmartConsole installare i criteri di controllo di accesso.

Configurare Remote Access VPN

Aprire l'oggetto del gateway di sicurezza applicabile.

Nella pagina Proprietà generali abilitare il pannello software IPSec VPN.

Nell'albero a sinistra fare clic sulla pagina VPN IPSec.

Nella sezione Questo gateway di sicurezza partecipa alle community VPN seguenti fare clic su Aggiungi e selezionare Community di accesso remoto.

Nell'albero sinistro fare clic su Client VPN > Accesso remoto.

Abilitare la modalità Visitatore di supporto.

Nell'albero sinistro fare clic su Client VPN > modalità Ufficio.

Selezionare Consenti modalità Ufficio e selezionare il metodo di modalità Ufficio applicabile.

Nell'albero sinistro fare clic su Client VPN > Impostazioni portale SAML.

Assicurarsi che l'URL principale contenga il nome di dominio completo del gateway. Questo nome di dominio deve terminare con un suffisso DNS registrato dall'organizzazione. Ad esempio:

https://gateway1.company.com/saml-vpnAssicurarsi che il certificato sia considerato attendibile dal browser degli utenti finali.

Fare clic su OK.

Configurare un Oggetto provider di identità

Seguire questa procedura per ogni gateway di sicurezza che partecipa alla VPN di Accesso remoto.

In SmartConsole, nella visualizzazione Gateway e server fare clic su Nuovo provider > > di identità utente/identità>.

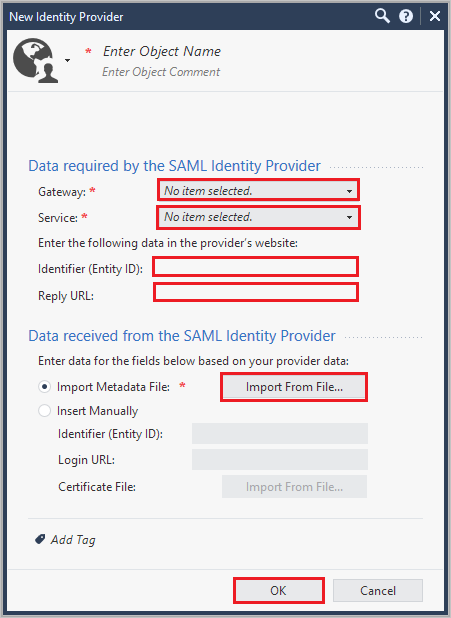

Seguire questa procedura nella finestra Nuovo provider di identità.

a. Nel campo Gateway selezionare il Gateway di sicurezza, che deve eseguire l'autenticazione SAML.

b. Nel campo Servizio selezionare VPN di accesso remoto nell'elenco a discesa.

c. Copiare il valore di Identificatore (ID entità) e incollarlo nella casella di testo Identificatore nella sezione Configurazione SAML di base del portale di Azure.

d. Copiare il valore dell’ URL di risposta e incollarlo nella casella di testo dell’ URL di risposta nella sezione Configurazione SAML di base.

e. Selezionare Importa file di metadati per caricare il file XML metadati federazione scaricato.

Nota

In alternativa, è anche possibile selezionare Inserisci manualmente per incollare manualmente i valori ID entità e URL di accesso nei campi corrispondenti e per caricare il File di certificato.

f. Fare clic su OK.

Configurare il Provider di identità come metodo di autenticazione

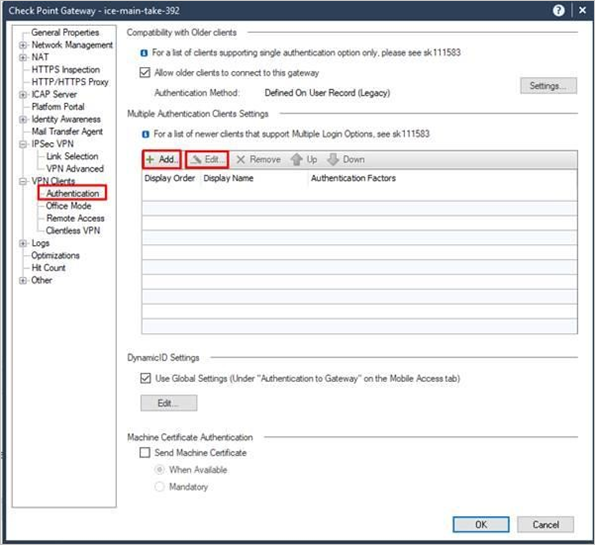

Aprire l'oggetto del gateway di sicurezza applicabile.

Nella pagina Client VPN > Autenticazione:

a. Deselezionare la casella di controllo Consenti ai client meno recenti di connettersi al gateway.

b. Aggiungere un nuovo oggetto o modificare un'area di autenticazione esistente.

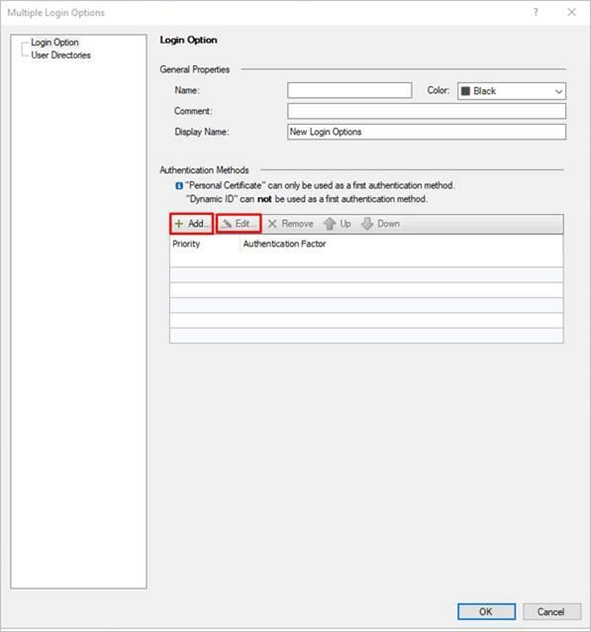

Immettere un nome e un nome visualizzato e aggiungere/modificare un metodo di autenticazione: nel caso in cui l'opzione di accesso verrà usata in GW che partecipano a MEP, per consentire un'esperienza utente uniforme, il nome deve iniziare con il prefisso

SAMLVPN_.

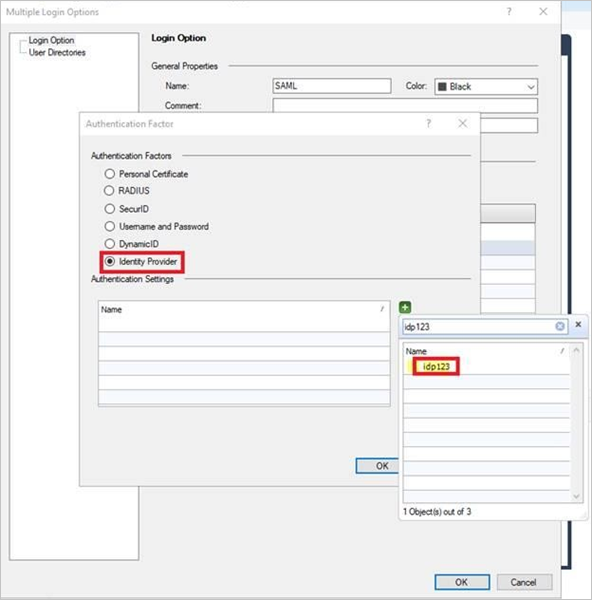

Selezionare l'opzione Provider di identità, fare clic sul pulsante verde

+e selezionare l'oggetto Provider di identità applicabile.

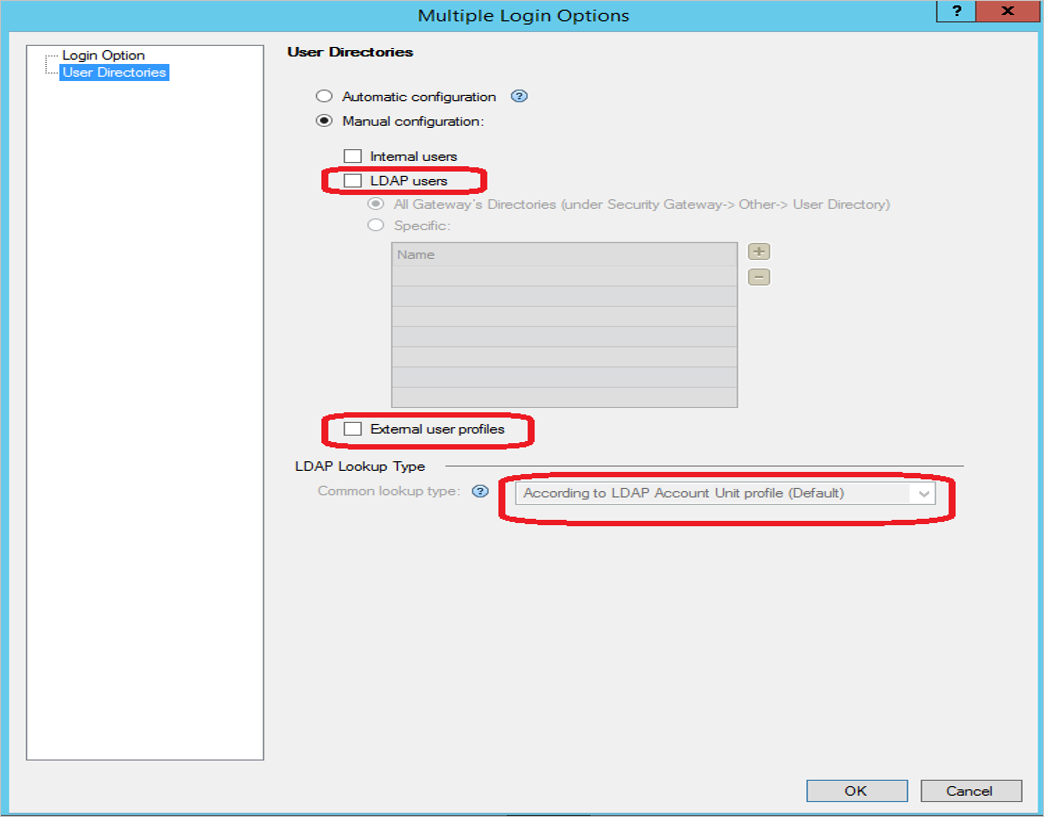

Nella finestra Opzioni di accesso multipli: nel riquadro sinistro fare clic su Directory utente e quindi selezionare Configurazione manuale. Sono disponibili due opzioni:

- Se non si vuole usare un'istanza Active Directory locale (LDAP), selezionare solo Profili utente esterni e fare clic su OK.

- Se si vuole usare un'istanza Active Directory locale (LDAP), selezionare solo gli utenti LDAP e nel tipo di ricerca LDAP selezionare posta elettronica. Quindi fare clic su OK.

Configurare le impostazioni necessarie nel database di gestione:

Chiudere SmartConsole.

Connettersi allo strumento GuiDBEdit al Server di gestione (vedere sk13009).

Nel riquadro in alto a sinistra passare a Modifica > Oggetti di rete.

Nel riquadro in alto a destra selezionare l'oggetto Gateway di sicurezza.

Nel riquadro inferiore passare a realms_for_blades>vpn.

Se non si vuole usare un'istanza Active Directory locale (LDAP), impostare do_ldap_fetch su false e do_generic_fetch su true. Quindi fare clic su OK. Se si vuole usare un'istanza Active Directory locale (LDAP), impostare do_ldap_fetch su true e do_generic_fetch su false. Quindi fare clic su OK.

Ripetere i passaggi da 4 a 6 per tutti i gateway di sicurezza applicabili.

Salvare tutte le modifiche selezionando File>Salva tutto.

Chiudere lo strumento GuiDBEdit.

Ogni gateway di sicurezza e ogni pannello software hanno impostazioni separate. Esaminare le impostazioni in ogni gateway di sicurezza e in ogni pannello software che usano l'autenticazione (VPN, Accesso per dispositivi mobili e Riconoscimento delle identità).

Assicurarsi di selezionare l'opzione Utenti LDAP solo per i pannelli software che usano LDAP.

Assicurarsi di selezionare l'opzione Profili utente esterni solo per i pannelli software che non usano LDAP.

Installare i Criteri di controllo di accesso in ogni Gateway di sicurezza.

Installazione e configurazione del client RA della rete VPN

Installare il client VPN.

Impostare la modalità del browser del provider di identità (facoltativo).

Per impostazione predefinita, il client Windows usa il browser incorporato e il client macOS usa Safari per l'autenticazione nel portale del provider di identità. Per i client Windows, modificare questo comportamento per usare invece Internet Explorer:

Nel computer client aprire un editor di testo normale come Amministratore.

Aprire il file

trac.defaultsnell'editor di testo.In Windows a 32 bit:

%ProgramFiles%\CheckPoint\Endpoint Connect\trac.defaultsIn Windows a 64 bit:

%ProgramFiles(x86)%\CheckPoint\Endpoint Connect\trac.defaults

Modificare il valore dell'attributo

idp_browser_modedaembeddedaIE.Salvare il file.

Riavviare il servizio client Check Point Endpoint Security VPN.

Aprire il prompt dei comandi di Windows come amministratore ed eseguire questi comandi:

# net stop TracSrvWrapper# net start TracSrvWrapperAvviare l'autenticazione con il browser in esecuzione in background:

Nel computer client aprire un editor di testo normale come Amministratore.

Aprire il file

trac.defaultsnell'editor di testo.In Windows a 32 bit:

%ProgramFiles%\CheckPoint\Endpoint Connect\trac.defaultsIn Windows a 64 bit:

%ProgramFiles(x86)%\CheckPoint\Endpoint Connect\trac.defaultsIn MacOS:

/Library/Application Support/Checkpoint/Endpoint Security/Endpoint Connect/trac.defaults

Modificare il valore di

idp_show_browser_primary_auth_flowinfalse.Salvare il file.

Riavviare il servizio client Check Point Endpoint Security VPN.

Nei client Windows aprire il prompt dei comandi di Windows come amministratore ed eseguire questi comandi:

# net stop TracSrvWrapper# net start TracSrvWrapperNei client macOS eseguire:

sudo launchctl stop com.checkpoint.epc.servicesudo launchctl start com.checkpoint.epc.service

Creare l'utente di test di Check Point Remote Secure Access VPN

In questa sezione viene creato un utente di nome Britta Simon in Check Point Remote Secure Access VPN. Collaborare con il team di supporto di Check Point Remote Secure Access VPN per aggiungere gli utenti alla piattaforma Check Point Remote Secure Access VPN. Gli utenti devono essere creati e attivati prima di usare l'accesso Single Sign-On.

Testare l'accesso SSO

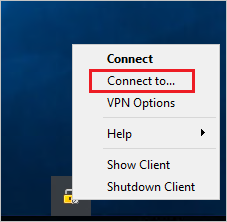

Aprire il client VPN e fare clic su Connetti a....

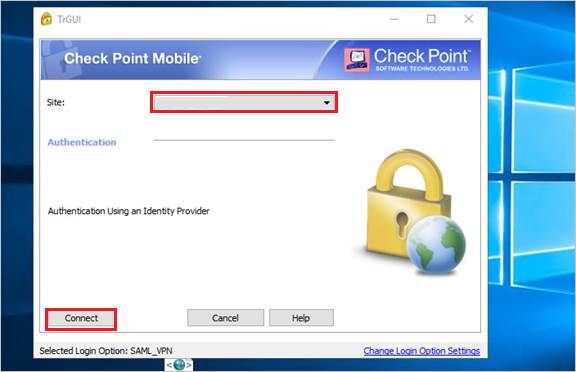

Selezionare Sito nell'elenco a discesa e fare clic su Connetti.

Nella finestra popup di accesso a Microsoft Entra accedere usando le credenziali di Microsoft Entra create nella sezione Creare un utente di test di Microsoft Entra .

Passaggi successivi

Dopo aver configurato Check Point Remote Secure Access VPN, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione costituisce un'estensione dell'accesso condizionale. Informazioni su come applicare il controllo della sessione con Microsoft Defender for Cloud Apps.