Eseguire la federazione di più istanze di Microsoft Entra ID con una singola istanza di AD FS

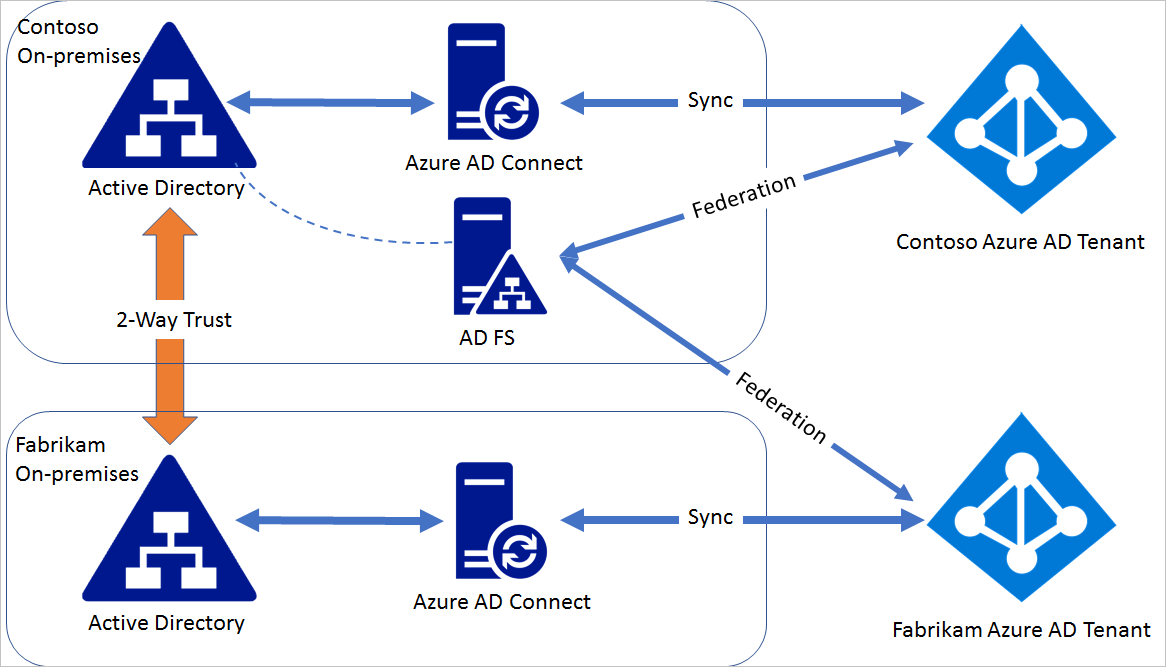

Una singola farm AD FS ad alta disponibilità può federare più foreste se hanno un trust bidirezionale tra di esse. Queste foreste multiple possono corrispondere o meno allo stesso ID Microsoft Entra. Questo articolo fornisce istruzioni su come configurare la federazione tra una singola distribuzione di AD FS e più istanze di Microsoft Entra ID.

Nota

Il writeback dei dispositivi e l'aggiunta automatica di dispositivi non sono supportati in questo scenario.

Nota

Microsoft Entra Connect non può essere usato per configurare la federazione in questo scenario perché Microsoft Entra Connect può configurare la federazione per i domini in un singolo ID Microsoft Entra.

Passaggi per la federazione di AD FS con più ID Microsoft Entra

Si consideri un dominio contoso.com in Microsoft Entra. Il dominio contoso.onmicrosoft.com è già federato con AD FS installato nell'ambiente Active Directory locale di contoso.com. Fabrikam.com è un dominio in fabrikam.onmicrosoft.com Microsoft Entra ID.

Passaggio 1: Stabilire un trust bidirezionale

Per consentire all'istanza di AD FS in contoso.com di autenticare gli utenti in fabrikam.com, è necessaria una relazione di fiducia bidirezionale tra contoso.com e fabrikam.com. Per creare il trust bidirezionale, seguire le linee guida contenute in questo articolo.

Passaggio 2: Modificare le impostazioni di federazione di contoso.com

L'autorità emittente predefinita impostata per un singolo dominio federato in AD FS è "http://ADFSServiceFQDN/adfs/services/trust", ad esempio . http://fs.contoso.com/adfs/services/trust Microsoft Entra ID richiede un'autorità emittente univoca per ogni dominio federato. Poiché AD FS federerà due domini, il valore dell'autorità emittente deve essere modificato affinché sia univoco.

Nota

I moduli Azure AD e MSOnline PowerShell sono deprecati a partire dal 30 marzo 2024. Per maggiori informazioni, leggere l'aggiornamento sulla deprecazione. Dopo questa data, il supporto per questi moduli è limitato all'assistenza alla migrazione a Microsoft Graph PowerShell SDK e alle correzioni di sicurezza. I moduli deprecati continueranno a funzionare fino al 30 marzo 2025.

È consigliabile eseguire la migrazione a Microsoft Graph PowerShell per interagire con Microsoft Entra ID (in precedenza Azure AD). Per domande comuni sulla migrazione, consultare le Domande frequenti sulla migrazione. Nota: le versioni 1.0.x di MSOnline potrebbero subire interruzioni dopo il 30 giugno 2024.

Nel server AD FS aprire Azure AD PowerShell (verificare che il modulo MSOnline sia installato) e seguire questa procedura:

Connettersi all'ID Microsoft Entra che contiene il dominio contoso.com.

Connect-MsolService

Aggiornare le impostazioni di federazione per contoso.com:

Update-MsolFederatedDomain -DomainName contoso.com –SupportMultipleDomain

L'Issuer nell'impostazione della federazione del dominio è modificato in http://contoso.com/adfs/services/trust e viene aggiunta una regola di attestazione di rilascio per il Relying Party Trust di Microsoft Entra ID per fornire il corretto valore di issuerId basato sul suffisso UPN.

Passaggio 3: Federare fabrikam.com con AD FS

Nella sessione di Azure AD PowerShell seguire questa procedura: Connettersi all'ID Microsoft Entra che contiene il dominio fabrikam.com

Connect-MsolService

Convertire il dominio gestito fabrikam.com in federato:

Convert-MsolDomainToFederated -DomainName fabrikam.com -Verbose -SupportMultipleDomain

L'operazione precedente federate il dominio fabrikam.com con lo stesso AD FS. È possibile verificare le impostazioni di dominio usando Get-MsolDomainFederationSettings per entrambi i domini.