Accesso condizionale universale tramite accesso sicuro globale

Oltre a inviare traffico ad Accesso sicuro globale, gli amministratori possono usare i criteri di accesso condizionale per proteggere i profili di traffico. Possono combinare e associare i controlli in base alle esigenze, ad esempio richiedere l'autenticazione a più fattori, richiedere un dispositivo conforme o definire un rischio di accesso accettabile. L'applicazione di questi controlli al traffico di rete non solo alle applicazioni cloud consente ciò che chiamiamo accesso condizionale universale.

L'accesso condizionale nei profili di traffico offre agli amministratori un enorme controllo sul comportamento di sicurezza. Gli amministratori possono applicare principi Zero Trust usando i criteri per gestire l'accesso alla rete. L'uso dei profili di traffico consente un'applicazione coerente dei criteri. Ad esempio, le applicazioni che non supportano l'autenticazione moderna possono ora essere protette dietro un profilo di traffico.

Questa funzionalità consente agli amministratori di applicare in modo coerente i criteri di accesso condizionale in base ai profili di traffico, non solo alle applicazioni o alle azioni. Gli amministratori possono specificare profili di traffico specifici: il profilo del traffico Microsoft, le risorse private e l'accesso a Internet con questi criteri. Gli utenti possono accedere a questi endpoint configurati o profili di traffico solo quando soddisfano i criteri di accesso condizionale configurati.

Prerequisiti

- Gli amministratori che interagiscono con le funzionalità di Accesso globale sicuro , a seconda delle attività che svolgono, devono avere almeno una delle seguenti assegnazioni di ruolo.

- Il ruolo di Amministratore Accesso globale sicuro per gestire le funzionalità di Accesso globale sicuro.

- Il ruolo Amministratore accesso condizionale per creare e interagire con i criteri di accesso condizionale.

- Il prodotto richiede licenze. Per informazioni dettagliate, vedi la sezione relativa alle licenze di Che cos'è l'accesso sicuro globale. Se necessario è possibile acquistare licenze o ottenere licenze di test.

Limitazioni note dell'autorizzazione del tunnel

I profili di inoltro di accesso a Microsoft e Internet usano i criteri di accesso condizionale di Microsoft Entra ID per autorizzare l'accesso ai tunnel nel client di accesso sicuro globale. Ciò significa che è possibile concedere o bloccare l'accesso ai profili di inoltro di accesso a Internet e traffico Microsoft nell'accesso condizionale. In alcuni casi quando non viene concessa l'autorizzazione a un tunnel, il percorso di ripristino per ottenere nuovamente l'accesso alle risorse richiede l'accesso alle destinazioni nel profilo di inoltro di accesso a Internet o al traffico Microsoft, bloccando l'accesso di un utente al computer.

Ad esempio, se si blocca l'accesso alla risorsa di destinazione di accesso a Internet nei dispositivi non conformi, si lascia Accesso a Internet Microsoft Entra gli utenti non riescono a ripristinare la conformità dei dispositivi. Il modo per attenuare questo problema consiste nel ignorare gli endpoint di rete per Microsoft Intune e tutte le altre destinazioni a cui si accede in Script di individuazione della conformità personalizzata per Microsoft Intune. È possibile eseguire questa operazione come parte del bypass personalizzato nel profilo di inoltro dell'accesso a Internet.

Altre limitazioni note

- La valutazione dell'accesso continuo non è attualmente supportata per l'accesso condizionale universale per il traffico Microsoft.

- L'applicazione di criteri di accesso condizionale al traffico di accesso privato non è attualmente supportata. Per modellare questo comportamento, è possibile applicare criteri di accesso condizionale a livello di applicazione per le app accesso rapido e accesso sicuro globale. Per altre informazioni, vedere Applicare l'accesso condizionale alle app di accesso privato.

- È possibile accedere al traffico Microsoft tramite connettività di rete remota senza il client di accesso sicuro globale; Tuttavia, i criteri di accesso condizionale non vengono applicati. In altre parole, i criteri di accesso condizionale per il traffico Microsoft accesso sicuro globale vengono applicati solo quando un utente dispone del client di accesso sicuro globale.

Criteri di accesso condizionale

Con l'accesso condizionale è possibile abilitare i controlli di accesso e i criteri di sicurezza per il traffico di rete acquisito da Accesso a Internet Microsoft Entra e Accesso privato Microsoft Entra.

- Creare un criterio destinato a tutto il traffico Microsoft.

- Applicare criteri di accesso condizionale alle app di accesso privato, ad esempio Accesso rapido.

- Abilitare la segnalazione dell'accesso sicuro globale nell'accesso condizionale in modo che l'indirizzo IP di origine sia visibile nei log e nei report appropriati.

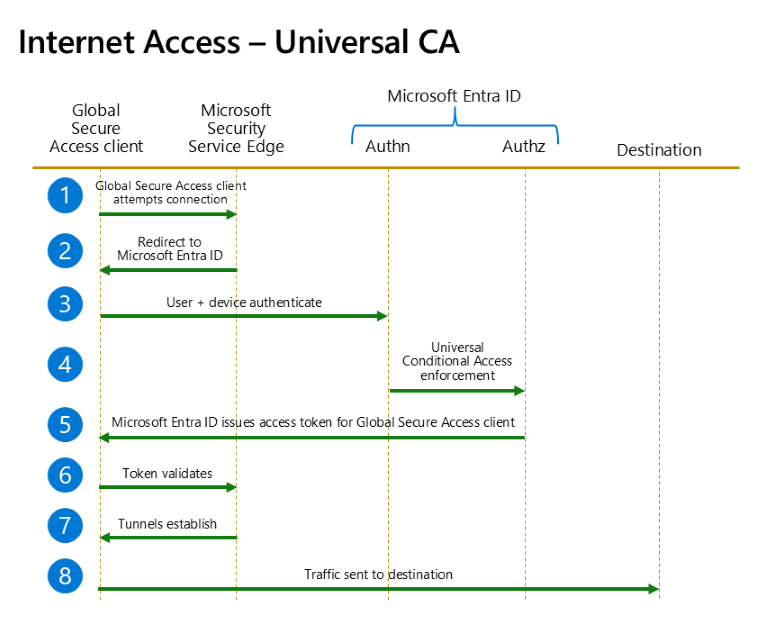

Diagramma di flusso di Accesso a Internet

L'esempio seguente illustra come funziona Accesso a Internet Microsoft Entra quando si applicano criteri di accesso condizionale universale al traffico di rete.

Nota

La soluzione Microsoft Security Service Edge comprende tre tunnel: traffico Microsoft, accesso a Internet e accesso privato. L'accesso condizionale universale si applica ai tunnel del traffico Microsoft e accesso a Internet. Non è disponibile il supporto per impostare come destinazione il tunnel di accesso privato. È necessario specificare singolarmente come destinazione applicazioni aziendali per l'accesso privato.

Il diagramma di flusso seguente illustra l'accesso condizionale universale destinato alle risorse Internet e alle app Microsoft con Accesso sicuro globale.

| Procedi | Description |

|---|---|

| 1 | Il client Accesso sicuro globale tenta di connettersi alla soluzione Microsoft Security Service Edge. |

| 2 | Il client viene reindirizzato a Microsoft Entra ID per l'autenticazione e l'autorizzazione. |

| 3 | L'utente e il dispositivo eseguono l'autenticazione. L'autenticazione avviene senza problemi quando l'utente ha un token di aggiornamento primario valido. |

| 4 | Dopo l'autenticazione dell'utente e del dispositivo, viene eseguita l'applicazione dei criteri di accesso condizionale universale. I criteri di accesso condizionale universale hanno come destinazione i tunnel Microsoft e Internet stabiliti tra il client Di accesso sicuro globale e Microsoft Security Service Edge. |

| 5 | Microsoft Entra ID rilascia il token di accesso per il client Di accesso sicuro globale. |

| 6 | Il client Accesso sicuro globale presenta il token di accesso a Microsoft Security Service Edge. Il token viene convalidato. |

| 7 | I tunnel si stabiliscono tra il client Di accesso sicuro globale e Microsoft Security Service Edge. |

| 8 | Il traffico inizia a essere acquisito e sottoposto a tunneling verso la destinazione tramite i tunnel di Microsoft e Internet Access. |

Nota

Impostare come destinazione le app Microsoft con accesso sicuro globale per proteggere la connessione tra Microsoft Security Service Edge e il client Di accesso sicuro globale. Per assicurarsi che gli utenti non possano ignorare il servizio Microsoft Security Service Edge, creare criteri di accesso condizionale che richiedono una rete conforme per le applicazioni Microsoft 365 Enterprise.

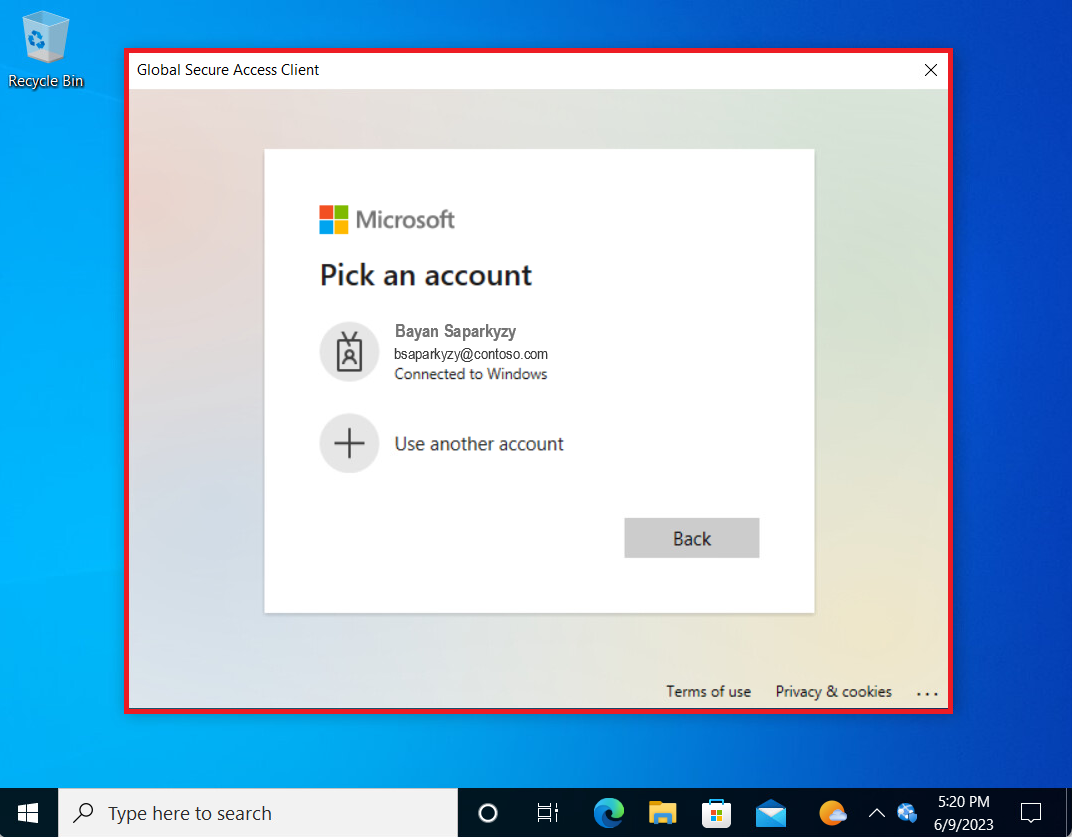

Esperienza utente

Quando gli utenti accedono a un computer con il client di accesso sicuro globale installato, configurato e in esecuzione per la prima volta che viene richiesto di accedere. Quando gli utenti tentano di accedere a una risorsa protetta da un criterio. Come nell'esempio precedente, i criteri vengono applicati e viene richiesto di eseguire l'accesso, se non lo sono già. Esaminando l'icona della barra di sistema per il client Di accesso sicuro globale viene visualizzato un cerchio rosso che indica che è disconnesso o non è in esecuzione.

Quando un utente accede al client di accesso sicuro globale ha un cerchio verde a cui si è connessi e il client è in esecuzione.