Configurazione per sito in base ai criteri

Questo articolo descrive le configurazioni per sito in base ai criteri e il modo in cui il browser gestisce il caricamento della pagina da un sito.

Il browser come decisore

Come parte di ogni caricamento di pagina, i browser prendono molte decisioni. Alcune di queste decisioni, ma non tutte, includono: se una determinata API è disponibile, se è consentito il caricamento di una risorsa e se deve essere consentito l'esecuzione di uno script.

Nella maggior parte dei casi, le decisioni del browser sono regolate dagli input seguenti:

- Impostazione utente

- URL della pagina per cui viene presa la decisione

Nella piattaforma Web Internet Explorer ognuna di queste decisioni è stata denominata URLAction. Per altre informazioni, vedere Flag di azione URL. Le impostazioni URLAction, Enterprise Group Policy e user nel Pannello di controllo Internet controllavano il modo in cui il browser avrebbe gestito ogni decisione.

In Microsoft Edge, la maggior parte delle autorizzazioni per sito viene controllata usando settng e criteri espressi usando una sintassi semplice con supporto limitato di caratteri jolly. Le zone di sicurezza di Windows vengono ancora usate per alcune decisioni di configurazione.

Zone di sicurezza di Windows

Per semplificare la configurazione per l'utente o l'amministratore, la piattaforma legacy ha classificato i siti in una delle cinque diverse zone di sicurezza. Queste zone di sicurezza sono: Computer locale, Intranet locale, Siti attendibili, Internet e con restrizioni.

Quando si effettua una decisione di caricamento della pagina, il browser esegue il mapping del sito Web a una zona, quindi consulta l'impostazione per URLAction per tale zona per decidere cosa fare. Le impostazioni predefinite ragionevoli, ad esempio "Soddisfa automaticamente le sfide di autenticazione dalla intranet" significa che la maggior parte degli utenti non ha mai bisogno di modificare le impostazioni predefinite.

Gli utenti possono utilizzare il Pannello di controllo Internet per assegnare siti specifici alle zone e configurare i risultati delle autorizzazioni per ciascuna zona. Negli ambienti gestiti, gli amministratori possono usare Criteri di gruppo per assegnare siti specifici alle zone (tramite i criteri "Elenco di assegnazione da sito a zona") e specificare le impostazioni per URLActions in base alla zona. Oltre all'assegnazione manuale dei siti amministrativi o utente alle zone, altre euristiche potrebbero assegnare siti all'area Intranet locale. In particolare, i nomi host senza punti (ad esempio, http://payroll) sono stati assegnati all'area Intranet. Se è stato usato uno script di configurazione proxy, tutti i siti configurati per ignorare il proxy verranno mappati all'area Intranet.

EdgeHTML, usato nei controlli WebView1 e in Microsoft Edge Legacy, ha ereditato l'architettura zones dal predecessore di Internet Explorer con alcune modifiche semplificate:

- Le cinque zone predefinite di Windows sono state compresse in tre: Internet (Internet), Attendibile (Intranet+Attendibile) e Computer locale. L'area Siti con restrizioni è stata rimossa.

- I mapping da zona a URLAction sono stati codificati nel browser, ignorando i Criteri di gruppo e le impostazioni nel Pannello di controllo Internet.

Autorizzazioni per sito in Microsoft Edge

Microsoft Edge usa in modo limitato le zone di sicurezza di Windows. Al contrario, la maggior parte delle autorizzazioni e delle funzionalità che offrono agli amministratori la configurazione per sito tramite criteri si basano su elenchi di regole nel formato filtro URL.

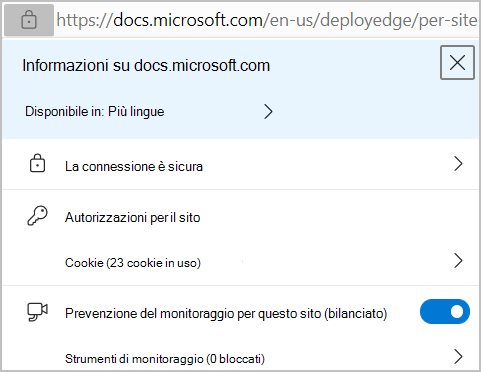

Quando gli utenti finali aprono una pagina di impostazioni come edge://settings/content/siteDetails?site=https://example.com, trovano un lungo elenco di opzioni di configurazione ed elenchi per varie autorizzazioni. Gli utenti usano raramente direttamente la pagina Impostazioni, ma effettuano scelte durante l'esplorazione e l'uso di vari widget e interruttori nell'elenco a discesa delle informazioni della pagina . Questo elenco viene visualizzato quando si seleziona l'icona di blocco nella barra degli indirizzi. È anche possibile usare i vari prompt o pulsanti sul bordo destro della barra degli indirizzi. Lo screenshot successivo mostra un esempio di informazioni sulla pagina.

Le aziende possono usare Criteri di gruppo per configurare elenchi di siti per i singoli criteri che controllano il comportamento del browser. Per trovare questi criteri, aprire la documentazione di Criteri di gruppo di Microsoft Edge e cercare "ForUrls" per trovare i criteri che consentono e bloccano il comportamento in base all'URL del sito caricato. La maggior parte delle impostazioni pertinenti è elencata nella sezione Criteri di gruppo per le impostazioni del contenuto .

Esistono anche molti criteri (i cui nomi contengono "Default") che controllano il comportamento predefinito per una determinata impostazione.

Molte delle impostazioni sono oscure (WebSerial, WebMIDI) e spesso non c'è motivo di modificare un'impostazione rispetto all'impostazione predefinita.

Zone di sicurezza in Microsoft Edge

Anche se Microsoft Edge si basa principalmente su singoli criteri che usano il formato filtro URL, in alcuni casi continua a usare le zone di sicurezza di Windows per impostazione predefinita. Questo approccio semplifica la distribuzione nelle aziende che in passato si basavano sulla configurazione delle zone.

I criteri di zona controllano i comportamenti seguenti:

- Decidere se rilasciare automaticamente le credenziali di autenticazione integrata di Windows (Kerberos o NTLM).

- Decidere come gestire i download di file.

- Per la modalità Internet Explorer.

Versione delle credenziali

Per impostazione predefinita, Microsoft Edge valuta URLACTION_CREDENTIALS_USE se l'autenticazione integrata di Windows viene usata automaticamente o se l'utente visualizzerà un prompt di autenticazione manuale. La configurazione dei criteri dell'elenco di siti AuthServerAllowlist impedisce la consultazione dei criteri di zona.

Download di file

Le prove sulle origini di un download di file (noto anche come "Mark of the Web" vengono registrate per i file scaricati dall'area Internet. Altre applicazioni, ad esempio Windows Shell e Microsoft Office, possono tenere conto di questa evidenza di origine quando si decide come gestire un file.

Se i criteri dell'area di sicurezza di Windows sono configurati per disabilitare l'impostazione per l'avvio di applicazioni e il download di file non sicuri, gestione download di Microsoft Edge blocca i download di file dai siti in tale zona. Un utente visualizzerà questa nota: "Impossibile scaricare - Bloccato".

Modalità IE

La modalità Internet Explorer può essere configurata per aprire tutti i siti Intranet in modalità Internet Explorer. Quando si usa questa configurazione, Microsoft Edge valuta la zona di un URL quando decide se aprire o meno in modalità Internet Explorer. Oltre a questa decisione iniziale, le schede della modalità Internet Explorer eseguono effettivamente Internet Explorer e, di conseguenza, valutano le impostazioni delle zone per ogni decisione dei criteri proprio come Internet Explorer.

Riepilogo

Nella maggior parte dei casi, le impostazioni di Microsoft Edge possono essere lasciate ai valori predefiniti. Gli amministratori che desiderano modificare le impostazioni predefinite per tutti i siti o siti specifici possono utilizzare i Criteri di gruppo appropriati per specificare gli elenchi di siti o i comportamenti predefiniti. In alcuni casi, ad esempio la versione delle credenziali, il download dei file e la modalità Internet Explorer, gli amministratori continueranno a controllare il comportamento configurando le impostazioni delle zone di sicurezza di Windows.

Domande frequenti

Il formato del filtro URL può corrispondere all'indirizzo IP di un sito?

No, il formato non supporta la specifica di un intervallo IP per elenchi consentiti e blocklist. Supporta la specifica dei singoli valori letterali IP, ma tali regole vengono rispettate solo se l'utente passa al sito usando tale valore letterale (ad esempio, http://127.0.0.1/). Se viene utilizzato un nome host (http://localhost), la regola dell' IP letterale non verrà rispettata anche se l'IP risolto dell'host corrisponde all'IP elencato nel filtro.

I filtri URL possono corrispondere a nomi host senza punti?

No. È necessario elencare ogni nome host, ad esempio https://payroll, https://stock, https://whoe così via.

Se si è pensato abbastanza per strutturare la intranet in modo che i nomi host siano nel formato seguente, è stata implementata una procedura consigliata.

https://payroll.contoso-intranet.comhttps://timecard.contoso-intranet.comhttps://sharepoint.contoso-intranet.com

Nello scenario precedente, è possibile configurare ogni criterio con una voce *.contoso-intranet.com e l'intera intranet verrà acconsentito esplicitamente.