Usare funzioni Microsoft Sentinel, query salvate e regole personalizzate

Usare le funzioni

Per usare una funzione da Microsoft Sentinel, passare alla scheda Funzioni e scorrere fino a trovare la funzione desiderata. Fare doppio clic sul nome della funzione per inserire la funzione nell'editor di query.

È anche possibile selezionare i puntini di sospensione verticali (  ) a destra della funzione e selezionare Inserisci per eseguire una query per inserire la funzione in una query nell'editor di query.

) a destra della funzione e selezionare Inserisci per eseguire una query per inserire la funzione in una query nell'editor di query.

Altre opzioni includono:

- Visualizza dettagli : apre il riquadro lato funzione contenente i relativi dettagli.

- Caricare il codice della funzione : apre una nuova scheda contenente il codice della funzione.

Per le funzioni modificabili, sono disponibili altre opzioni quando si selezionano i puntini di sospensione verticali:

- Modifica dettagli: apre il riquadro laterale della funzione per consentire di modificare i dettagli sulla funzione , ad eccezione dei nomi delle cartelle per le funzioni Sentinel.

- Delete : elimina la funzione.

Usare l'operatore adx() per le query Esplora dati di Azure (anteprima)

Usare l'operatore adx() per eseguire query sulle tabelle archiviate in Azure Esplora dati. Per altre informazioni, vedere Informazioni su Azure Esplora dati.

Questa funzionalità in precedenza era disponibile solo in Log Analytics in Microsoft Sentinel. Gli utenti possono ora usare l'operatore nella ricerca avanzata nel portale di Microsoft Defender unificato senza dover aprire manualmente una finestra di Microsoft Sentinel.

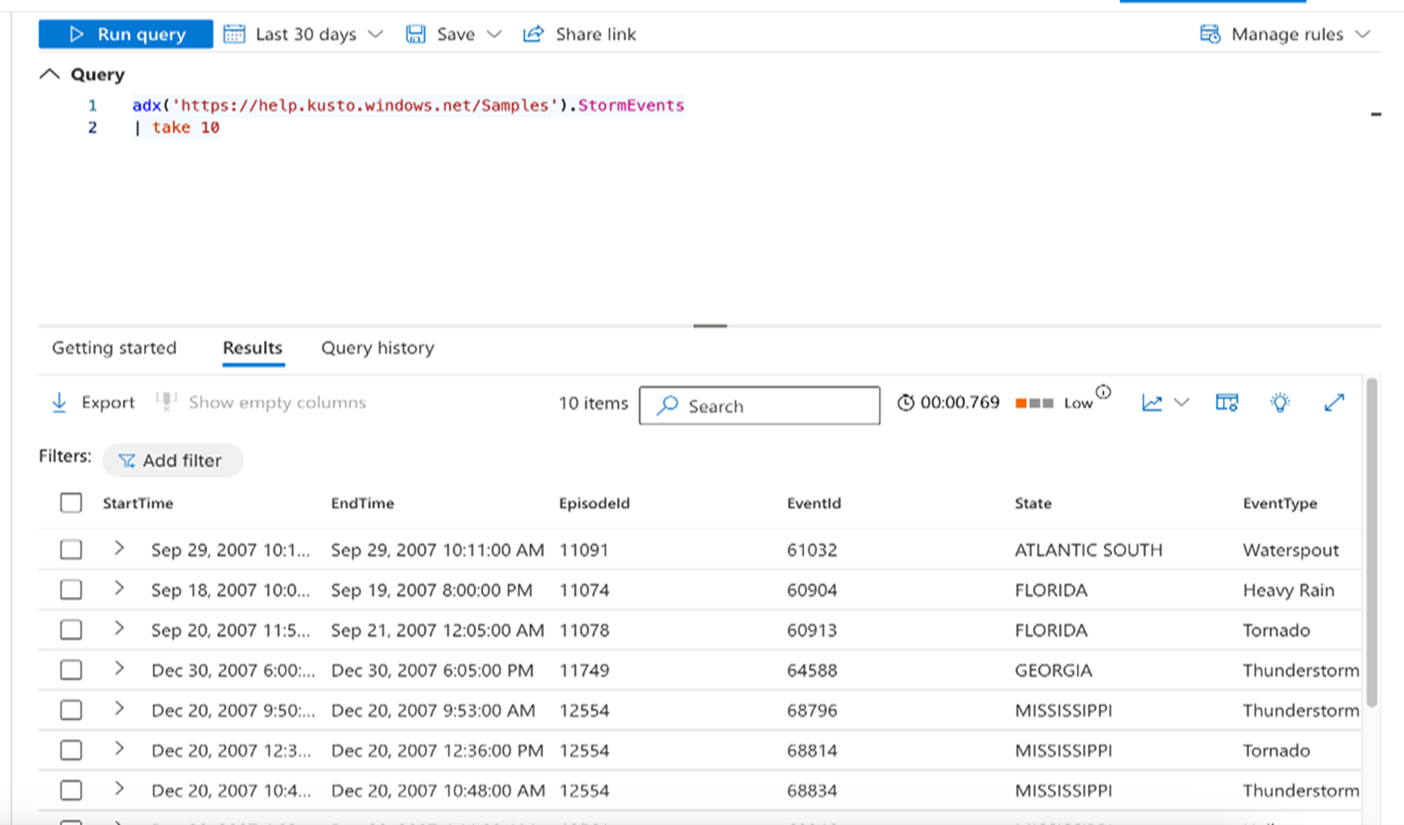

Nell'editor di query immettere la query nel formato seguente:

adx('<Cluster URI>/<Database Name>').<Table Name>

Ad esempio, per ottenere le prime 10 righe di dati dalla StormEvents tabella archiviata in un determinato URI:

Nota

L'operatore adx() non è supportato per i rilevamenti personalizzati.

Usare l'operatore arg() per le query di Resource Graph di Azure

L'operatore arg() può essere usato per eseguire query su risorse di Azure distribuite, ad esempio sottoscrizioni, macchine virtuali, CPU, archiviazione e simili.

Questa funzionalità in precedenza era disponibile solo in Log Analytics in Microsoft Sentinel. Nel portale di Microsoft Defender l'operatore arg() lavora sui dati Microsoft Sentinel, ovvero Defender XDR tabelle non sono supportate. In questo modo gli utenti possono usare l'operatore nella ricerca avanzata senza dover aprire manualmente una finestra di Microsoft Sentinel.

Si noti che le query che usano l'operatore arg() restituiscono solo i primi 1.000 record. Per altri dettagli, vedere Eseguire query sui dati in Azure Resource Graph usando arg().

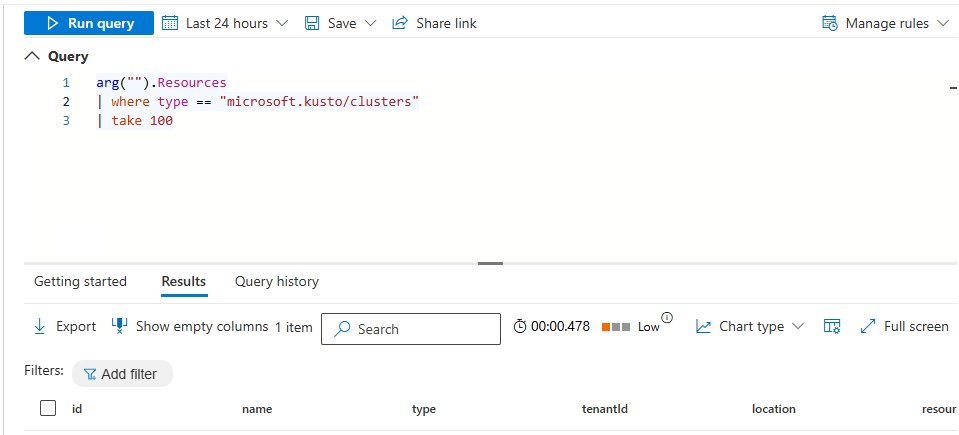

Nell'editor di query immettere arg(""). seguito dal nome della tabella Resource Graph di Azure.

Ad esempio:

È anche possibile, ad esempio, filtrare una query che esegue ricerche sui dati Microsoft Sentinel in base ai risultati di una query di Azure Resource Graph:

arg("").Resources

| where type == "microsoft.compute/virtualmachines" and properties.hardwareProfile.vmSize startswith "Standard_D"

| join (

Heartbeat

| where TimeGenerated > ago(1d)

| distinct Computer

)

on $left.name == $right.Computer

Usare le query salvate

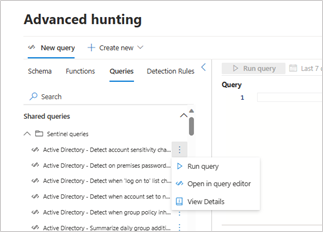

Per usare una query salvata da Microsoft Sentinel, passare alla scheda Query e scorrere fino a trovare la query desiderata. Fare doppio clic sul nome della query per caricare la query nell'editor di query. Per altre opzioni, selezionare i puntini di sospensione verticali (  ) a destra della query. Da qui è possibile eseguire le azioni seguenti:

) a destra della query. Da qui è possibile eseguire le azioni seguenti:

Esegui query : carica la query nell'editor di query ed esegue automaticamente la query.

Apri nell'editor di query : carica la query nell'editor di query.

Dettagli visualizzazione : apre il riquadro laterale dettagli query in cui è possibile esaminare la query, eseguire la query o aprire la query nell'editor.

Per le query modificabili, sono disponibili altre opzioni:

- Modifica dettagli: apre il riquadro lato dettagli query con l'opzione per modificare i dettagli, ad esempio la descrizione (se applicabile) e la query stessa; non è possibile modificare solo i nomi delle cartelle (percorso) delle query Microsoft Sentinel.

- Elimina : elimina la query.

- Rinomina : consente di modificare il nome della query.

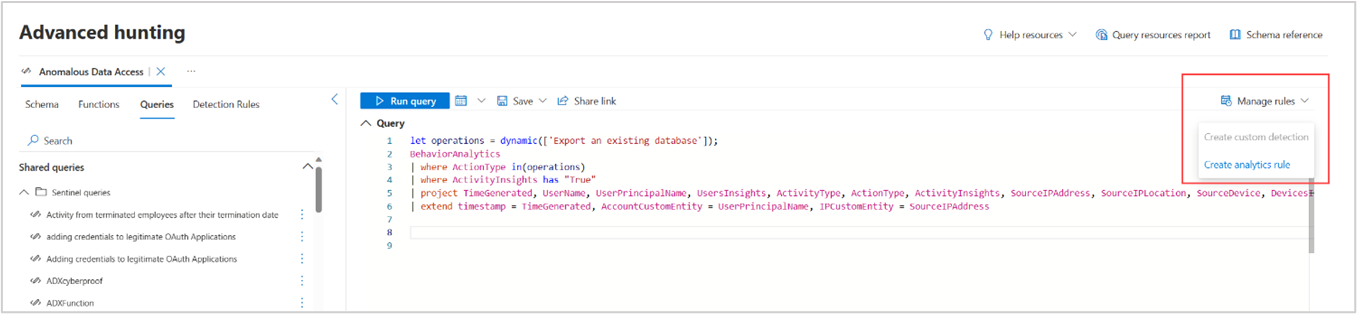

Creare regole di analisi e rilevamento personalizzate

Per individuare minacce e comportamenti anomali nell'ambiente, è possibile creare regole di rilevamento personalizzate.

Per le regole di analisi che si applicano ai dati inseriti tramite l'area di lavoro Microsoft Sentinel connessa, selezionare Gestisci regole > Crea regola di analisi.

Verrà visualizzata la procedura guidata regola di analisi . Compilare i dettagli necessari come descritto nella procedura guidata regola di Analisi- Scheda Generale.

È anche possibile creare regole di rilevamento personalizzate che eseguono query sui dati da tabelle Microsoft Sentinel e Defender XDR. Selezionare Gestisci regole > Crea rilevamento personalizzato. Per altre informazioni, vedere Creare e gestire regole di rilevamento personalizzate .

Nella creazione di regole di rilevamento personalizzate, è possibile eseguire query solo sui dati inseriti come log di analisi (ovvero, non come log di base o log ausiliari, vedere Piani di gestione dei log per controllare i diversi livelli) in caso contrario la creazione della regola non procede.

Se i dati Defender XDR vengono inseriti in Microsoft Sentinel, è possibile scegliere tra Crea rilevamento personalizzato e Crea regola di analisi.