Usare risultati di ricerca avanzati contenenti dati Microsoft Sentinel

Esplorare i risultati

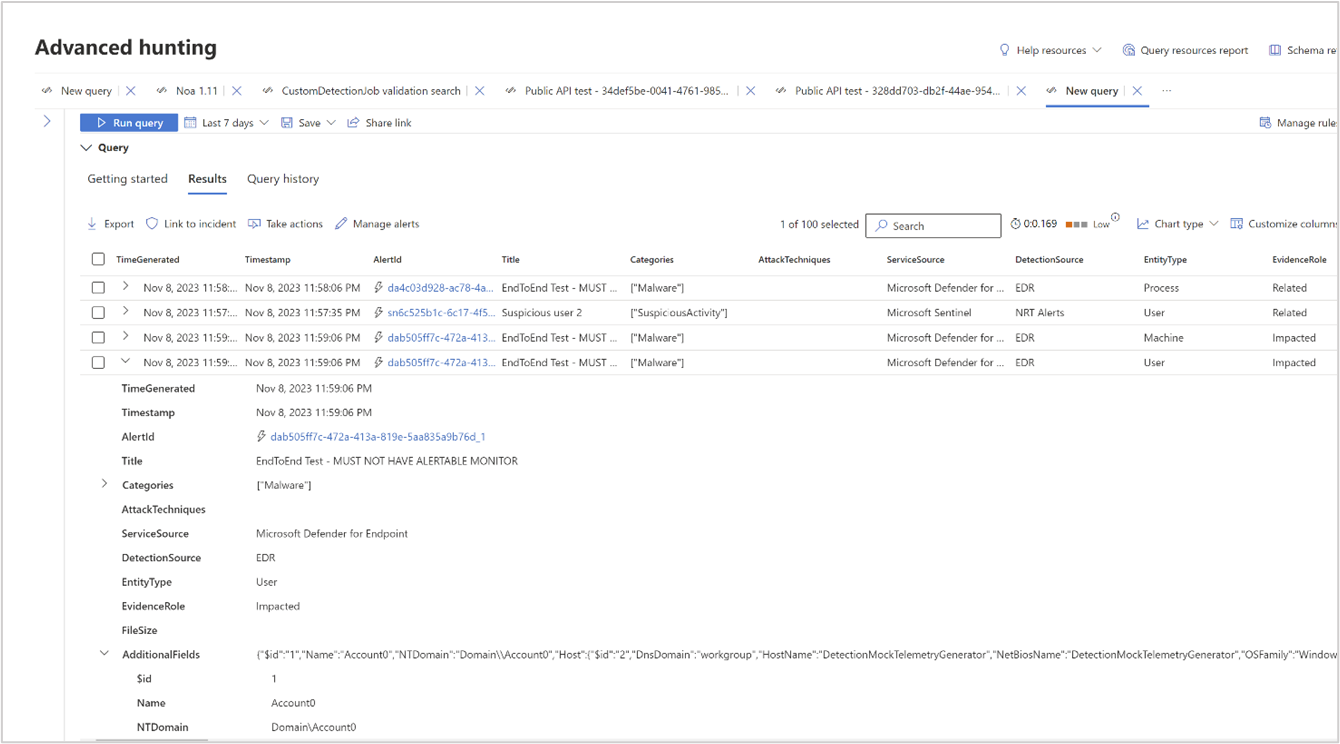

È anche possibile esplorare i risultati in linea con le funzionalità seguenti:

- Espandere un risultato selezionando la freccia a discesa a sinistra di ogni risultato.

- Se applicabile, espandere i dettagli per i risultati in formato JSON o matrice selezionando la freccia a discesa a sinistra della riga dei risultati applicabile per una maggiore leggibilità.

- Aprire il riquadro laterale per visualizzare i dettagli di un record (simultaneamente alle righe espanse).

È anche possibile fare clic con il pulsante destro del mouse su qualsiasi valore di risultato in una riga in modo che sia possibile usarlo per:

- Aggiungere altri filtri alla query esistente

- Copiare il valore da usare in ulteriori indagini

- Aggiornare la query per estendere un campo JSON a una nuova colonna

Per Microsoft Defender XDR dati, è possibile eseguire ulteriori azioni selezionando le caselle di controllo a sinistra di ogni riga dei risultati. Selezionare Collega all'evento imprevisto per collegare i risultati selezionati a un evento imprevisto (leggere Collegare i risultati della query a un evento imprevisto) o Eseguire azioni per aprire la procedura guidata Esegui azioni (vedere Eseguire azioni sui risultati delle query di ricerca avanzate).

Collegare i risultati della query a un evento imprevisto

È possibile usare la funzionalità collegamento a evento imprevisto per aggiungere risultati di query di ricerca avanzata a un evento imprevisto nuovo o esistente in fase di indagine. Questa funzionalità consente di acquisire facilmente record da attività di ricerca avanzate, che consente di creare una sequenza temporale o un contesto più completo di eventi relativi a un evento imprevisto.

Collegare i risultati a eventi imprevisti nuovi o esistenti

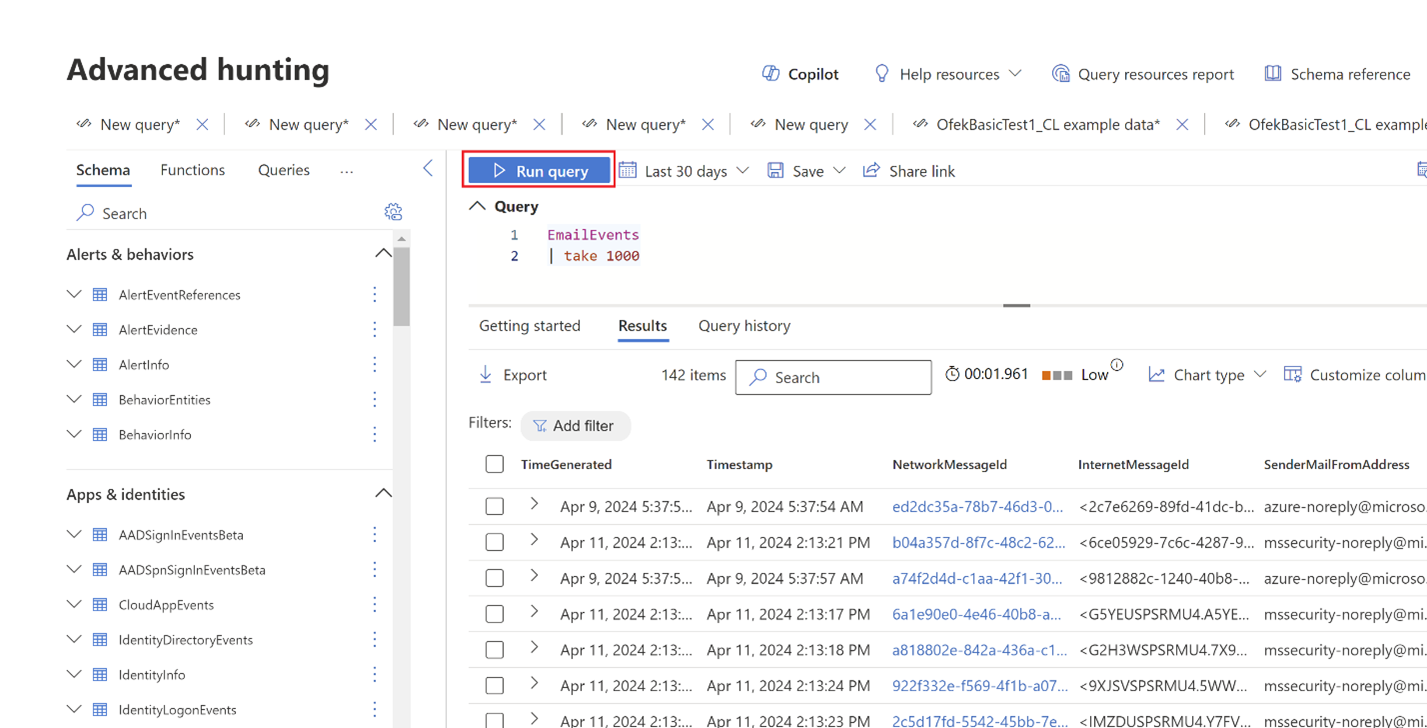

Nel riquadro Query di ricerca avanzata immettere la query nel campo di query specificato e quindi selezionare Esegui query per ottenere i risultati.

Nella pagina Risultati selezionare gli eventi o i record correlati a un'indagine nuova o corrente su cui si sta lavorando, quindi selezionare Collega all'evento imprevisto.

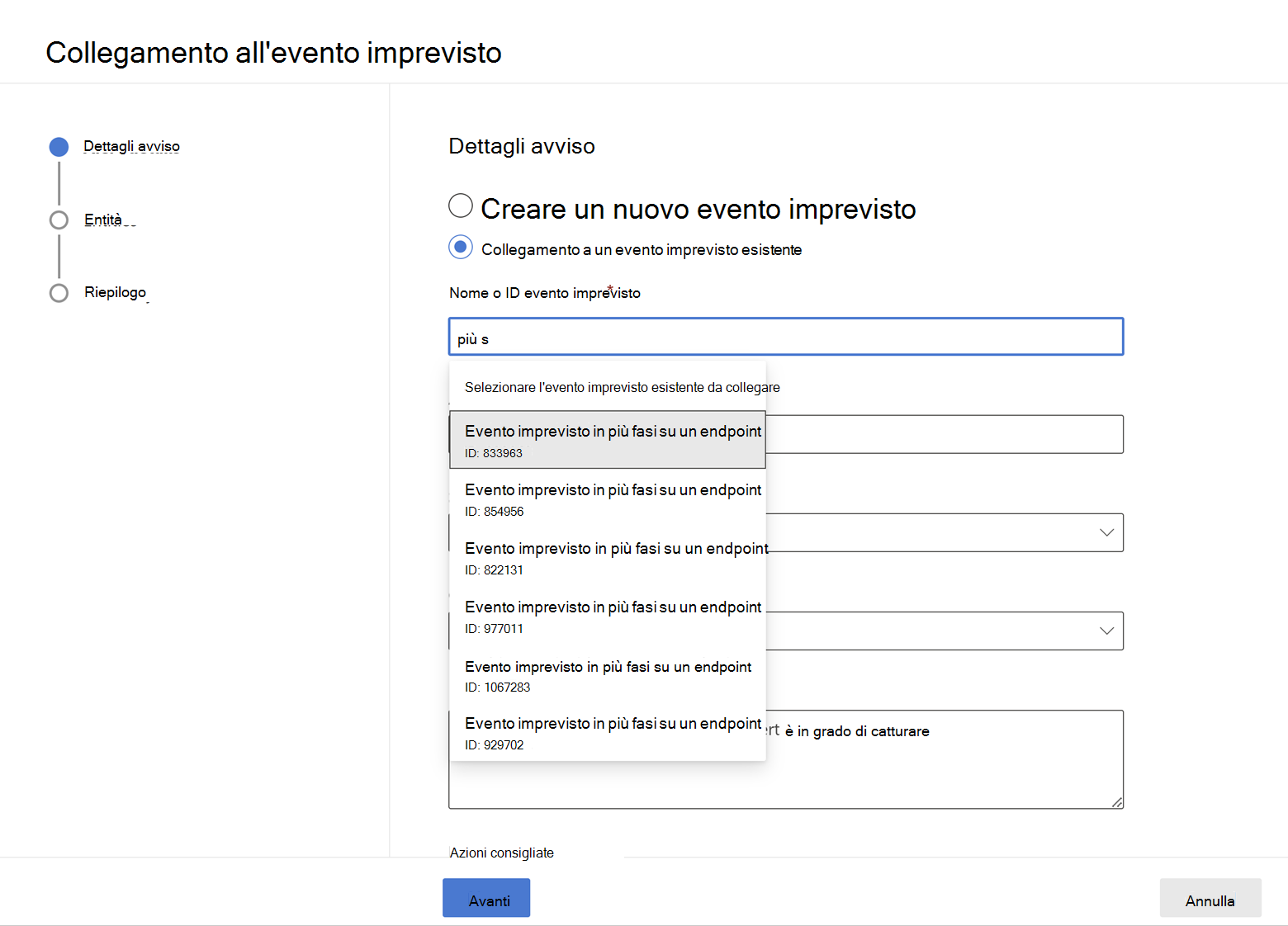

Nella sezione Dettagli avviso nel riquadro Collegamento all'evento imprevisto selezionare Crea nuovo evento imprevisto per convertire gli eventi in avvisi e raggrupparli in un nuovo evento imprevisto:

È anche possibile selezionare Collega a un evento imprevisto esistente per aggiungere i record selezionati a un evento imprevisto esistente. Scegliere l'evento imprevisto correlato dall'elenco a discesa degli eventi imprevisti esistenti. È anche possibile immettere i primi caratteri del nome o dell'ID dell'evento imprevisto per trovare l'evento imprevisto desiderato.

Per una delle due selezioni, specificare i dettagli seguenti, quindi selezionare Avanti:

- Titolo avviso : titolo descrittivo per i risultati che i risponditori degli eventi imprevisti possono comprendere; questo titolo descrittivo diventa il titolo dell'avviso

- Gravità : scegliere la gravità applicabile al gruppo di avvisi

- Categoria : scegliere la categoria di minacce appropriata per gli avvisi

- Descrizione : fornire una descrizione utile degli avvisi raggruppati

- Azioni consigliate : elencare le azioni correttive consigliate per gli analisti della sicurezza che stanno analizzando l'evento imprevisto

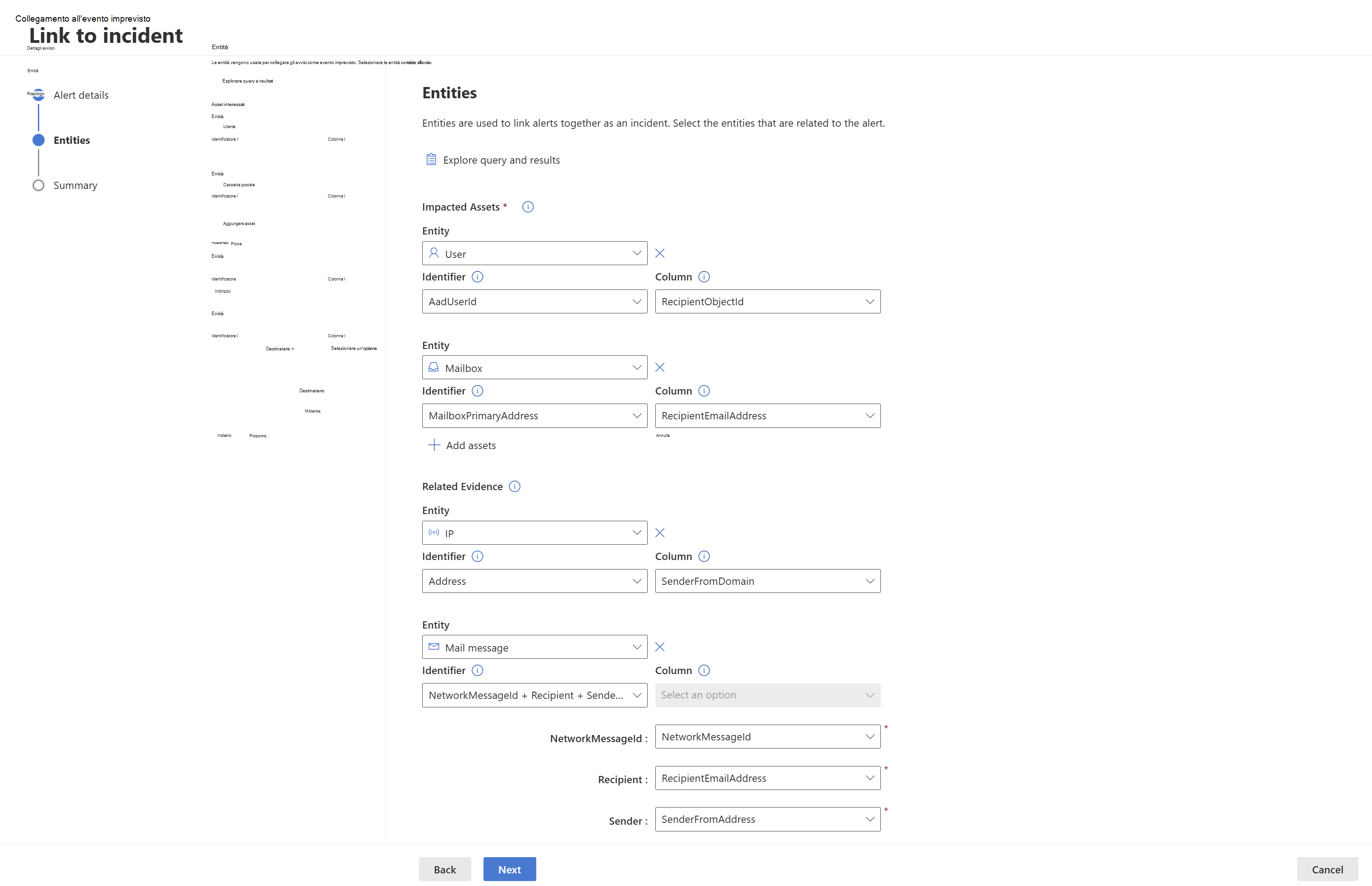

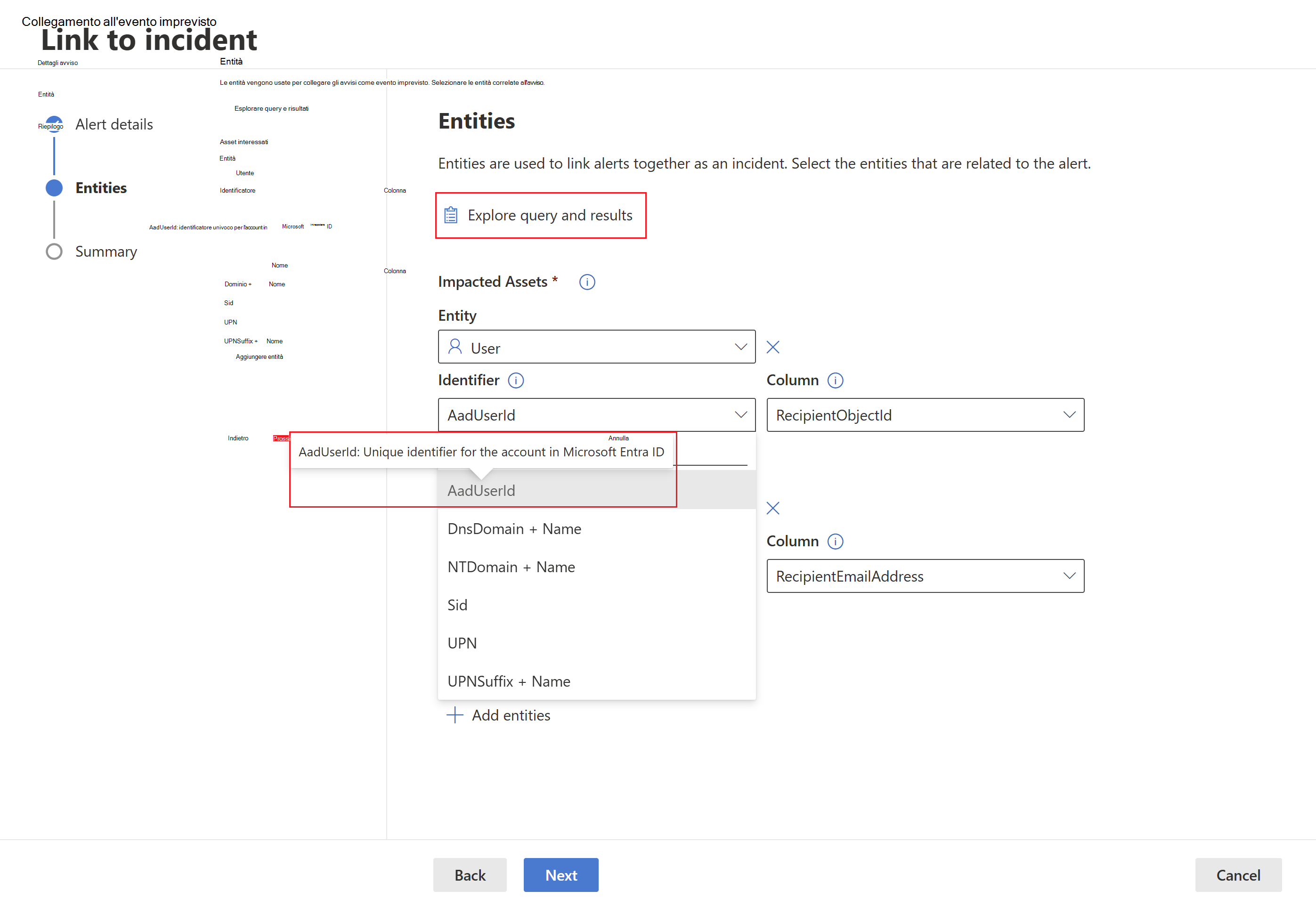

Nella sezione Entità selezionare le entità coinvolte negli eventi sospetti. Tali entità vengono usate per correlare altri avvisi all'evento imprevisto collegato e sono visibili dalla pagina dell'evento imprevisto.

Per Microsoft Defender XDR dati, le entità vengono selezionate automaticamente. Se i dati provengono da Microsoft Sentinel, è necessario selezionare manualmente le entità.

Sono disponibili due sezioni per le quali è possibile selezionare le entità:

a. Asset interessati : gli asset interessati visualizzati negli eventi selezionati devono essere aggiunti qui. È possibile aggiungere i tipi di asset seguenti:

- Account

- Dispositivo

- Cassetta postale

- Applicazione cloud

- Risorsa di Azure

- Risorsa Amazon Web Services

- Risorsa Google Cloud Platform

b. Evidenza correlata : in questa sezione è possibile aggiungere non asset visualizzati negli eventi selezionati. I tipi di entità supportati sono:

- Procedura

- File

- Valore del Registro di sistema

- IP

- Applicazione OAuth

- DNS

- Gruppo di sicurezza

- URL

- Cluster di posta elettronica

- Messaggio di posta elettronica

Nota

Per le query contenenti solo dati XDR, vengono visualizzati solo i tipi di entità disponibili nelle tabelle XDR.

Dopo aver selezionato un tipo di entità, selezionare un tipo di identificatore presente nei record selezionati in modo che possa essere usato per identificare l'entità. Ogni tipo di entità include un elenco di identificatori supportati, come si può vedere nell'elenco a discesa pertinente. Leggere la descrizione visualizzata quando si passa il puntatore su ogni identificatore per comprenderlo meglio.

Dopo aver selezionato l'identificatore, selezionare una colonna nei risultati della query che contengono l'identificatore selezionato. È possibile selezionare Esplora query e risultati per aprire il pannello del contesto di ricerca avanzato. In questo modo è possibile esplorare la query e i risultati per assicurarsi di aver scelto la colonna corretta per l'identificatore selezionato.

Nell'esempio è stata usata una query per trovare gli eventi correlati a un possibile evento imprevisto di esfiltrazione della posta elettronica, pertanto la cassetta postale del destinatario e l'account del destinatario sono le entità interessate e l'IP del mittente e il messaggio di posta elettronica sono prove correlate.Viene creato un avviso diverso per ogni record con una combinazione univoca di entità interessate. Nell'esempio seguente, se sono presenti tre diverse cassette postali del destinatario e combinazioni di ID oggetto destinatario, ad esempio, vengono creati e collegati tre avvisi all'evento imprevisto scelto.

Seleziona Avanti.

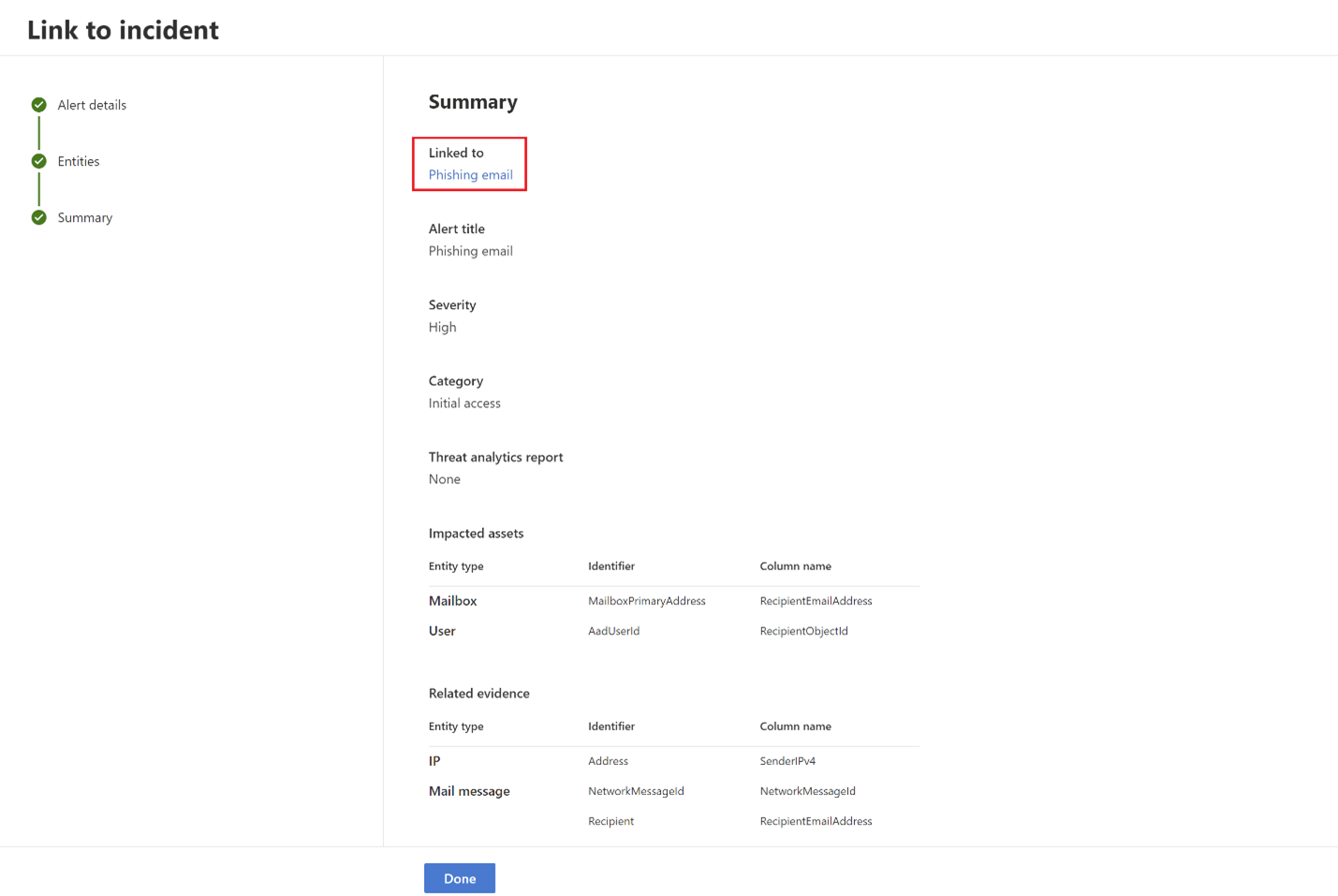

Esaminare i dettagli forniti nella sezione Riepilogo.

Scegliere Fine.

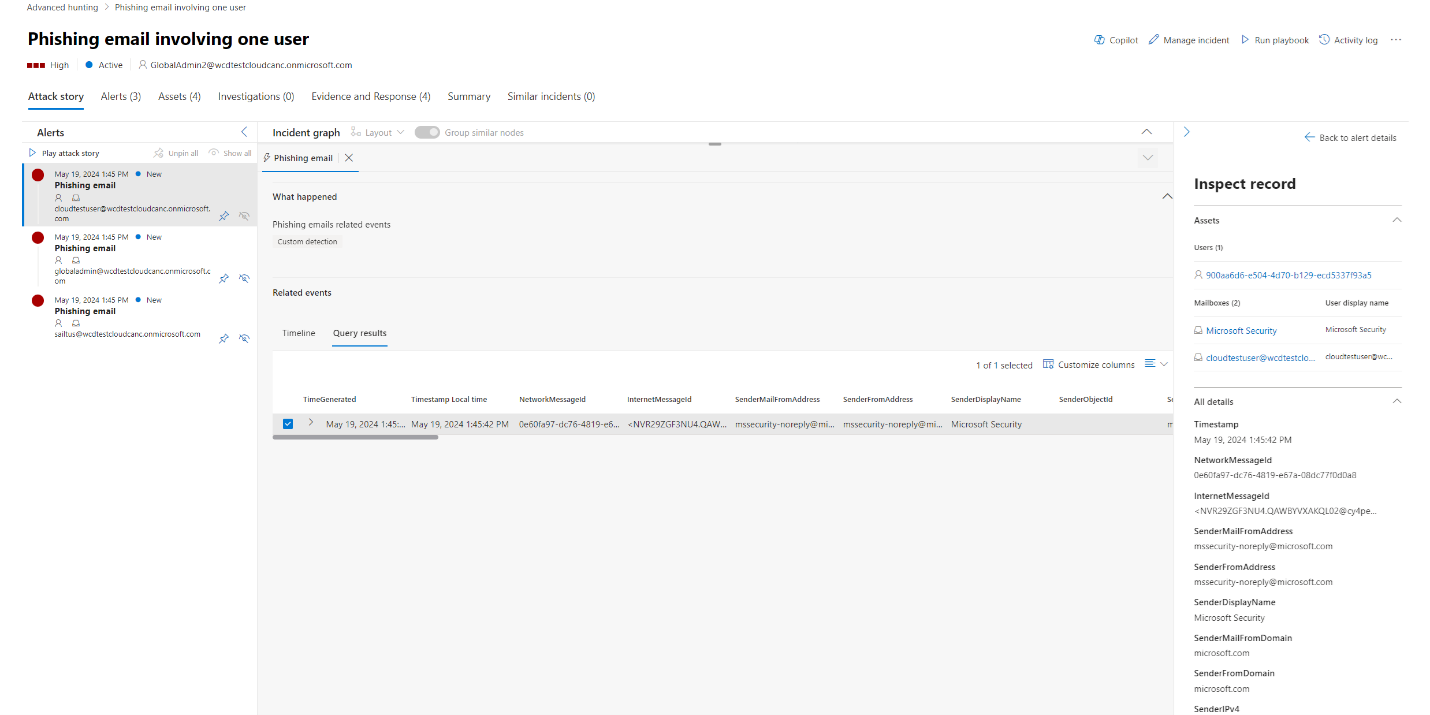

Visualizzare i record collegati nell'evento imprevisto

È possibile selezionare il collegamento generato dal passaggio di riepilogo della procedura guidata o selezionare il nome dell'evento imprevisto dalla coda degli eventi imprevisti per visualizzare l'evento imprevisto a cui sono collegati gli eventi.

Nell'esempio i tre avvisi, che rappresentano i tre eventi selezionati, sono stati collegati correttamente a un nuovo evento imprevisto. In ognuna delle pagine di avviso è possibile trovare le informazioni complete sull'evento o sugli eventi nella visualizzazione sequenza temporale (se disponibile) e nella visualizzazione dei risultati della query.

È anche possibile selezionare l'evento dalla visualizzazione sequenza temporale o dalla visualizzazione dei risultati della query per aprire il riquadro Controlla record .

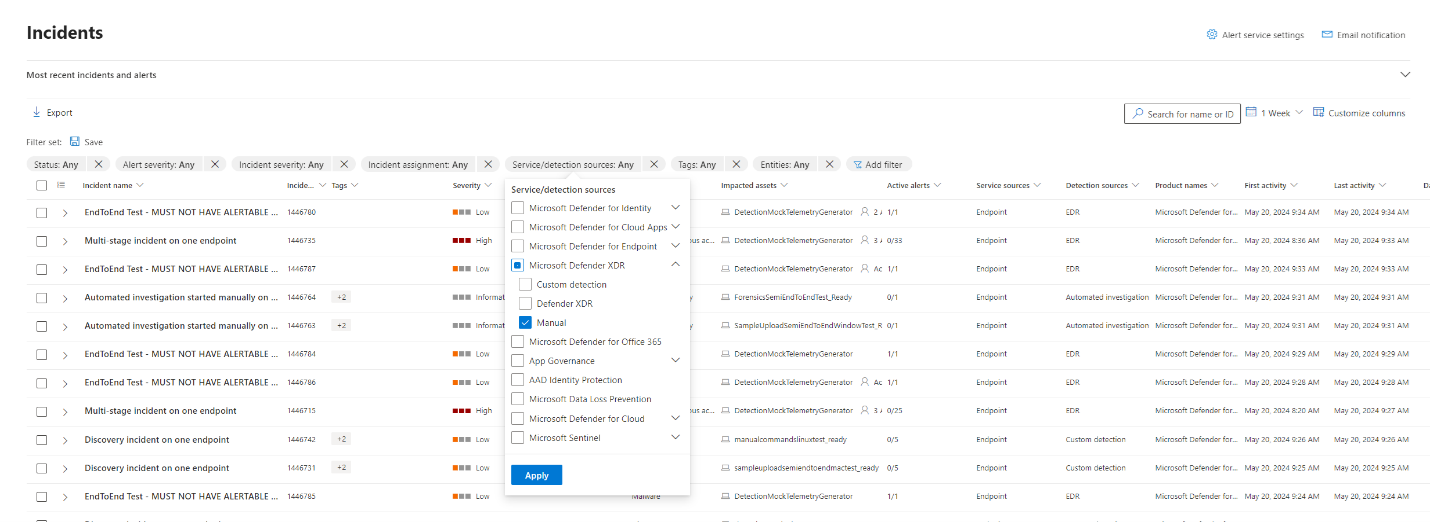

Filtrare gli eventi aggiunti usando la ricerca avanzata

È possibile visualizzare gli avvisi generati dalla ricerca avanzata filtrando gli eventi imprevisti e gli avvisi in base all'origine di rilevamento manuale .