Componenti vulnerabili

Si applica a:

- Gestione delle vulnerabilità di Microsoft Defender

- Microsoft Defender per endpoint Piano 2

- Microsoft Defender XDR

- Microsoft Defender per server Piano 1 & 2.

Importante

Alcune informazioni in questo articolo fanno riferimento alle caratteristiche di un prodotto prima del rilascio, che possono essere modificate sostanzialmente prima della distribuzione al pubblico. Microsoft non fornisce alcuna garanzia, esplicita o implicita, in relazione alle informazioni contenute in questo documento.

Sta diventando sempre più difficile per gli amministratori della sicurezza identificare e attenuare i rischi di sicurezza e conformità associati a componenti software e dipendenze comuni, proprietari e open source usati nelle organizzazioni. Per risolvere questo problema, Gestione delle vulnerabilità di Defender fornisce supporto per identificare, segnalare e consigliare le correzioni per le vulnerabilità riscontrate nei componenti noti per aver riscontrato problemi di sicurezza in passato.

Con la visibilità sui componenti vulnerabili presenti in un dispositivo, gli amministratori della sicurezza possono concentrare l'attenzione e le risorse sull'esecuzione di misure per ridurre i rischi associati.

Consiglio

Sapevi che puoi provare tutte le funzionalità in Gestione delle vulnerabilità di Microsoft Defender gratuitamente? Scopri come iscriversi per una versione di valutazione gratuita.

Per una panoramica della funzionalità dei componenti vulnerabili, watch il video seguente.

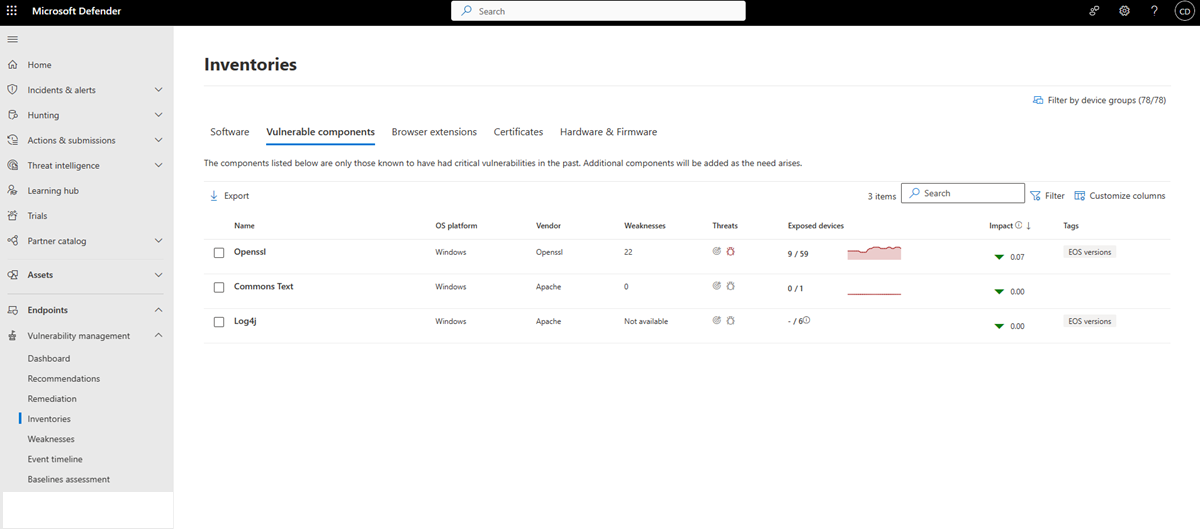

Passare alla pagina dei componenti vulnerabili

- Passare aInventari di gestione >delle vulnerabilitànel portale di Microsoft Defender.

- Selezionare la scheda Componenti vulnerabili .

Viene visualizzata la pagina Componenti vulnerabili con un elenco di componenti vulnerabili noti identificati nell'organizzazione. Fornisce informazioni, tra cui il nome del componente e il fornitore, il numero di punti deboli rilevati per tale componente e se sono presenti minacce attive o avvisi associati.

Nota

Il supporto è attualmente disponibile solo per i componenti vulnerabili seguenti:

- Testo apache commons

- Apache Log4j

- Apache struts

- Ghostscript

- Libwebp

- LiteDB

- OpenSSL

- Spring Framework

- Gatto

- Utilità Xz

Dettagli componente

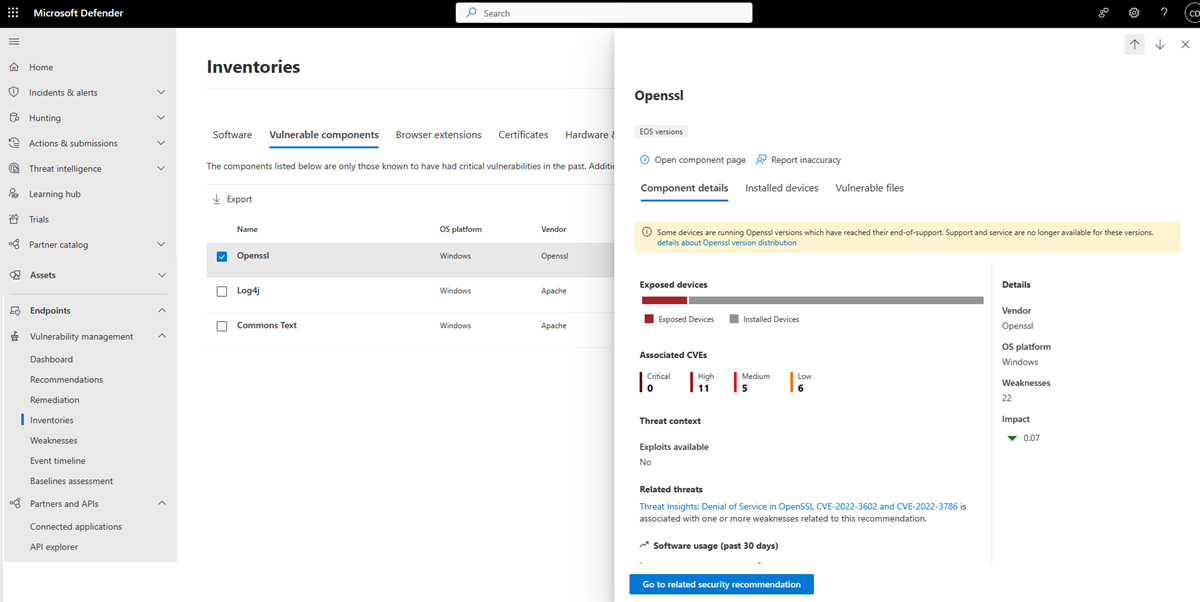

Selezionare un componente vulnerabile per aprire un riquadro a comparsa in cui sono disponibili altre informazioni su tale componente vulnerabile.

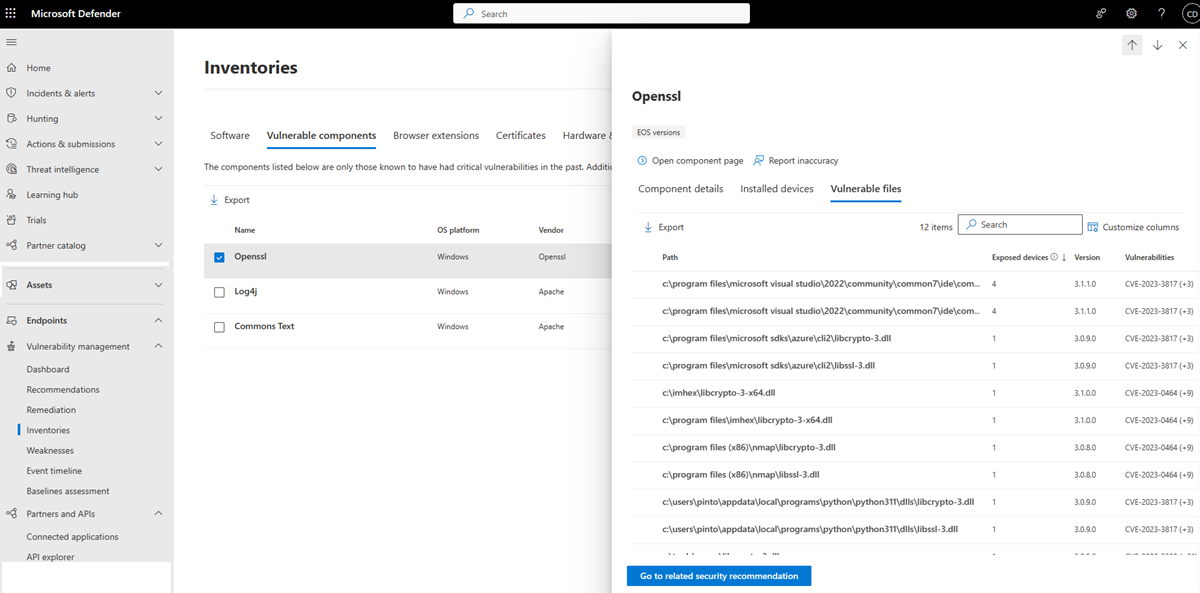

Selezionare la scheda Dispositivi installati per visualizzare un elenco dei dispositivi in cui è installato il componente.

Selezionare la scheda File vulnerabili per visualizzare informazioni sui percorsi e le versioni dei file vulnerabili, sulle vulnerabilità correlate e sui dispositivi esposti.

Dal riquadro a comparsa è anche possibile approfondire il componente vulnerabile selezionando Apri pagina del componente, vedere pagina Componenti vulnerabili o contrassegnare eventuali incoerenze tecniche selezionando Imprecisione report. Vedere Report inaccuracy.From the flyout pane, you can also dive deeper into the vulnerable component page, see Report inaccuracy.

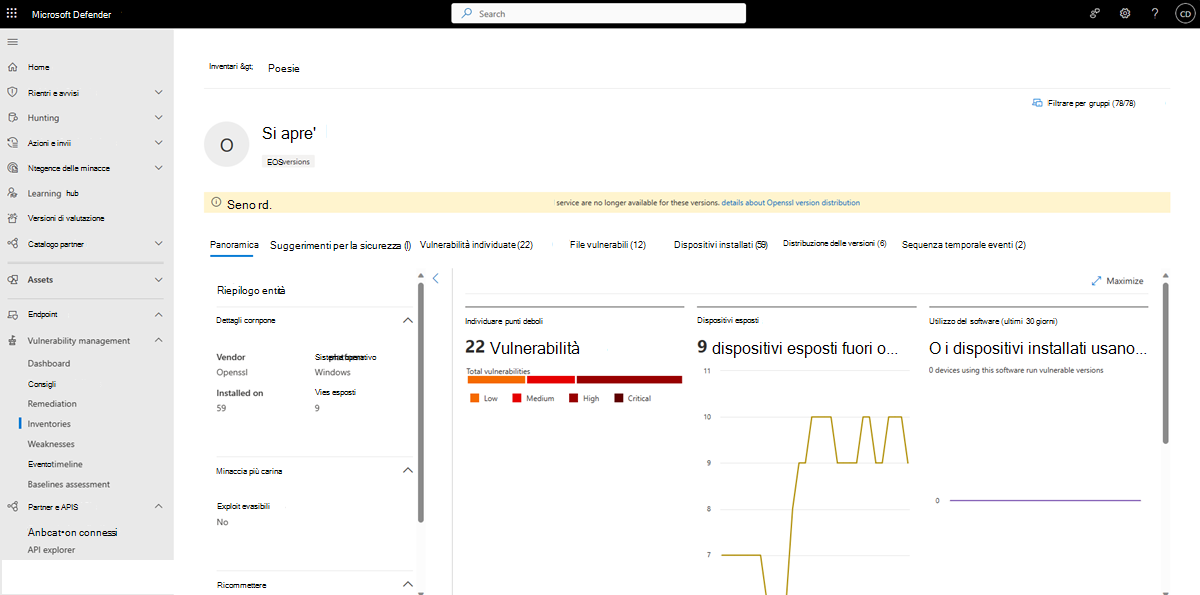

Pagina Componenti vulnerabili

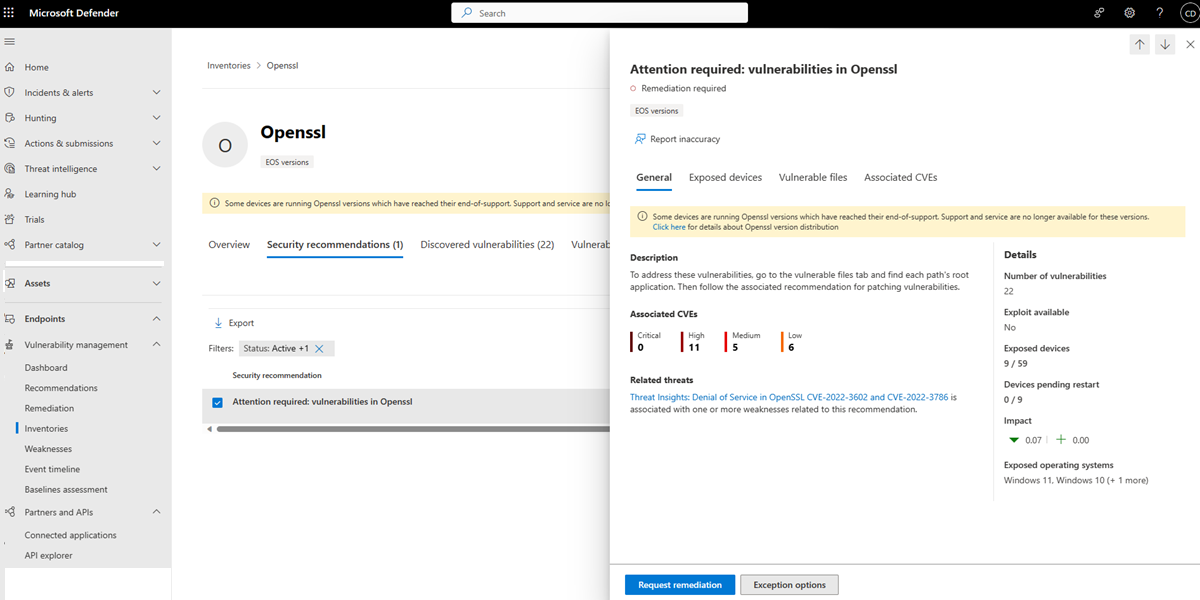

Selezionare Apri pagina componente per un componente vulnerabile per visualizzare tutti i dettagli per tale componente:

La pagina include informazioni sul fornitore del componente, i dispositivi in cui è installato il componente e le visualizzazioni dei dati che mostrano il numero di vulnerabilità individuate e dispositivi esposti.

Le schede sono disponibili con informazioni specifiche per il componente vulnerabile, ad esempio:

- Raccomandazioni di sicurezza corrispondenti per le vulnerabilità identificate.

- Informazioni sui file vulnerabili, inclusi i percorsi e le versioni dei file vulnerabili, le vulnerabilità correlate e i dispositivi esposti.

Visualizza le raccomandazioni

Per visualizzare le raccomandazioni sulla sicurezza per i componenti vulnerabili:

- Passare aInventari di gestione >delle vulnerabilitànel portale di Microsoft Defender.

- Selezionare la scheda Componenti vulnerabili .

- Selezionare un componente vulnerabile e selezionare Vai alla raccomandazione di sicurezza correlata nel riquadro a comparsa.

In alternativa, selezionare Apri pagina componente nel riquadro a comparsa del componente e selezionare la scheda Consigli di sicurezza nella pagina del componente.

Quando si seleziona un consiglio di sicurezza, nel riquadro a comparsa viene visualizzato che la raccomandazione per la sicurezza è di tipo Attenzione necessaria.

Questo perché non esiste un modo semplice per correggere o applicare patch a un componente vulnerabile. L'etichetta Attenzione richiesta consente agli amministratori della sicurezza di usare le informazioni sul componente vulnerabile per valutare l'effetto di qualsiasi correzione proposta sull'intera organizzazione.

Componenti vulnerabili nei dispositivi

È anche possibile visualizzare un elenco di componenti vulnerabili in un dispositivo. Con una pagina del dispositivo aperta, selezionare Inventari e quindi Componenti vulnerabili per visualizzare un elenco di componenti vulnerabili installati nel dispositivo.