Valutazione della sicurezza: impedire agli utenti di richiedere un certificato valido per utenti arbitrari in base al modello di certificato (ESC1) (anteprima)

Questo articolo descrive Microsoft Defender per identità Impedisci agli utenti di richiedere un certificato valido per gli utenti arbitrari in base al report di valutazione del comportamento di sicurezza dell'identità del modello di certificato (ESC1).

Che cosa sono le richieste di certificato per utenti arbitrari?

Ogni certificato è associato a un'entità tramite il relativo campo oggetto. I certificati includono tuttavia anche un campo SAN (Subject Alternative Name ), che consente la validità del certificato per più entità.

Il campo SAN viene comunemente usato per i servizi Web ospitati nello stesso server, supportando l'uso di un singolo certificato HTTPS anziché certificati separati per ogni servizio. Quando il certificato specifico è valido anche per l'autenticazione, includendo un EKU appropriato, ad esempio l'autenticazione client, può essere usato per autenticare diversi account.

Se l'opzione Supply in the request di un modello di certificato è attivata, il modello è vulnerabile e gli utenti malintenzionati potrebbero essere in grado di registrare un certificato valido per utenti arbitrari.

Importante

Se il certificato è consentito anche per l'autenticazione e non sono applicate misure di mitigazione, ad esempio l'approvazione di Manager o le firme autorizzate necessarie, il modello di certificato è pericoloso in quanto consente a qualsiasi utente senza privilegi di assumere il controllo di qualsiasi utente arbitrario, incluso un utente amministratore di dominio.

Questa impostazione specifica è una delle configurazioni non corrette più comuni.

Ricerca per categorie usare questa valutazione della sicurezza per migliorare il comportamento di sicurezza dell'organizzazione?

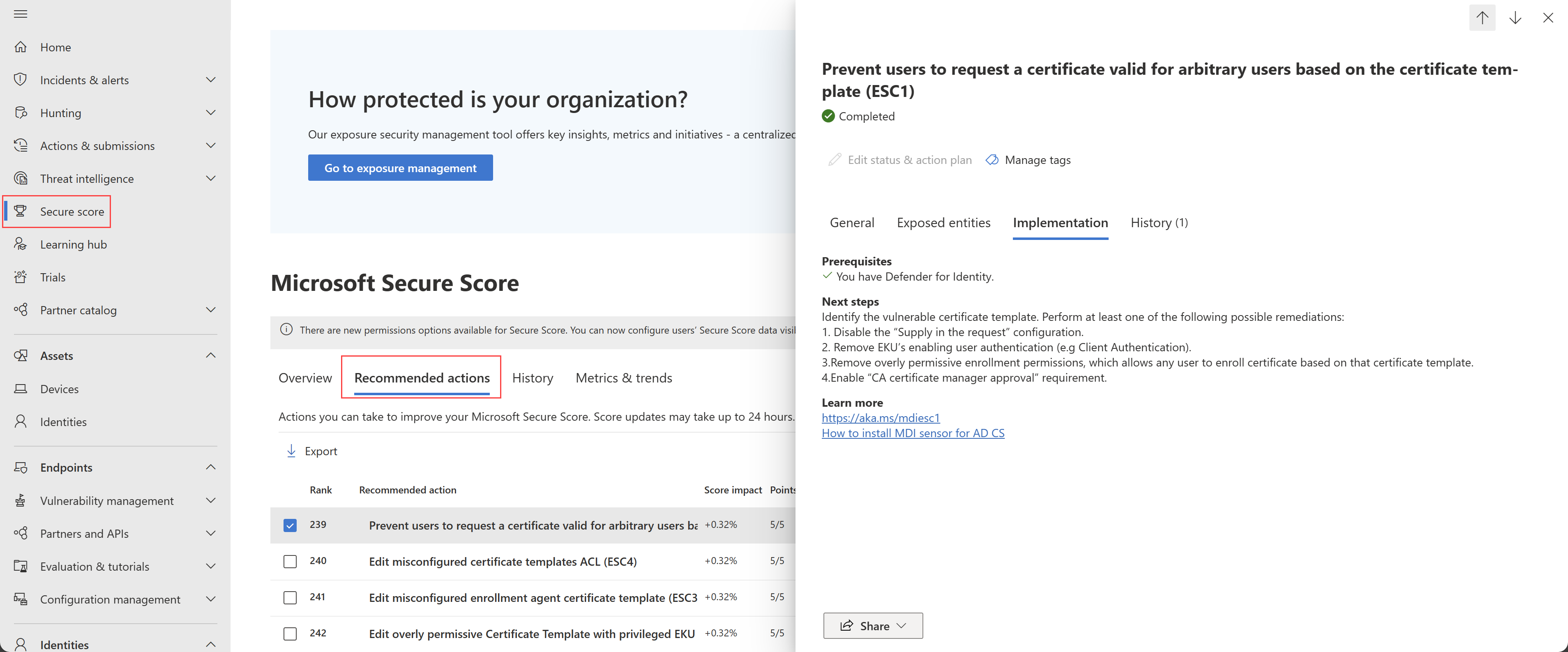

Esaminare l'azione consigliata in https://security.microsoft.com/securescore?viewid=actions per le richieste di certificato per gli utenti arbitrari. Ad esempio:

Per correggere le richieste di certificato per utenti arbitrari, eseguire almeno una delle operazioni seguenti:

Disattivare Fornitura nella configurazione della richiesta .

Rimuovere eventuali EKU che abilitano l'autenticazione utente, ad esempio Autenticazione client, Accesso smartcard, autenticazione client PKINIT o Qualsiasi scopo.

Rimuovere le autorizzazioni di registrazione eccessivamente permissive, che consentono a qualsiasi utente di registrare il certificato in base a tale modello di certificato.

I modelli di certificato contrassegnati come vulnerabili da Defender per identità hanno almeno una voce dell'elenco di accesso che supporta la registrazione per un gruppo predefinito senza privilegi, rendendo questo elemento sfruttabile da qualsiasi utente. Esempi di gruppi predefiniti senza privilegi includono Utenti autenticati o Tutti.

Attivare il requisito di approvazione di Gestione certificati CA.

Rimuovere il modello di certificato dalla pubblicazione da qualsiasi AUTORITÀ di certificazione. I modelli non pubblicati non possono essere richiesti e pertanto non possono essere sfruttati.

Assicurarsi di testare le impostazioni in un ambiente controllato prima di attivarle nell'ambiente di produzione.

Nota

Mentre le valutazioni vengono aggiornate quasi in tempo reale, i punteggi e gli stati vengono aggiornati ogni 24 ore. Anche se l'elenco delle entità interessate viene aggiornato entro pochi minuti dall'implementazione delle raccomandazioni, lo stato potrebbe richiedere tempo fino a quando non viene contrassegnato come Completato.